Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Важно!

Пользовательское обнаружение теперь является лучшим способом создания новых правил в Microsoft Sentinel SIEM Microsoft Defender XDR. Благодаря пользовательским обнаружениям можно сократить затраты на прием данных, получить неограниченное количество обнаружения в режиме реального времени и воспользоваться преимуществами простой интеграции с Defender XDR данными, функциями и действиями по исправлению с помощью автоматического сопоставления сущностей. Дополнительные сведения см. в этом блоге.

правила аналитики Microsoft Sentinel практически в реальном времени обеспечивают своевременное обнаружение угроз. Этот тип правила был разработан для обеспечения высокой скорости реагирования, выполняя запрос с интервалами всего в одну минуту.

В настоящее время эти шаблоны имеют ограниченное применение, как описано ниже, но технология быстро развивается и растет.

Важно!

После 31 марта 2027 г. Microsoft Sentinel больше не будут поддерживаться в портал Azure и будут доступны только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel в портал Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender.

Если вы по-прежнему используете Microsoft Sentinel в портал Azure, рекомендуется начать планирование перехода на портал Defender, чтобы обеспечить плавный переход и в полной мере воспользоваться преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Просмотр правил почти в реальном времени (NRT)

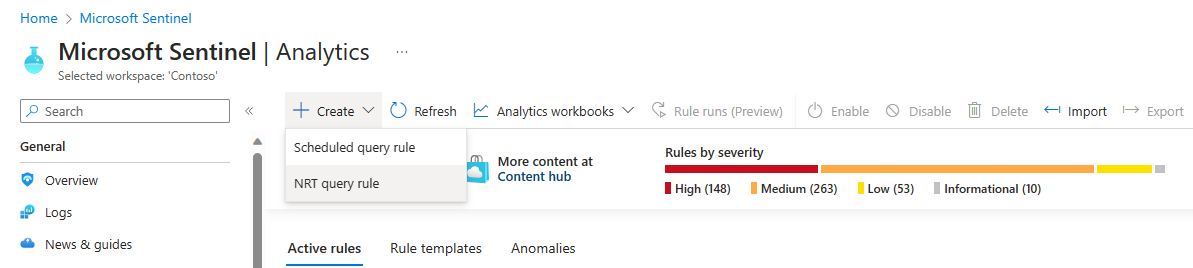

В меню навигации Microsoft Defender разверните узел Microsoft Sentinel, а затем — Конфигурация. Выберите Аналитика.

На экране Аналитика с выбранной вкладкой Активные правила отфильтруйте список по шаблонам NRT :

Выберите Добавить фильтр и выберите Тип правила в списке фильтров.

В результирующем списке выберите NRT. Затем нажмите кнопку Применить.

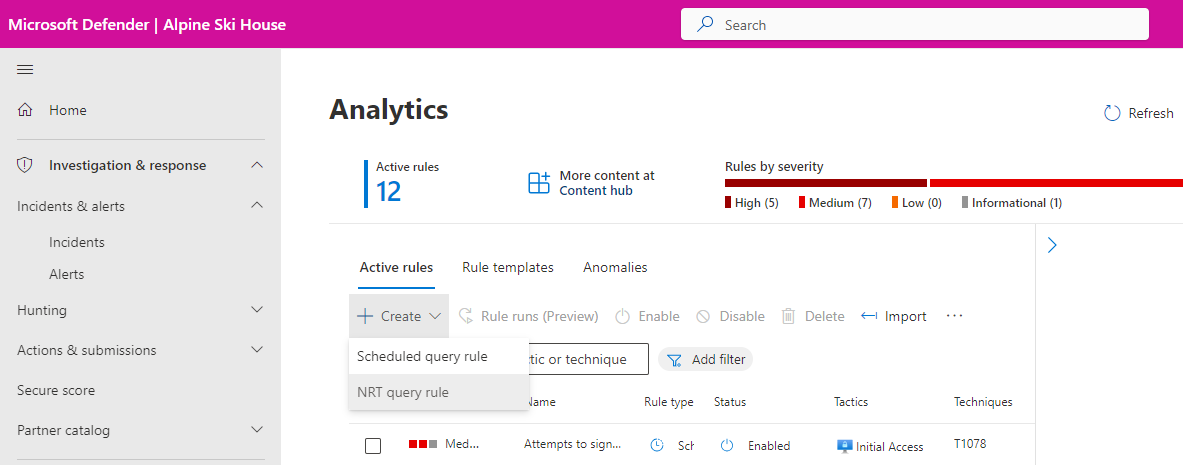

Создание правил NRT

Правила NRT создаются так же, как и обычные правила аналитики запросов по расписанию:

Следуйте инструкциям мастера правил аналитики.

Конфигурация правил NRT в большинстве случаев аналогична конфигурации правил аналитики по расписанию.

В логике запроса можно ссылаться на несколько таблиц и списков отслеживания .

Вы можете использовать все методы обогащения оповещений: сопоставление сущностей, пользовательские сведения и сведения об оповещении.

Вы можете выбрать способ группировки оповещений по инцидентам и подавления запроса при создании определенного результата.

Вы можете автоматизировать реагирование как на оповещения, так и на инциденты.

Запрос правила можно выполнить в нескольких рабочих областях.

Однако из-за характера и ограничений правил NRT в мастере не будут доступны следующие функции правил запланированной аналитики:

- Планирование запросов не настраивается, так как запросы автоматически выполняются один раз в минуту с периодом обратного просмотра в одну минуту.

- Пороговое значение оповещения не имеет значения, так как оповещение всегда создается.

- Конфигурация группирования событий теперь доступна в ограниченной степени. Вы можете выбрать, чтобы правило NRT создавало оповещение для каждого события для до 30 событий. Если вы выбрали этот параметр и правило приводит к более чем 30 событиям, для первых 29 событий будут созданы оповещения о одном событии, а 30-е оповещение будет суммировать все события в результирующем наборе.

Кроме того, из-за ограничений размера оповещений запрос должен использовать инструкции

projectдля включения только необходимых полей из таблицы. В противном случае информация, которую вы хотите получить, может быть усечена.

Дальнейшие действия

В этом документе вы узнали, как создавать правила аналитики практически в реальном времени (NRT) в Microsoft Sentinel.

- Дополнительные сведения о правилах аналитики практически в реальном времени (NRT) см. в Microsoft Sentinel.

- Изучите другие типы правил аналитики.