Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Sentinel — это облачное решение SIEM, которое обеспечивает масштабируемую и экономичность безопасности в многооблачных и многоплатформенных средах. Он сочетает в себе ИИ, автоматизацию и аналитику угроз для поддержки обнаружения, исследования, реагирования и упреждающего поиска угроз.

Microsoft Sentinel SIEM позволяет аналитикам быстрее и с большей точностью предвидеть и останавливать атаки в облаках и платформах.

В этой статье рассматриваются ключевые возможности Microsoft Sentinel.

Microsoft Sentinel наследует методы проверки и неизменяемости Azure Monitor. Хотя Azure Monitor является платформой данных только для добавления, она включает в себя положения для удаления данных в целях соответствия требованиям.

Эта служба поддерживает Azure Lighthouse, которая позволяет поставщикам услуг входить в собственный клиент для управления подписками и группами ресурсов, делегированными клиентами.

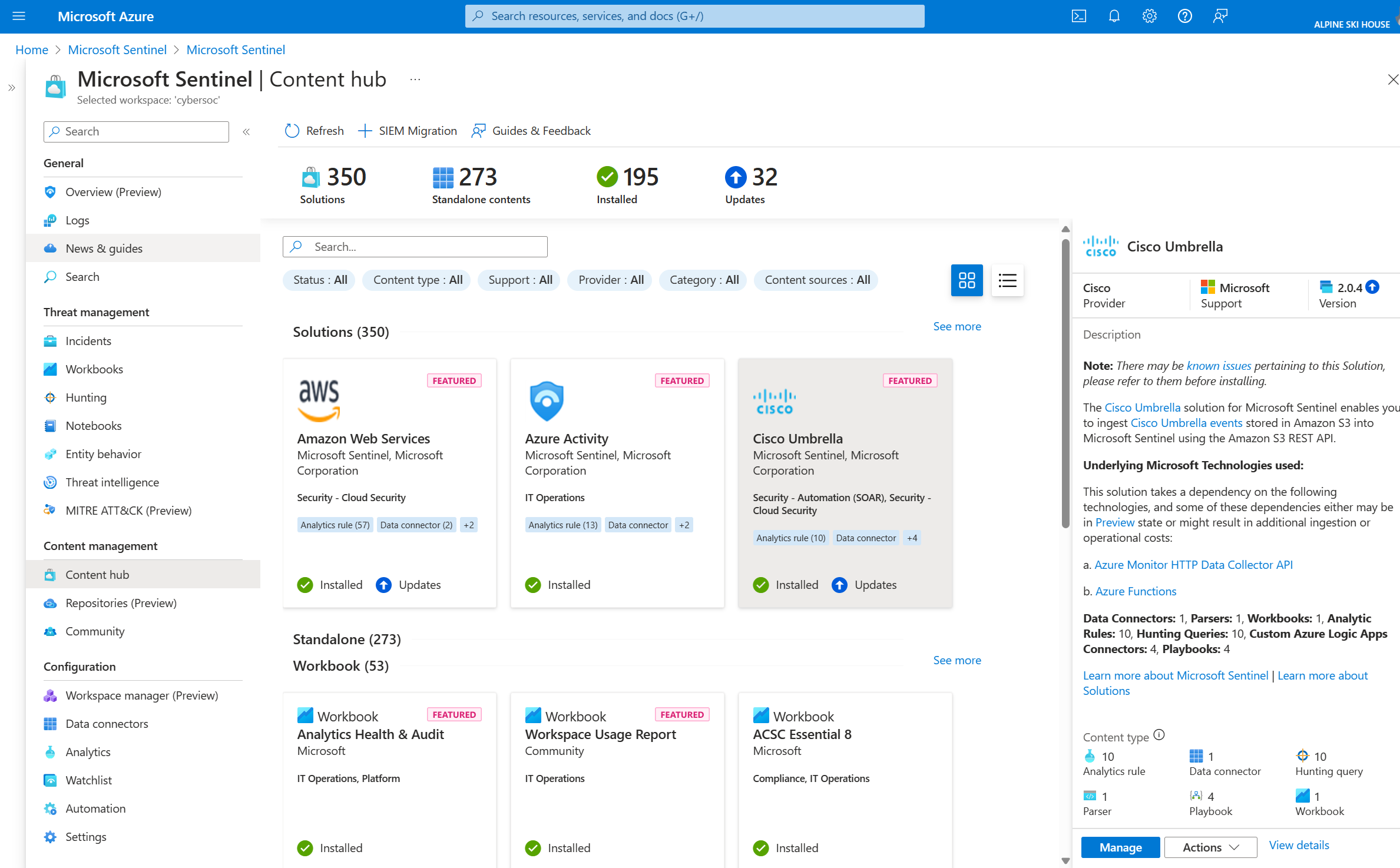

Включение содержимого системы безопасности из коробки

Microsoft Sentinel предоставляет содержимое безопасности, упакованое в решения SIEM, которое позволяет принимать данные, отслеживать, оповещать, искать, исследовать, реагировать и подключаться к различным продуктам, платформам и службам.

Дополнительные сведения см. в разделе Сведения о содержимом и решениях Microsoft Sentinel.

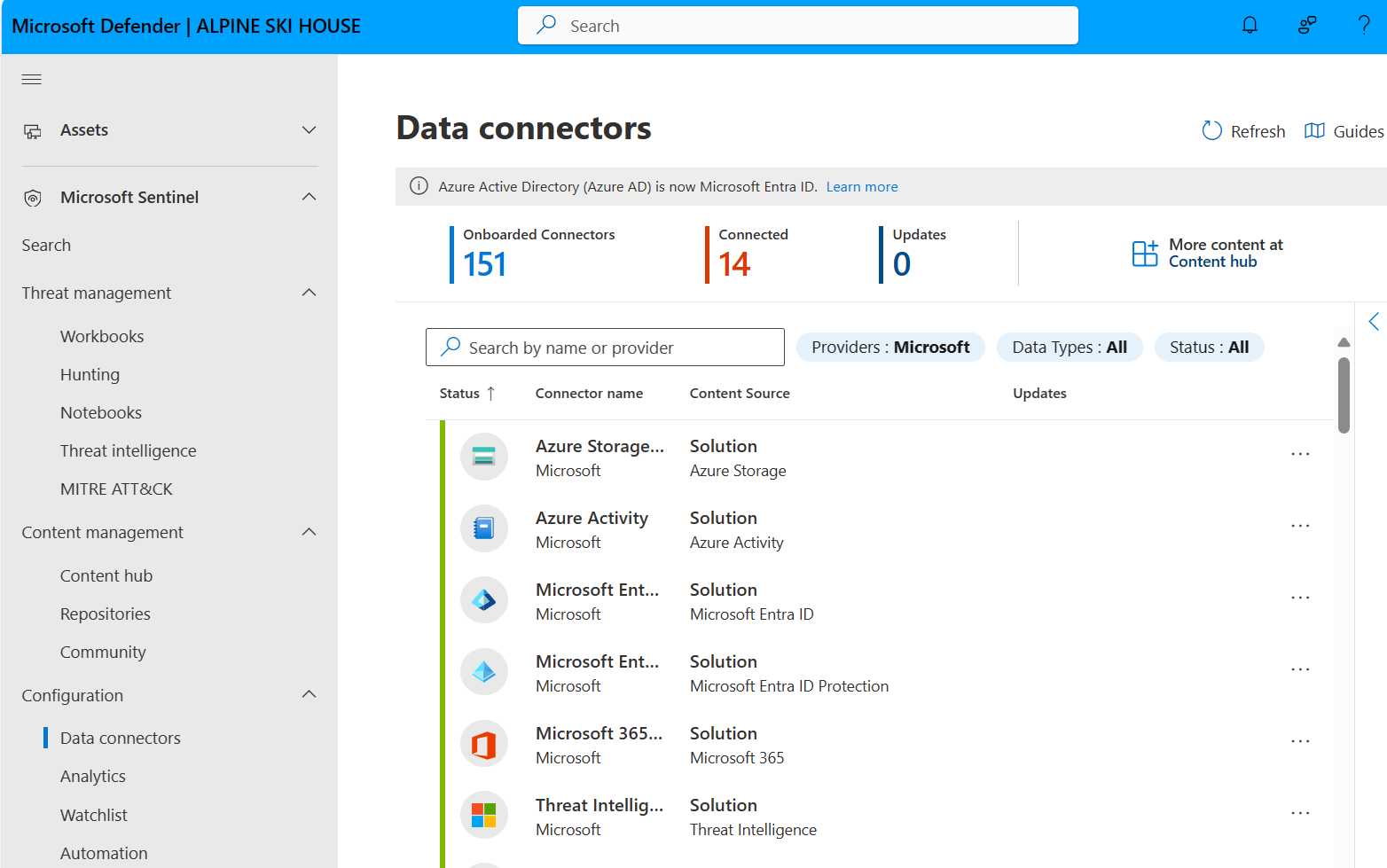

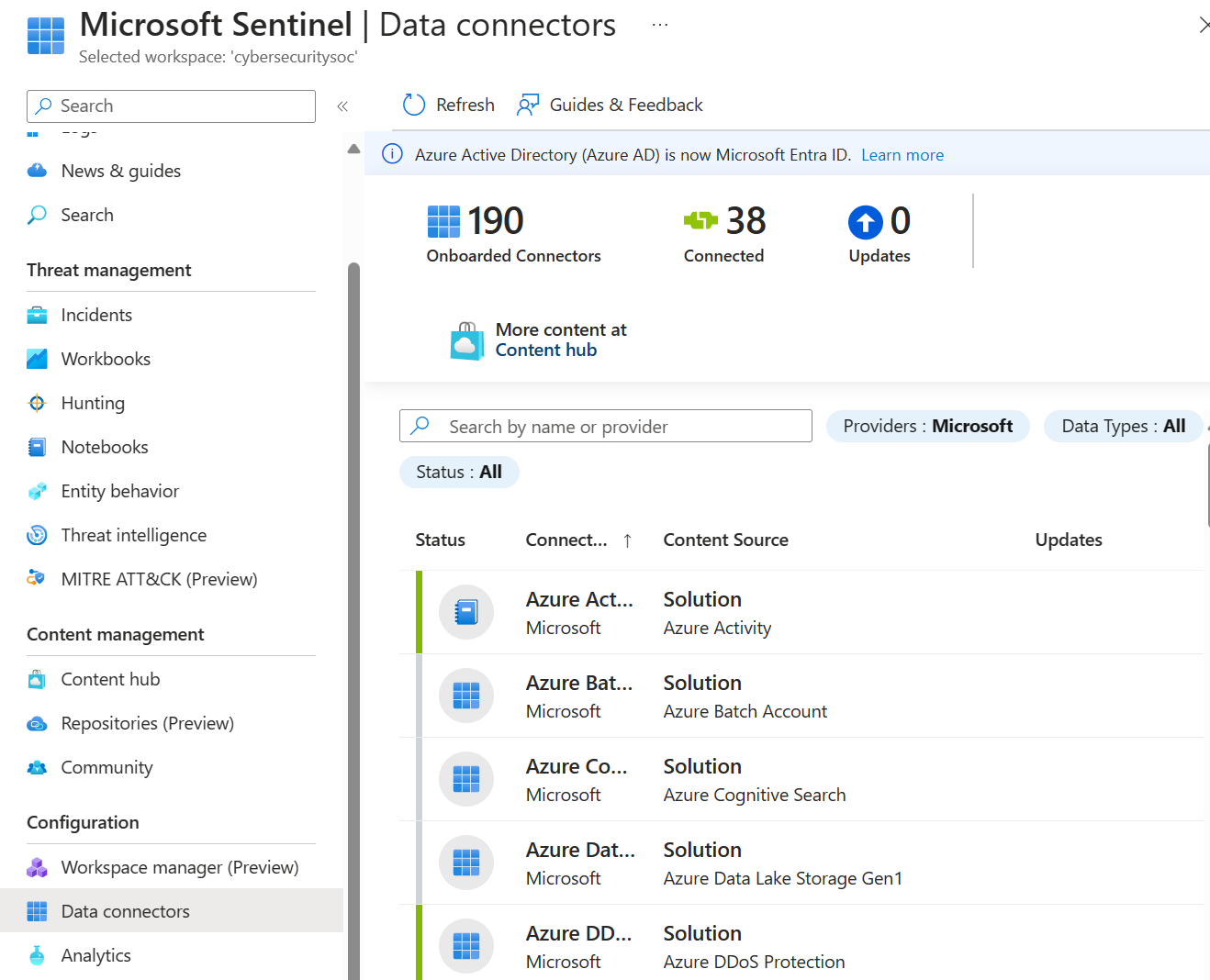

Сбор данных в большом масштабе

Сбор данных обо всех пользователях, устройствах, приложениях и инфраструктуре как в локальной среде, так и в нескольких облаках.

В этой таблице перечислены основные возможности Microsoft Sentinel для сбора данных.

| Возможность | Описание | Начало работы |

|---|---|---|

| Соединители данных из коробки | Многие соединители упаковываются с решениями SIEM для Microsoft Sentinel и обеспечивают интеграцию в режиме реального времени. Эти соединители включают источники Майкрософт и Azure источники, такие как Microsoft Entra ID, действие Azure, хранилище Azure и многое другое. Готовые соединители также доступны для более широких экосистем безопасности и приложений для решений сторонних разработчиков. Вы также можете использовать общий формат событий, системный журнал или REST-API для подключения источников данных к Microsoft Sentinel. |

соединители данных Microsoft Sentinel |

| Настраиваемые соединители | Microsoft Sentinel поддерживает прием данных из некоторых источников без выделенного соединителя. Если не удается подключить источник данных к Microsoft Sentinel с помощью существующего решения, создайте собственный соединитель источника данных. | Ресурсы для создания Microsoft Sentinel настраиваемых соединителей. |

| Нормализация данных | Microsoft Sentinel использует нормализацию времени запроса и времени приема для преобразования различных источников в однородное нормализованное представление. | Нормализация и расширенная информационная модель безопасности (ASIM) |

Обнаруживать угрозы

Обнаруживайте ранее незамеченные угрозы и сводите к минимуму ложноположительные срабатывания с помощью аналитики Майкрософт и непревзойденной аналитики угроз.

В этой таблице описаны ключевые возможности Microsoft Sentinel для обнаружения угроз.

| Емкость | Описание | Начало работы |

|---|---|---|

| Аналитика | Помогает снизить уровень шума и свести к минимуму количество оповещений, которые необходимо проверить и исследовать. Microsoft Sentinel использует аналитику для группировки оповещений в инциденты. Используйте встроенные правила аналитики как есть или в качестве отправной точки для создания собственных правил. Microsoft Sentinel также предоставляет правила для сопоставления поведения сети и поиска аномалий в ресурсах. Эта аналитика соединяет точки, объединяя оповещения с низкой точностью о различных сущностях в потенциальные инциденты безопасности с высокой точностью. | Обнаружение угроз из коробки |

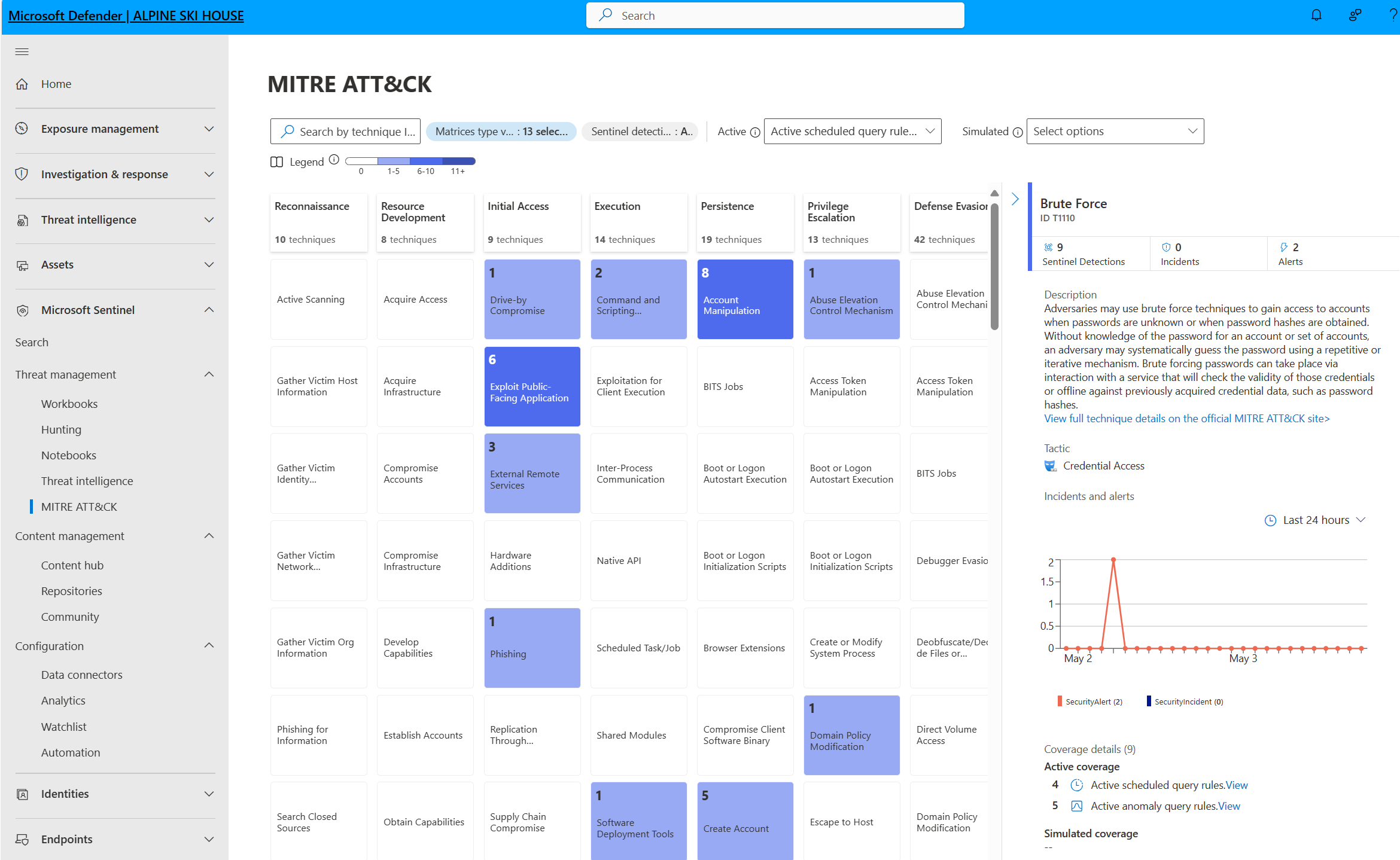

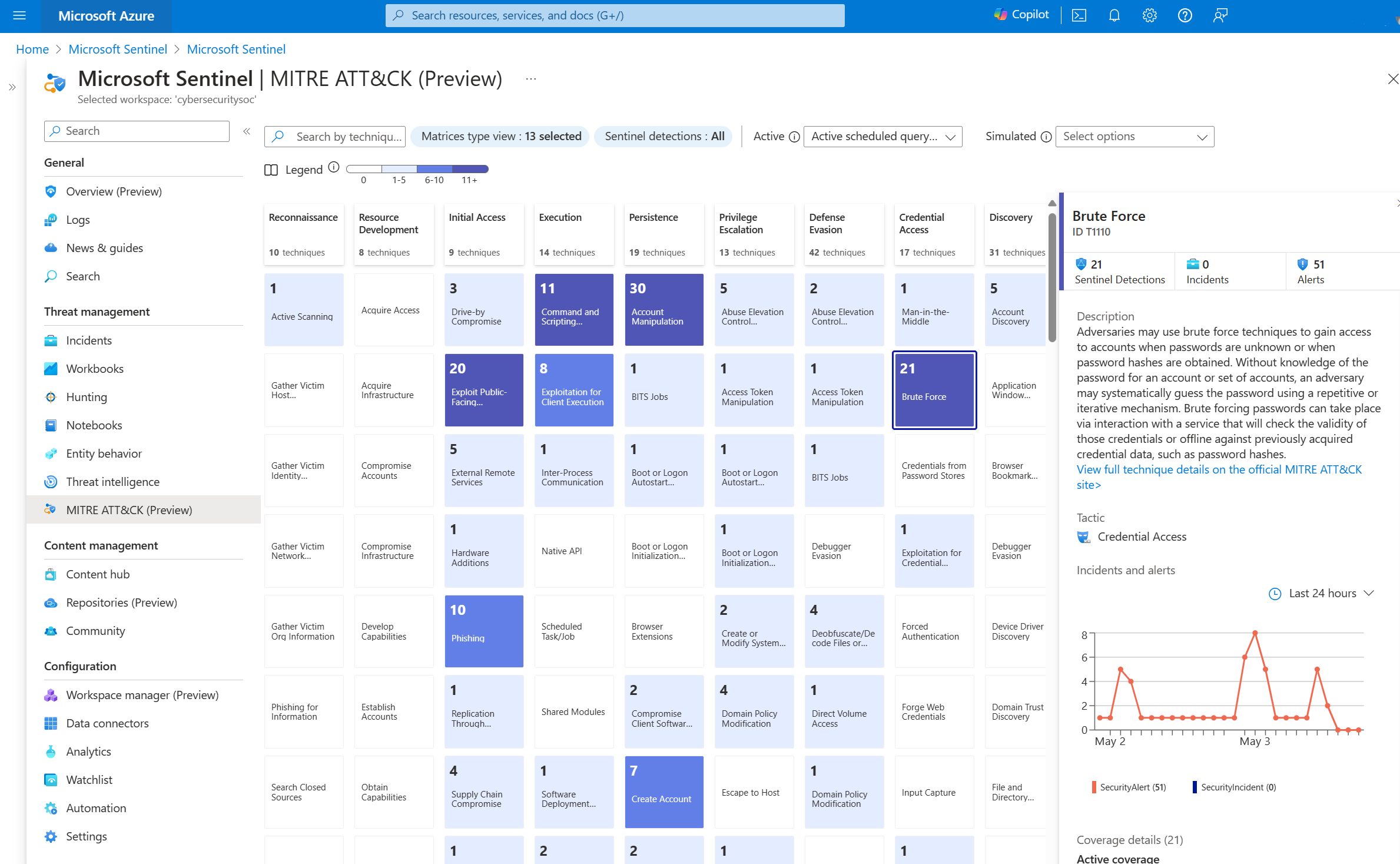

| Покрытие MITRE ATT&CK | Microsoft Sentinel анализирует полученные данные не только для обнаружения угроз и помощи в расследовании, но и для визуализации характера и охвата состояния безопасности вашей организации на основе тактики и методов из платформы MITRE ATT&CK®. | Общие сведения о покрытии безопасности с помощью платформы MITRE ATT&CK® |

| Аналитика угроз | Интегрируйте многочисленные источники аналитики угроз в Microsoft Sentinel для обнаружения вредоносных действий в вашей среде и предоставления контекста следователям безопасности для принятия обоснованных решений по реагированию. | Аналитика угроз в Microsoft Sentinel |

| Списки просмотров | Сопоставляйте данные из предоставленного источника данных (списка отслеживания) с событиями в среде Microsoft Sentinel. Например, можно создать список отслеживания со списком ценных ресурсов, сотрудников, уволенных сотрудников или учетных записей служб в вашей среде. Используйте списки просмотров в поисках, правилах обнаружения, охоте на угрозы и сборниках схем реагирования. | Списки просмотров в Microsoft Sentinel |

| Книги | Создание интерактивных визуальных отчетов с помощью книг. Microsoft Sentinel поставляется со встроенными шаблонами книг, которые позволяют быстро получать аналитические сведения о данных сразу после подключения к источнику данных. Или создайте собственные пользовательские книги. | Визуализация собранных данных. |

Исследование угроз

Исследуйте угрозы с помощью искусственного интеллекта и выявляйте подозрительные действия в любых масштабах, пользуясь многолетним опытом Майкрософт в сфере кибербезопасности.

В этой таблице описаны ключевые возможности Microsoft Sentinel для исследования угроз.

| Функция | Описание | Начало работы |

|---|---|---|

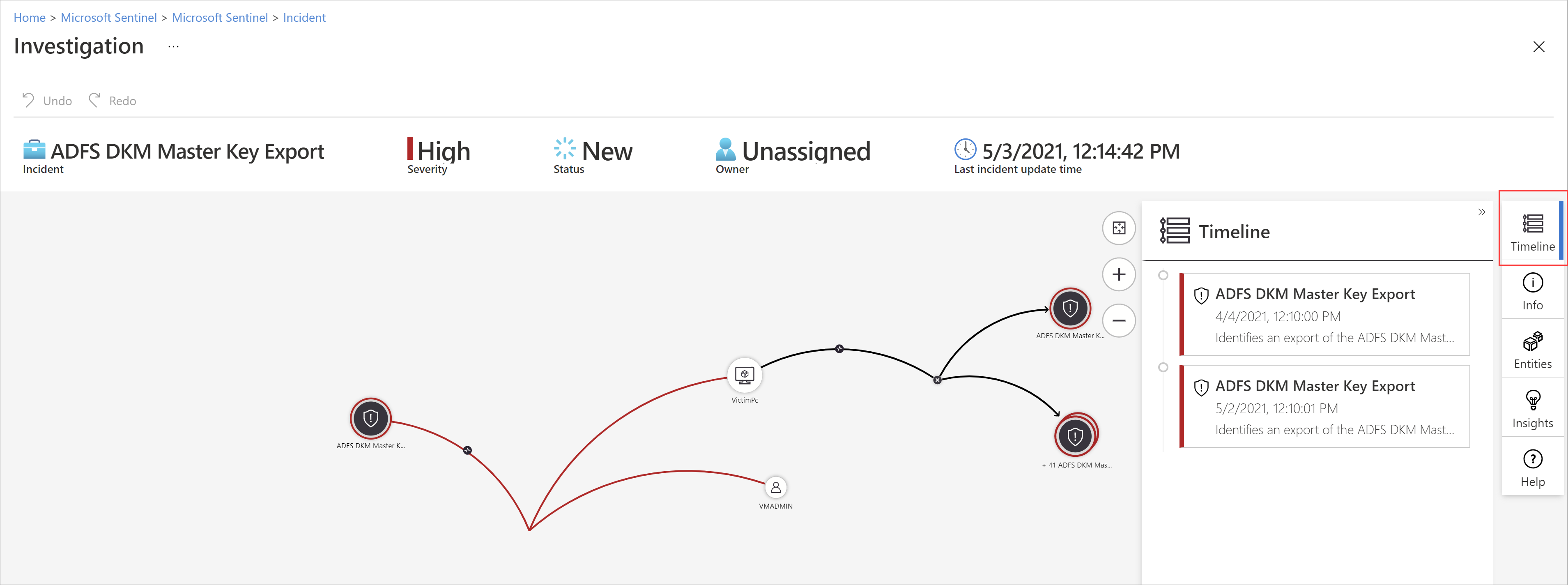

| Инциденты | Microsoft Sentinel средства глубокого исследования помогают понять область и найти первопричину потенциальной угрозы безопасности. Вы можете выбрать сущность в интерактивном графе, чтобы задать интересные вопросы для конкретной сущности, и детализировать эту сущность и ее подключения, чтобы узнать первопричину угрозы. | Навигация и исследование инцидентов в Microsoft Sentinel |

| Охотится | Microsoft Sentinel мощные средства поиска и запросов, основанные на платформе MITRE, позволяют заблаговременно искать угрозы безопасности в источниках данных вашей организации, прежде чем будет активировано оповещение. Создайте настраиваемые правила обнаружения на основе запроса охоты. Затем предоставьте эти аналитические сведения в виде оповещений для служб реагирования на инциденты безопасности. | Охота на угрозы в Microsoft Sentinel |

| Записные книжки | Microsoft Sentinel поддерживает записные книжки Jupyter в рабочих областях машинного обучения Azure, включая полные библиотеки для машинного обучения, визуализации и анализа данных. Используйте записные книжки в Microsoft Sentinel, чтобы расширить область того, что можно делать с Microsoft Sentinel данными. Например, вы можете: — Выполнять аналитику, которая не встроена в Microsoft Sentinel, например некоторые функции машинного обучения Python. — создание визуализаций данных, не встроенных в Microsoft Sentinel, таких как пользовательские временные шкалы и деревья процессов. — Интегрируйте источники данных за пределами Microsoft Sentinel, например локальный набор данных. |

Записные книжки Jupyter с Microsoft Sentinel возможностями охоты |

Быстрое реагирование на инциденты

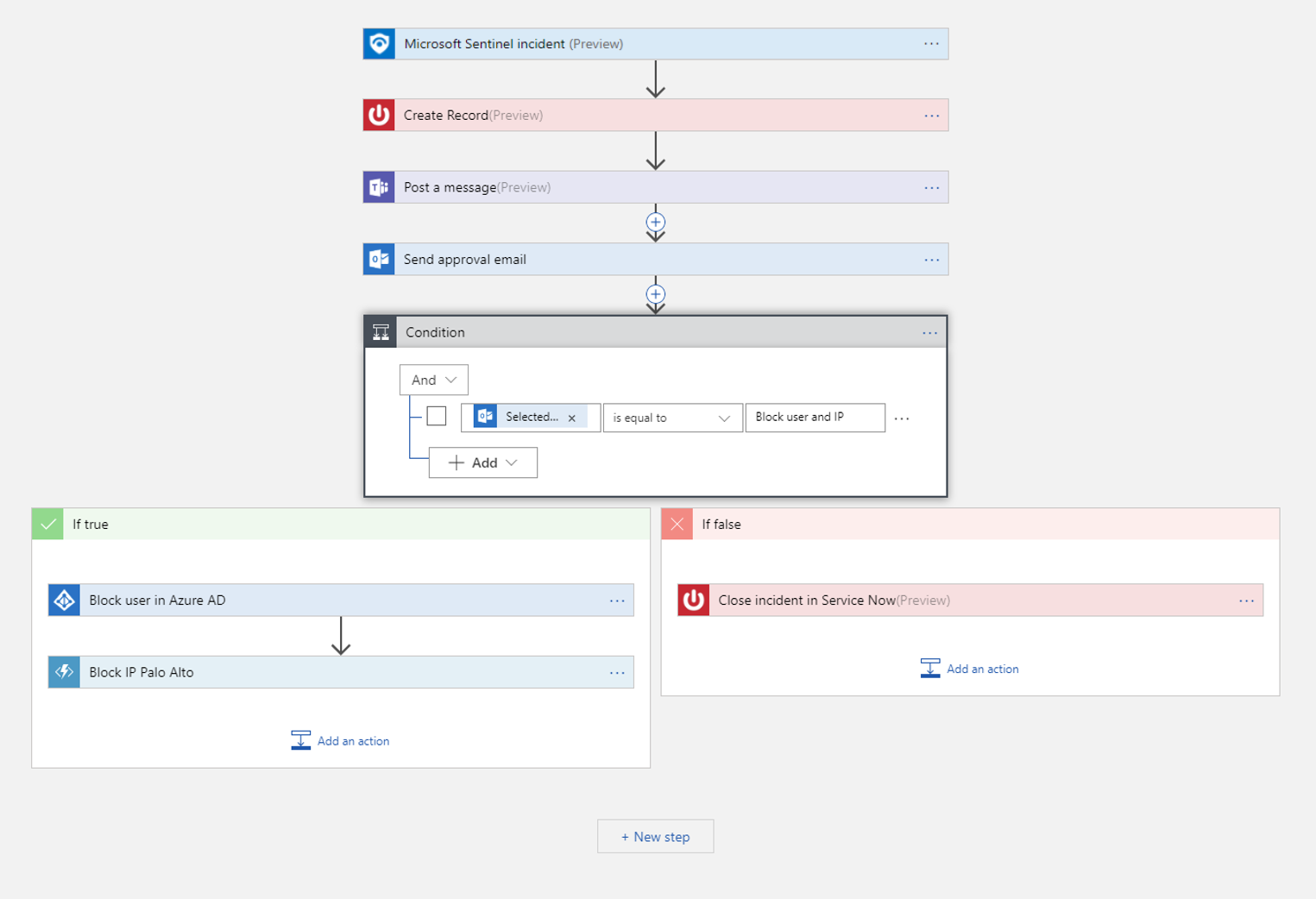

Автоматизируйте распространенные задачи и упростите оркестрацию безопасности с помощью сборников схем, которые интегрируются с Azure службами и существующими инструментами. Автоматизация и оркестрация Microsoft Sentinel обеспечивают расширяемую архитектуру, которая обеспечивает масштабируемую автоматизацию по мере появления новых технологий и угроз.

Сборники схем в Microsoft Sentinel основаны на рабочих процессах, встроенных в Azure Logic Apps. Например, если вы используете систему ServiceNow тикетов, используйте Azure Logic Apps для автоматизации рабочих процессов и открытия билета в ServiceNow каждый раз, когда создается определенное оповещение или инцидент.

В этой таблице описаны ключевые возможности Microsoft Sentinel для реагирования на угрозы.

| Функция | Описание | Начало работы |

|---|---|---|

| Правила автоматизации | Централизованное управление автоматизацией обработки инцидентов в Microsoft Sentinel путем определения и координации небольшого набора правил, охватывающих различные сценарии. | Автоматизация реагирования на угрозы в Microsoft Sentinel с помощью правил автоматизации |

| Сборники схем | Автоматизируйте и оркестрируйте реагирование на угрозы с помощью сборников схем, которые представляют собой коллекцию действий по исправлению. Запустите сборник схем по запросу или автоматически в ответ на определенные оповещения или инциденты при активации правилом автоматизации. Чтобы создавать сборники схем с помощью Azure Logic Apps, выбирайте из постоянно расширяющейся коллекции соединителей для различных служб и систем, таких как ServiceNow, Jira и т. д. Эти соединители позволяют применять любую пользовательскую логику в рабочем процессе. |

Автоматизация реагирования на угрозы с помощью сборников схем в Microsoft Sentinel Список всех соединителей приложения логики |

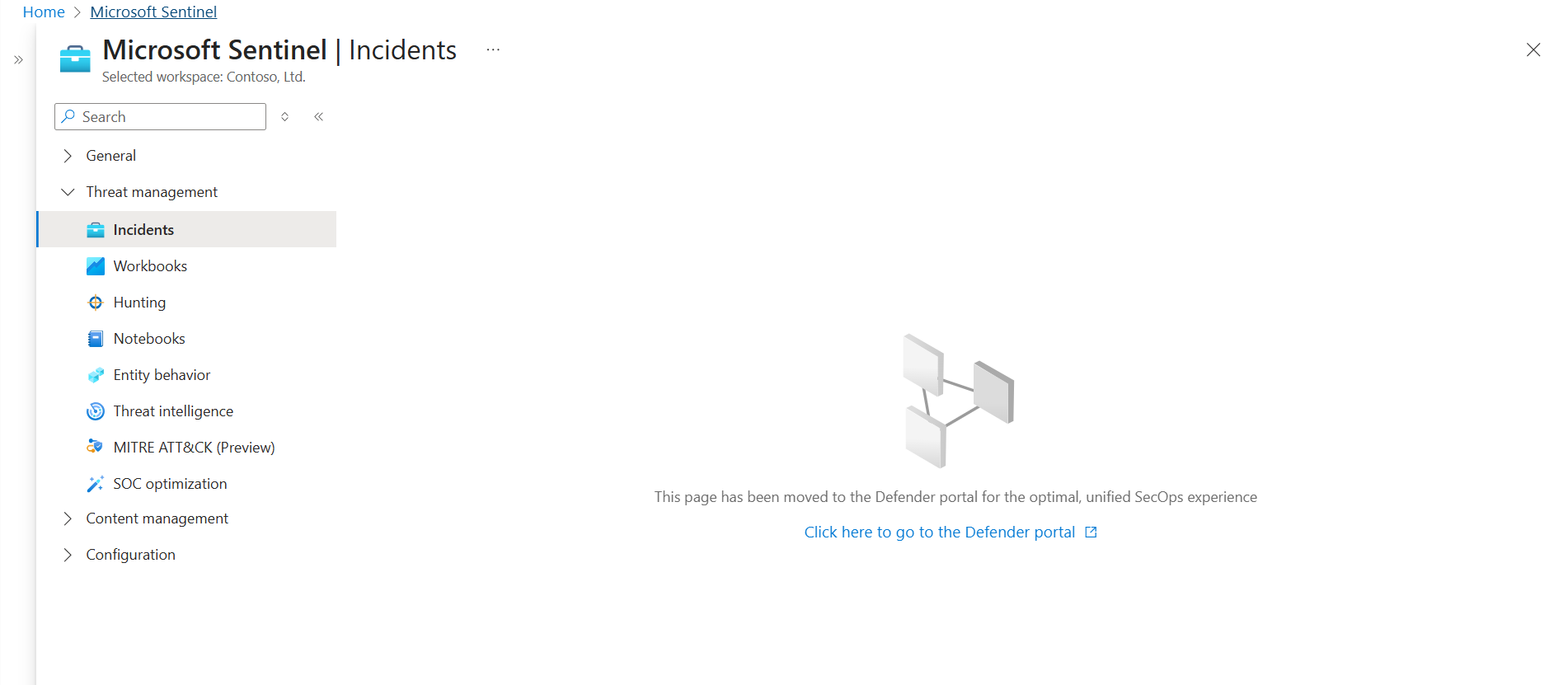

Microsoft Sentinel в временная шкала прекращения портал Azure

Microsoft Sentinel общедоступна на портале Microsoft Defender, в том числе для клиентов без Microsoft Defender XDR или лицензии E5. Это означает, что вы можете использовать Microsoft Sentinel на портале Defender, даже если вы не используете другие Microsoft Defender службы.

После 31 марта 2027 г. Microsoft Sentinel больше не будут поддерживаться в портал Azure и будут доступны только на портале Microsoft Defender.

Если в настоящее время вы используете Microsoft Sentinel в портал Azure, рекомендуется начать планирование перехода на портал Defender сейчас, чтобы обеспечить плавный переход и в полной мере воспользоваться преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Дополнительные сведения см. в разделе:

- Microsoft Sentinel на портале Microsoft Defender

- Перенос среды Microsoft Sentinel на портал Defender

- Планирование перехода на портал Microsoft Defender для всех клиентов Microsoft Sentinel (блог)

Изменения для новых клиентов, начиная с июля 2025 г.

Для изменений, описанных в этом разделе, новыми клиентами Microsoft Sentinel являются клиенты, которые при подключении первой рабочей области в клиенте к Microsoft Sentinel.

Начиная с июля 2025 г. новые клиенты, которые также имеют разрешения владельца подписки или администратора доступа пользователей и не являются Azure делегированными пользователями Lighthouse, автоматически подключены к порталу Defender вместе с подключением к Microsoft Sentinel.

Пользователи таких рабочих областей, которые также не являются Azure пользователями, делегированными Lighthouse, см. ссылки в Microsoft Sentinel в портал Azure, которые перенаправляют их на портал Defender.

Например, вы можете:

Такие пользователи используют Microsoft Sentinel только на портале Defender.

Новые клиенты, у которых нет соответствующих разрешений, не будут автоматически подключаться к порталу Defender, но они по-прежнему видят ссылки на перенаправление в портал Azure, а также запросы на то, чтобы пользователь с соответствующими разрешениями вручную подключить рабочую область к порталу Defender.

В этой таблице приведены следующие возможности:

| Тип клиента | Интерфейс |

|---|---|

| Существующие клиенты создают новые рабочие области в клиенте, где уже включена рабочая область для Microsoft Sentinel | Рабочие области не подключены автоматически, и пользователи не видят ссылки на перенаправление |

| Azure пользователей, делегированных Lighthouse, создающих новые рабочие области в любом клиенте | Рабочие области не подключены автоматически, и пользователи не видят ссылки на перенаправление |

| Новые клиенты при подключении первой рабочей области в клиенте к Microsoft Sentinel |

-

Пользователи с необходимыми разрешениями автоматически подключены к рабочей области. Другие пользователи таких рабочих областей видят ссылки на перенаправление в портал Azure. - У пользователей, у которых нет необходимых разрешений , рабочая область не подключена автоматически. Все пользователи таких рабочих областей видят ссылки на перенаправление в портал Azure, и пользователь с необходимыми разрешениями должен подключить рабочую область к порталу Defender. |