Настройка ключа, управляемого клиентом, в Microsoft Sentinel

В этой статье содержатся общие сведения и инструкции по настройке ключа, управляемого клиентом (CMK), для Microsoft Sentinel. Все данные, хранящиеся в Microsoft Sentinel, уже шифруются корпорацией Майкрософт во всех соответствующих ресурсах хранилища. CMK предоставляет дополнительный уровень защиты с ключом шифрования, созданным и принадлежащим вам и хранящимся в Azure Key Vault.

Необходимые компоненты

- Настройте выделенный кластер Log Analytics по крайней мере на уровне обязательств в 100 ГБ в день. Если несколько рабочих областей связаны с одним выделенным кластером, они используют один и тот же ключ, управляемый клиентом. См. дополнительные сведения о ценах на выделенный кластер Log Analytics.

- Настройте CMK в выделенном кластере и свяжите рабочую область с этим кластером. Сведения о шагах подготовки CMK в Azure Monitor.

Рекомендации

Подключение рабочей области CMK к Sentinel поддерживается только с помощью REST API, а не с помощью портала Azure. Пока шаблоны Azure Resource Manager (шаблоны ARM) не поддерживаются для подключения CMK.

Возможность CMK в Microsoft Sentinel предоставляется только таким рабочим областям в выделенных кластерах Log Analytics, которые еще не подключены к Microsoft Sentinel.

Следующие изменения , связанные с CMK, не поддерживаются , поскольку они неэффективны (данные Microsoft Sentinel продолжают шифроваться только управляемым корпорацией Майкрософт ключом, а не CMK):

- включение CMK в рабочей области, уже подключенной к Microsoft Sentinel;

- включение CMK в кластере, содержащем рабочие области с подключением Sentinel;

- связывание рабочей области без CMK с подключением Sentinel с кластером, поддерживающим CMK.

Следующие относящиеся к CMK изменения не поддерживаются, так как реакция на них может быть неопределенной и проблематичной:

- отключение CMK для рабочей области, которая уже подключена к Microsoft Sentinel;

- Установка рабочей области с поддержкой Sentinel с поддержкой CMK в качестве рабочей области, отличной от CMK, путем отмены связи с выделенным кластером с поддержкой CMK.

- отключение CMK в выделенном кластере Log Analytics, где включен CMK.

Microsoft Sentinel поддерживает назначаемые системой удостоверения в конфигурации CMK. Следовательно, удостоверение выделенного кластера Log Analytics должно относиться к типу назначаемого системой. Рекомендуется использовать удостоверение, которое автоматически назначается кластеру Log Analytics в ходе его создания.

На данный момент замена управляемого клиентом ключа другим ключом (с другим URI) не поддерживается. Смену ключа следует производить путем его ротации.

Прежде чем вносить какие-либо изменения, касающиеся CMK, в рабочую область или кластер Log Analytics, обратитесь к группе продуктов Microsoft Sentinel.

Рабочие области с поддержкой CMK не поддерживают задания поиска.

Как работает CMK

Решение Microsoft Sentinel использует выделенный cluser Log Analytics для сбора журналов и функций. В рамках конфигурации CMK Microsoft Sentinel необходимо настроить параметры CMK в связанном выделенном кластере Log Analytics. Данные, сохраненные Microsoft Sentinel в ресурсах хранения, отличных от Log Analytics, также шифруются с помощью ключа, управляемого клиентом, настроенного для выделенного кластера Log Analytics.

Дополнительные сведения см. в разделе:

- Ключи Azure Monitor, управляемые клиентом (CMK);

- Azure Key Vault.

- Выделенные кластеры Log Analytics.

Примечание.

Если включить CMK в Microsoft Sentinel, все функции общедоступной предварительной версии, которые не поддерживают CMK, не включены.

Включение CMK

Чтобы подготовить CMK, выполните следующие действия.

- Убедитесь, что у вас есть рабочая область Log Analytics, и она связана с выделенным кластером, в котором включенА cmK. (См. раздел Предварительные требования.)

- Зарегистрируйтесь в поставщике ресурсов Azure Cosmos DB.

- Добавьте политику доступа в свой экземпляр Azure Key Vault.

- Подключите рабочую область к Microsoft Sentinel с помощью API подключения.

- Чтобы подтвердить подключение, обратитесь в группу продуктов Microsoft Sentinel.

Шаг 1. Настройка CMK в рабочей области Log Analytics в выделенном кластере

Как упоминалось в предварительных требованиях, чтобы подключить рабочую область Log Analytics с CMK к Microsoft Sentinel, эта рабочая область должна быть связана с выделенным кластером Log Analytics, в котором включен CMK. Microsoft Sentinel будет использовать тот же ключ, который используется выделенным кластером. Следуйте инструкциям в конфигурации ключа, управляемой клиентом Azure Monitor, чтобы создать рабочую область CMK, которая используется в качестве рабочей области Microsoft Sentinel в следующих шагах.

Шаг 2. Регистрация поставщика ресурсов Azure Cosmos DB

Microsoft Sentinel работает с Azure Cosmos DB в качестве дополнительного ресурса хранилища. Перед подключением рабочей области CMK к Microsoft Sentinel обязательно зарегистрируйтесь в поставщике ресурсов Azure Cosmos DB.

Следуйте инструкциям по регистрации поставщика ресурсов Azure Cosmos DB для подписки Azure.

Шаг 3. Добавление политики доступа к экземпляру Azure Key Vault

Добавьте политику доступа, которая позволяет Azure Cosmos DB получить доступ к экземпляру Azure Key Vault, связанному с выделенным кластером Log Analytics (тот же ключ будет использоваться Microsoft Sentinel).

Следуйте инструкциям, чтобы добавить политику доступа к экземпляру Azure Key Vault с субъектом Azure Cosmos DB.

Шаг 4. Подключение рабочей области к Microsoft Sentinel с помощью API подключения

Подключение рабочей области CMK к Microsoft Sentinel через API подключения с помощью customerManagedKey свойства как true. Дополнительные сведения о интерфейсе API подключения см . в этом документе в репозитории Microsoft Sentinel GitHub.

Например, следующий URI и текст запроса является допустимым вызовом подключения рабочей области к Microsoft Sentinel при отправке соответствующих параметров URI и маркера авторизации.

URI-адрес

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

Текст запроса

{

"properties": {

"customerManagedKey": true

}

}

Шаг 5. Обратитесь в группу продуктов Microsoft Sentinel, чтобы подтвердить подключение

Наконец, подтвердите состояние подключения рабочей области с поддержкой CMK, обратившись в группу продуктов Microsoft Sentinel.

Отзыв или удаление ключа шифрования ключа

Если пользователь отменяет ключ шифрования ключей (CMK), удалив его или удалив доступ к выделенному кластеру и поставщику ресурсов Azure Cosmos DB, Microsoft Sentinel учитывает изменение и ведет себя так, как если данные больше не доступны в течение одного часа. На этом этапе запрещается любая операция, использующая постоянные ресурсы хранилища, такие как прием данных, постоянные изменения конфигурации и создание инцидентов. Ранее сохраненные данные не удаляются, но остаются недоступными. Недоступные данные управляются политикой хранения данных и очищаются в соответствии с этой политикой.

Единственная операция, которая возможна после отзыва или удаления ключа шифрования, — это удаление учетной записи.

Если доступ восстанавливается после отзыва, Microsoft Sentinel восстанавливает доступ к данным в течение часа.

Доступ к данным можно отменить, отключив управляемый клиентом ключ в хранилище ключей или удалив политику доступа к ключу для выделенного кластера Log Analytics и Azure Cosmos DB. Отмена доступа путем удаления ключа из выделенного кластера Log Analytics или путем удаления удостоверения, связанного с выделенным кластером Log Analytics, не поддерживается.

Дополнительные сведения о том, как работает отзыв ключей в Azure Monitor, см. в статье об отзыве CMK в Azure Monitor.

Ротация ключа, управляемом клиентом

Microsoft Sentinel и Log Analytics поддерживают смену ключей. Когда пользователь выполняет смену ключа в Key Vault, Microsoft Sentinel получает новый ключ в течение часа.

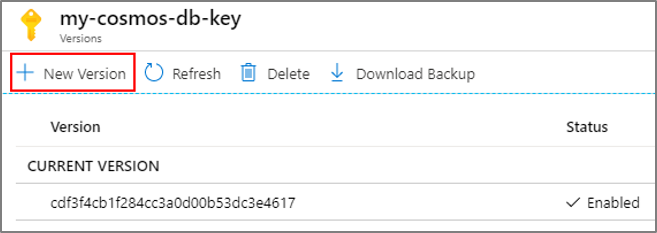

В Azure Key Vault выполните смену ключей, создав новую версию ключа:

Отключите предыдущую версию ключа через 24 часа или после того, как журналы аудита Azure Key Vault больше не отображают никаких действий, использующих предыдущую версию.

После ротации ключа необходимо явным образом обновить выделенный ресурс кластера Log Analytics в Log Analytics с учетом новой версии ключа для Azure Key Vault. Дополнительные сведения см. в разделе о смене ключей CMK в Azure Monitor.

Замена ключа, управляемого клиентом

Microsoft Sentinel не поддерживает замену управляемого клиентом ключа. Вместо это следует использовать возможность ротации ключей.

Следующие шаги

В этом документе вы узнали, как настроить ключ, управляемый клиентом, в Microsoft Sentinel. Ознакомьтесь с дополнительными сведениями о Microsoft Sentinel в следующих статьях:

- Узнайте, как отслеживать свои данные и потенциальные угрозы.

- Узнайте, как приступить к обнаружению угроз с помощью Microsoft Sentinel.

- Используйте книги для мониторинга данных.