Работа с индикаторами угроз в Microsoft Sentinel

Аналитику угроз можно интегрировать в Microsoft Sentinel с помощью следующих действий:

Импорт аналитики угроз в Microsoft Sentinel с помощью соединителей данных для различных платформ и веб-каналов TI.

Просмотр импортированной аналитики угроз и управление ей в разделе Журналы и на странице Microsoft Sentinel Аналитика угроз.

Обнаружение угроз и создание оповещений и инцидентов системы безопасности с помощью встроенных шаблонов правил аналитики на основе импортированной аналитики угроз.

Визуализация важной информации об импортированной аналитике угроз в Microsoft Sentinel с помощью книги "Аналитика угроз".

Внимание

Microsoft Sentinel доступен в составе единой платформы операций безопасности на портале Microsoft Defender. Microsoft Sentinel на портале Defender теперь поддерживается для использования в рабочей среде. Дополнительные сведения см . на портале Microsoft Defender в Microsoft Sentinel.

Просмотр индикаторов угроз в Microsoft Sentinel

Поиск и просмотр индикаторов на странице "Аналитика угроз"

В этой процедуре описывается, как просматривать индикаторы и управлять ими на странице Аналитика угроз, доступ к которой можно получить из главного меню Microsoft Sentinel. Используйте страницу Аналитика угроз для сортировки, фильтрации и поиска импортированных индикаторов угроз без создания запроса аналитики журнала.

Чтобы просмотреть индикаторы аналитики угроз на странице "Аналитика угроз", выполните следующие действия.

Для Microsoft Sentinel в портал Azure в разделе "Управление угрозами" выберите аналитику угроз.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel>Threat management>Threat Intelligence.В сетке выберите индикатор, для которого необходимо просмотреть дополнительные сведения. Справа отображаются сведения об индикаторе, в которых указаны уровни достоверности, теги, типы угроз и многое другое.

Microsoft Sentinel отображает только самую текущую версию индикаторов в этом представлении. Дополнительные сведения о том, как обновляются индикаторы, см. в статье "Общие сведения об аналитике угроз".

Индикаторы IP-адресов и доменных имен обогащены дополнительными данными GeoLocation и WhoIs, предоставляя дополнительный контекст для исследований, где найден выбранный индикатор.

Например:

Внимание

В настоящее время предоставляется ПРЕДВАРИТЕЛЬНАЯ ВЕРСИЯ обогащения данных по геолокации и WhoIs. Предварительная версия дополнительных условий использования Azure включают дополнительные юридические условия, применимые к функциям Azure, которые находятся в бета-версии, предварительной версии или еще не общедоступны по другим причинам.

Поиск и просмотр индикаторов в журналах

В этой процедуре описывается, как просматривать импортированные индикаторы угроз в области журналов Microsoft Sentinel вместе с другими данными о событиях Microsoft Sentinel независимо от используемого исходного канала или соединителя.

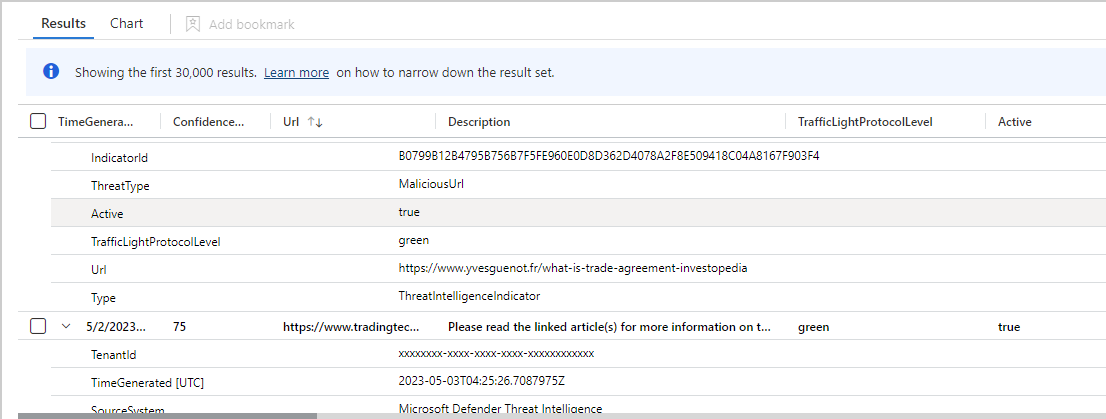

Импортированные индикаторы угроз перечислены в таблице Microsoft Sentinel > ThreatIntelligenceIndicator , которая является основой для запросов аналитики угроз, выполняемых в другом месте Microsoft Sentinel, например в аналитике или книгах.

Просмотр индикаторов аналитики угроз в журналах.

Для Microsoft Sentinel в портал Azure в разделе "Общие" выберите "Журналы".

Для Microsoft Sentinel на портале Defender выберите "Исследование" и>"Охота на дополнительные>охоты".Таблица ThreatIntelligenceIndicator расположена в группе Microsoft Sentinel.

Нажмите на значок предварительного просмотра данных (в виде глаза) рядом с именем таблицы, а затем нажмите кнопку Просмотр в редакторе запросов, чтобы отправить запрос для отображения записей из этой таблицы.

Результаты должны выглядеть примерно так, как на этом снимке экрана показан пример индикатора угроз:

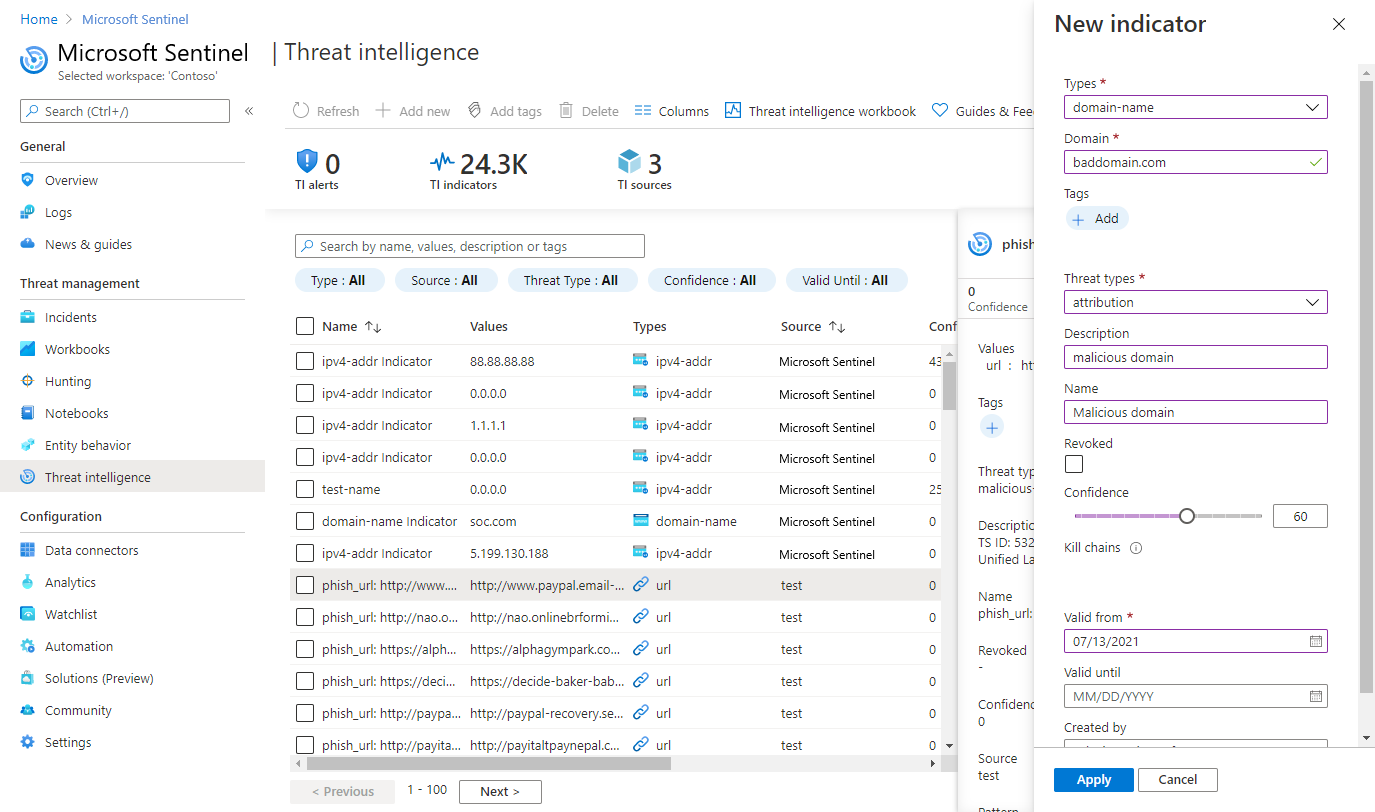

Создание и тег индикаторов

Страница Аналитика угроз также позволяет создавать индикаторы угроз непосредственно в интерфейсе Microsoft Sentinel и выполнять две из наиболее распространенных административных задач, связанных с аналитикой угроз: помечать индикаторы тегами и создавать новые индикаторы, относящиеся к расследованиям нарушений в сфере безопасности.

Создание индикатора

Для Microsoft Sentinel в портал Azure в разделе "Управление угрозами" выберите аналитику угроз.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel>Threat management>Threat Intelligence.В строке меню в верхней части страницы нажмите кнопку Добавить.

Выберите тип индикатора, затем заполните форму на панели Новый индикатор. Обязательные для заполнения поля отмечены красной звездочкой (*).

Выберите Применить. Индикатор будет добавлен в список индикаторов, а также в таблицу ThreatIntelligenceIndicator раздела Журналы.

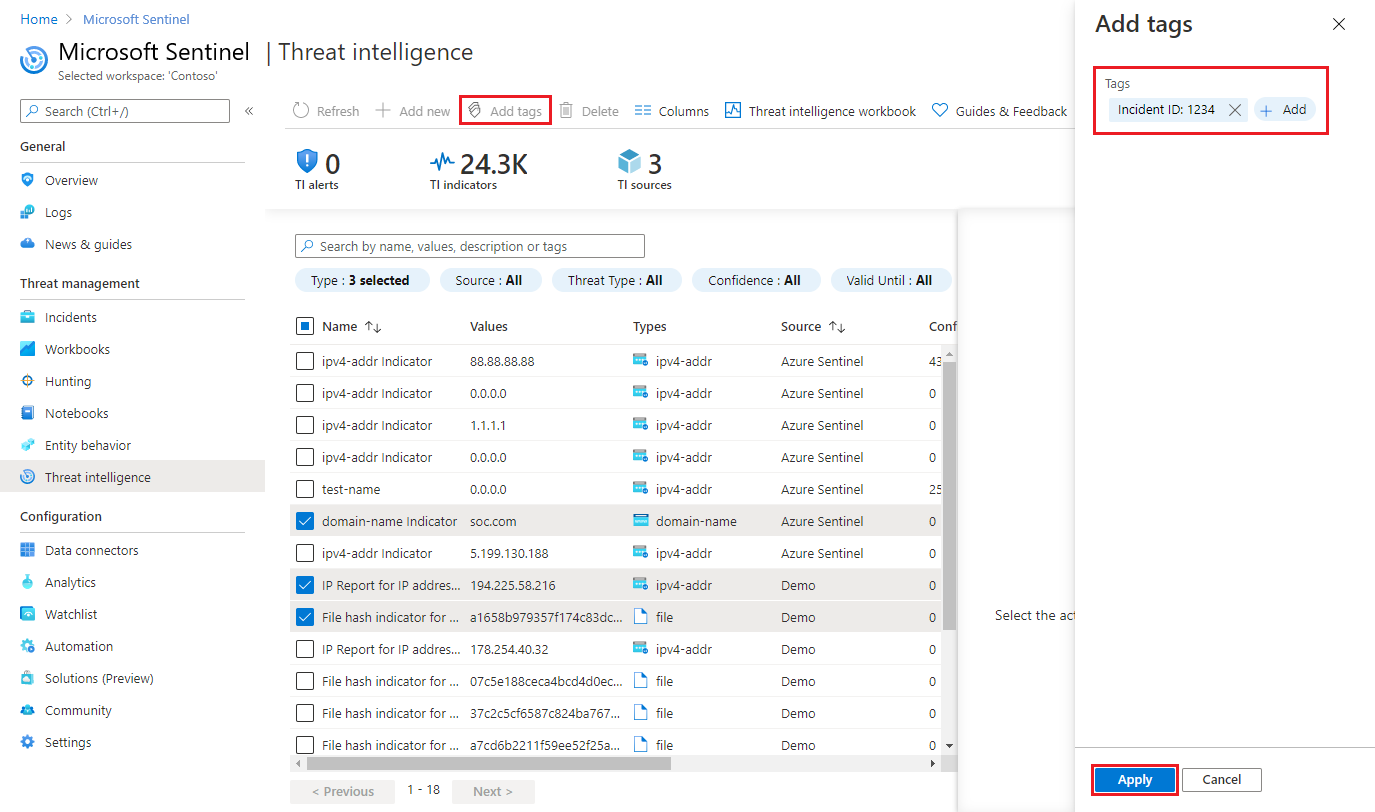

Тег и изменение индикаторов угроз

Пометка индикаторов угроз тегами — это простой способ сгруппировать их для облегчения поиска. Как правило, теги могут применяться к индикатору, связанному с конкретным инцидентом, или представлять угрозы от определенного известного субъекта или известной кампании атак. После поиска индикаторов, с которыми вы хотите работать, помечайте их по отдельности или с несколькими индикаторами и пометите их одновременно одним или несколькими тегами. Поскольку пометки имеют произвольную форму, рекомендуется создать стандартные соглашения об именах для пометок индикаторов угроз.

Microsoft Sentinel также позволяет изменять индикаторы, независимо от того, были ли они созданы непосредственно в Microsoft Sentinel или взяты из партнерских источников, таких как серверы TIP и TAXII. Для индикаторов, созданных в Microsoft Sentinel, все поля доступны для изменения. Для индикаторов, полученных из партнерских источников, доступны для изменения только определенные поля, включая теги, Дата окончания срока действия, Доверительный уровень и Отменить. В любом случае в представлении страницы "Аналитика угроз" отображается только последняя версия индикатора. Дополнительные сведения о том, как обновляются индикаторы, см. в статье "Общие сведения об аналитике угроз".

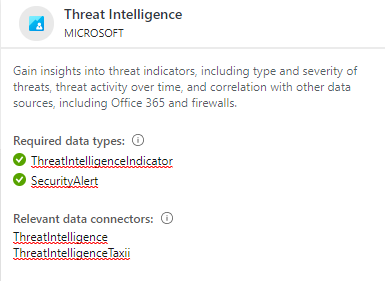

Книги как источник полезных выводов из аналитики угроз

Используйте специально созданную книгу Microsoft Sentinel для визуализации ключевых сведений о аналитике угроз в Microsoft Sentinel и настройки книги в соответствии с вашими бизнес-потребностями.

Ниже описывается, как найти книгу аналитики угроз, входящую в состав Microsoft Sentinel, и приведен пример того, как вносить в нее изменения для индивидуальной настройки.

На портале Azure перейдите к службе Microsoft Sentinel.

Выберите рабочую область, в которую вы импортировали индикаторы угроз с помощью того или иного соединителя данных аналитики угроз.

Выберите подраздел Книги в разделе Управление угрозами меню Microsoft Sentinel.

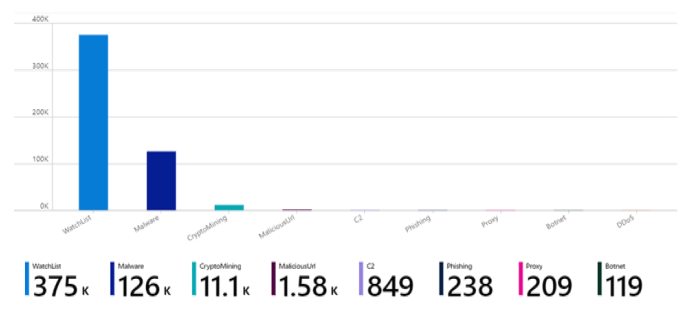

Найдите книгу Аналитика угроз и убедитесь, что таблица ThreatIntelligenceIndicator содержит данные, как показано ниже.

Нажмите кнопку Сохранить и выберите расположение Azure для хранения книги. Этот шаг обязателен, если вы собираетесь внести в книгу изменения и сохранить их.

Теперь нажмите кнопку Просмотр сохраненной книги, чтобы открыть книгу для просмотра и правки.

Должны отобразиться диаграммы, по умолчанию содержащиеся в шаблоне. Чтобы изменить диаграмму, нажмите кнопку Изменить в верхней части страницы, и вы переключитесь в режим правки книги.

Добавим в книгу диаграмму с разбивкой числа индикаторов угроз по типам угроз. Прокрутите страницу до конца и выберите Добавить запрос.

В текстовое поле Запрос к журналу рабочей области Log Analytics добавьте следующий текст:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeВ раскрывающемся списке Визуализация выберите вариант линейчатая диаграмма.

Нажмите кнопку Редактирование закончено. Вы создали в книге новую диаграмму.

Книги представляют собой мощные интерактивные панели мониторинга, с помощью которых вы можете получать представление обо всех аспектах работы Microsoft Sentinel. Существует много возможностей для работы с книгами, и хотя предоставленные шаблоны являются отличной отправной точкой, вы, скорее всего, захотите изучить и настроить эти шаблоны, или создать панели мониторинга, объединяющие множество различных источников данных, чтобы визуализировать данные уникальными способами. Так как в основе книг Microsoft Sentinel лежат книги Azure Monitor, в вашем распоряжении уже есть обширная документация и еще множество шаблонов. Начать неплохо с этой статьи о создании интерактивных отчетов с помощью книга Azure Monitor.

Существует также богатое сообщество книг Azure Monitor на GitHub , чтобы скачать дополнительные шаблоны и внести свой вклад в свои шаблоны.

Связанный контент

В этой статье вы узнали все способы работы с индикаторами аналитики угроз в Microsoft Sentinel. Дополнительные сведения об аналитике угроз в Microsoft Sentinel см. в следующих статьях:

- Знакомство с аналитикой угроз в Microsoft Sentinel.

- Подключение Microsoft Sentinel к веб-каналам аналитики угроз STIX/TAXII.

- Узнайте, какие типы, каналы TAXII и обогащения можно легко интегрировать с Microsoft Sentinel.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по