Работа с индикаторами угроз в Microsoft Sentinel

Интеграция аналитики угроз в Microsoft Sentinel с помощью следующих действий:

- Импорт аналитики угроз в Microsoft Sentinel путем включения соединителей данных на различные платформы аналитики угроз и веб-каналы.

- Просмотр импортированной аналитики угроз и управление ими в журналах и на странице аналитики угроз Microsoft Sentinel.

- Обнаружение угроз и создание оповещений системы безопасности и инцидентов с помощью встроенных шаблонов правил Аналитики на основе импортированной аналитики угроз.

- Визуализация важной информации об импортированной аналитике угроз в Microsoft Sentinel с помощью книги "Аналитика угроз".

Внимание

Microsoft Sentinel теперь общедоступен на платформе унифицированных операций безопасности Майкрософт на портале Microsoft Defender. Дополнительные сведения см . на портале Microsoft Defender в Microsoft Sentinel.

Просмотр индикаторов угроз в Microsoft Sentinel

Узнайте, как работать с индикаторами аналитики угроз в Microsoft Sentinel.

Поиск и просмотр индикаторов на странице аналитики угроз

В этой процедуре описывается, как просматривать индикаторы и управлять ими на странице аналитики угроз, доступ к которой можно получить из основного меню Microsoft Sentinel. Используйте страницу Аналитика угроз для сортировки, фильтрации и поиска импортированных индикаторов угроз без создания запроса аналитики журнала.

Чтобы просмотреть индикаторы аналитики угроз на странице аналитики угроз:

Для Microsoft Sentinel в портал Azure в разделе "Управление угрозами" выберите аналитику угроз.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel>Threat management>Threat Intelligence.

В сетке выберите индикатор, для которого требуется просмотреть дополнительные сведения. Сведения индикатора включают уровни достоверности, теги и типы угроз.

Microsoft Sentinel отображает только самую текущую версию индикаторов в этом представлении. Дополнительные сведения о том, как обновляются индикаторы, см. в статье "Общие сведения об аналитике угроз".

Индикаторы IP-адресов и доменных имен обогащены дополнительными GeoLocation и WhoIs данными. Эти данные предоставляют больше контекста для расследований, в которых найден выбранный индикатор.

Рассмотрим пример.

Внимание

GeoLocation и WhoIs обогащение в настоящее время находится в предварительной версии. Дополнительные условия предварительной версии Azure включают более юридические термины, применимые к функциям Azure, которые находятся в бета-версии, предварительной версии или в противном случае еще не выпущены в общую доступность.

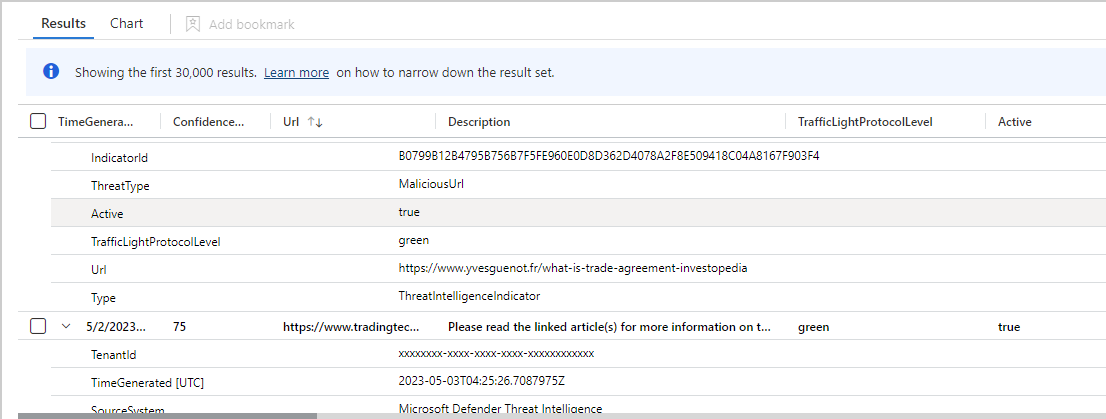

Поиск и просмотр индикаторов в журналах

В этой процедуре описывается, как просмотреть импортированные индикаторы угроз в области журналов Microsoft Sentinel вместе с другими данными событий Microsoft Sentinel независимо от исходного канала или используемого соединителя.

Импортированные индикаторы угроз перечислены в таблице Microsoft Sentinel ThreatIntelligenceIndicator . Эта таблица является основой для запросов аналитики угроз, выполняемых в другом месте Microsoft Sentinel, например в аналитике или книгах.

Чтобы просмотреть индикаторы аналитики угроз в журналах:

Для Microsoft Sentinel в портал Azure в разделе "Общие" выберите "Журналы".

Для Microsoft Sentinel на портале Defender выберите "Исследование" и>"Охота на дополнительные>охоты".

Таблица

ThreatIntelligenceIndicatorнаходится в группе Microsoft Sentinel .Щелкните значок предварительного просмотра данных (глаз) рядом с именем таблицы. Выберите "Просмотреть в редакторе запросов", чтобы запустить запрос, отображающий записи из этой таблицы.

Результаты должны выглядеть примерно так, как в примере индикатора угроз, показанного здесь.

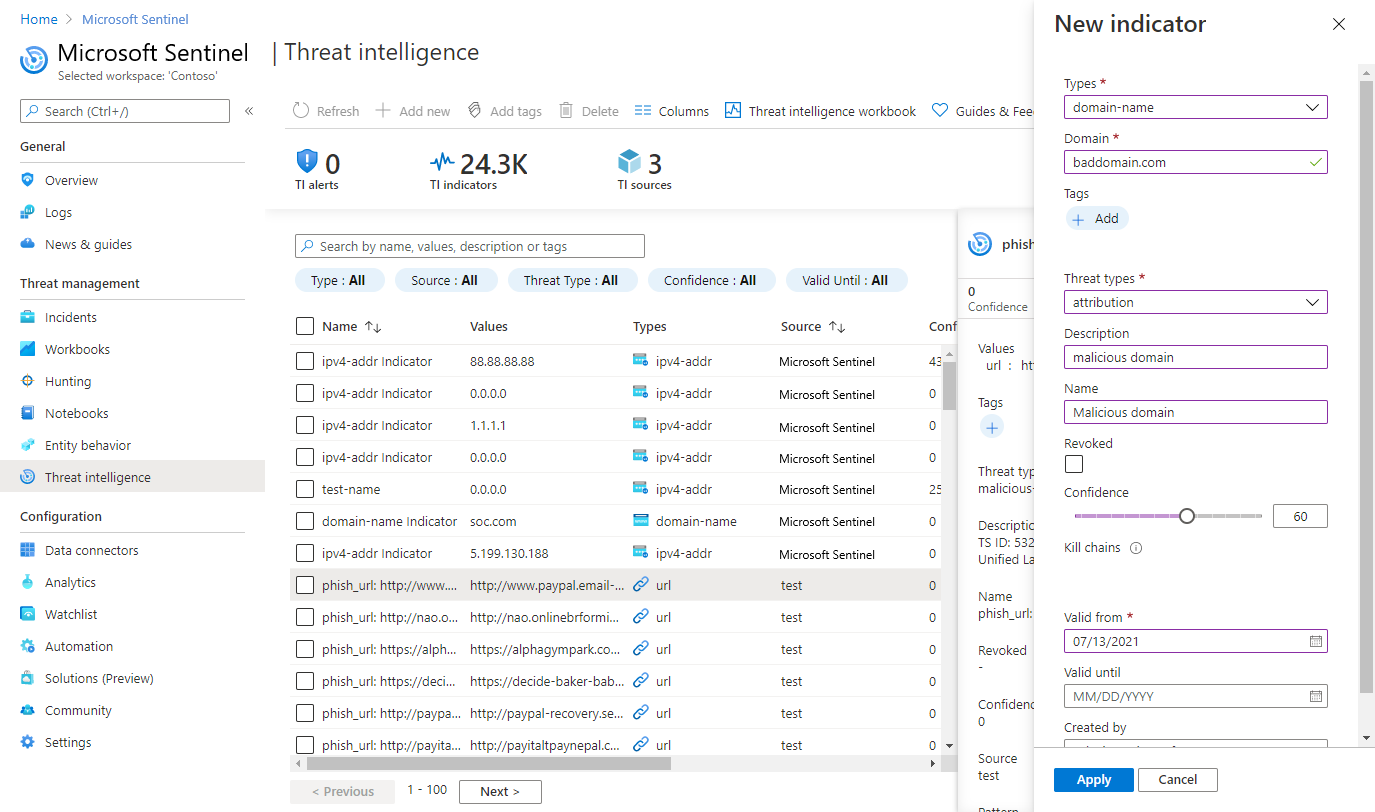

Создание и тег индикаторов

Используйте страницу аналитики угроз для создания индикаторов угроз непосредственно в интерфейсе Microsoft Sentinel и выполнения двух распространенных административных задач аналитики угроз: маркировка индикаторов и создание новых индикаторов, связанных с исследованиями безопасности.

Создание индикатора

Для Microsoft Sentinel в портал Azure в разделе "Управление угрозами" выберите аналитику угроз.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel>Threat management>Threat Intelligence.

В строке меню в верхней части страницы нажмите кнопку "Добавить".

Выберите тип индикатора и заполните форму на панели "Создать индикатор ". Обязательные поля помечены звездочкой (*).

Выберите Применить. Индикатор добавляется в список индикаторов и также отправляется в таблицу

ThreatIntelligenceIndicatorв журналах.

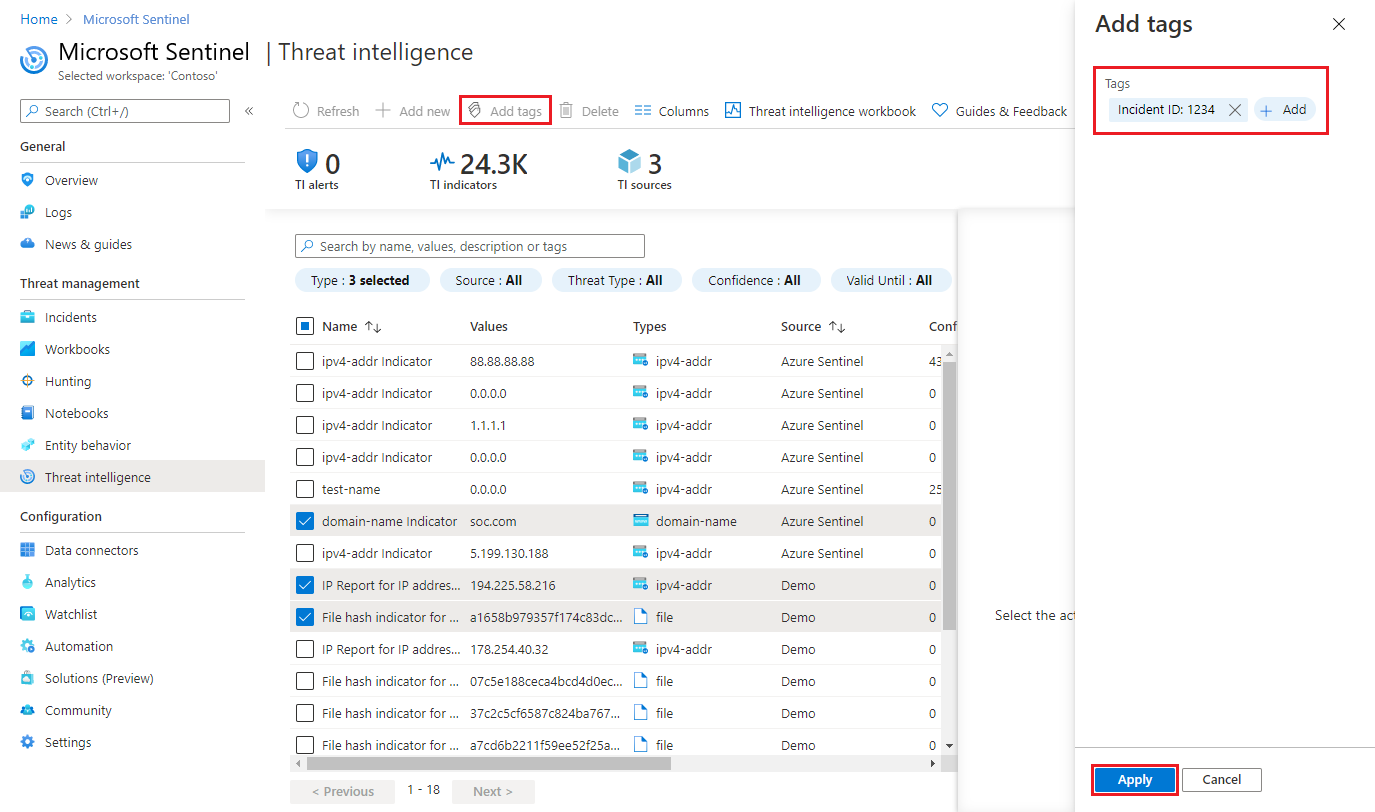

Тег и изменение индикаторов угроз

Пометка индикаторов угроз тегами — это простой способ сгруппировать их для облегчения поиска. Как правило, теги могут применяться к индикатору, связанному с конкретным инцидентом, или если индикатор представляет угрозы от определенного известного субъекта или известной кампании атак. После поиска индикаторов, с которыми вы хотите работать, пометьте их по отдельности. Индикаторы с несколькими выборками и пометьте их одновременно одним или несколькими тегами. Так как теги являются бесплатными, рекомендуется создавать стандартные соглашения об именовании для тегов индикаторов угроз.

С помощью Microsoft Sentinel можно также изменять индикаторы, созданные непосредственно в Microsoft Sentinel или поступающие из партнерских источников, таких как tip и TAXII-серверы. Для индикаторов, созданных в Microsoft Sentinel, все поля доступны для изменения. Для индикаторов, поступающих из источников партнеров, можно изменять только определенные поля, включая теги, дату окончания срока действия, достоверность и отзыв. В любом случае на странице аналитики угроз отображается только последняя версия индикатора. Дополнительные сведения о том, как обновляются индикаторы, см. в статье "Общие сведения об аналитике угроз".

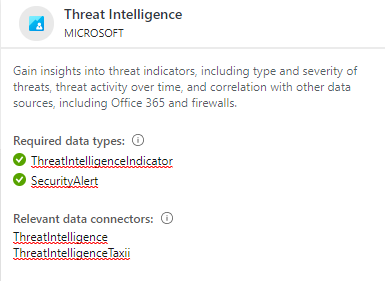

Получение аналитических сведений об аналитике угроз с помощью книг

Используйте специально созданную книгу Microsoft Sentinel для визуализации ключевых сведений о аналитике угроз в Microsoft Sentinel и настройки книги в соответствии с вашими бизнес-потребностями.

Ниже описывается, как найти книгу аналитики угроз, входящую в состав Microsoft Sentinel, и приведен пример того, как вносить в нее изменения для индивидуальной настройки.

На портале Azure перейдите в Microsoft Sentinel.

Выберите рабочую область, в которую вы импортировали индикаторы угроз с помощью соединителя данных аналитики угроз.

В разделе "Управление угрозами" в меню Microsoft Sentinel выберите книги.

Найдите книгу под названием "Аналитика угроз". Убедитесь, что в

ThreatIntelligenceIndicatorтаблице есть данные.

Выберите "Сохранить" и выберите расположение Azure для хранения книги. Этот шаг необходим, если вы планируете изменить книгу любым способом и сохранить изменения.

Теперь выберите "Вид сохраненной книги ", чтобы открыть книгу для просмотра и редактирования.

Должны отобразиться диаграммы, по умолчанию содержащиеся в шаблоне. Чтобы изменить диаграмму, выберите "Изменить " в верхней части страницы, чтобы запустить режим редактирования книги.

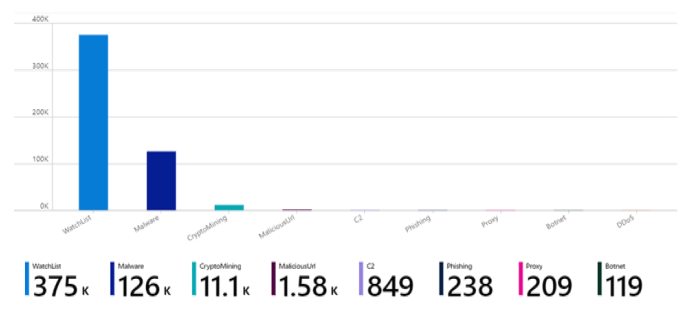

Добавим в книгу диаграмму с разбивкой числа индикаторов угроз по типам угроз. Прокрутите страницу до конца и выберите Добавить запрос.

В текстовое поле Запрос к журналу рабочей области Log Analytics добавьте следующий текст:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeВ раскрывающемся меню визуализации выберите линейчатую диаграмму.

Выберите "Готово редактирование" и просмотрите новую диаграмму для книги.

Книги представляют собой мощные интерактивные панели мониторинга, с помощью которых вы можете получать представление обо всех аспектах работы Microsoft Sentinel. Вы можете выполнять множество задач с книгами, и предоставленные шаблоны являются отличной отправной точкой. Настройте шаблоны или создайте новые панели мониторинга, объединив множество источников данных, чтобы вы могли визуализировать данные уникальным образом.

Книги Microsoft Sentinel основаны на книгах Azure Monitor, поэтому обширная документация и множество других шаблонов доступны. Дополнительные сведения см. в статье "Создание интерактивных отчетов с помощью книг Azure Monitor".

Существует также богатый ресурс для книг Azure Monitor на сайте GitHub, где можно скачать дополнительные шаблоны и внести свой вклад в работу с собственными шаблонами.

Связанный контент

В этой статье вы узнали, как работать с индикаторами аналитики угроз в Microsoft Sentinel. Дополнительные сведения об аналитике угроз в Microsoft Sentinel см. в следующих статьях:

- Знакомство с аналитикой угроз в Microsoft Sentinel.

- Подключение Microsoft Sentinel к веб-каналам аналитики угроз STIX/TAXII.

- Узнайте, какие типы, каналы TAXII и обогащения можно легко интегрировать с Microsoft Sentinel.