Взаимодействие с Китаем при помощи Виртуальной глобальной сети Azure и защищенного концентратора

При взгляде на отрасли автопрома, обрабатывающей промышленности, транспорта или другие учреждения, таких как посольства, часто встает вопрос о том, как улучшить взаимодействие с Китаем. Эти улучшения в основном относятся к использованию облачных служб, таких как Microsoft 365, Глобальные службы Azure или ветви взаимных соединений внутри Китая с магистралью клиента.

В большинстве случаев клиенты испытывают трудности, включая высокую задержку, низкую пропускную способность, нестабильное подключение и высокие затраты при установлении соединений, идущих за пределы Китая (например, в Европу или США).

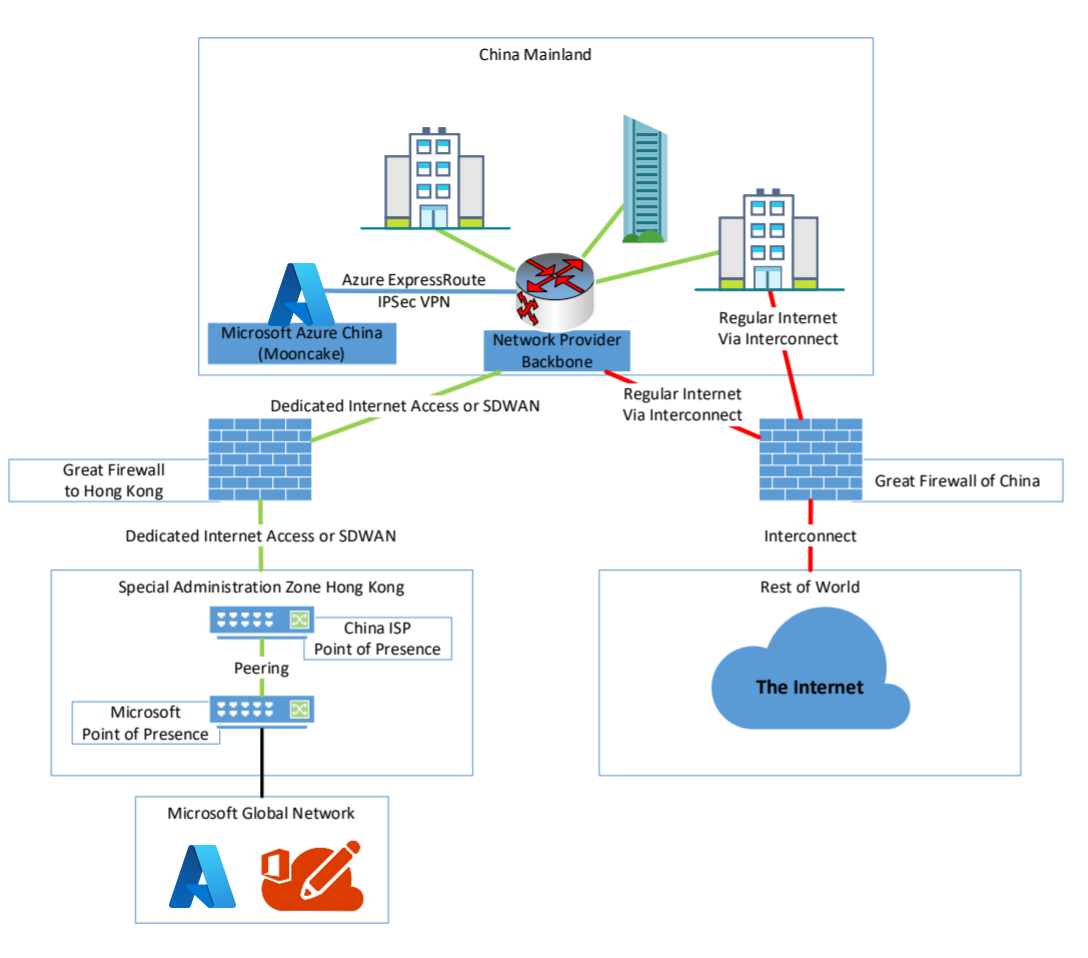

Причиной этих проблем является "Великий китайский брандмауэр", защищающий китайскую часть Интернета и фильтрующий трафик, идущий в Китай. Практически весь трафик между Китайской Народной Республикой и остальным миром за исключением специальных административных зон, таких как Гонконг и Макао, проходит через "Великий брандмауэр". Трафик, проходящий через Гонконг и Макао, не попадает в Большой брандмауэр в полную силу, он обрабатывается подмножеством Большого брандмауэра.

Используя виртуальную глобальную сеть, клиент может установить более быстрое и стабильное подключение к Облачным службам Майкрософт и подключение к своей корпоративной сети без нарушения китайских законов о кибербезопасности.

Требования и рабочий процесс

Для соответствие требованиям китайских законов о кибербезопасности необходимо выполнить ряд определенных условий.

Во-первых, необходимо работать совместно с сетью и поставщиком услуг Интернета, которому принадлежит лицензия поставщика содержимого Интернета (ICP) для Китая. В большинстве случаев это будет один из следующих поставщиков:

- China Telecom Global Ltd.

- China Mobile Ltd.

- China Unicom Ltd.

- PCCW Global Ltd.

- Hong Kong Telecom Ltd.

В зависимости от поставщика и ваших потребностей необходимо приобрести одну из следующих услуг сетевого подключения для соединения с ветвями в Китае.

- Сеть MPLS/IPVPN

- Программно-определяемая глобальная сеть (SDWAN)

- Выделенный доступ к Интернету

Затем необходимо заключить с этим поставщиком соглашение о выходе в глобальную сеть Майкрософт и ее промежуточную подсеть в Гонконге, а не в Пекине или Шанхае. В этом случае Гонконг очень важен из-за физического подключения и расположения в Китае.

Хотя большинство клиентов думают, что использование Сингапура для interconnect является лучшим вариантом, потому что он выглядит ближе к Китаю при взгляде на карте, это не так. Если взглянуть на карты физических волоконных сетей, почти все сетевые подключения проходят через Пекин, Шанхай и Гонконг. Это делает Гонконг лучшим выбором места для соединения с Китаем.

В зависимости от поставщика, вы можете получить различные предложения услуг. В таблице ниже приведен пример поставщиков и предоставляемых им услуг. Информация в нем актуальна на момент написания этой статьи.

| Служба | Примеры поставщиков |

|---|---|

| MPLS/IPVPN Network | PCCW, China Telecom Global |

| SDWAN | PCCW, China Telecom Global |

| Выделенный доступ к Интернету | PCCW, Hong Kong Telecom, China Mobil |

С помощью поставщика вы можете принять решение о том, какое из следующих двух решений будет использоваться для связи с глобальной магистралью Майкрософт:

Получение Microsoft Azure ExpressRoute, который заканчивается в Гонконге. Это будет так в случае использования MPLS/IPVPN. В настоящее время единственный поставщик лицензий ICP с ExpressRoute до Гонконга — это China Telecom Global. Однако они также могут взаимодействовать с другими поставщиками, если используют поставщиков облачного обмена, таких как Megaport или InterCloud. См. дополнительные сведения о Поставщиках услуг подключения ExpressRoute.

Использование выделенного доступа к Интернету непосредственно в одной из следующих точек обмена Интернет-трафиком или с помощью частного сетевого соединения.

В следующем списке показаны поставщики услуг обмена Интернет-трафиком в Гонконге.

- AMS-IX Hong Kong

- BBIX Hong Kong

- Equinix Hong Kong

- HKIX

При использовании этого подключения следующий прыжок BGP для служб Майкрософт должен быть номером автономной системы Майкрософт (AS#) 8075. Если вы используете одно местоположение или решение SDWAN, стоит выбрать это соединение.

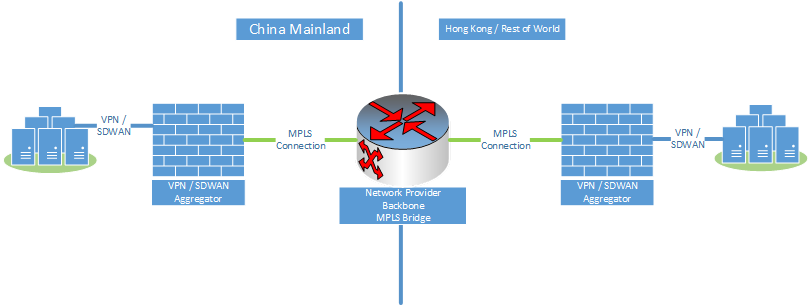

С учетом текущих изменений, касающихся взаимодействия между Китаем и САР Гонконг, большинство из этих поставщиков услуг сети создают мост MPLS между Китаем и САР Гонконг.

Вы видите, что VPN-подключения "сеть — сеть" внутри Китая разрешены и в основном стабильны. То же самое относится к подключениям "сеть — сеть" между ветвями в оставшейся части мира. Теперь поставщики создают агрегирование VPN/SDWAN по обеим сторонам и мост через MPLS между ними.

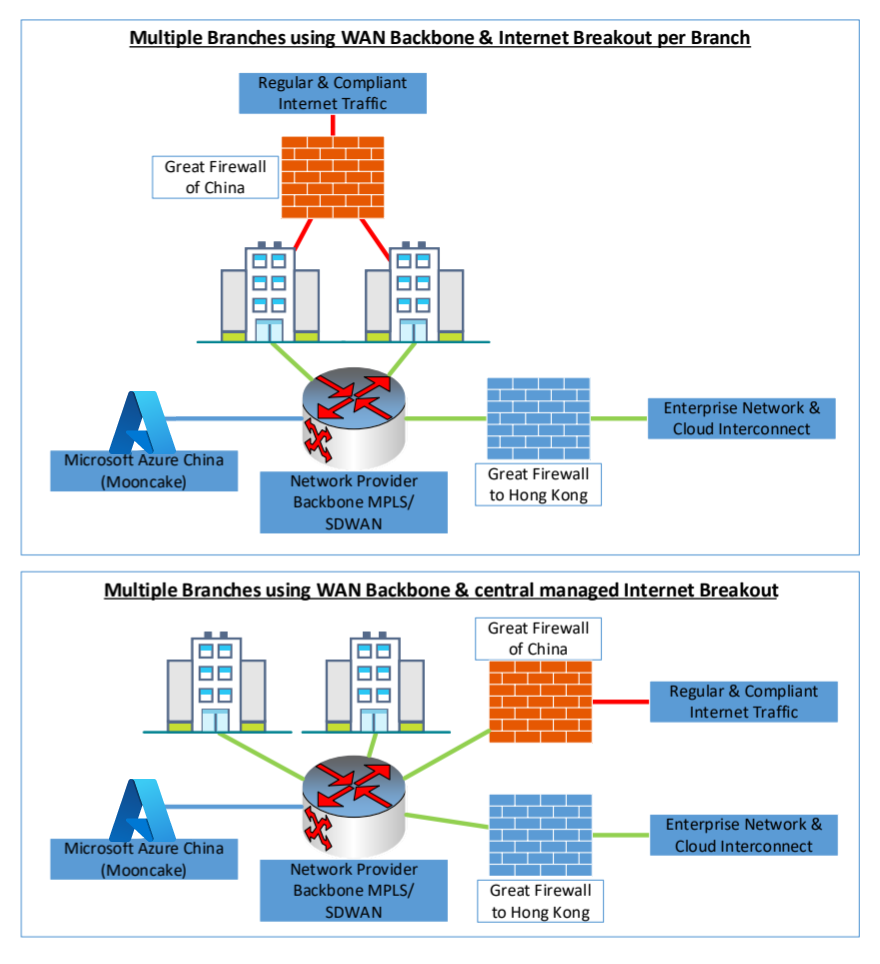

В любом случае мы рекомендуем обзавестись вторым и постоянным выходом из Интернета в Китай. Это позволяет разделить трафик на корпоративный трафик к облачным службы, таким как Microsoft 365 и Azure, и регламентированный законом интернет-трафик.

Соответствующая требованиям сетевая архитектура в Китае может выглядеть, как в следующем примере:

В этом примере имеется соединение с глобальной сетью Майкрософт в Гонконге, позволяющее приступить к работе с Глобальной архитектурой передачи Виртуальной глобальной сети Azure и дополнительными службами, такими как безопасный концентратор Виртуальной глобальной сети Azure. Это даст возможность использовать служб и соединений с ветвями и центрами обработки данных вне Китая.

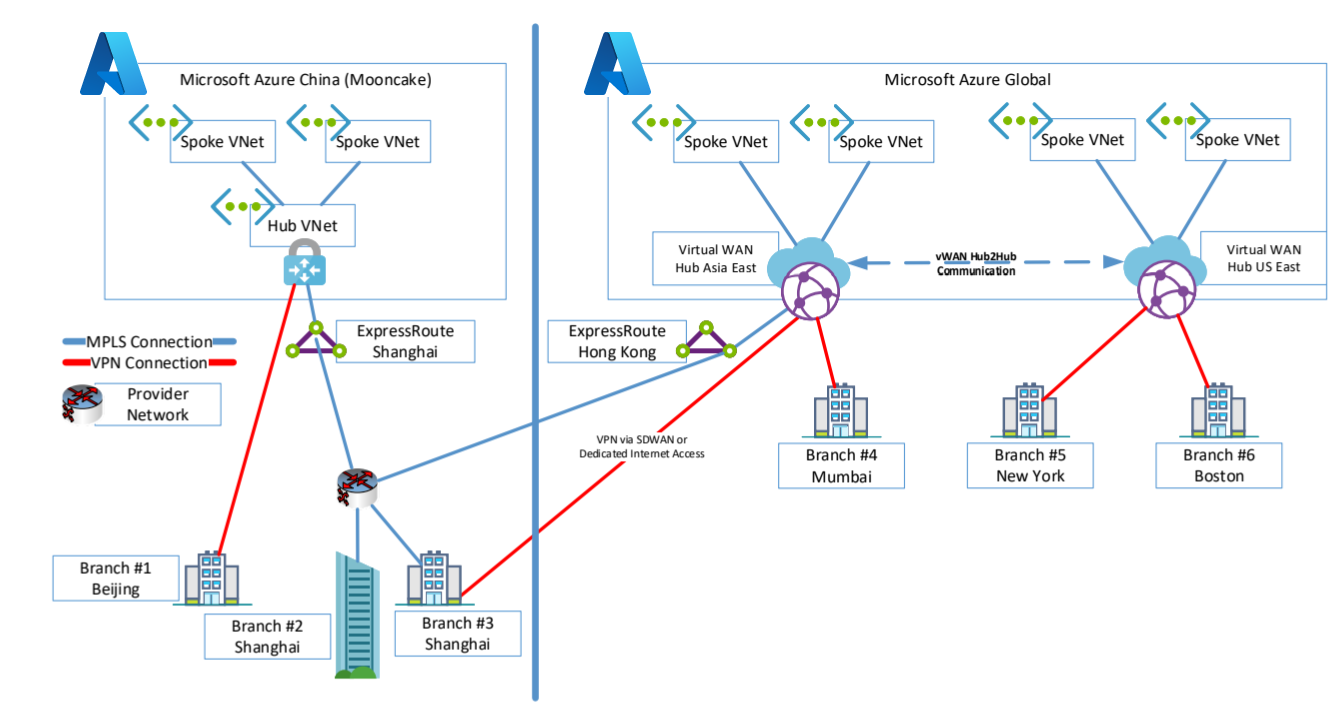

Обмен данными от концентратора к концентратору

В этом разделе мы используем Виртуальную глобальную сеть для взаимодействия между концентраторами. В этом сценарии вы создадите новый ресурс концентратора Виртуальной глобальной сети для подключения к концентратору Виртуальной глобальной сети в Гонконге или другом желаемом регионе, где у вас уже есть ресурсы Azure или где нужно выполнить подключение.

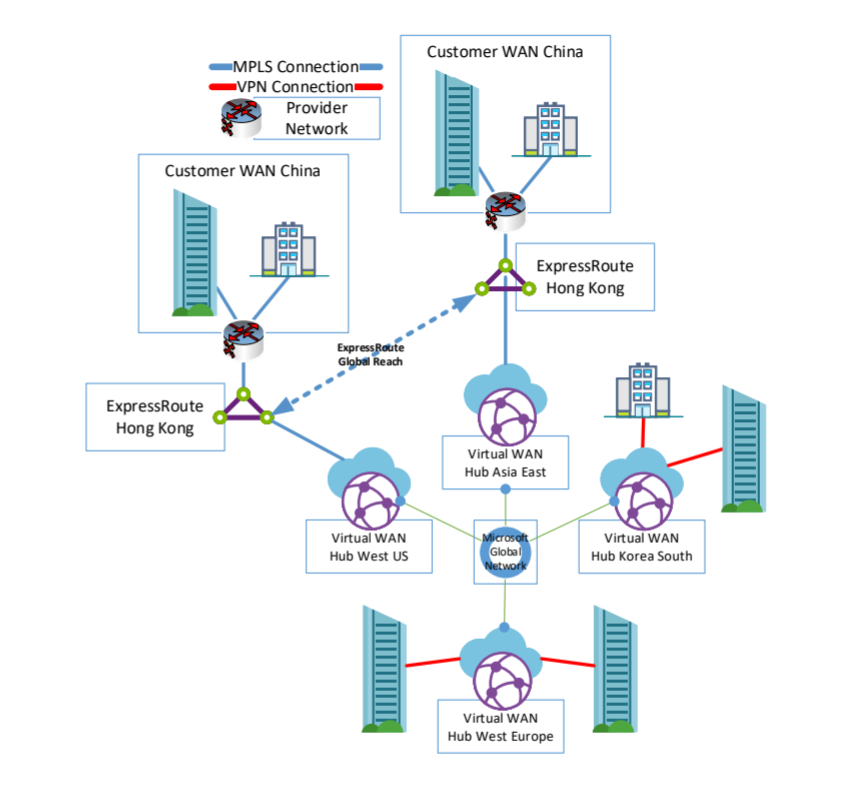

Пример архитектуры может выглядеть следующим образом.

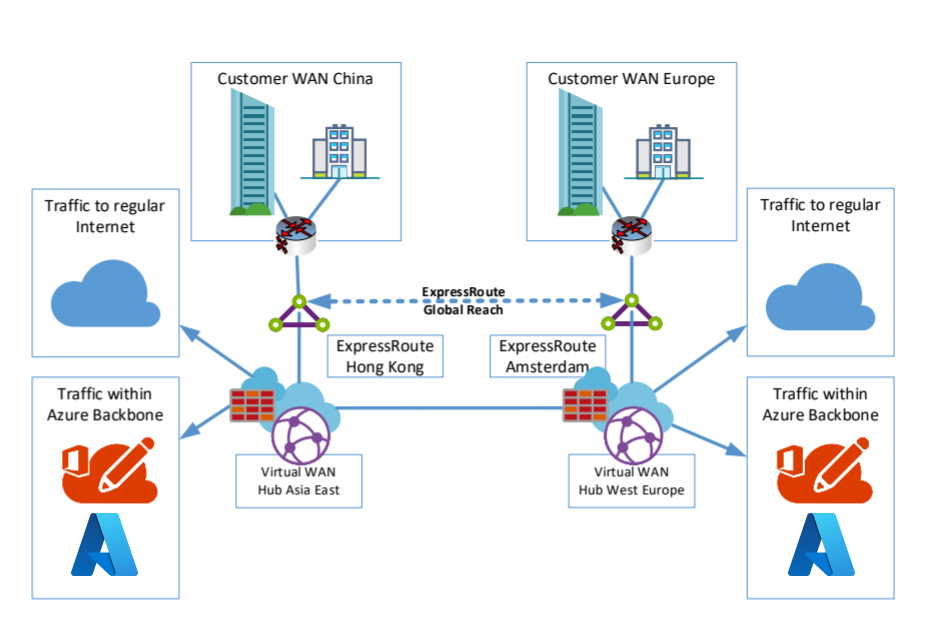

В этом примере ветви из Китая подключаются к Azure Cloud China и друг другу с помощью подключений VPN или MPLS. Ветви, которые должны быть подключены к Глобальным службам, используют MPLS или интернет-службы, которые напрямую подключены к Гонконгу. Если вы хотите использовать ExpressRoute в Гонконге и в другом регионе, необходимо настроить ExpressRoute Global Reach для подключения обоих каналов ExpressRoute.

ExpressRoute Global Reach недоступен в некоторых регионах. Например, если вам нужно подсоединиться к Бразилии или Индии, вам нужно использовать поставщиков услуг облачного обмена для предоставления служб маршрутизации.

На рисунке ниже показаны оба примера для этого сценария.

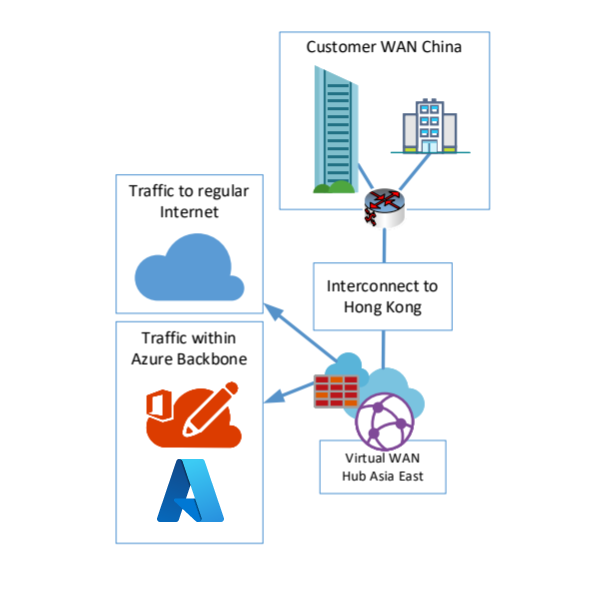

Безопасный выход в Интернет для Microsoft 365

Еще одним соображением является сетевая безопасность и ведение журнала для точки входа между Китаем и установленным компонентом магистральной Виртуальная глобальная сеть и магистральной сетью клиента. В большинстве случаев необходим выход в сеть Интернет в Гонконге для непосредственного доступа к промежуточной подсети Майкрософт и, вместе с этим, серверы Azure Front Door, используемые для служб Microsoft 365.

Для обоих сценариев с виртуальной глобальной сетью можно использовать защищенный концентратор Виртуальной глобальной сети Azure. С помощью диспетчера брандмауэра Azure можно превратить обычный концентратор Виртуальной глобальной сети в защищенный концентратор, а затем развернуть брандмауэр Azure в этом концентраторе и управлять им.

На рисунке ниже показан пример такого сценария.

Архитектура и потоки трафика

В зависимости от вашего выбора относительно подключения к Гонконгу, общая архитектура может немного различаться. В этом разделе показаны три доступные архитектуры с разными сочетаниями с VPN или SDWAN и (или) ExpressRoute.

Все эти параметры используют защищенный концентратор Виртуальной глобальной сети Azure для прямого подключения Microsoft 365 в Гонконге. Эти архитектуры также поддерживают требования к соответствию для Microsoft 365 в различных регионах и хранят этот трафик рядом с ближайшим расположением Azure Front Door. В результате это также позволяет улучшить использование Microsoft 365 за пределами Китая.

При использовании Виртуальной глобальной сети Azure совместно с подключениями к Интернету каждое подключение может пользоваться дополнительными службами, таких как Служба пиринга Microsoft Azure (MAPS). MAPS были создана для оптимизации трафика, поступающего в глобальную сеть Майкрософт от сторонних поставщиков услуг Интернета.

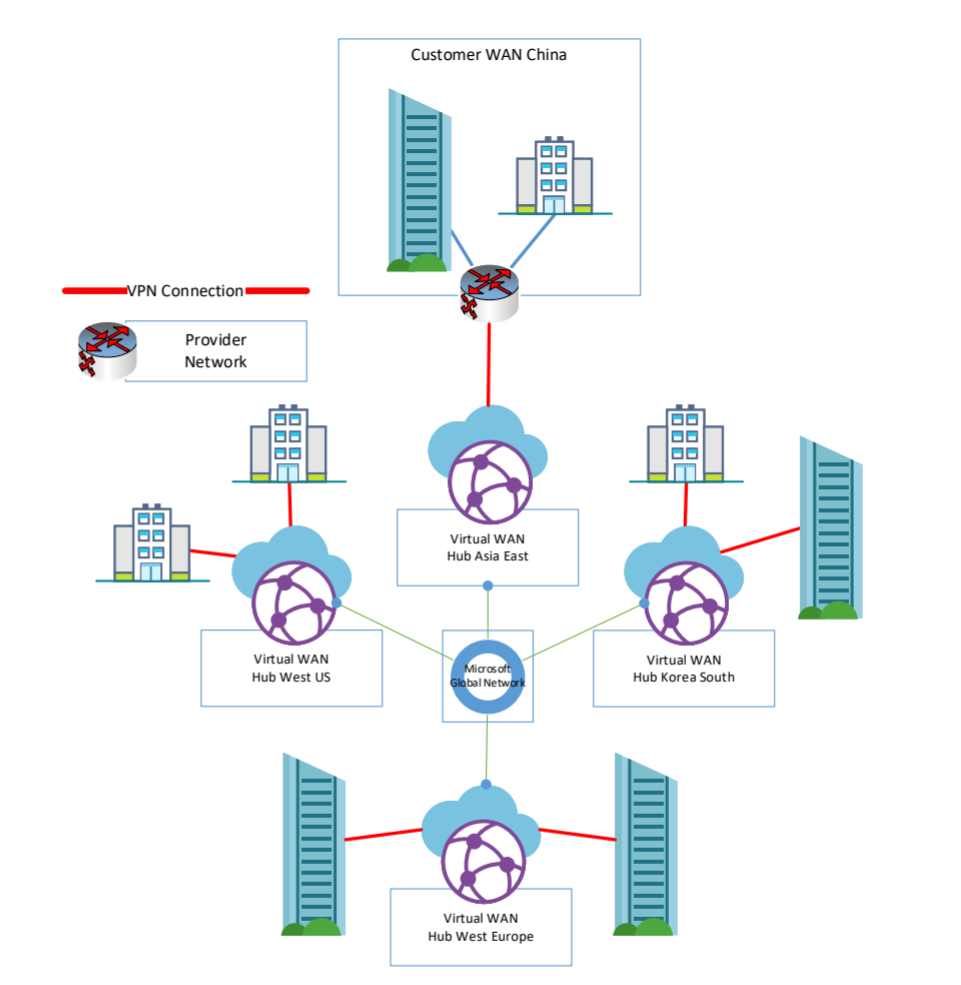

Вариант 1. SDWAN или VPN

В этом разделе обсуждается структура, использующая SDWAN или VPN до Гонконга и других ветвей. Этот вариант показывает использование и поток трафика при использовании чистого подключения к Интернету на обоих сайтах магистрали Виртуальной глобальной сети. В этом случае подключение передается в Гонконг с помощью выделенного доступа к Интернету или поставщика ICP SDWAN. Другие ветви также используют чистый Интернет или решения SDWAN.

В этой архитектуре каждый сайт подключен к глобальной сети Майкрософт с помощью VPN и Виртуальной глобальной сети Azure. Трафик между сайтами и Гонконгом передается через сеть Майкрософт и использует только стандартное подключение к Интернету на последнем отрезке.

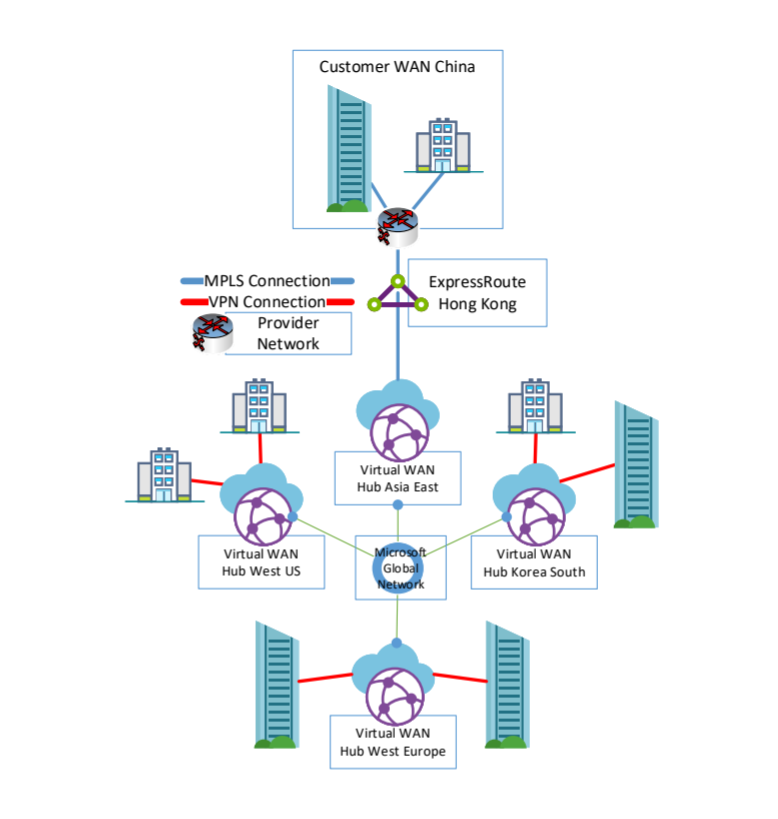

Вариант 2. ExpressRoute и SDWAN или VPN

В этом разделе обсуждается структура, использующая ExpressRoute в Гонконге и другие ветви, с ветвями VVPN/SDWAN. Этот вариант показывает использование и ExpressRoute, заканчивающегося в Гонконге, и других ветвей, подключенных через SDWAN или VPN. В настоящее время ExpressRoute в Гонконг ограничен кратким списком поставщиков, который можно найти в списке Партнеров Express Route.

Существуют также варианты завершения ExpressRoute вне Китая, например в Южной Корее или Японии. Но в настоящее время, учитывая соответствие нормативным требованиям, законы и задержку, Гонконг является лучшим выбором.

Вариант 3. Только ExpressRoute

В этом разделе обсуждается структура, использующая ExpressRoute для Гонконга и других ветвей. Этот вариант показывает соединение с ExpressRoute на обоих концах. В этом случае поток трафика будет отличаться. Трафик Microsoft 365 будет передаваться на безопасный концентратор Виртуальной глобальной сети Azure, а из него в промежуточную подсеть Майкрософт и в Интернет.

Трафик, который направляется взаимоподключенным ветвям или из них в разные места в Китае, будет следовать другому подходу в этой архитектуре. В настоящее время виртуальная глобальная сеть не поддерживает передачу ExpressRoute в ExpressRoute. Трафик будет использовать Global Reach ExpressRoute или стороннее соединение, не проходя через концентратор Виртуальной глобальной сети. Он будет напрямую передаваться из одного Microsoft Enterprise Edge (MSEE) в другой.

В настоящее время ExpressRoute Global Reach доступен не во всех странах или регионах, но вы можете настроить решение с помощью Azure Виртуальная глобальная сеть.

Например, можно настроить ExpressRoute со службой пиринга Майкрософт и через этот пиринг подключить VPN-туннель к виртуальной глобальной сети Azure. Теперь вы снова включили обмен данными между VPN и ExpressRoute без Global Reach с одной стороны и сторонним поставщиком либо службой, например Megaport Cloud, с другой.

Дальнейшие действия

Дополнительные сведения см. в этих статьях: