Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Google Cloud Platform — это поставщик IaaS, который позволяет вашей организации размещать и управлять всеми рабочими нагрузками в облаке. Помимо преимуществ использования инфраструктуры в облаке, наиболее важные ресурсы вашей организации могут подвергаться угрозам. Доступные ресурсы включают экземпляры хранилища с потенциально конфиденциальной информацией, вычислительные ресурсы, которые управляют некоторыми из наиболее важных приложений, портов и виртуальных частных сетей, которые обеспечивают доступ к вашей организации.

Подключение GCP к Defender for Cloud Apps помогает защитить ресурсы и обнаружить потенциальные угрозы, отслеживая действия администратора и входа, уведомляя о возможных атаках методом подбора, вредоносном использовании привилегированной учетной записи пользователя и необычном удалении виртуальных машин.

Основные угрозы

- Злоупотребление облачными ресурсами

- Скомпрометированные учетные записи и внутренние угрозы

- Утечка данных

- Неправильная настройка ресурсов и недостаточное управление доступом

Как Defender for Cloud Apps помогает защитить среду

- Обнаружение облачных угроз, скомпрометированных учетных записей и вредоносных участников программы предварительной оценки

- Использование журнала аудита действий для криминалистических исследований

Управление GCP с помощью встроенных политик и шаблонов политик

Вы можете использовать следующие встроенные шаблоны политик для обнаружения потенциальных угроз и уведомления о ней:

| Тип | Имя |

|---|---|

| Встроенная политика обнаружения аномалий |

Действия с анонимных IP-адресов. Действия из редкой страны Действия с подозрительных IP-адресов Неосуществимое перемещение Действие, выполненное прерванным пользователем (требуется Microsoft Entra ID в качестве поставщика удостоверений) Многократные неудачные попытки входа. Необычные административные действия Многократные действия по удалению виртуальных машин. Необычные действия по созданию нескольких виртуальных машин (предварительная версия) |

| Шаблон политики действий | Изменения в ресурсах подсистемы вычислений Изменения в конфигурации StackDriver Изменения в ресурсах хранилища Изменения в виртуальной частной сети Вход с опасного IP-адреса |

Дополнительные сведения о создании политик см. в разделе Создание политики.

Автоматизация элементов управления

Помимо мониторинга потенциальных угроз, вы можете применить и автоматизировать следующие действия по управлению GCP для устранения обнаруженных угроз:

| Тип | Действие |

|---|---|

| Управление пользователями | — требуется, чтобы пользователь сбросил пароль в Google (требуется подключенный экземпляр связанной рабочей области Google). — Приостановка пользователя (требуется подключенный связанный экземпляр Google Workspace). — уведомление пользователя об оповещении (через Microsoft Entra ID) — требовать от пользователя повторного входа (через Microsoft Entra ID). — Приостановить пользователя (через Microsoft Entra ID) |

Дополнительные сведения об устранении угроз из приложений см. в разделе Управление подключенными приложениями.

Защита GCP в режиме реального времени

Ознакомьтесь с нашими рекомендациями по защите и совместной работе с внешними пользователями , а также блокировке и защите загрузки конфиденциальных данных на неуправляемые или рискованные устройства.

Подключение Google Cloud Platform к Microsoft Defender for Cloud Apps

В этом разделе содержатся инструкции по подключению Microsoft Defender for Cloud Apps к существующей учетной записи Google Cloud Platform (GCP) с помощью API соединителя. Это подключение позволяет отслеживать использование GCP и управлять ими. Сведения о том, как Defender for Cloud Apps защищает GCP, см. в разделе Защита GCP.

Рекомендуется использовать выделенный проект для интеграции и ограничить доступ к проекту, чтобы обеспечить стабильную интеграцию и предотвратить удаление или изменение процесса установки.

Примечание.

Инструкции по подключению среды GCP для аудита соответствуют рекомендациям Google по использованию агрегированных журналов. Интеграция использует Google StackDriver и будет потреблять дополнительные ресурсы, которые могут повлиять на выставление счетов. Потребляемые ресурсы:

- Агрегированный приемник экспорта — уровень организации

- Раздел публикации и подсети — уровень проекта GCP

- Подписка pub/sub — уровень проекта GCP

Подключение аудита Defender for Cloud Apps импортирует только журналы аудита действий Администратор; Журналы аудита доступа к данным и системных событий не импортируются. Дополнительные сведения о журналах GCP см. в разделе Журналы аудита облака.

Предварительные условия

Интегрирующий пользователь GCP должен иметь следующие разрешения:

- Изменение IAM и Администратор — уровень организации

- Создание и изменение проекта

Вы можете подключить аудит безопасности GCP к Defender for Cloud Apps подключениям, чтобы получить представление об использовании приложений GCP и контролировать их.

Настройка Google Cloud Platform

Создайте выделенный проект в GCP в организации, чтобы обеспечить изоляцию и стабильность интеграции.

Включите API ведения журнала в облаке и API облачной публикации/sub для выделенного проекта.

Примечание.

Убедитесь, что вы не выбираете API Pub/Sub Lite.

Создание выделенной учетной записи службы с необходимыми ролями

- Создайте выделенную учетную запись службы.

- Скопируйте значение Email, оно понадобится позже.

- Назначьте роль pub/sub Администратор учетной записи службы.

- Назначьте роль записи конфигурации журналов учетной записи службы на уровне организации.

Создание закрытого ключа для выделенной учетной записи службы

Переключение на уровень проекта.

Выберите Учетные записи служб.

Создайте закрытый ключ JSON.

Примечание.

Вам потребуется JSON-файл, скачанный на устройство позже.

Получение идентификатора организации

Запишите идентификатор организации. Он понадобится вам позже. Дополнительные сведения см. в разделе Получение идентификатора организации.

Подключение аудита Google Cloud Platform к Defender for Cloud Apps

В этой процедуре описывается добавление сведений о подключении GCP для подключения аудита Google Cloud Platform к Defender for Cloud Apps.

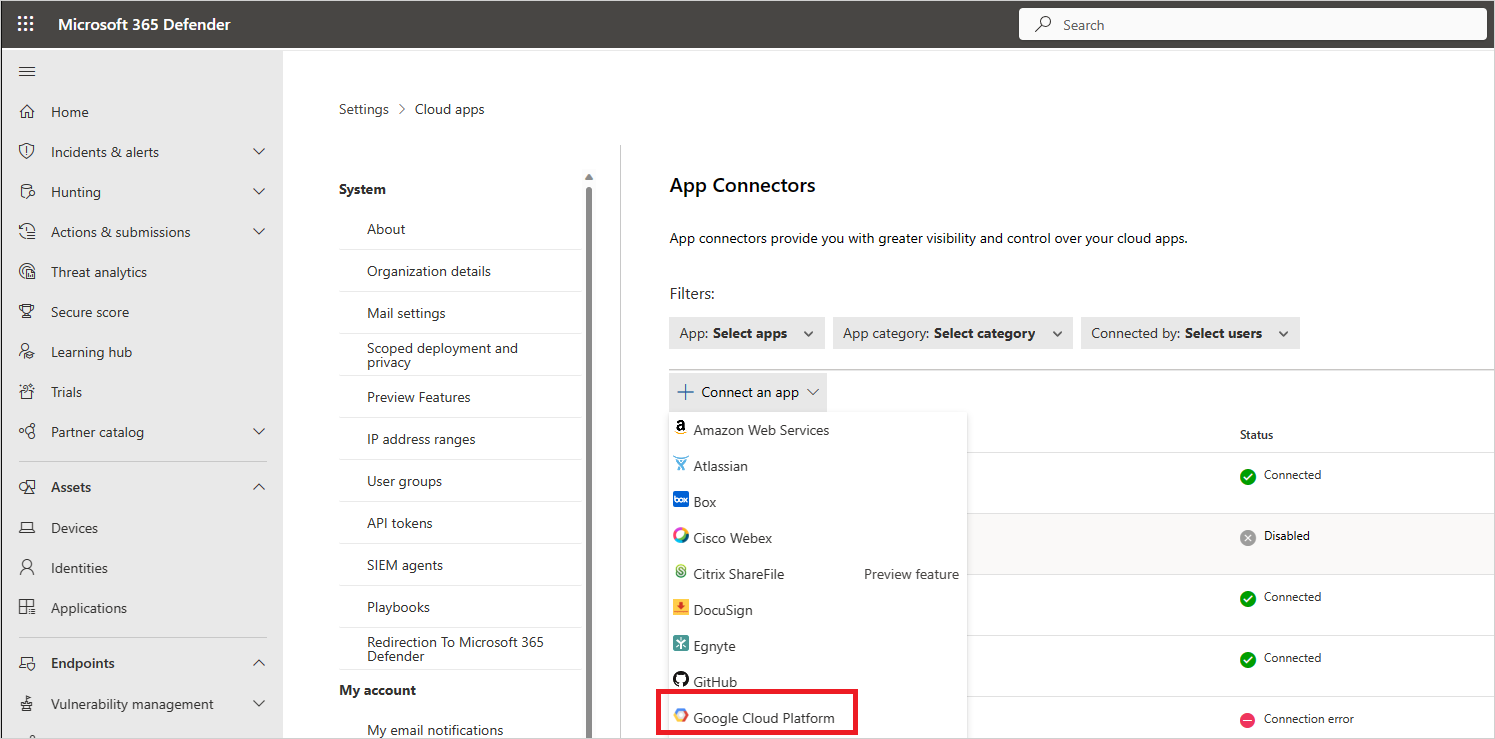

На портале Microsoft Defender выберите Параметры. Затем выберите Облачные приложения. В разделе Подключенные приложения выберите Соединители приложений.

На странице Соединители приложений , чтобы указать учетные данные соединителя GCP, выполните одно из следующих действий.

Примечание.

Мы рекомендуем подключить экземпляр Google Workspace для унифицированного управления пользователями и управления. Это рекомендуется, даже если вы не используете продукты Google Workspace, а управление пользователями GCP осуществляется через систему управления пользователями Google Workspace.

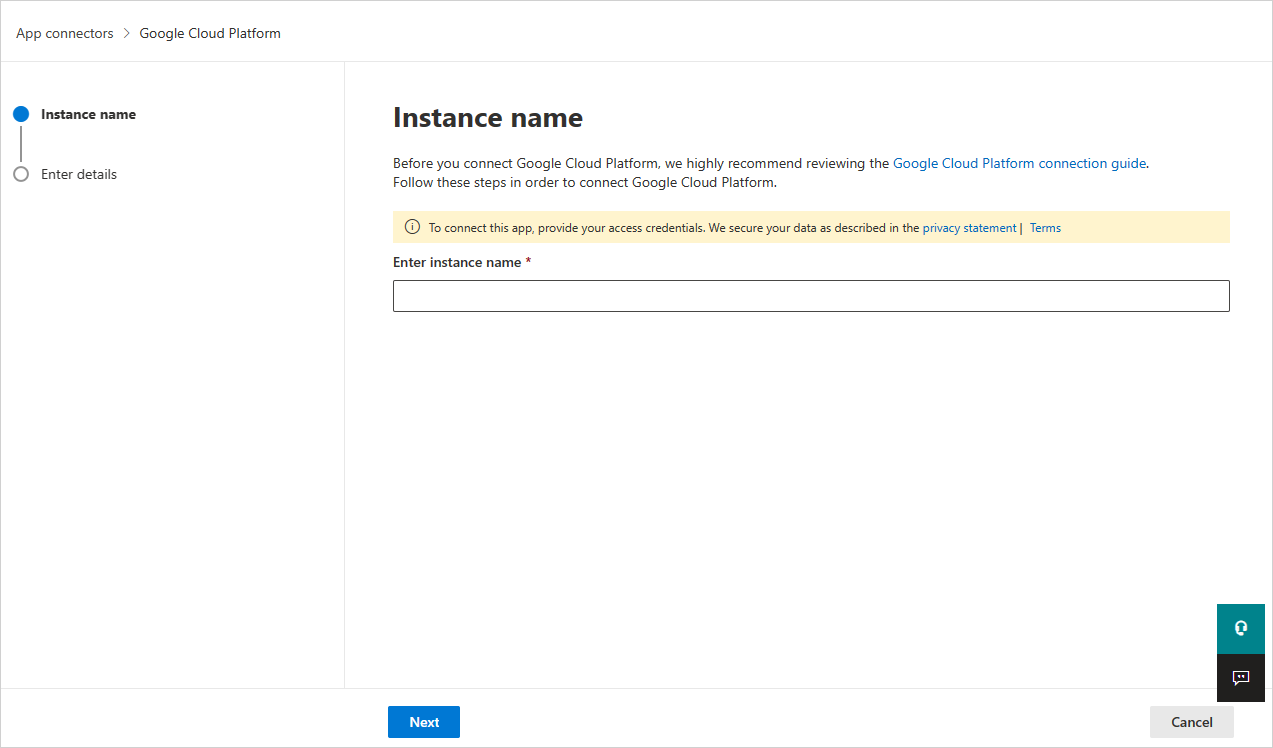

Для нового соединителя

Выберите +Подключить приложение, а затем — Google Cloud Platform.

В следующем окне укажите имя соединителя и нажмите кнопку Далее.

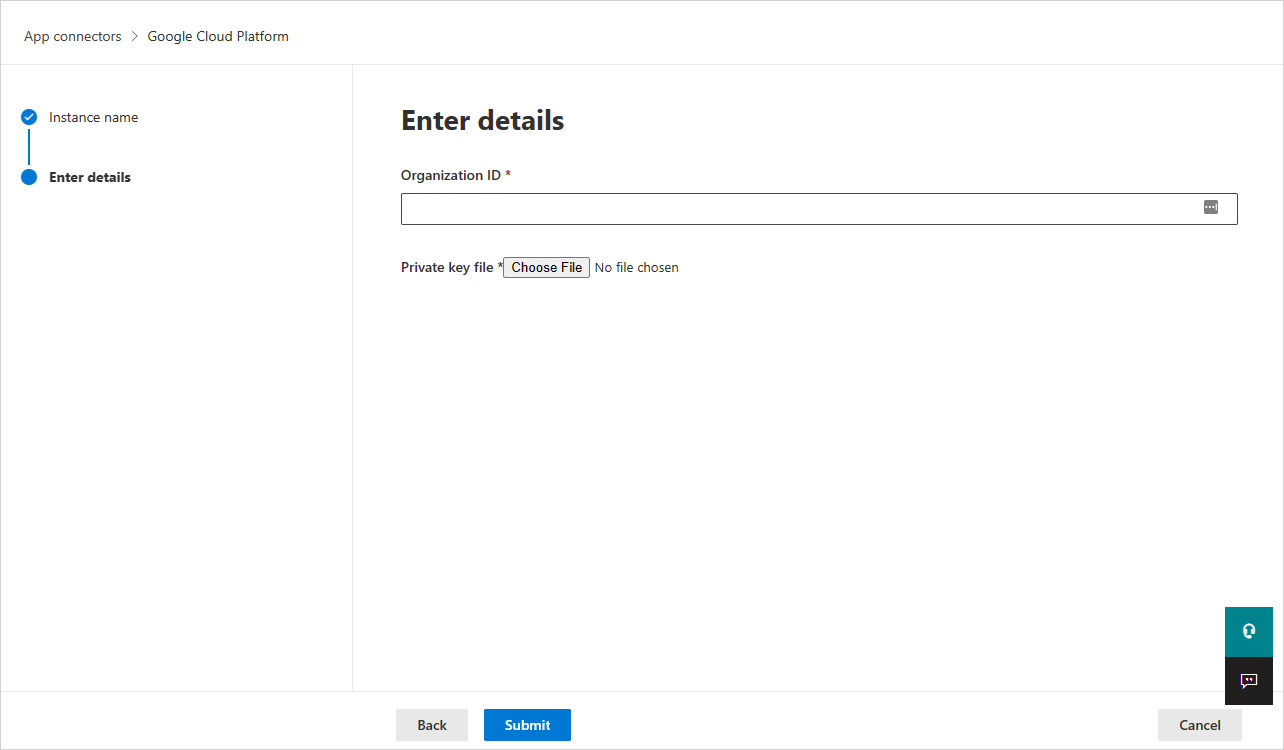

На странице Ввод сведений выполните указанные ниже действия и нажмите кнопку Отправить.

- В поле Идентификатор организации введите организацию, о ней вы записали ранее.

- В поле Файл закрытого ключа перейдите к скачанном ранее JSON-файлу.

Для существующего соединителя

В списке соединителей в строке, в которой отображается соединитель GCP, выберите Изменить параметры.

На странице Ввод сведений выполните указанные ниже действия и нажмите кнопку Отправить.

- В поле Идентификатор организации введите организацию, о ней вы записали ранее.

- В поле Файл закрытого ключа перейдите к скачанном ранее JSON-файлу.

На портале Microsoft Defender выберите Параметры. Затем выберите Облачные приложения. В разделе Подключенные приложения выберите Соединители приложений. Убедитесь, что подключенный соединитель приложений имеет состояние Подключено.

Примечание.

Defender for Cloud Apps создадим агрегированный приемник экспорта (уровень организации), раздел Pub/Sub и подписку Pub/Sub с помощью учетной записи службы интеграции в проекте интеграции.

Агрегированный приемник экспорта используется для агрегирования журналов в организации GCP, а созданный раздел Pub/Sub используется в качестве назначения. Defender for Cloud Apps подписывается на этот раздел с помощью подписки Pub/Sub, созданной для получения журналов действий администратора в организации GCP.

Дальнейшие действия

- Управление облачными приложениями с помощью политик

- Если у вас возникли проблемы с подключением к приложению, см. статью Устранение неполадок с соединителями приложений.