Предоставление доступа к управляемому поставщику служб безопасности (MSSP)

Важно!

Некоторые сведения относятся к предварительно выпущенному продукту, который может быть существенно изменен перед выпуском. Корпорация Майкрософт не дает явных или подразумеваемых гарантий относительно предоставленных здесь сведений.

Важно!

В процедурах, описанных в этой статье, используются функции, требующие как минимум Microsoft Entra ID P2 для каждого пользователя в область управления.

Область применения:

Чтобы реализовать мультитенантное делегированное решение для доступа, сделайте следующее:

Включите управление доступом на основе ролей для Defender для конечной точки с помощью портала Microsoft Defender и подключитесь к Microsoft Entra группам.

Настройте управление правами для внешних пользователей в Управление Microsoft Entra ID, чтобы включить запросы на доступ и подготовку.

Управление запросами доступа и аудитами в Microsoft Myaccess.

Включение управления доступом на основе ролей в Microsoft Defender для конечной точки на портале Microsoft Defender

Создание групп доступа для ресурсов MSSP в Microsoft Entra ID клиента: Группы

Эти группы связаны с ролями, создаваемыми в Defender для конечной точки на портале Microsoft Defender. Для этого в клиенте AD клиента создайте три группы. В нашем примере мы создадим следующие группы:

- Аналитик уровня 1

- Аналитик уровня 2

- Утверждающие аналитики MSSP

Создайте роли Defender для конечной точки для соответствующих уровней доступа в Customer Defender для конечной точки в Microsoft Defender ролей и групп портала.

Чтобы включить RBAC на портале Microsoft Defender клиента, получите доступ к ролям конечных > точек разрешений & группировать > роли с учетной записью пользователя с правами администратора безопасности.

Затем создайте роли RBAC в соответствии с требованиями уровня SOC MSSP. Свяжите эти роли с созданными группами пользователей с помощью команды "Назначенные группы пользователей".

Две возможные роли:

Аналитики уровня 1

Выполняйте все действия, кроме динамического ответа и управления параметрами безопасности.Аналитики уровня 2

Возможности уровня 1 с добавлением динамического ответа.

Дополнительные сведения см. в разделе Управление доступом на портале с помощью управления доступом на основе ролей.

Добавление MSSP в качестве подключенной организации в customer Microsoft Entra ID: Identity Governance

Добавление MSSP в качестве подключенной организации позволяет MSSP запрашивать и подготавливать доступы.

Для этого в клиенте AD получите доступ к управлению удостоверениями: подключенная организация. Добавьте новую организацию и выполните поиск клиента аналитика MSSP с помощью идентификатора клиента или домена. Мы рекомендуем создать отдельный клиент AD для аналитиков MSSP.

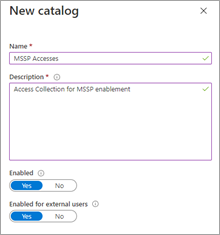

Создание каталога ресурсов в customer Microsoft Entra ID: Identity Governance

Каталоги ресурсов — это логическая коллекция пакетов доступа, созданных в клиенте AD клиента.

Для этого в клиенте AD перейдите к управлению удостоверениями: каталоги и добавьте новый каталог. В нашем примере мы будем называть это MSSP Accesses.

Дополнительные сведения см. в статье Создание каталога ресурсов.

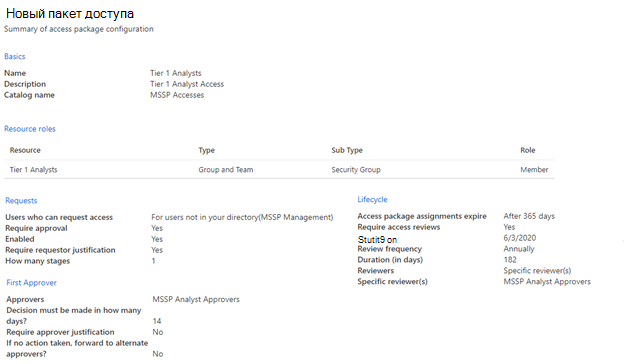

Создание пакетов доступа для ресурсов MSSP Customer Microsoft Entra ID: Identity Governance

Пакеты доступа — это коллекция прав и доступа, которые запрашивающий предоставляет после утверждения.

Для этого в клиенте AD получите доступ к управлению удостоверениями: пакеты доступа и добавьте новый пакет доступа. Создайте пакет доступа для утверждающих MSSP и каждого уровня аналитика. Например, следующая конфигурация аналитика уровня 1 создает пакет доступа, который:

- Требуется, чтобы участник группы AD MsSP Analyst Утверждающий разрешал новые запросы

- Имеет ежегодные проверки доступа, где аналитики SOC могут запросить расширение доступа

- Может запрашиваться только пользователями в клиенте SOC MSSP

- Автоматический доступ истекает через 365 дней

Дополнительные сведения см. в разделе Создание нового пакета для доступа.

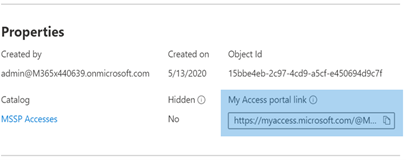

Предоставление ссылки на запрос доступа к ресурсам MSSP из Microsoft Entra ID клиента: управление удостоверениями

Ссылка на портал "Мой доступ" используется аналитиками MSSP SOC для запроса доступа через созданные пакеты доступа. Ссылка является устойчивой, то есть она может использоваться со временем для новых аналитиков. Запрос аналитика помещается в очередь для утверждения утверждателями аналитиков MSSP.

Ссылка находится на странице обзора каждого пакета для доступа.

Просмотр и авторизация запросов на доступ в клиенте и (или) MSSP myaccess.

Запросы доступа управляются в клиенте "Мой доступ" членами группы утверждающих аналитиков MSSP.

Для этого получите доступ к myaccess клиента с помощью:

https://myaccess.microsoft.com/@<Customer Domain>.Пример:

https://myaccess.microsoft.com/@M365x440XXX.onmicrosoft.com#/Утверждение или отклонение запросов в разделе Утверждения пользовательского интерфейса.

На этом этапе был подготовлен доступ к аналитику, и каждый аналитик должен иметь доступ к порталу Microsoft Defender клиента:

https://security.microsoft.com/?tid=<CustomerTenantId>с назначенными разрешениями и ролями.

Совет

Хотите узнать больше? Общайтесь с членами сообщества Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Tech Community.