Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Этот документ предназначен для архитекторов удостоверений и технического руководства в группах безопасности и идентификации. Предполагается, что читатели понимают возможности управления удостоверениями клиентов и доступом (CIAM) и соответствующие бизнес-варианты использования. Используйте это руководство для планирования, проектирования, реализации и работы внешних клиентах Microsoft Entra External ID.

CIAM — это набор технологий и процессов, которые включают методы безопасности, такие как многофакторная проверка подлинности, чтобы обеспечить доступ только авторизованных лиц к конфиденциальной информации организации.

Проектирование CIAM

При разработке решения CIAM необходимо учитывать аспекты. Например, клиенты полагаются на механизмы, помогающие им проходить проверку подлинности в службах. Безукоризненный опыт самообслуживания является частью решения CIAM. Он может последовательно представлять бренд в точках взаимодействия с клиентами, включая решение CIAM.

Все чаще цифровые удостоверения используются в многоканальных и гибридных сценариях, таких как выход из магазина с использованием технологии касания и прохода.

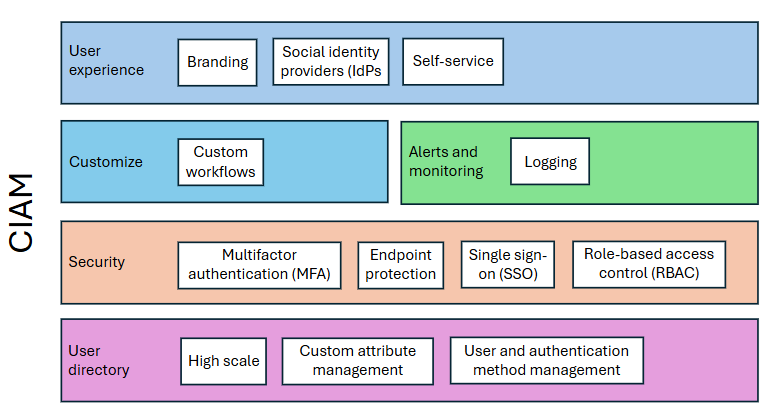

Основные аспекты показаны на следующей схеме:

Кроме того, рассмотрим ваши операционные сведения:

- Контроль

- Лесозаготовка

- Управление конфигурацией

- Поддержка

- Реагирование на инциденты

Внешний идентификатор Microsoft Entra для клиентов: взаимодействие с пользователем

В Microsoft Entra External ID можно настроить взаимодействие с пользователем потока проверки подлинности несколькими способами. Чтобы уменьшить частоту отказа от процесса аутентификации, улучшайте показатели завершения и конверсии. Создайте поток проверки подлинности:

- Представляйте свой бренд согласованно с другими цифровыми точками взаимодействия

- Обеспечьте удобный доступ к функциям самообслуживания для регистрации, входа в систему и сброса пароля.

- Интеграция с поставщиками социальных удостоверений личности или другими поставщиками удостоверений личности

- Включение приложений единого входа(SSO), предлагаемых клиентам

- Локализация содержимого для доступа пользователей по всему миру

В Microsoft Entra External ID можно создать пользовательские потоки для определения структуры, интерфейса и брендирования потоков аутентификации. Поток пользователя определяет ряд шагов регистрации и входа клиентов. Методы входа включают электронную почту и пароль, одноразовые секретные коды (OTP) или социальные учетные записи из Google или Facebook. Включите потоки пользователей для сбора сведений от клиентов во время регистрации: выберите встроенные атрибуты пользователя или добавьте настраиваемые атрибуты. Настройте потоки пользователей для выполнения пользовательских рабочих процессов или интеграции с использованием языка разметки утверждений безопасности (SAML) и поставщиков OpenID Connect (OIDC).

Используйте требования к фирменной символии, чтобы настроить внешний вид и ощущение экранов, которые пользователи видят при проверке подлинности через поток пользователя. Фирменная символика отображается универсально во всех потоках пользователей в клиенте Внешнего идентификатора Microsoft Entra. В ближайшем будущем планируется добавить брендинг для отдельных приложений.

Рекомендуется использовать личный домен для проверки подлинности пользователей. Используйте доменное имя, соответствующее бренду, например login.contoso.com. Используя доменное имя, которое вы владеете, можно улучшить защиту общедоступных конечных точек проверки подлинности.

Поток пользователя Microsoft Entra ID — это контейнер, содержащий настройки пользовательского опыта для потока проверки подлинности. Назначьте их всем вашим приложениям или подмножеству из них. При необходимости создайте более специализированные потоки пользователей для каждого приложения. Мы рекомендуем обеспечивать единообразие в ваших приложениях, так как пользователи привыкнут к единому процессу.

Настроить

При разработке потока пользователя может потребоваться больше рабочих процессов. Например, триггер может возникать при проверке номера лояльности клиента или может отправлять приветственное сообщение. Осуществите эти сценарии с помощью возможности пользовательских расширений проверки подлинности. Запустите собственную пользовательскую логику с помощью создаваемых конечных точек REST API.

Берите больше управления над процессом аутентификации и интегрируйтесь с бизнес-процессами.

Безопасность

CIAM предоставляет анонимно доступные конечные точки в Интернете, которые аутентифицируют пользователей для ваших сервисов. К этим конечным точкам относятся следующие:

- Конечные точки проверки подлинности

- Конечные точки метаданных

Эти конечные точки являются начальной точкой доступа при аутентификации приложений. Таким образом, реализуйте несколько уровней элементов управления безопасностью для защиты конечных точек.

- Защита периметра - Используйте брандмауэр веб-приложений Azure (WAF) для защиты конечных точек от злоупотребления ботами

- Предотвращение мошенничества при регистрации - Интеграция методов предотвращения мошенничества, таких как проверка электронной почты, проверка через службы коротких сообщений (SMS), контроль с помощью captcha и методы анализа мошенничества, чтобы предотвратить регистрацию ботов.

- защита от захвата учетной записи. Интеграция решений аутентификации на основе рисков для обнаружения риска при входе и, при необходимости, запрашивая более сильный фактор аутентификации. Корпорация Майкрософт стремится добавить интегрированное решение для защиты от захвата учетных записей сторонними организациями.

- Авторизация - Использование групп и ролей Microsoft Entra для определения, какие пользователи имеют доступ к приложениям, и что именно они могут просматривать или использовать в этих приложениях.

Каталог пользователей

Для решения CIAM требуется хранилище каталогов для сохранения профилей и атрибутов пользователей. Эта конфигурация гарантирует, что пользователи представляются одним образом во всех службах с уникальным идентификатором, на который ссылаются другие системы. Например, храните эти данные безопасно и с резервированием при установлении отношений с клиентами и получении аналитических данных для вашего бизнеса.

Внешний идентификатор Microsoft Entra использует технологию каталога Microsoft Entra ID для масштабирования, устойчивости и избыточности. Создайте клиент Внешнего идентификатора Microsoft Entra для автоматического доступа к связанному каталогу пользователя.

Оповещения и мониторинг

Процесс аутентификации — это входная дверь к вашим сервисам. Отслеживайте его, чтобы определить общую работоспособность: показатели успешного выполнения проверки подлинности, частоты многофакторной проверки подлинности (MFA), ограничения и ведение журнала. Используйте эти данные для развития процессов аутентификации с целью достижения баланса между удобством и безопасностью. Чтобы определить баланс развертывания, представьте собранные данные бизнесу.

Внешний идентификатор Microsoft Entra содержит панель мониторинга аналитики пользователей для создания аналитики для пользователей, взаимодействующих с вашими пути проверки подлинности. Дополнительные журналы проверки подлинности см. в журналах проверки подлинности для анализа с помощью идентификатора Microsoft Entra ID и журналов аудита. Экспортируйте их с помощью Microsoft Azure Monitor или API Microsoft Graph. С помощью Azure Monitor журналы хранятся в рабочей области log analytics до двух лет. Архивация журналов в течение более длительных периодов достигается с помощью учетной записи хранения. Дополнительные сведения см. в разделе "Операции безопасности".

Дальнейшие действия

Используйте следующие статьи, чтобы приступить к развертыванию внешнего идентификатора Microsoft Entra:

- Введение в руководство по развертыванию внешнего идентификатора Microsoft Entra

- проектирования арендатора

- Опыт аутентификации клиента

- Операции безопасности

- Архитектура проверки подлинности и управления доступом