Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

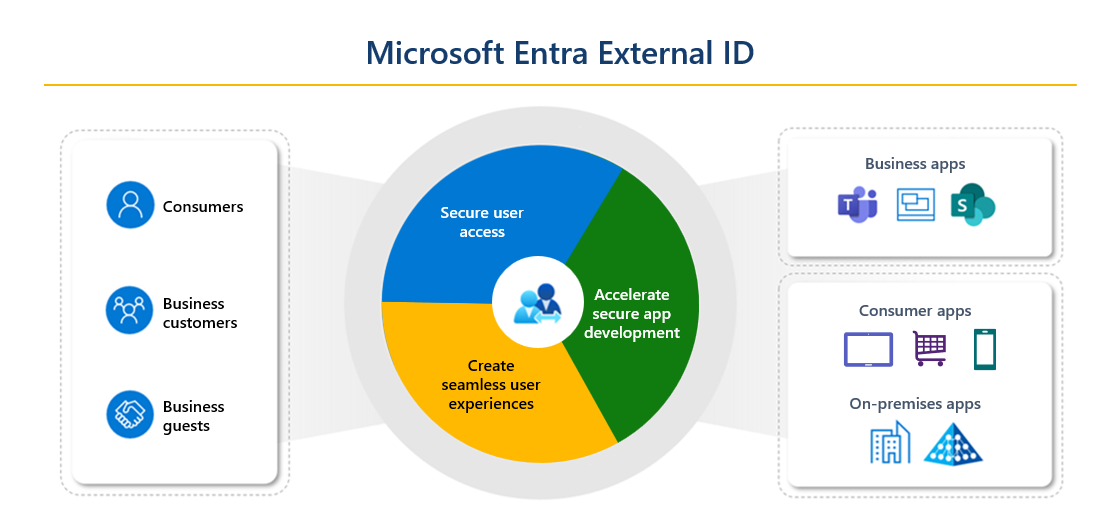

Внешний идентификатор Microsoft Entra объединяет мощные решения для работы с людьми за пределами вашей организации. С помощью возможностей внешнего идентификатора можно разрешить внешним идентификаторам безопасно получать доступ к вашим приложениям и ресурсам.

Независимо от того, работаете ли вы с внешними партнерами, потребителями или бизнес-клиентами, пользователи могут использовать свои собственные идентификации. Эти удостоверения могут включать корпоративные или государственные учетные записи и социальные удостоверения личности, такие как Google или Facebook.

Эти сценарии подпадают под сферу применения внешнего идентификатора:

Если вы являетесь организацией или разработчиком, создающим потребительские приложения, используйте внешний идентификатор для быстрого добавления проверки подлинности и идентификации клиентов и управления доступом (CIAM) в приложение. Зарегистрируйте приложение, создайте настраиваемые возможности входа и управляйте пользователями приложения в клиенте Microsoft Entra во внешней конфигурации. Этот арендатор отдельный от ваших сотрудников и ресурсов организации.

Если вы хотите, чтобы сотрудники могли сотрудничать с бизнес-партнерами и гостями, используйте возможность B2B-совместной работы в External ID. Разрешить безопасный доступ к корпоративным приложениям с помощью приглашения или самостоятельной регистрации. Определите уровень доступа, который имеют гости в клиенте Microsoft Entra, содержащем ваших сотрудников и организационные ресурсы и настроенном в конфигурации рабочей силы.

Внешний идентификатор — это гибкое решение для обоих:

- Разработчики приложений, ориентированные на потребителей, которым требуется проверка подлинности и CIAM

- Предприятия, которые ищут безопасную совместную работу B2B

Защита приложений для потребителей и бизнес-клиентов

Организации и разработчики могут использовать внешний идентификатор во внешнем клиенте в качестве решения CIAM при публикации приложений потребителям и бизнес-клиентам.

Вы можете создать отдельный клиент Microsoft Entra во внешней конфигурации для управления приложениями и учетными записями пользователей отдельно от вашей рабочей силы. В этом клиенте можно настроить пользовательские возможности регистрации с фирменной символией и функции управления пользователями:

Настройте потоки самостоятельной регистрации, которые определяют шаги регистрации, по которым следуют клиенты, и методы входа, которые они могут использовать. Эти методы включают электронную почту и пароль, одноразовые секретные коды или учетные записи социальных сетей из Google или Facebook.

Создайте пользовательский интерфейс для пользователей, которые войдут в приложения, настроив параметры фирменной символики для вашего клиента. С помощью этих параметров вы можете добавить собственные фоновые изображения, цвета, логотипы компании и текст для входа в приложения.

Сбор сведений от клиентов во время регистрации путем выбора встроенных пользовательских атрибутов или добавления собственных пользовательских атрибутов.

Анализ данных о действиях пользователей и взаимодействии с целью выявления ценных аналитических сведений, которые могут помочь стратегическим решениям и стимулировать рост бизнеса.

С помощью внешнего идентификатора клиенты могут войти с помощью удостоверения, которое у них уже есть. Вы можете настроить и контролировать способ регистрации и входа клиентов при использовании приложений. Поскольку эти возможности CIAM встроены во внешний идентификатор, вы также можете воспользоваться функциями платформы Microsoft Entra, такими как улучшенная безопасность, соответствие и масштабируемость.

Подробности см. в обзоре внешнего идентификатора Microsoft Entra во внешних арендаторах.

Совместная работа с бизнес-гостями

Внешняя ID B2B кооперация позволяет вашим сотрудникам сотрудничать с внешними бизнес-партнерами. Вы можете пригласить всех пользователей для входа в организацию Microsoft Entra с помощью собственных учетных данных, чтобы они могли получить доступ к приложениям и ресурсам, которым вы хотите поделиться с ними.

Используйте совместную работу B2B, если вам нужно предоставить бизнес-гостям доступ к приложениям Office 365, программному обеспечению как услуга (SaaS) и бизнес-приложениям. У бизнес-гостей отсутствуют учетные данные. Вместо этого они проходят проверку подлинности через свою домашнюю организацию или поставщика удостоверений, после чего ваша организация проверяет их право на участие в совместной работе.

Существуют различные способы добавления бизнес-гостей в вашу организацию для совместной работы:

Пригласите пользователей для совместной работы, используя их учетные записи Microsoft Entra, учетные записи Microsoft или социальные идентификаторы, которые вы включаете, например, Google. Администратор может использовать Центр администрирования Microsoft Entra или PowerShell, чтобы пригласить пользователей к совместной работе. Пользователи входят в общие ресурсы с помощью простого процесса получения доступа, используя свою рабочую, учебную или другую учетную запись электронной почты.

Используйте потоки самостоятельной регистрации, чтобы позволить гостям самостоятельно подписываться на приложения. Взаимодействие можно настроить таким образом, чтобы разрешить регистрацию с помощью рабочего, учебного или социального идентификаторов (например, Google или Facebook). Вы также можете собирать сведения о пользователях во время регистрации.

Используйте управление полномочиями Microsoft Entra, функцию управления удостоверениями и доступом для внешних пользователей в широком масштабе. Эту функцию можно использовать для автоматизации рабочих процессов запросов доступа, назначений доступа, проверок и истечения срока действия.

Объект пользователя создается для бизнес-гостей в том же каталоге, который используется для сотрудников. Вы можете управлять этим объектом пользователя, как и другими объектами пользователей в каталоге. Например, его можно добавить в группы. Вы можете назначить разрешения объекту пользователя для авторизации, позволяя пользователям использовать имеющиеся учетные данные для проверки подлинности.

Параметры доступа между клиентами можно использовать для управления совместной работой с другими организациями Microsoft Entra и в облаках Microsoft Azure. Для совместной работы с внешними пользователями и организациями, отличными от Майкрософт, используйте параметры внешней совместной работы.

Что такое рабочая сила и внешние клиенты?

Клиент — это выделенный и доверенный экземпляр идентификатора Microsoft Entra. Он содержит ресурсы организации, включая зарегистрированные приложения и каталог пользователей. Существует два способа настройки клиента в зависимости от того, как организация намерена использовать клиент и ресурсы, которыми вы хотите управлять:

- Конфигурация клиента рабочей силы — это стандартный клиент Microsoft Entra, содержащий ваших сотрудников, внутренние бизнес-приложения и другие организационные ресурсы. Во внутренней системе рабочей силы ваши пользователи могут взаимодействовать с внешними деловыми партнерами и гостями с помощью сотрудничества B2B.

- Конфигурация внешнего клиента — это исключительно для приложений, которые необходимо опубликовать для потребителей или бизнес-клиентов. Этот отдельный клиент следует стандартной модели клиента Microsoft Entra, но настроен для сценариев потребителей. Он содержит регистрации приложений и каталог учетных записей потребителей или клиентов.

Дополнительные сведения см. в разделе "Рабочие ресурсы и конфигурации внешних арендаторов" в Microsoft Entra External ID.

Сравнение наборов функций внешнего идентификатора

В следующей таблице сравниваются сценарии, которые можно включить с внешним идентификатором.

| Сценарий | Внешний идентификатор во временных сотрудниках | Внешний идентификатор во внешних клиентах |

|---|---|---|

| Основной сценарий | Разрешить сотрудникам сотрудничать с бизнес-гостями. Позвольте гостям использовать предпочитаемые удостоверения для входа в ресурсы в организации Microsoft Entra. Внешний идентификатор предоставляет доступ к приложениям Майкрософт или собственным приложениям, включая приложения SaaS или пользовательские приложения. Пример. Пригласите гостя войти в приложения Майкрософт или стать гостем в Teams. |

Публикуйте приложения для внешних потребителей и бизнес-клиентов, используя External ID для управления удостоверениями. Внешний идентификатор обеспечивает управление удостоверениями и доступом для современных приложений SaaS или пользовательских приложений (а не приложений Майкрософт). Пример. Создание настраиваемого интерфейса входа для пользователей мобильного приложения потребителя и мониторинг использования приложений. |

| Предназначено для | Совместная работа с бизнес-партнерами из внешних организаций, таких как поставщики и вендоры. Эти пользователи могут иметь или не иметь Microsoft Entra ID или управляемое ИТ. | Потребители и бизнес-клиенты вашего приложения. Эти пользователи управляются в клиенте Microsoft Entra, настроенном для внешних приложений и пользователей. |

| Управление пользователями | Вы управляете пользователями совместной работы B2B в том же арендаторе, что и сотрудники, но, как правило, обозначаете их как гостевых пользователей. Вы можете управлять гостевыми пользователями так же, как и сотрудниками и добавлять их в те же группы. Параметры доступа между клиентами можно использовать для определения доступа пользователей к совместной работе B2B. | Вы управляете пользователями приложений во внешнем клиенте, который создается для потребителей приложения. Пользователи во внешнем клиенте имеют разные разрешения по умолчанию, чем пользователи в клиенте рабочей силы. Внешний арендатор отделен от каталога сотрудников организации. |

| Единый вход (SSO) | Поддерживается выполнение единого входа (SSO) для всех приложений, подключенных к Microsoft Entra. Например, можно предоставить доступ к приложениям Microsoft 365 или локальным приложениям, а также к другим приложениям SaaS, таким как Salesforce или Workday. | Единый вход в приложения, зарегистрированные во внешнем клиенте, поддерживается. Единый вход в Microsoft 365 или другие приложения SaaS корпорации Майкрософт не поддерживается. |

| Фирменная символика компании | Состояние интерфейса аутентификации по умолчанию представляет собой дизайн Microsoft. Администраторы могут настраивать возможности входа гостей с фирменной символикой компании. | Фирменная символика по умолчанию для внешнего клиента не является нейтральной и не включает в себя существующие фирменные символики Майкрософт. Администраторы могут настроить фирменную символику для организации или каждого приложения. Подробнее. |

| Параметры облака Майкрософт | Поддерживаемые. | Неприменимо. |

| Управление правами | Поддерживаемые. | Неприменимо. |

Связанные технологии

Некоторые технологии Microsoft Entra связаны с взаимодействием с внешними пользователями и организациями. При разработке модели совместной работы с внешним идентификатором рассмотрите эти другие функции.

Прямое соединение B2B (Бизнес для бизнеса)

С помощью прямого подключения B2B можно создать двусторонние отношения доверия с другими организациями Microsoft Entra, чтобы включить функцию общих каналов Teams Connect. Эта функция позволяет пользователям легко войти в общие каналы Teams для чата, звонков, обмена файлами и общего доступа к приложениям.

Когда две организации взаимно включают прямое соединение B2B, пользователи проходят проверку подлинности в своей домашней организации и получают маркер из организации, содержащей ресурсы, для доступа. В отличие от совместной работы B2B, пользователи прямого подключения B2B не добавляются в качестве гостей в каталог рабочей силы. Узнайте больше о прямом подключении для B2B в Microsoft Entra External ID.

После настройки прямого подключения B2B к внешней организации становятся доступны следующие возможности для общих каналов Teams:

Владелец общего канала может выполнять поиск в Teams для разрешенных пользователей из внешней организации и добавлять их в общий канал.

Внешние пользователи могут получить доступ к общему каналу Teams без переключения организаций или входа с помощью другой учетной записи. Из Teams внешний пользователь может получить доступ к файлам и приложениям на вкладке "Файлы ". Политики общего канала определяют доступ пользователя.

Параметры доступа между клиентами используются для управления отношениями доверия с другими организациями Microsoft Entra, а также для определения политик входящего и исходящего трафика для прямого подключения B2B.

Дополнительные сведения о ресурсах, файлах и приложениях, доступных пользователям B2B direct connect через общий канал Teams, см. в чате, командах, каналах и приложениях в Microsoft Teams.

Лицензирование и выставление счетов основаны на ежемесячных активных пользователях (MAU). Дополнительные сведения о модели выставления счетов для внешнего идентификатора Microsoft Entra.

Azure Active Directory B2C (Azure AD B2C)

Это важно

Начиная с 1 мая 2025 г. Azure Active Directory B2C (Azure AD B2C) больше недоступен для новых клиентов для приобретения. Дополнительные сведения см. в часто задаваемых вопросах о доступности Azure AD B2C для покупки в нашем разделе.

Azure AD B2C — это устаревшее решение для управления удостоверениями клиентов и доступом. Azure AD B2C включает отдельный каталог для потребителей, которым вы управляете в портале Azure через службу Azure AD B2C. Каждый клиент Azure AD B2C отличается от других клиентов Microsoft Entra ID и Azure AD B2C.

Интерфейс портала Azure AD B2C аналогичен идентификатору Microsoft Entra, но существуют ключевые различия. Например, можно настроить пользовательские сценарии с помощью Identity Experience Framework.

Дополнительные сведения о том, как клиент Azure AD B2C отличается от клиента Microsoft Entra, см. в статье "Поддерживаемые функции Microsoft Entra" в Azure AD B2C. Дополнительные сведения о настройке и управлении Azure AD B2C см. в документации по Azure AD B2C.

Управление правами Microsoft Entra для регистрации гостей бизнеса

Возможно, вы не знаете заранее, какие внешние сотрудники должны получить доступ к вашим ресурсам. Вам нужно, чтобы пользователи из партнерских компаний могли сами регистрироваться с применением управляемых вами политик.

Чтобы разрешить пользователям из других организаций запрашивать доступ, можно использовать управление правами Microsoft Entra для настройки политик, которые управляют доступом для внешних пользователей. После утверждения этим пользователям предоставляются гостевые учетные записи и они назначаются в группы, сайты SharePoint Online и приложения.

Условный доступ

Организации могут использовать политики условного доступа Microsoft Entra для повышения безопасности, применяя соответствующие элементы управления доступом к внешним пользователям. Эти элементы управления включают многофакторную проверку подлинности (MFA).

Условный доступ и MFA во внешних клиентах

Во внешних арендаторах организации могут применять MFA для клиентов, создавая политику условного доступа и добавляя MFA в потоки регистрации и входа пользователей. Внешние клиенты поддерживают два метода проверки подлинности в качестве второго фактора:

- Одноразовый секретный код электронной почты. После входа пользователей с помощью электронной почты и пароля они получают запрос на секретный код, который отправляется в сообщение электронной почты.

- Проверка подлинности на основе текстовых сообщений. СМС доступен как метод аутентификации второго фактора для MFA для пользователей во внешних организациях. Пользователям, которые входят в систему с помощью электронной почты и пароля, электронной почты и однократного секретного кода или социальных удостоверений, таких как Google или Facebook, предлагается ввести вторую проверку по SMS.

Дополнительные сведения о методах проверки подлинности во внешних клиентах.

Условный доступ для совместной работы B2B и прямого подключения B2B

В разделе системы управления кадрами организации могут применять политики условного доступа для внешней B2B совместной работы и прямого подключения B2B пользователей таким же образом, как и для штатных сотрудников и членов организации. В сценариях межарендаторских взаимодействий Microsoft Entra, если ваша политика условного доступа требует многофакторной аутентификации (МФА) или соответствия требованиям для устройств, теперь можно доверять утверждениям о многофакторной аутентификации и соответствии устройств из домашней организации внешнего пользователя.

Если параметры доверия включены, во время проверки подлинности идентификатор Microsoft Entra проверяет учетные данные пользователя для утверждения MFA или идентификатора устройства, чтобы определить, выполнены ли политики. В этом случае внешнему пользователю предоставляется беспрепятственный доступ к общему ресурсу. В противном случае запрос на многофакторную аутентификацию (MFA) или проверку устройства инициируется в домашнем тенанте пользователя. Узнайте больше о процессе аутентификации и условном доступе для внешних пользователей в арендаторах рабочей группы.

Мультитенантные приложения

Если вы предлагаете приложение SaaS для многих организаций, вы можете настроить приложение для принятия входов из любого клиента Microsoft Entra. Эта конфигурация называется деланием вашего приложения мультитенантным. Пользователи в любом клиенте Microsoft Entra могут войти в приложение после того, как они согласились использовать свою учетную запись с приложением. Узнайте, как включить мультитенантную аутентификацию.

Мультитенантные организации

Мультитенантная организация — это организация с несколькими экземплярами идентификатора Microsoft Entra. Существуют различные причины для использования нескольких тенантов. Например, ваша организация может охватывать несколько облаков или географических границ.

Возможность мультитенантных организаций обеспечивает простое совместную работу в Microsoft 365. Кроме того, он улучшает возможности совместной работы сотрудников в организации нескольких клиентов в таких приложениях, как Microsoft Teams и Microsoft Viva Engage.

Возможность синхронизации между клиентами — это односторонняя служба синхронизации, которая позволяет пользователям получать доступ к ресурсам без получения приглашения электронной почты, принимающей запрос согласия в каждом клиенте.

Дополнительные сведения о мультитенантных организациях и межтенантной синхронизации см. в документации по мультитенантным организациям и сравнению функций.

API-интерфейсы Microsoft Graph

Все функции внешнего идентификатора также поддерживаются для автоматизации через API Microsoft Graph, за исключением функции, указанной в следующем разделе. Дополнительные сведения см. в статье "Управление удостоверением Microsoft Entra и сетевым доступом с помощью Microsoft Graph".

Возможности, не поддерживаемые в Microsoft Graph

| Функция внешнего идентификатора | Поддерживается в | Обходные пути автоматизации |

|---|---|---|

| Определение организаций, принадлежащих вам | Арендаторы рабочего фонда | См. Tenants - List API Azure Resource Manager. Для общих каналов Teams и прямого подключения B2B используйте API Get tenantReferences Microsoft Graph. |

API Microsoft Graph для совместной работы B2B

API-интерфейсы межклиентского доступа Программно создавайте те же политики совместной работы B2B и прямых подключений B2B, которые настраиваются на портале Azure.

С помощью этих API можно настроить политики для входящего и исходящего взаимодействия. Например, можно разрешить или заблокировать функции для всех по умолчанию и ограничить доступ к определенным организациям, группам, пользователям и приложениям.

Эти интерфейсы API также можно использовать для принятия утверждений MFA и утверждений устройств (совместимых утверждений и утверждений Microsoft Entra об устройствах, присоединенных к гибридной среде) из других организаций Microsoft Entra.

Тип ресурса для управления приглашениями. Создайте собственный процесс адаптации для бизнес-гостей. Например, вы можете использовать API создания приглашений для автоматической отправки настраиваемого письма приглашения непосредственно пользователю B2B. Или вы можете использовать

inviteRedeemUrlзначение, возвращаемое в ответе на создание, чтобы самостоятельно создать приглашение (через предпочитаемый вами способ связи) для приглашенного пользователя.