Восстановление после неправильной настройки

Параметры конфигурации в идентификаторе Microsoft Entra могут повлиять на любой ресурс в клиенте Microsoft Entra с помощью целевых или действий управления на уровне клиента.

Что такое конфигурация?

Конфигурации — это любые изменения в идентификаторе Microsoft Entra, которые изменяют поведение или возможности службы или компонента Microsoft Entra. Например, при настройке политики условного доступа вы изменяете состав получателей доступа к целевым приложениям и обстоятельства получения такого доступа.

Важно понимать, какие элементы конфигурации являются важными для вашей организации. Следующие конфигурации оказывают большое влияние на состояние безопасности.

Конфигурации на уровне клиента

Внешние удостоверения: глобальные администраторы клиента идентифицируют внешние удостоверения, которые могут быть подготовлены в клиенте, и контролируют их. Они определяют:

- Следует ли разрешать внешние удостоверения в клиенте.

- Из каких доменов можно добавлять внешние удостоверения.

- Могут ли пользователи приглашать пользователей из других клиентов.

Именованные расположения: глобальные администраторы могут создавать именованные расположения, которые затем можно использовать для выполнения следующих операций:

- Блокировка входа из определенных расположений.

- Политики условного доступа к триггеру, например, многофакторная проверка подлинности.

Разрешенные методы проверки подлинности: глобальные администраторы устанавливают методы проверки подлинности, разрешенные для клиента.

Самостоятельные опции: глобальные администраторы задают параметры самостоятельных действий, таких как самостоятельный сброс пароля и создание групп Office 365 на уровне клиента.

Реализация некоторых конфигураций на уровне клиента может быть ограничена, если они не переопределяются политиками глобального администрирования. Например:

- Если в клиенте разрешены внешние удостоверения, администратор ресурсов все равно может запретить доступ для этих удостоверений.

- Если в клиенте разрешена регистрация личного устройства, администратор ресурсов может запретить доступ с них к определенным ресурсам.

- Если настроены именованные расположения, администратор ресурсов может настроить политики, разрешающие или исключающие доступ из этих расположений.

Конфигурации условного доступа

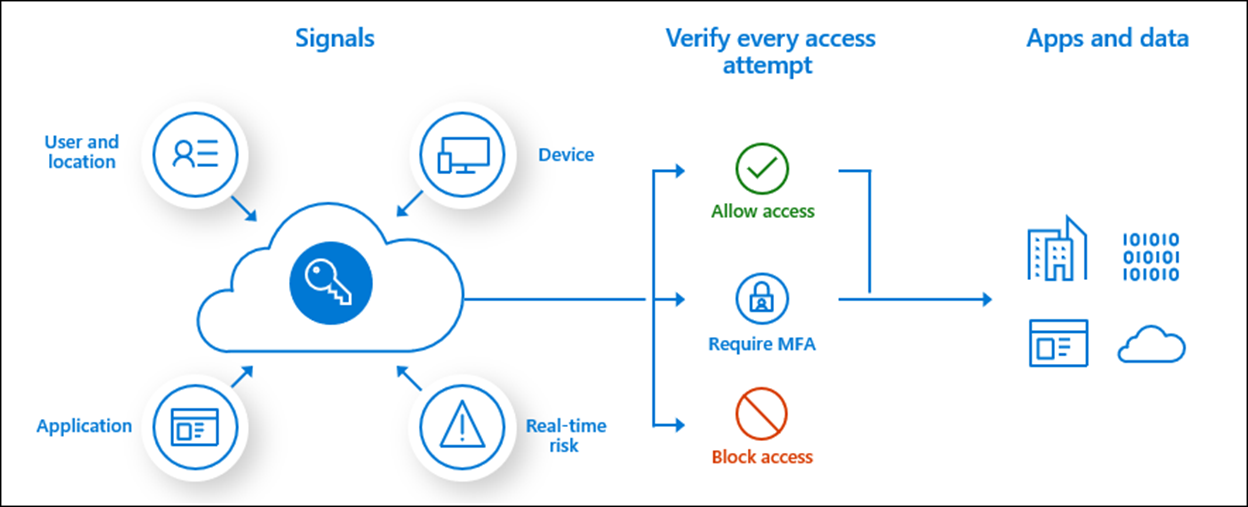

Политики условного доступа — это конфигурации управления доступом, которые объединяют сигналы для принятия решений и применения политик организации.

Дополнительные сведения о политиках условного доступа см. в статье "Что такое условный доступ в идентификаторе Microsoft Entra ID?".

Примечание.

Хотя конфигурация изменяет поведение или возможности объекта или политики, не все изменения объекта являются конфигурацией. Вы можете изменить данные или атрибуты, связанные с элементом, например, изменить адрес пользователя, не затрагивая возможности этого объекта пользователя.

Что такое неправильная конфигурация?

Неправильная конфигурация — это конфигурация ресурса или политики, которая расходится с политиками или планами организации и приводит к непредвиденным или нежелательным последствиям.

Неправильное конфигурация настройка параметров на уровне клиента или политик условного доступа может серьезно повлиять на безопасность и общественный имидж вашей организации следующим образом:

Изменение способа взаимодействия администраторов, пользователей клиента и внешних пользователей с ресурсами в клиенте:

- Ненужное ограничение доступа к ресурсам.

- Снижение эффективности управления доступом к конфиденциальным ресурсам.

Изменение возможности пользователей взаимодействовать с другими клиентами и внешними пользователями для взаимодействия с вашим клиентом.

Отказ в обслуживании, например, когда клиенты не могут получить доступ к своим учетным записям.

Нарушение зависимостей между данными, системами и приложениями, что приводит к сбоям бизнес-процессов.

Когда возникает неправильная конфигурация?

Неправильная конфигурация чаще всего возникает в следующих случаях:

- Допущена ошибка происходит во время нерегламентированных изменений.

- Допущена ошибка в результате действий по устранению неполадок.

- Действие было совершено злоумышленником с преступным намерением.

Предотвращение неправильной конфигурации

Важно, чтобы изменения в предполагаемой конфигурации клиента Microsoft Entra подвергались надежным процессам управления изменениями, в том числе:

- Документирование изменений, включая предыдущее состояние и предполагаемое состояние после изменения.

- Использование управление привилегированными пользователями (PIM), чтобы администраторы, которые хотят внести изменения, должны были специально повысить свои привилегии. Дополнительные сведения о PIM приведены в разделе Что такое управление привилегированными пользователями?.

- Использование строгого процесса утверждения изменений, например требование утверждения повышения привилегий PIM.

Отслеживание изменений конфигурации

Несмотря на стремление предотвратить неправильную конфигурацию, нельзя устанавливать планку для изменений настолько высоко, что это будет мешать администраторам эффективно выполнять свою работу.

Внимательно отслеживайте изменения конфигурации, наблюдая за следующими операциями в журнале аудита Microsoft Entra:

- Добавление

- Создание

- Обновить

- Set

- DELETE

В следующей таблице содержатся информативные записи журнала аудита, на которые можно обращать внимание.

Изменения конфигурации метода условного доступа и проверки подлинности

Политики условного доступа создаются на странице Условный доступ на портале Azure. Изменения в политики вносятся на странице Сведения о политике условного доступа.

| Фильтр служб | Процедуры | Возможное влияние |

|---|---|---|

| Условный доступ | Добавление, обновление или удаление политики условного доступа | Доступ пользователей предоставляется или блокируется, когда этого не должно быть. |

| Условный доступ | Добавление, обновление или удаление именованного расположения | Сетевые расположения, используемые политикой условного доступа, не настраиваются должным образом, что приводит к несоответствиям в условиях политики условного доступа. |

| Authentication method | Обновление политики для методов проверки подлинности | Пользователи могут применять менее надежные методы проверки подлинности, или для них заблокирован метод, который они должны использовать. |

Изменения конфигурации, связанные со сбросом пароля и пользователя

Изменения параметров пользователя вносятся на странице портал Azure параметров пользователя. Изменения, связанные со сбросом пароля, вносятся на странице Сброс пароля. Изменения, внесенные на этих страницах, записываются в журнал аудита, как описано в следующей таблице.

| Фильтр служб | Процедуры | Возможное влияние |

|---|---|---|

| Core directory (Основной каталог); | Update company settings (Обновление параметров организации) | Пользователи могут регистрировать приложения, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Core directory (Основной каталог); | Настройка сведений о компании | Пользователи могут или не смогут получить доступ к порталу администрирования Microsoft Entra, вопреки намерению. На странице входа отсутствуют упоминания торговой марки компании, что может нанести потенциальный ущерб репутации. |

| Core directory (Основной каталог); | Действие: обновленный субъект-служба Целевой объект: подключение LinkedIn 0365 |

Пользователи могут или не смогут подключать свою учетную запись Microsoft Entra к LinkedIn, вопреки намерению. |

| Самостоятельное управление группами | Обновление значения функции Myapps | Пользователи могут регистрировать приложения, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Самостоятельное управление группами | Обновление значения функции ConvergedUXV2 | Пользователи могут регистрировать приложения, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Самостоятельное управление группами | Обновление значения функции MyStaff | Пользователи могут регистрировать приложения, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Core directory (Основной каталог); | Действие: обновление субъекта-службы Целевой объект: служба сброса паролей Майкрософт |

Пользователи могут сбрасывать свой пароль, когда это запрещено, или, напротив, не могут, когда это разрешено. Пользователям необходима регистрация для самостоятельного сброса пароля, когда такая регистрация должна быть исключена, или, напротив, не требуется, когда регистрация обязательна. Пользователи могут сбрасывать пароль с помощью неутвержденных методов, например, с помощью контрольных вопросов. |

Изменения конфигурации внешних удостоверений

Эти параметры можно внести на страницы внешних удостоверений или параметров внешней совместной работы в портал Azure.

| Фильтр служб | Процедуры | Возможное влияние |

|---|---|---|

| Core directory (Основной каталог); | Добавление, обновление или удаление партнера в настройке доступа между клиентами | Пользователи имеют исходящий доступ к клиентам, которые должны быть заблокированы. Пользователи из внешних клиентов, которым должен быть заблокирован входящий доступ. |

| B2C | Создание или удаление поставщика удостоверений | Поставщики удостоверений для пользователей, которые должны иметь возможность совместной работы, отсутствуют, в результате чего доступ для этих пользователей заблокирован. |

| Core directory (Основной каталог); | Set directory feature on tenant (Установка поддержки каталога в клиенте) | Внешние пользователи видят больше или меньше объектов каталога, чем необходимо. Внешние пользователи могут приглашать других внешних пользователей в клиент, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Core directory (Основной каталог); | Установка параметров федерации для домена | Приглашения внешних пользователей могут отправляться пользователям в других клиентах, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Политика авторизации | Обновление политики авторизации | Приглашения внешних пользователей могут отправляться пользователям в других клиентах, когда это запрещено, или, напротив, не могут, когда это разрешено. |

| Core directory (Основной каталог); | Политика обновления | Приглашения внешних пользователей могут отправляться пользователям в других клиентах, когда это запрещено, или, напротив, не могут, когда это разрешено. |

Изменения конфигурации определения пользовательской роли и мобильности

| Фильтр служб | Действия/портал | Возможное влияние |

|---|---|---|

| Core directory (Основной каталог); | Добавление определения роли | Область настраиваемой роли является более узкой или более широкой, чем необходимо. |

| PIM | Обновление настройки роли | Область настраиваемой роли является более узкой или более широкой, чем необходимо. |

| Core directory (Основной каталог); | Обновление определения роли | Область настраиваемой роли является более узкой или более широкой, чем необходимо. |

| Core directory (Основной каталог); | Удаление определения роли | Отсутствуют пользовательские роли. |

| Core directory (Основной каталог); | Предоставление делегированных разрешений | Конфигурация управления мобильными устройствами или мобильными приложениями отсутствует или неправильно настроена, что приводит к сбою управления устройствами или приложениями. |

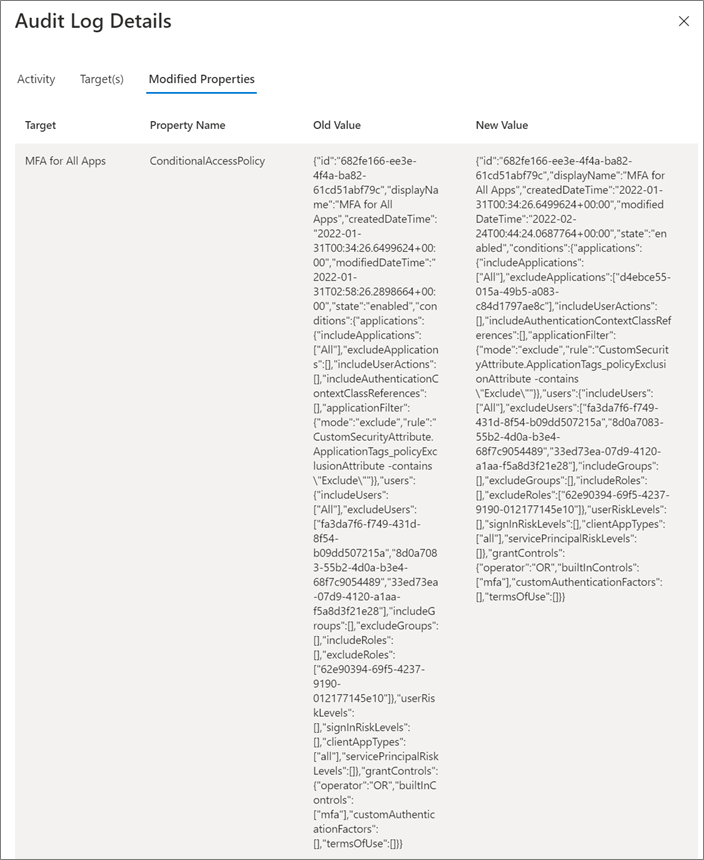

Подробные сведения в журнале аудита

При выборе некоторых записей аудита в журнале аудита можно просмотреть подробные сведения о старых и новых значениях конфигурации. Например, для изменений конфигурации политики условного доступа можно просмотреть сведения, показанные на следующем снимке экрана.

Отслеживание изменений с помощью книг

Книги Azure Monitor могут помочь отслеживать изменения конфигурации.

Книга отчетов о конфиденциальных операциях помогает выявлять подозрительные действия приложений и субъектов-служб, которые могут указывать на компрометацию, включая:

- Измененные учетные данные или методы проверки подлинности приложения и субъекта-службы.

- Новые разрешения, предоставленные субъектам-службам.

- Обновления роли каталога и членства в группе для субъектов-служб.

- Измененные параметры федерации.

Книга действий доступа между клиентами помогает отслеживать доступ к приложениям во внешних клиентах, к которым обращаются ваши пользователи, и к приложениям, к которым обращаются внешние пользователи клиента. Эта книга используется для поиска аномальных изменений во входящем или исходящем доступе к приложениям на клиентах.

Следующие шаги

- Основные сведения о возможности восстановления приведены в статье Рекомендации по обеспечению возможности восстановления.

- Сведения о восстановлении после удаления приведены в статье Восстановление после удаления.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по