Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft определяет угрозы высокой серьезности как домены или URL-адреса, связанные с угрозами, такими как активное распространение вредоносных программ, фишинговые кампании и инфраструктура управления (C2). Microsoft и немайкрософтовские источники информации об угрозах определяют эти угрозы с высокой степенью уверенности. Настраивая аналитику угроз, вы можете автоматически блокировать эти известные вредоносные веб-назначения.

В этом руководстве вы узнаете, как:

- Создайте политику аналитики угроз, чтобы заблокировать известные вредоносные сайты.

- Настройте список разрешений для ложных срабатываний или критически важных для бизнеса сайтов.

- Связывание политики аналитики угроз с профилем безопасности.

- Проверка применения политик пользователей.

Основные понятия

Что такое аналитика угроз?

Аналитика угроз — это проверенные данные о известных вредоносных доменах, URL-адресах и IP-адресах. Этот список постоянно обновляется, так как Microsoft агрегирует аналитику из нескольких источников, таких как примеры в следующей таблице.

| Исходный материал | Описание |

|---|---|

| Аналитика угроз Microsoft Defender | Данные из продуктов безопасности Microsoft, которые защищают миллиарды конечных точек. |

| Исследования в области безопасности Microsoft | Результаты исследовательских групп Microsoft, посвященных исследованию угроз. |

| Каналы новостей, не связанные с Microsoft | Аналитика от доверенных поставщиков безопасности и CERT. |

| Аналитика сообщества | Общие показатели от глобального сообщества безопасности. |

Ниже приведены некоторые примеры заблокированных угроз. Полный список см. в разделе «Типы угроз в рамках аналитики угроз глобального безопасного доступа».

- MalwareUrl: URL-адреса, обслуживающие вредоносные программы.

- Фишинг: индикаторы, относящиеся к фишинговой кампании.

- C2: командный узел ботнета.

- Вредоносные программы: индикаторы, описывающие вредоносный файл или файлы.

- CryptoMining: трафик, который включает майнинг криптовалют или злоупотребление ресурсами.

Как аналитика угроз отличается от фильтрации веб-содержимого

- Фильтрация контента в Интернете по категориям (например, азартные игры или материалы для взрослых) блокирует доступ.

- Аналитика угроз блокирует известные плохие субъекты независимо от категории.

- Законный веб-сайт новостей, который был скомпрометирован, блокируется аналитикой угроз, а не фильтрацией веб-контента.

- Если проверка tls не включена, аналитика угроз не может защититься от вредоносных URL-адресов. Остальные типы обнаружения по-прежнему обнаруживаются и блокируются.

Objective

В этом руководстве вы создадите политику аналитики угроз для блокировки известных вредоносных сайтов. При необходимости можно настроить список разрешений для ложных срабатываний или критически важных для бизнеса сайтов. Затем вы связываете политику с профилем безопасности и проверяете применение политик пользователей.

Примеры пошаговых видеороликов

В следующем видео показано, как настроить политику аналитики угроз.

В следующем видео показано, как протестировать политику аналитики угроз.

Шаг 1. Создание политики аналитики угроз

В Microsoft Entra admin center перейдите к Global Secure Access>Secure>Threat intelligence policies.

ВыберитеCreate policy (Создать политику).

Введите имя и описание политики, а затем нажмите кнопку "Далее".

Сохраните действие по умолчанию в качестве разрешения.

Замечание

Действие по умолчанию для аналитики угроз — Allow. Если трафик не соответствует правилу в политике аналитики угроз (то есть нет угрозы), подсистема политики разрешает трафик. Другой тип политики по-прежнему может оценивать и блокировать трафик, например фильтрацию веб-содержимого.

Нажмите кнопку "Далее " и просмотрите новую политику аналитики угроз.

Нажмите кнопку "Создать".

Шаг 2. Настройка списка разрешений (необязательно)

Если вы знаете сайты, которые имеют критическое значение для бизнеса или помечены как ложные срабатывания, вы можете настроить правила, которые допускают их использование.

Предупреждение

Обход домена из аналитики угроз является рискованным. Делайте это только если уверены, что место назначения безопасно.

В разделе

«Глобальный безопасный доступ» безопасность и политика анализа угроз , выберите нужную политику анализа угроз.Выберите правила.

Выберите Добавить правило.

Введите имя, описание, приоритет и состояние правила.

Измените полное доменное имя назначения и выберите список доменов для списка разрешений.

Вы можете ввести эти полные доменные имена (FQDN) как домены, разделенные запятыми.

Нажмите кнопку "Добавить".

Шаг 3. Связывание политики аналитики угроз с профилем безопасности

- Перейдите к Глобальному безопасному доступу>Безопасные>профили безопасности.

- Выберите профиль безопасности, созданный в руководстве по проверке TLS.

- Перейдите в область политик ссылок .

- Выберите "Связать политику" и выберите "Существующая политика аналитики угроз".

- Выберите созданную политику аналитики угроз и нажмите кнопку "Добавить".

Убедитесь, что профиль безопасности назначен политике Microsoft Entra Conditional Access.

Шаг 4. Проверка применения политик

Замечание

После настройки политики аналитики угроз может потребоваться очистить кэш браузера для проверки применения политик.

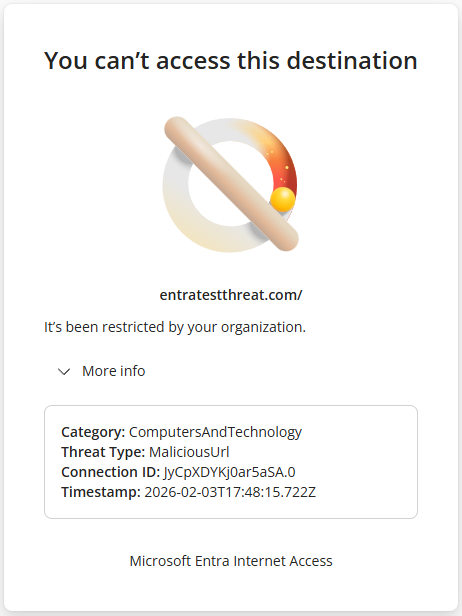

Чтобы проверить, перейдите на один из следующих сайтов:

entratestthreat.comsmartscreentestratings2.net

Предыдущие примеры — это тестовые сайты, чтобы проверить, работают ли политики безопасности. Они доброкачественные и безопасные для использования.

Убедитесь, что доступ к сайту заблокирован. Раскройте дополнительную информацию и убедитесь, что тип угрозы — Вредоносный URL.

Вы также можете просмотреть журналы трафика и просмотреть поле "Тип угрозы ".

Если Windows Defender или SmartScreen блокирует вас, обойдите блокировку и получите доступ к сайту, чтобы проверить сообщение о блокировке Global Secure Access. Для этого в разделе "Дополнительные сведения" выберите "Продолжить" на небезопасный сайт (не рекомендуется). Это действие выполняется только в лабораторной или практической среде, а не в рабочей среде.

Полученные навыки

В этом руководстве вы выполнили следующие задачи:

- Включена автоматическая защита от угроз: Вы узнали, что ваша организация теперь защищается от тысяч известных вредоносных сайтов, не сохраняя списки блокировок вручную. Корпорация Майкрософт постоянно обновляет этот список угроз на основе своих сигналов аналитики.

- Понята модель "разрешить по умолчанию": Вы узнали, что политики интеллектуальных угроз блокируют только трафик, соответствующий известной угрозе. Другие политики оценивают весь остальной трафик, проходящий через.

- Настроенные правила исключений: Вы узнали, как обойти определенные домены, если это необходимо по бизнес-причинам, хотя вы должны делать это умеренно.

-

Наблюдаемая классификация типов угроз: Вы узнали, что на странице блокировки показан конкретный тип угрозы, например

MaliciousUrlфишинг и C2. Эта информация помогает понять, почему трафик был заблокирован.

Глубокая стратегия обороны

┌─────────────────────────────────────────────────────────┐

│ Security layers │

├─────────────────────────────────────────────────────────┤

│ Layer 1: Web content filtering │

│ • Blocks unwanted categories like gambling or adult. │

├─────────────────────────────────────────────────────────┤

│ Layer 2: Threat intelligence │

│ • Blocks known malicious destinations. │

├─────────────────────────────────────────────────────────┤

│ Layer 3: File controls │

│ • Prevents data exfiltration via file uploads. │

├─────────────────────────────────────────────────────────┤

│ Layer 4: Microsoft Defender for Endpoint │

│ • Is the last line of defense on the endpoint. │

└─────────────────────────────────────────────────────────┘

Почему несколько слоев?

- Аналитика угроз реактивна. Он знает только об обнаруженных угрозах.

- Постоянно создаются новые вредоносные программы и фишинговые сайты.

- Каждый слой обнаруживает угрозы, которые могут пропустить другие.