Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

применяется к:  арендаторы рабочей силы

арендаторы рабочей силы  внешние клиенты (подробнее)

внешние клиенты (подробнее)

Из этого краткого руководства вы узнаете, как запустить пример приложения iOS, демонстрирующее регистрацию, вход, выход и сброс сценариев пароля с помощью внешнего идентификатора Microsoft Entra.

Необходимые условия

- Внешний арендатор. Если у вас еще нет, зарегистрируйтесь на бесплатный пробный период

- Поток пользователя, настроенный с помощью опции поставщика идентификации единовременного пароля по электронной почте. Дополнительные сведения см. в создании потоков пользователей самообслуживания для приложений в внешних арендаторах. Этот поток пользователя можно использовать для нескольких приложений.

- Зарегистрируйте новое клиентское веб-приложение в Центре администрирования Microsoft Entra, настроенное для учетных записей в любом каталоге организации и личных учетных записях Майкрософт. Дополнительные сведения см. в статье "Регистрация приложения ". Запишите следующие значения на странице обзора приложения для последующего использования:

- Идентификатор приложения (клиента)

- Идентификатор каталога (арендатора)

- Добавьте ваше приложение в поток пользователя.

- Xcode

Включить общедоступные клиентские и встроенные потоки проверки подлинности

Чтобы указать, что это приложение является общедоступным клиентом и может использовать собственную проверку подлинности, включите общедоступный клиент и собственные потоки проверки подлинности:

- На странице регистрации приложений выберите регистрацию приложения, для которой требуется включить общедоступный клиент и собственные потоки проверки подлинности.

- В разделе Управлениевыберите Аутентификация.

- В разделе Дополнительные параметрыразрешить общедоступные потоки клиентов:

- Для: Включить следующие потоки мобильных и настольных устройств выберите Да.

- Для включения встроенной проверки подлинностивыберите Да.

- Нажмите кнопку Сохранить.

Клонирование примера мобильного приложения iOS

Откройте терминал и перейдите в каталог, в котором требуется сохранить код.

Клонируйте мобильное приложение iOS из GitHub, выполнив следующую команду:

git clone https://github.com/Azure-Samples/ms-identity-ciam-native-auth-ios-sample.gitПерейдите в каталог, в котором клонирован репозиторий:

cd ms-identity-ciam-native-auth-ios-sample

Настройка примера мобильного приложения iOS

В Xcode откройте проект NativeAuthSampleApp.xcodeproj.

Откройте файл NativeAuthSampleApp/Configuration.swift.

Найдите заполнитель:

-

Enter_the_Application_Id_Hereи замените его идентификатором приложения (клиента) зарегистрированного ранее приложения. -

Enter_the_Tenant_Subdomain_Hereи замените его поддоменом каталога (клиента). Например, если основной домен клиентаcontoso.onmicrosoft.com, используйте contoso. Если у вас нет поддомена арендатора, узнайте, как узнать сведения о вашем арендаторе.

-

Заметка

Не забудьте выбрать схему для сборки и место, где будут запущены созданные продукты. Каждая схема содержит список реальных или имитированных устройств, представляющих доступные назначения.

Запуск и тестирование примера мобильного приложения iOS

Чтобы создать и запустить код, выберите Запустить в меню Продукт в Xcode. После успешной сборки Xcode запустит пример приложения в симуляторе.

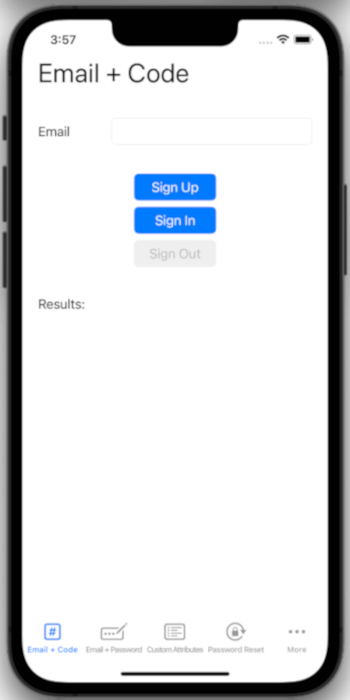

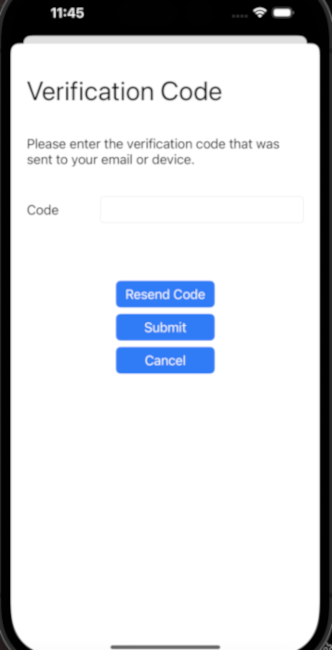

В этом руководстве проверяется использование одноразового пароля для электронной почты. Введите допустимый адрес электронной почты, выберите зарегистрироватьсяи запустите экран отправки кода:

После ввода адреса электронной почты на предыдущем экране приложение отправит в него код проверки. После отправки полученного кода приложение возвращает вас на предыдущий экран и автоматически выполняет вход.

Другие сценарии, поддерживаемые этим примером

Пример приложения поддерживает следующие потоки:

- Email + password охватывает процессы входа или регистрации с использованием электронной почты и пароля.

- регистрация электронной почты и пароля с помощью атрибутов пользователя охватывает регистрацию с помощью электронной почты и пароля, а также отправку атрибутов пользователя.

- Сброс пароля включает самостоятельный процесс сброса пароля (SSPR).

- Доступ к защищённому API обеспечивает вызов защищённого API после успешной регистрации или успешного входа пользователя и получения токена доступа.

- Резервная проверка в веб-браузере охватывает использование аутентификации на основе браузера в качестве резервного механизма, когда пользователь не может выполнить аутентификацию с помощью нативной аутентификации по какой-либо причине.

Тестирование электронной почты с помощью потока паролей

В этом разделе описано, как протестировать электронную почту с потоком паролей, используя такие варианты, как электронная почта с помощью регистрации паролей с атрибутами пользователя и SSPR:

Используйте шаги, описанные в создания потока пользователя для создания нового потока пользователя, но на этот раз выберите Email с паролем в качестве метода проверки подлинности. Необходимо настроить страну или регион и город в качестве атрибутов пользователя. Кроме того, можно изменить существующий поток пользователя для использования электронной почты с паролем (выберите внешние удостоверения>потоки пользователей>SignInSignUpSample>Поставщики удостоверений>электронной почты с паролем>Сохранить).

Используйте шаги, описанные в , чтобы связать приложение с новым потоком пользователя и добавить его в этот поток.

Запустите пример приложения, а затем выберите меню с многоточием (...) для открытия дополнительных параметров.

Выберите сценарий, который требуется протестировать, например Электронная почта + пароль или Электронная почта + пароль регистрация с атрибутами пользователя или Сброс пароля, а затем следуйте инструкциям. Чтобы протестировать сброс пароля, необходимо сначала зарегистрировать пользователя и включить одноразовый пароль по электронной почте для всех пользователей в арендаторе.

Тестирование вызова защищенного потока API

Используйте шаги из раздела Вызов защищенного веб-API в образце мобильного приложения iOS с использованием встроенной проверки подлинности, чтобы вызвать защищенный веб-API из образца мобильного приложения Android.