Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

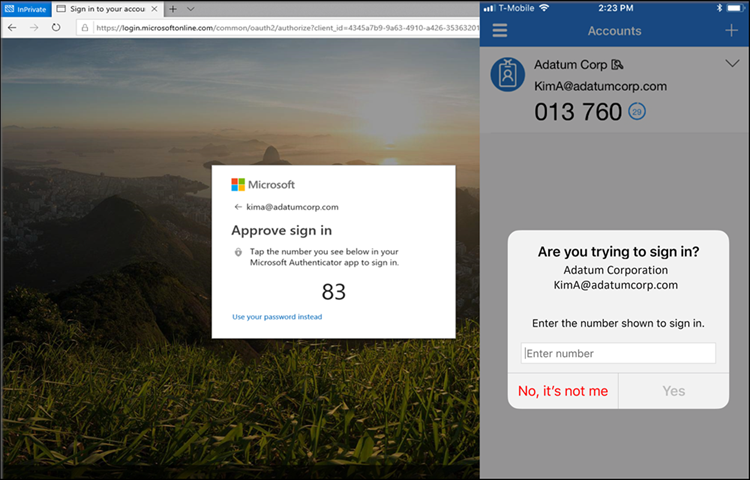

В этой статье объясняется, как сопоставление чисел в push-уведомлениях Authenticator улучшает безопасность входа пользователей. Сопоставление чисел — это основное обновление безопасности для традиционных уведомлений второго фактора в приложении Authenticator.

Сопоставление чисел включено для всех push-уведомлений Authenticator.

Сценарии сопоставления чисел

Сопоставление чисел доступно для следующих сценариев. Если он включен, все сценарии поддерживают сопоставление номеров:

- МИД

- Управляемый пользователем сброс пароля (SSPR)

- Совмещенная регистрация SSPR и MFA при настройке приложения Authenticator

- адаптер служб федерации Active Directory (AD FS)

- расширение сервера политики сети (NPS)

Сопоставление чисел не поддерживается для push-уведомлений для устройств Apple Watch или Android. Пользователи носимых устройств должны использовать свой телефон для утверждения уведомлений при включенном сопоставлении номеров.

Многофакторная проверка подлинности

Когда пользователи реагируют на push-уведомление MFA с помощью Authenticator, они видят номер. Они должны ввести это число в приложение, чтобы завершить утверждение. Дополнительные сведения о настройке MFA см. в разделе Учебник: Защита событий входа пользователей с помощью многофакторной аутентификации Microsoft Entra.

SSPR

Для SSPR с Authenticator требуется сопоставление чисел, когда пользователь использует Authenticator. Во время SSPR на странице входа отображается число, которое пользователь должен ввести в уведомление Authenticator. Дополнительные сведения о настройке SSPR см. в руководстве: как разрешить пользователям разблокировать их учетную запись или сбросить пароли.

Объединенная регистрация

Для объединенной регистрации с Authenticator требуется сопоставление чисел. Когда пользователь проходит объединенную регистрацию для настройки Authenticator, пользователь должен утвердить уведомление для добавления учетной записи. В этом уведомлении показано число, которое пользователь должен ввести в уведомление Authenticator. Дополнительные сведения о настройке объединенной регистрации см. в разделе Включение объединенной регистрации сведений о безопасности.

Адаптер AD FS

Для адаптера AD FS требуется сопоставление номеров в поддерживаемых версиях Windows Server. В более ранних версиях пользователи продолжают пользоваться интерфейсом "Утвердить"/"Запретить" и не видят функцию сопоставления чисел до обновления. Адаптер AD FS поддерживает сопоставление номеров только после установки одного из обновлений в следующей таблице. Дополнительные сведения о настройке адаптера AD FS см. в статье Настройка сервера Многофакторной идентификации Microsoft Entra для работы с AD FS в Windows Server.

Заметка

Неисправленные версии Windows Server не поддерживают сопоставление номеров. Пользователи продолжают видеть интерфейс с кнопками Утвердить/ и Отклонить и не видят сопоставление чисел, пока эти обновления не будут применены.

| Версия | Обновить |

|---|---|

| Windows Server 2022 | 9 ноября 2021 г. — KB5007205 (сборка ОС 20348.350) |

| Windows Server 2019 | 9 ноября 2021 г. — KB5007206 (сборка ОС 17763.2300) |

| Windows Server 2016 | 12 октября 2021 г. — KB5006669 (сборка ОС 14393.4704) |

Расширение NPS

Хотя NPS не поддерживает сопоставление с числовыми значениями, последнее расширение NPS поддерживает методы временного одноразового пароля (TOTP), такие как TOTP, доступные в приложении Authenticator, других программных токенах и аппаратных FOB. Вход с использованием TOTP обеспечивает более высокий уровень безопасности по сравнению с альтернативным вариантом Approve/Deny. Убедитесь, что вы запускаете последнюю версию расширения NPS.

Любой пользователь, выполняющий подключение RADIUS с расширением NPS версии 1.2.2216.1 или более поздней, получает запрос на вход с использованием метода TOTP вместо Утвердить/Отклонить. Пользователи должны зарегистрировать метод аутентификации TOTP, чтобы наблюдать это поведение. Без зарегистрированного метода TOTP пользователи продолжают видеть Утвердить/Отклонить.

Организации, запускающие любой из этих предыдущих версий расширения NPS, могут изменить реестр, чтобы пользователи могли ввести TOTP:

- 1.2.2131.2

- 1.2.1959.1

- 1.2.1916.2

- 1.1.1892.2

- 1.0.1850.1

- 1.0.1.41

- 1.0.1.40

Заметка

Версии расширений NPS, предшествующие версии 1.0.1.40, не поддерживают TOTP, применяемый посредством сопоставления чисел. Эти версии продолжают использовать одобрить/отклонить.

Чтобы создать запись реестра, которая переопределяет параметры Утвердить/ и Отклонить в push-уведомлениях и требует вместо этого использования TOTP:

На сервере NPS откройте редактор реестра.

Перейдите к

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureMfa.Создайте следующую пару string/value:

- Имя:

OVERRIDE_NUMBER_MATCHING_WITH_OTP - Значение =

TRUE

- Имя:

Перезапустите службу NPS.

В дополнение:

Пользователи, использующие TOTP, должны иметь либо регистрированный Authenticator в качестве метода аутентификации, либо какой-то другой аппаратный или программный токен OATH. Пользователи, которые не могут использовать метод TOTP, всегда видят варианты Утвердить/Запретить с push-уведомлениями, если они используют версию расширения NPS до 1.2.2216.1.

Сервер NPS, на котором установлено расширение NPS, должен быть настроен для использования протокола проверки подлинности паролей (PAP). Дополнительные сведения см. в статье Определение методов проверки подлинности, которые пользователи могут использовать.

Важный

MSCHAPv2 не поддерживает TOTP. Если сервер NPS не настроен на использование PAP, авторизация пользователя завершается возникновением событий, которые регистрируются в журнале AuthZOptCh на сервере расширения NPS в средстве просмотра событий.

- Расширение NPS для Azure MFA: запрос на проверку в расширении аутентификации для пользователя

npstesting_ap.

Сервер NPS можно настроить для поддержки ПАП. Если PAP не подходит, настройте

OVERRIDE_NUMBER_MATCHING_WITH_OTP = FALSEдля переключения на Утвердить/ или Отклонить push-уведомления.- Расширение NPS для Azure MFA: запрос на проверку в расширении аутентификации для пользователя

Если в вашей организации используется шлюз удаленных рабочих столов и пользователь зарегистрирован для получения кода TOTP вместе с push-уведомлениями от Authenticator, он не может пройти проверку Microsoft Entra MFA, что приводит к сбою входа в шлюз удаленных рабочих столов. В этом случае установите OVERRIDE_NUMBER_MATCHING_WITH_OTP = FALSE, чтобы возвратить значение по умолчанию к одобрить/ или запретить push-уведомления, используя Authenticator.

Часто задаваемые вопросы

В этом разделе приведены ответы на распространенные вопросы.

Могут ли пользователи отказаться от сопоставления номеров?

Нет, пользователи не могут отказаться от сопоставления номеров в push-уведомлениях Authenticator.

Применяется ли сопоставление чисел только в том случае, если push-уведомления Authenticator заданы как метод проверки подлинности по умолчанию?

Да. Если у пользователя есть другой метод проверки подлинности по умолчанию, нет изменений в входе по умолчанию. Если методом по умолчанию являются push-уведомления от Authenticator, они получают уведомления с сопоставлением чисел. Если метод по умолчанию — это что-то другое, например TOTP в Authenticator или другом поставщике, изменений нет.

Независимо от метода входа по умолчанию, любой пользователь, которому запрашивается вход с помощью push-уведомлений Authenticator, видит сопоставление чисел. Если их попросят использовать другой метод, они не заметят никаких изменений.

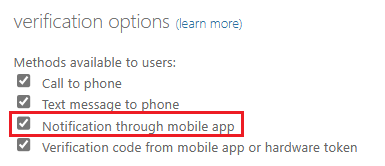

Что происходит для пользователей, которые не указаны в политике методов проверки подлинности, но они включены для уведомлений через мобильное приложение в устаревшей политике MFA на уровне клиента?

Пользователи, подключенные к push-уведомлениям MFA в устаревшей политике MFA, также видят совпадение номеров, если в устаревшей политике MFA включены уведомления через мобильное приложение. Пользователи видят сопоставление чисел независимо от того, включены ли они для Authenticator в политике методов проверки подлинности.

Поддерживается ли сопоставление чисел с сервером Многофакторной идентификации Azure?

Нет, сопоставление чисел не применяется, так как это не поддерживается для сервера Многофакторной идентификации Azure, который не рекомендуется.

Что происходит, если пользователь запускает старую версию Authenticator?

Если пользователь запускает старую версию Authenticator, которая не поддерживает сопоставление номеров, проверка подлинности не будет работать. Они должны обновиться до последней версии Authenticator, чтобы использовать ее для входа.

Как пользователи могут повторно проверить номер на мобильных устройствах iOS после того, как появится запрос на соответствие?

Во время мобильных потоков брокера iOS запрос о совпадении чисел отображается поверх номера после двухсекундной задержки. Чтобы повторно проверить номер, выберите Показать номер еще раз. Это действие выполняется только в мобильных потоках iOS-брокера.

Поддерживается ли Apple Watch для Authenticator?

В выпуске Authenticator в январе 2023 г. для iOS нет приложения-компаньона для watchOS, так как оно несовместимо с функциями безопасности Authenticator. Вы не можете установить или использовать Authenticator в Apple Watch. Мы рекомендуем удалить Authenticator с Apple Watch и войти в систему с Authenticator на другом устройстве.

Связанное содержимое

- Методы аутентификации в Microsoft Entra ID