Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

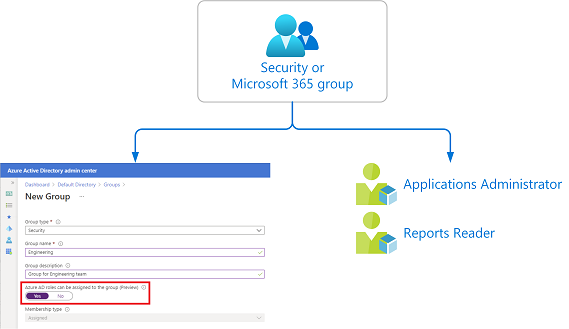

С помощью идентификатора Microsoft Entra ID P1 или P2 можно создать группы с возможностью назначения ролей и назначить роли Microsoft Entra этим группам. Эта функция упрощает управление ролями, обеспечивает согласованный доступ и упрощает аудит разрешений. Назначение ролей группе вместо отдельных лиц позволяет легко добавлять или удалять пользователей из роли и создавать согласованные разрешения для всех членов группы. Вы также можете создавать пользовательские роли с определенными разрешениями и назначать их группам.

Для чего назначать роли группам?

Рассмотрим пример, в котором компания Contoso наняла сотрудников в различных регионах для управления и сброса паролей для сотрудников в организации Microsoft Entra. Вместо того, чтобы попросить администратора привилегированных ролей назначить роль администратора службы поддержки каждому пользователю по отдельности, они могут создать группу Contoso_Helpdesk_Administrators и назначить роль группе. Когда пользователи присоединяются к этой группе, им косвенно назначается роль. Затем в существующем рабочем процессе управления можно реализовать процесс утверждения и аудит членства в группе, чтобы гарантировать, что только уполномоченные пользователи являются членами группы и, следовательно, получают назначение роли администратора службы поддержки.

Как работают назначения ролей для групп

Чтобы назначить роль группе, необходимо создать группу безопасности или группу Microsoft 365, свойству isAssignableToRole которой присвоено значение true. В Центре администрирования Microsoft Entra установите опцию Можно назначать роли Microsoft Entra группе на Да. В любом случае можно назначить одну или несколько ролей Microsoft Entra группе так же, как вы назначаете роли пользователям.

Ограничения для групп, которым можно назначать роли

Группы, которым можно назначать роли, имеют следующие ограничения:

- Можно задать

isAssignableToRoleтолько свойство или роли Microsoft Entra можно назначить параметру группы для новых групп. - Свойство

isAssignableToRoleявляется неизменяемым. После создания группы, для которой задано это свойство, изменить его значение невозможно. - Невозможно сделать существующую группу группой с назначением ролей.

- В одной организации Microsoft Entra (клиент) можно создать не более 500 групп с возможностью назначения ролей.

Как защищаются группы с назначениями ролей?

Если группе назначена роль, любой ИТ-администратор, который может управлять динамическими группами членства, также может косвенно управлять членством в этой роли. Предположим, что группе Contoso_User_Administrators назначена роль администратора учетных записей пользователя. Администратор Exchange, который может изменить динамические группы членства, может добавить себя в группу Contoso_User_Administrators и таким образом стать администратором пользователей. Как вы можете видеть, администратор может повысить свои привилегии не так, как вы предполагали.

Роль могут назначаться только группам, для свойства isAssignableToRole которых при их создании было задано значение true. Это свойство является неизменяемым. После создания группы, для которой задано это свойство, изменить его значение невозможно. Невозможно задать это свойство для существующей группы.

Группы с назначениями ролей предназначены для предотвращения потенциальных нарушений за счет следующих ограничений:

- Для создания группы с назначением роли необходимо обладать по крайней мере ролью администратора привилегированных ролей.

- Тип членства для групп, для которых можно назначать роли, должен быть назначен и не может быть динамической группой Microsoft Entra. Автоматическое заполнение динамических групп членства может привести к добавлению нежелательной учетной записи в группу, и, следовательно, назначению ее на роль.

- По умолчанию администраторы привилегированных ролей могут управлять членством в группе, назначаемой ролями, но вы можете делегировать управление группами, назначаемыми ролями, добавив владельцев групп.

- Для Microsoft Graph разрешение RoleManagement.ReadWrite.Directory требуется для управления членством в группах, назначаемых ролем. Разрешение Group.ReadWrite.All не будет работать.

- Чтобы предотвратить повышение привилегий, вам необходимо иметь по крайней мере роль администратора привилегированной аутентификации, чтобы изменить учетные данные, сбросить MFA или изменить конфиденциальные атрибуты для участников и владельцев группы с возможностью назначения ролей.

- Вложенные группы не поддерживаются. Невозможно добавить группу в качестве члена группы с назначением ролей.

Поведение удаления и восстановления

При удалении группы с возможностью назначения ролей, она удаляется мягко и может быть восстановлена в течение 30 дней. Владельцы групп могут восстановить удаленную группу с возможностью назначения ролей. Сведения о восстановлении удаленной группы см. в разделе "Восстановление удаленной группы Microsoft 365" или облачной группы безопасности в идентификаторе Microsoft Entra ID.

Используйте PIM, чтобы сделать группу доступной для назначения ролей.

Если вы не хотите, чтобы члены группы имели постоянный доступ к роли, вы можете использовать Microsoft Entra Управление привилегированными удостоверениями (PIM), чтобы сделать группу правомочной для назначения ролей. Затем каждый член группы сможет активировать назначение роли на фиксированный период времени.

Примечание.

Для групп, используемых для присвоения ролей в Microsoft Entra, рекомендуется требовать процесс утверждения для назначения подходящих участников. Назначения, которые могут быть активированы без утверждения, создают риск нарушения безопасности менее привилегированным администратором. Например, у администратора службы поддержки есть разрешение на сброс паролей разрешенных пользователей.

Неподдерживаемые сценарии

Не поддерживаются следующие сценарии:

- Назначение ролей Microsoft Entra (встроенных или настраиваемых) локальным группам.

Известные проблемы

Ниже перечислены известные проблемы, возникающие при работе с группами с назначениями ролей.

- только для лицензированных клиентов Microsoft Entra ID P2: даже после удаления группы она по-прежнему отображается как подходящий участник роли в интерфейсе PIM. Функционально нет проблем; Это просто проблема с кэшем в Центре администрирования Microsoft Entra.

- Используйте новый центр администрирования Exchange для назначений ролей с помощью динамических групп членства. Прежний Центр администрирования Exchange не поддерживает эту функцию. Если требуется доступ к старому Центру администрирования Exchange, назначьте соответствующую роль непосредственно пользователю (а не через группы с назначением роли). Командлеты Exchange PowerShell работают должным образом.

- Если роль администратора назначена группе, назначаемой ролью, а не отдельным пользователям, члены группы не смогут получить доступ к правилам, организациям или общедоступным папкам в новом центре администрирования Exchange . Обходное решение заключается в назначении роли непосредственно пользователям, а не группе.

- Портал Azure Information Protection (классический портал) еще не распознает членство в роли посредством группы. Вы можете перейти на единую платформу меток конфиденциальности и затем использовать портал Microsoft Purview для назначения групп и управления распределением ролей.

Требования к лицензиям

Для использования этой функции требуется лицензия Microsoft Entra ID уровня P1. Для активации ролей "по требованию" в управлении привилегиями требуется лицензия Microsoft Entra ID P2. Чтобы подобрать лицензию под свои требования, ознакомьтесь с разделом Сравнение общедоступных функций выпусков Free и Premium.