Оценка и пилотная оценка безопасности Microsoft Defender XDR

Область применения:

- Microsoft Defender XDR

Как работает эта серия статей

Эта серия предназначена для пошагового выполнения всего процесса настройки пробной среды XDR, чтобы вы могли оценить функции и возможности Microsoft Defender XDR и даже продвигать среду оценки непосредственно в рабочую среду, когда вы будете готовы.

Если вы не знакомы с безопасностью XDR, вы можете просмотреть 7 связанных статей этой серии, чтобы почувствовать, насколько комплексным является решение.

- Создание среды

- Настройка или изучение каждой технологии microsoft XDR

- Исследование и реагирование с помощью этого XDR

- Повышение уровня пробной среды до рабочей среды

Что такое XDR и Microsoft Defender XDR?

Безопасность XDR — это шаг вперед в кибербезопасности, так как она принимает данные об угрозах из систем, которые когда-то были изолированы, и объединяет их, чтобы вы могли видеть шаблоны и работать с ними быстрее.

Например, Microsoft XDR объединяет конечную точку (обнаружение и ответ конечной точки или EDR), безопасность электронной почты, приложений и удостоверений в одном месте.

Microsoft Defender XDR — это решение eXtended обнаружения и реагирования (XDR), которое автоматически собирает, сопоставляет и анализирует данные сигналов, угроз и оповещений из всей среды Microsoft 365, включая конечную точку, электронную почту, приложения и удостоверения. Он использует искусственный интеллект (ИИ) и автоматизацию для автоматической остановки атак и исправления затронутых ресурсов до безопасного состояния.

Рекомендации Майкрософт по оценке безопасности Microsoft Defender XDR

Корпорация Майкрософт рекомендует создать оценку в существующей рабочей подписке Office 365. Таким образом вы сразу получите реальные аналитические сведения и сможете настроить параметры для работы с текущими угрозами в вашей среде. После получения опыта и удобства работы с платформой просто продвигайте каждый компонент по отдельности в рабочую среду.

Структура атаки кибербезопасности

Microsoft Defender XDR — это облачная унифицированная система защиты предприятия до и после нарушения безопасности. Он координирует предотвращение, обнаружение, исследование и реагирование между конечными точками, удостоверениями, приложениями, электронной почтой, приложениями для совместной работы и всеми их данными.

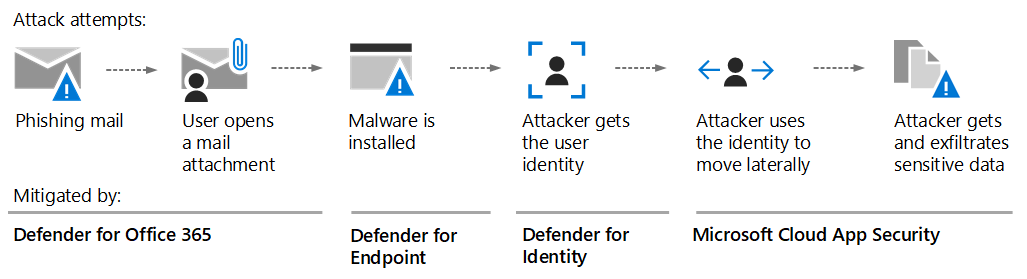

На этом рисунке идет атака. Фишинговое письмо поступает в папку "Входящие" сотрудника вашей организации, который неосознанно открывает вложение электронной почты. Это устанавливает вредоносную программу, которая приводит к цепочке событий, которые могут закончиться кражей конфиденциальных данных. Но в этом случае Defender для Office 365 работает.

На этом рисунке:

- Exchange Online Protection, часть Microsoft Defender для Office 365, может обнаруживать фишинговые сообщения электронной почты и использовать правила потока обработки почты (также известные как правила транспорта), чтобы убедиться, что он никогда не поступает в папку "Входящие".

- Defender для Office 365 использует безопасные вложения, чтобы проверить вложение и определить, что оно вредно, поэтому сообщение, которое поступает, либо не может быть использовано пользователем, либо политики предотвращают получение почты вообще.

- Defender для конечной точки управляет устройствами, которые подключаются к корпоративной сети и обнаруживают уязвимости устройств и сети, которые в противном случае могут быть использованы.

- Defender для удостоверений принимает к сведению внезапные изменения учетной записи, такие как повышение привилегий или боковое смещение с высоким риском. Он также сообщает о легко эксплуатируемых проблемах идентификации, таких как неограниченное делегирование Kerberos, для исправления командой безопасности.

- Microsoft Defender for Cloud Apps отмечает аномальное поведение, например невозможное перемещение, доступ к учетным данным и необычные действия скачивания, общей папки или пересылки почты, и сообщает об этом команде безопасности.

Microsoft Defender XDR компоненты защиты устройств, удостоверений, данных и приложений

Microsoft Defender XDR состоит из этих технологий безопасности, работающих в тандеме. Вам не нужны все эти компоненты, чтобы воспользоваться возможностями XDR и Microsoft Defender XDR. Вы сможете реализовать преимущества и эффективность, используя один или два.

| Компонент | Описание | Справочные материалы |

|---|---|---|

| Microsoft Defender для удостоверений | Microsoft Defender для удостоверений использует сигналы Active Directory для выявления, обнаружения и исследования расширенных угроз, скомпрометированных удостоверений и вредоносных внутренних действий, направленных на вашу организацию. | Что такое Microsoft Defender для удостоверений? |

| Exchange Online Protection | Exchange Online Protection — это собственная облачная служба ретранслятора SMTP и фильтрации, которая помогает защитить организацию от спама и вредоносных программ. | Обзор Exchange Online Protection (EOP) — Office 365 |

| Microsoft Defender для Office 365 | Microsoft Defender для Office 365 защищает вашу организацию от вредоносных угроз, связанных с сообщениями электронной почты, ссылками (URL-адресами) и средствами совместной работы. | Microsoft Defender для Office 365 — Office 365 |

| Microsoft Defender для конечной точки | Microsoft Defender для конечной точки — это единая платформа для защиты устройств, обнаружения после нарушения безопасности, автоматического исследования и рекомендуемого реагирования. | Microsoft Defender для конечной точки — безопасность Windows |

| Microsoft Defender for Cloud Apps | Microsoft Defender for Cloud Apps — это комплексное решение между SaaS, которое обеспечивает глубокую видимость, надежные средства управления данными и расширенную защиту от угроз в облачных приложениях. | Что такое Defender for Cloud Apps? |

| Защита Microsoft Entra ID | Защита Microsoft Entra ID оценивает данные о рисках из миллиардов попыток входа и использует эти данные для оценки риска каждого входа в вашу среду. Эти данные используются Microsoft Entra ID для разрешения или запрета доступа к учетной записи в зависимости от того, как настроены политики условного доступа. Защита Microsoft Entra ID лицензируется отдельно от Microsoft Defender XDR. Он входит в состав Microsoft Entra ID P2. | Что такое защита идентификации? |

архитектура Microsoft Defender XDR

На приведенной ниже схеме показана высокоуровневая архитектура для ключевых Microsoft Defender XDR компонентов и интеграций. Подробная архитектура для каждого компонента Defender и сценарии использования приведены в этой серии статей.

На этой иллюстрации:

- Microsoft Defender XDR объединяет сигналы от всех компонентов Defender для обеспечения расширенного обнаружения и реагирования (XDR) в разных доменах. К ним относятся единая очередь инцидентов, автоматическое реагирование на атаки, самовосстановление (для скомпрометированных устройств, удостоверений пользователей и почтовых ящиков), поиск между угрозами и аналитика угроз.

- Microsoft Defender для Office 365 защищает вашу организацию от угроз, которые могут представлять электронные сообщения, ссылки (URL-адреса) и средства совместной работы. Он передает сигналы, полученные в результате этих действий, с Microsoft Defender XDR. Exchange Online Protection (EOP) интегрирована для обеспечения комплексной защиты входящих сообщений электронной почты и вложений.

- Microsoft Defender для удостоверений собирает сигналы с серверов, на которых запущены федеративные службы Active Directory (AD FS) и локальная служба Active Directory Доменные службы (AD DS). Эти сигналы используются для защиты гибридной среды идентификации, в том числе для защиты от хакеров, которые используют скомпрометированные учетные записи для бокового перемещения между рабочими станциями в локальной среде.

- Microsoft Defender для конечной точки собирает сигналы от устройств, используемых вашей организацией, и защищает их.

- Microsoft Defender for Cloud Apps собирает сигналы об использовании облачных приложений в организации и защищает данные, передаваемые между вашей средой и этими приложениями, включая санкционированные и несанкционированные облачные приложения.

- Защита Microsoft Entra ID оценивает данные о рисках из миллиардов попыток входа и использует эти данные для оценки риска каждого входа в вашу среду. Эти данные используются Microsoft Entra ID для разрешения или запрета доступа к учетной записи в зависимости от того, как настроены политики условного доступа. Защита Microsoft Entra ID лицензируется отдельно от Microsoft Defender XDR. Он входит в состав Microsoft Entra ID P2.

Microsoft SIEM и SOAR могут использовать данные из Microsoft Defender XDR

Дополнительные необязательные компоненты архитектуры, не включенные в эту иллюстрацию:

- Подробные данные сигналов из всех компонентов Microsoft Defender XDR можно интегрировать в Microsoft Sentinel и в сочетании с другими источниками ведения журнала, чтобы обеспечить полные возможности SIEM и SOAR и аналитические сведения.

- Дополнительные сведения об использовании Microsoft Sentinel( Azure SIEM) с Microsoft Defender XDR В качестве XDR см. в этой статье Обзор и шагах интеграции Microsoft Sentinel и Microsoft Defender XDR.

- Дополнительные сведения о SOAR в Microsoft Sentinel (включая ссылки на сборники схем в репозитории Microsoft Sentinel GitHub) см. в этой статье.

Процесс оценки Microsoft Defender XDR кибербезопасности

Корпорация Майкрософт рекомендует включить компоненты Microsoft 365 в указанном порядке:

Эта иллюстрация описана в следующей таблице.

| серийный номер; | Шаг | Описание |

|---|---|---|

| 1 | Создание среды оценки | Этот шаг гарантирует, что у вас есть пробная лицензия для Microsoft Defender XDR. |

| 2 | Включение Defender для удостоверений | Изучите требования к архитектуре, включите оценку и ознакомьтесь с руководствами по выявлению и устранению различных типов атак. |

| 3 | Включение Defender для Office 365 | Убедитесь, что вы соответствуете требованиям к архитектуре, включите оценку и создайте пилотную среду. Этот компонент включает Exchange Online Protection, поэтому вы фактически оцените оба этих компонента. |

| 4 | Включение Defender для конечной точки | Убедитесь, что вы соответствуете требованиям к архитектуре, включите оценку и создайте пилотную среду. |

| 5 | Включение Microsoft Defender for Cloud Apps | Убедитесь, что вы соответствуете требованиям к архитектуре, включите оценку и создайте пилотную среду. |

| 6 | Изучение оповещений и реагирование на них | Смоделируйте атаку и начните использовать возможности реагирования на инциденты. |

| 7 | Переход с пробной на окончательную версию | Повышение уровня компонентов Microsoft 365 до выпуска по отдельности. |

Этот заказ обычно рекомендуется и предназначен для быстрого использования ценности возможностей в зависимости от того, сколько усилий обычно требуется для развертывания и настройки возможностей. Например, Defender для Office 365 можно настроить за меньшее время, чем требуется для регистрации устройств в Defender для конечной точки. Конечно, следует определить приоритеты компонентов в соответствии с бизнес-потребностями и включить их в другом порядке.

Переход к следующему шагу

Сведения о среде оценки Microsoft Defender XDR и (или) о ней.

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Техническое сообщество.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по