Создание стратегии DLP

Политики защиты от потери данных (DLP) действуют как ограждения, помогающие предотвратить непреднамеренное раскрытие пользователями данных организации и защищать информационную безопасность клиента. Политики защиты от потери данных определяют, какие соединители включены для каждой среды и какие соединители могут использоваться вместе. Соединители классифицируются как только бизнес-данные, бизнес-данные не разрешены или заблокировано. Соединитель в группе только бизнес-данных может использоваться только с другими соединителями из этой группы в том же приложении или потоке. Дополнительные сведения: Администрирование Microsoft Power Platform: политики защиты от потери данных

Создание ваших политик DLP будет идти рука об руку с вашей стратегии среды.

Быстрые факты

- Политики защиты от потери данных (DLP) действуют как ограждения, помогающие предотвратить непреднамеренное раскрытие данных пользователями.

- Политики DLP могут быть ограничены на уровне среды и на уровне клиента, обеспечивая гибкость для создания разумных политик, не препятствующих высокой производительности.

- Политики DLP для среды не могут переопределять политики DLP для клиента.

- Если для одной среды настроено несколько политик, наиболее строгая политика применяется к комбинации соединителей.

- По умолчанию в клиенте не реализованы политики DLP.

- Политики нельзя применять на уровне пользователя, только на уровне среды или клиента.

- Политики DLP учитывают соединитель, но не контролируют подключения, которые выполняются с помощью соединителя; другими словами, политики DLP не знают, используете ли вы соединитель для подключения к среде разработки, тестирования или производства.

- Соединители PowerShell и администратора могут управлять политиками.

- Пользователи ресурсов в средах могут просматривать применяемые политики.

Классификация соединителей

Бизнес-классификации и классификации, не связанные с бизнесом, определяют границы того, какие соединители можно использовать вместе в данном приложении или потоке. С помощью политик защиты от потери данных соединители можно разделить на следующие группы:

- Бизнес — данное Power App или ресурс Power Automate могут использовать один или несколько соединителей из бизнес-группы. Если Power App или ресурс Power Automate использует бизнес-соединитель, он не может использовать какие-либо соединители, не относящиеся к бизнесу.

- Отличные от бизнес — данное Power App или ресурс Power Automate могут использовать один или несколько соединителей из отличной от бизнес-группы. Если Power App или ресурс Power Automate использует не бизнес-соединитель, он не может использовать какие-либо соединители, относящиеся к бизнесу.

- Заблокировано: Power App или ресурс Power Automate не может использовать соединитель из заблокированной группы. Все соединители премиум-класса, принадлежащие Microsoft, и соединители сторонних производителей (стандартные и расширенные) могут быть заблокированы. Все стандартные соединители Microsoft и соединители Common Data Service не могут быть заблокированы.

Имена "бизнес" и "не бизнес" не имеют особого значения — это просто ярлыки. Важна комбинация самих соединителей, а не название группы, в которую они помещены.

Дополнительная информация: Администрирование Microsoft Power Platform: классификация соединителей

Стратегии создания политик DLP

Для администратора принимающего среду или начинающего поддерживать использование Power Apps и Power Automate, политики защиты от потери данных должны быть одной из первых вещей, которые вы настроите. Это обеспечивает наличие базового набора политик, и вы можете сосредоточиться на обработке исключений и создании целевых политик защиты от потери данных, которые реализуют эти исключения после их утверждения.

Мы рекомендуем следующую отправную точку для политик DLP для общая рабочая среда для пользователей и команд:

- Создайте политику, охватывающую все среды, кроме выбранных (например, ваши рабочие среды), ограничьте доступные соединители в этой политике до Office 365 и другие стандартные микросервисы, а также заблокируйте доступ ко всему остальному. Эта политика будет применяться к среде по умолчанию и к средам обучения, которые у вас есть для проведения внутренних обучающих мероприятий. Кроме того, эта политика также будет применяться ко всем новым средам, которые будут созданы.

- Создайте подходящие и более разрешительные политики DLP для вашей общей рабочей среды для пользователей и команд. Эти политики могут позволить производителям использовать соединители, такие как службы Azure, в дополнение к службам Office 365. Соединители, доступные в этих средах, будут зависеть от вашей организации и от того, где ваша организация хранит бизнес-данные.

Мы рекомендуем следующую отправную точку для политик DLP для рабочих сред (подразделение и проект):

- Исключите эти среды из общих политик производительности для пользователей и групп.

- Совместно с бизнес-подразделением и проектом определите, какие соединители и комбинации соединителей они будут использовать, и создайте политику клиента, которая будет включать только выбранные среды.

- Администраторы среды этих сред могут использовать политики среды для классификации настраиваемых соединителей только как бизнес-данные, если это необходимо.

В дополнение к вышесказанному мы также рекомендуем:

- Создание минимального количества политик для каждой среды. Между политиками клиента и среды нет строгой иерархии, а при разработке и выполнении все политики, применимые к среде, в которой находится приложение или поток, оцениваются вместе, чтобы определить, соответствует ли ресурс политикам защиты от потери данных или нарушает их. Несколько политик DLP, примененные к одной среде, будут сложным образом фрагментировать пространство соединителя и могут затруднить понимание проблем, с которыми сталкиваются ваши разработчики.

- Централизованное управление политиками защиты от потери данных с использованием политик уровня клиента и использование политик среды только для категоризации настраиваемых соединителей или в исключительных случаях.

После этого спланируйте, как обрабатывать исключения. Пользователь может:

- Отклонение запроса.

- Добавление соединителя в политику защиты от потери данных по умолчанию.

- Добавьте среды в список «Все кроме» для глобальной защиты от потери данных по умолчанию и создайте политику защиты от потери данных для конкретного варианта использования с включенным исключением.

Пример: стратегия DLP компании Contoso

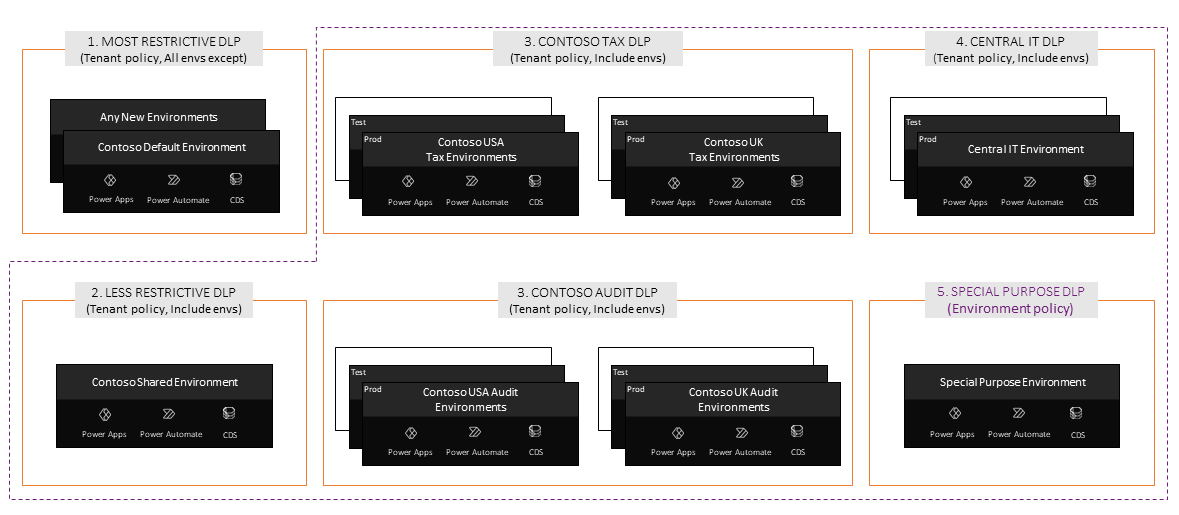

Давайте посмотрим, как корпорация Contoso, наша организация-пример для этого руководства, настраивает свои политики защиты от потери данных. Настройка их политик DLP тесно связана с их стратегией среды.

Администраторы Contoso хотят поддерживать сценарии продуктивности пользователей и групп и бизнес-приложения в дополнение к управлению деятельностью центра передовых технологий (CoE).

Среда и стратегия защиты от потери данных, примененная администраторами Contoso, включают:

Ограничительная политика DLP для всего клиента, которая применяется ко всем средам в клиенте, за исключением некоторых конкретных сред, которые они исключили из области действия политики. Администраторы намерены ограничить количество доступных соединителей в этой политике до Office 365 и других стандартных микросервисов, блокируя доступ ко всему остальному. Эта политика также будет применяться к среде по умолчанию.

Администраторы Contoso создали еще одну общую среду для пользователей, чтобы создавать приложения для повышения производительности пользователей и групп. Эта среда имеет связанную политику DLP на уровне клиента, которая не так опасна, как политика по умолчанию, и позволяет разработчикам использовать соединители, такие как службы Azure, в дополнение к службам Office 365. Поскольку это среда не по умолчанию, администраторы могут активно управлять списком создателей среды для нее. Это многоуровневый подход к общей среде продуктивности пользователей и команд и соответствующим параметрам защиты от потери данных.

Кроме того, чтобы бизнес-подразделения могли создавать бизнес-приложения, они создали среды разработки, тестирования и производства для своих налоговых и аудиторских подразделений в разных странах/регионах. Доступ создателя среды к этим средам тщательно контролируется, и соответствующие соединители от первого лица и третьих лиц становятся доступными с использованием политик защиты от потери данных на уровне клиента по согласованию с заинтересованными сторонами бизнес-подразделения.

Точно так же среды разработки, тестирования, производства создаются для использования центральной ИТ-службой для разработки и развертывания соответствующих или правильных приложений. Эти сценарии бизнес-приложений обычно имеют четко определенный набор соединителей, которые необходимо сделать доступными для разработчиков, тестировщиков и пользователей в этих средах. Доступ к этим соединителям управляется с помощью выделенной политики на уровне клиента.

У Contoso также есть специальная среда, предназначенная для их деятельности в центре передового опыта. В Contoso политика защиты от потери данных для среды специального назначения будет по-прежнему актуальной, учитывая экспериментальный характер теоретической книги для групп. В этом случае администраторы клиентов делегировали управление DLP для этой среды непосредственно доверенному администратору среды из группы CoE и исключили его из школы всех политик уровня клиента. Эта среда управляется только политикой защиты от потери данных на уровне среды, что является исключением, а не правилом в Contoso.

Как и ожидалось, любые новые среды, созданные в Contoso, будут сопоставляться с исходной политикой для всех сред.

Такая настройка политик DLP, ориентированных на клиентов, не мешает администраторам среды создавать свои собственные политики DLP на уровне среды, если они хотят ввести дополнительные ограничения или классифицировать настраиваемые соединители.

Настройка политик данных

Создайте свою политику в центре администрирования Power Platform. Дополнительные сведения: Управление политиками данных

Используйте DLP SDK для добавления настраиваемых соединителей в политику защиты от потери данных.

Четко донесите до разработчиков политики DLP вашей организации

Настройте сайт или вики SharePoint, который четко сообщает:

- На уровне клиента и на уровне ключевой среды (например, среда по умолчанию, пробная среда) политики защиты от потери данных, применяемые в организации, включая списки соединителей, классифицируемых как бизнес, некоммерческие и заблокированные.

- Идентификатор электронной почты вашей группы администраторов, чтобы разработчики могли связаться с ними в случае возникновения исключительных ситуаций. Например, администраторы могут помочь разработчикам вернуться к соблюдению нормативных требований, редактируя существующую политику защиты от потери данных, перемещая решение в другую среду, создавая новую среду и новую политику защиты от потери данных, а также перемещая разработчика и ресурсы в эту новую среду.

Также четко объясните стратегию среды для производителей.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по