Рекомендации по шифрованию данных

Применимо к Power Platform рекомендациям контрольного списка Well-Architected Security:

| СЭ:06 | Зашифруйте данные, используя современные соответствующие отраслевым стандартам методы для обеспечения конфиденциальности и целостности данных. Согласуйте область шифрования с классификациями данных; установите приоритет собственным методам шифрования платформы. |

|---|

Если ваши данные не защищены, они могут быть злонамеренно изменены, что приведет к потере целостности и нарушению конфиденциальности.

В этом руководстве описаны рекомендации по шифрованию и защите ваших данных. Шифрование — это процесс использования алгоритмов криптографии, чтобы сделать данные нечитаемыми и заблокировать их с помощью ключа. В зашифрованном состоянии данные невозможно расшифровать. Их можно расшифровать только с помощью ключа, сопряженного с ключом шифрования.

Определения

| Условия | Определение |

|---|---|

| Сертификаты | Цифровые файлы, содержащие открытые ключи для шифрования или расшифровки. |

| Расшифровка | Процесс, при котором зашифрованные данные разблокируются с помощью секретного кода. |

| Шифрование | Процесс, при котором данные становятся нечитаемыми и блокируются секретным кодом. |

| Ключи | Секретный код, используемый для блокировки или разблокировки зашифрованных данных. |

Ключевые стратегии проектирования

Организационные или нормативные требования могут диктовать применение механизмов шифрования. Например, может существовать требование, чтобы данные оставались только в выбранном регионе, и копии данных хранились в этом регионе.

Эти требования часто являются базовым минимумом. Стремитесь к максимальному уровню защиты. Вы несете ответственность за предотвращение утечек конфиденциальности и несанкционированный доступ к конфиденциальным данным, будь то данные внешних пользователей или данные сотрудников.

Данные — это самый ценный и незаменимый актив организации, а шифрование служит последней и самой надежной линией защиты в многоуровневой стратегии защиты данных. Microsoft Облачные сервисы и продукты для бизнеса используют шифрование для защиты данных клиентов и помогают вам сохранять контроль над ними.

Сценарии шифрования

Механизмы шифрования должны защищать данные в три этапа:

Данные в состоянии покоя — это вся информация, которая хранится в объектах хранения. По умолчанию Microsoft хранит и управляет ключом шифрования базы данных для ваших сред с помощью Microsoftуправляемого ключа. Однако Power Platform предоставляет управляемый клиентом ключ шифрования (CMK) для дополнительного управления защитой данных, чтобы вы могли самостоятельно управлять ключом шифрования баз данных.

Данные в обработке — это данные, которые используются как часть интерактивного сценария или когда их затрагивает фоновый процесс, например обновление. Power Platform загружает обрабатываемые данные в пространство памяти одной или нескольких рабочих нагрузок службы. Для облегчения работы рабочей нагрузки данные, хранящиеся в памяти, не шифруются.

Передаваемые данные — это информация, которая передается между компонентами, местоположениями или программами. Azure использует стандартные транспортные протоколы, такие как Transport слой Security (TLS) между пользовательскими устройствами и Microsoft центрами обработки данных, а также внутри самих центров обработки данных.

Собственные механизмы шифрования

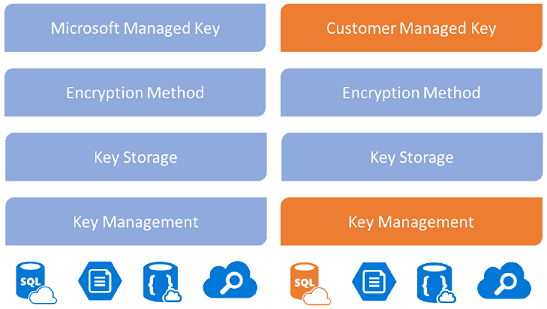

По умолчанию Microsoft хранит и управляет ключом шифрования базы данных для ваших сред с помощью Microsoftуправляемого ключа. Однако Power Platform предоставляет управляемый клиентом ключ шифрования (CMK) для дополнительного управления защитой данных, чтобы вы могли самостоятельно управлять ключом шифрования баз данных. Ключ шифрования находится в вашем собственном хранилище ключей Azure Key Vault, что позволяет вам менять ключ шифрования или проводить его ротацию по требованию. Это также позволяет вам предотвратить доступ Microsoft к вашим клиентским данным, когда вы в любое время отзываете ключ доступа к нашим услугам.

Ключи шифрования

По умолчанию Power Platform службы используют Microsoftуправляемые ключи шифрования для шифрования и расшифровки данных. Azure отвечает за управление ключами.

Вы можете согласиться на ключи, управляемые клиентом. Power Platform по-прежнему использует ваши ключи, но вы несете ответственность за операции с ключами.

Возможности в Power Platform

В следующих разделах описаны функции и возможности Power Platform, которые можно использовать для шифрования данных.

Ключ, управляемый клиентом

Все данные клиентов, хранящиеся в Power Platform , по умолчанию зашифрованы с использованием надежного Microsoftуправляемого ключа шифрования. Организации, предъявляющие требования к конфиденциальности данных и соблюдению требований для защиты своих данных и управления собственными ключами, могут использовать ключи, управляемых клиентом. Ключ, управляемый клиентом, обеспечивает дополнительную защиту данных, поскольку вы самостоятельно управляете ключом шифрования данных, связанным с вашим средой Dataverse. Использование этой возможности позволяет вам менять ключи шифрования по требованию. Кроме того, это предотвращает Microsoft возможность доступа к вашим данным, если вы отзовете ключ из сервиса. Дополнительную информацию см. в разделе Управление ключом шифрования, управляемым клиентом.

Место расположения данных

Клиент Azure Active Directory (Azure AD) хранит информацию, относящуюся к организации и ее безопасности. Когда клиент Azure AD регистрируется в службах Power Platform, выбранная клиентом страна или регион сопоставляется с наиболее подходящей географией Azure, где развертывание Power Platform существует. Power Platform хранит данные о клиентах в назначенном клиенту геообъекте Azure или домашнем геообъекте за исключением случаев, когда организации развертывают службы в нескольких регионах.

Службы Power Platform доступны в определенных географических регионах Azure. Дополнительную информацию о том, где Power Platform доступны услуги, где хранятся ваши данные и как они используются, см. в Microsoft Центре управления безопасностью. Обязательства относительно места хранения данных клиентов указаны в Условиях обработки данных Microsoft Условий предоставления онлайн-услуг. Microsoft также предоставляет центры обработки данных для суверенных субъектов.

Доступ к Copilot Studio функциям генеративного ИИ из регионов за пределами США приводит к перемещению данных через региональные границы. Это перемещение данных можно включить и отключить в Power Platform. Узнайте больше в разделе Регионы, связанные с функциями вторых пилотов и генеративного ИИ. Географическое размещение данных в Microsoft Copilot Studio обеспечивает надежную основу для обеспечения безопасности данных и соответствия местным нормам. В дополнение к собственным функциям безопасности Copilot Studio использует инфраструктуру Azure для предоставления безопасных и соответствующих требованиям вариантов размещения данных. Узнайте больше о местонахождении данных и Copilot Studio в Географическом местонахождении данных Copilot Studio и Безопасности и географическом местонахождении данных Copilot Studio.

Неактивные данные

Если в документации не указано иное, данные клиентов остаются в исходном источнике (например, Dataverse или SharePoint). Все данные, сохраняемые Power Platform , по умолчанию зашифрованы с использованием Microsoft-управляемых ключей.

Обработка данных

Данные находятся в обработке, когда они активно используются интерактивным сценарием или когда фоновый процесс, такой как обновление, затрагивает эти данные. Power Platform загружает обрабатываемые данные в пространство памяти одной или нескольких рабочих нагрузок службы. Для облегчения работы рабочей нагрузки данные, хранящиеся в памяти, не шифруются.

Передаваемые данные

Power Platform требует, чтобы весь входящий HTTP-трафик был зашифрован с использованием версии TLS 1.2 или новее. Запросы, которые пытаются использовать TLS 1.1 или ниже, отклоняются.

Для получения дополнительной информации см. раздел О шифровании данных в Power Platform и Хранение и управление данными в Power Platform.

Дополнительные сведения

- О шифровании данных

- Хранение данных и управление ими в Power Platform

- Power Platform часто задаваемые вопросы по безопасности

- Управляйте своим клиентским ключом шифрования

Контрольный список безопасности

Обратитесь к полному набору рекомендаций.