Сведения о шаблонах политик управления внутренними рисками

Важно!

Управление внутренними рисками Microsoft Purview сопоставляет различные сигналы для выявления потенциальных вредоносных или непреднамеренных внутренних рисков, таких как кража IP-адресов, утечка данных и нарушения безопасности. Управление внутренними рисками позволяет клиентам создавать политики для управления безопасностью и соответствием требованиям. Созданные с учетом конфиденциальности по умолчанию, пользователи по умолчанию псевдонимизированы, а элементы управления доступом на основе ролей и журналы аудита позволяют обеспечить конфиденциальность на уровне пользователя.

Шаблоны политик

Шаблоны управления внутренними рисками — это заранее определенные условия политики, которые определяют типы индикаторов риска и модели оценки рисков, используемые политикой. Перед созданием каждой политике должен быть назначен шаблон в мастере создания политик. Управление внутренними рисками поддерживает до двадцати политик для каждого шаблона политики. При создании политики внутренних рисков с помощью мастера политик выберите один из следующих шаблонов политик:

Совет

Приступая к работе с Microsoft Copilot для безопасности, чтобы изучить новые способы интеллектуальной и быстрой работы с использованием возможностей ИИ. Дополнительные сведения о Microsoft Copilot для безопасности в Microsoft Purview.

Кража данных уходящими пользователями

Когда пользователи покидают вашу организацию, существуют определенные индикаторы риска, обычно связанные с потенциальной кражей данных путем ухода пользователей. В этом шаблоне политики используются индикаторы кражи для оценки рисков и основное внимание уделяется обнаружению и оповещениям в этой области риска. Кража данных для ушедших пользователей может включать скачивание файлов из SharePoint Online, печать файлов и копирование данных в личные облачные службы обмена сообщениями и хранилища рядом с датами увольнения и окончания работы. Если вы используете соединитель Microsoft HR или параметр для автоматического проверка для удаления учетной записи пользователя в Microsoft Entra для вашей организации, этот шаблон начинает оценку показателей риска, связанных с этими действиями, и их корреляции с состоянием занятости пользователей. Сюда могут входить облачные индикаторы для таких служб, как Box, Dropbox, Google Drive, Amazon S3 и Azure.

Важно!

При использовании этого шаблона можно настроить соединители отдела кадров Microsoft 365 для периодического импорта сведений о дате увольнения и отставки для пользователей в организации. Пошаговые инструкции по настройке соединителя microsoft 365 HR см. в статье Импорт данных с помощью соединителя отдела кадров. Если вы решили не использовать соединитель отдела кадров, необходимо выбрать параметр Учетная запись пользователя, удаленная из Microsoft Entra при настройке событий триггера в мастере политик.

Утечки данных

Защита данных и предотвращение утечек данных является постоянной проблемой для большинства организаций, особенно в условиях быстрого роста новых данных, создаваемых пользователями, устройствами и службами. Пользователи могут создавать, хранить и обмениваться информацией между службами и устройствами, что делает управление утечками данных все более сложным. Утечки данных могут включать случайное раскрытие информации за пределами вашей организации или кражу данных со злым умыслом. Этот шаблон оценивает в режиме реального времени обнаружение подозрительных скачивание данных SharePoint Online, общий доступ к файлам и папкам, печать файлов и копирование данных в личные облачные службы обмена сообщениями и хранилища.

При использовании шаблона Утечки данных можно назначить политику защиты от потери данных для запуска индикаторов в политике управления внутренними рисками для оповещений высокой важности в вашей организации. Когда в журнал аудита Office 365 добавляется оповещение высокой важности, созданное правилом политики защиты от потери данных, политики управления внутренними рисками, созданные с помощью этого шаблона, автоматически проверяют оповещение политики защиты от потери данных высокой важности. Если оповещение содержит пользователя в области, определенного в политике управления внутренними рисками, оповещение обрабатывается политикой управления внутренними рисками как новое оповещение, и ему присваивается важность внутреннего риска и оценка риска. Вы также можете назначить выбранные индикаторы в качестве событий активации для политики. Такая гибкость и настройка помогают область политику только для действий, охватываемых индикаторами. Эта политика позволяет оценить это оповещение в контексте других действий, включенных в дело.

Этот шаблон также может включать облачные индикаторы для таких служб, как Box, Dropbox, Google Drive, Amazon S3 и Azure.

Рекомендации политики утечек данных

При создании или изменении политик защиты от потери данных для использования с политиками управления внутренними рисками учитывайте следующие рекомендации.

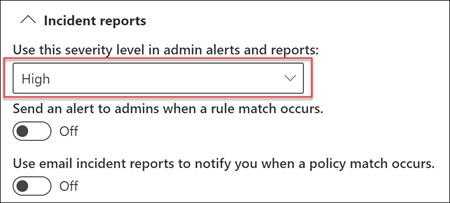

Назначьте приоритеты для событий кражи данных и будьте избирательны при назначении параметрам отчетов об инцидентахвысокой важности при настройке правил в политиках защиты от потери данных. Например, отправка конфиденциальных документов известному конкуренту должна быть определена как событие утечки с оповещением высокой важности. Чрезмерное назначение высокого уровня важности в параметрах отчетов об инцидентах в других правилах политики защиты от потери данных может усилить шум в рабочем процессе оповещений управления внутренними рисками и затруднить правильную оценку этих оповещений исследователями и аналитиками данных. Например, назначение оповещений с высоким уровнем важности для получения доступа к действиям типа "отказ в доступе" в политиках защиты от потери данных усложняет оценку действительно рискованного поведения и действий пользователя.

При использовании политики защиты от потери данных в качестве события активации убедитесь, что вы понимаете и правильно настраиваете пользователей в область в политиках управления DLP и внутренними рисками. Только пользователи, определенные как подпадающие под действие политик управления внутренними рисками с использованием шаблона утечек данных, будут обрабатывать оповещения политики защиты от потери данных высокой важности. Кроме того, политика управления внутренними рисками будет анализировать только пользователей, определенных как область в правиле оповещения о защите от потери данных с высоким уровнем серьезности. Важно, чтобы вы не подознательно не настраивали пользователей в область в политиках защиты от потери данных и внутренних рисков конфликтующим образом.

Например, если правила политики защиты от потери данных ограничены только пользователями в группе продаж, а политика внутренних рисков, созданная на основе шаблона Утечки данных, определила всех пользователей как область, политика внутренних рисков будет обрабатывать только оповещения DLP с высоким уровнем серьезности для пользователей в группе продаж. Политика управления внутренними рисками не будет получать оповещения политики защиты от потери данных высокой важности для обработки пользователями, которые не определены в правилах политики защиты от потери данных в этом примере. И наоборот, если политика управления внутренними рисками, созданная на основе шаблонов утечек данных, распространяется только на пользователей из отдела продаж, а назначенная политика защиты от потери данных распространяется на всех пользователей, политика управления внутренними рисками будет обрабатывать только оповещения политики защиты от потери данных высокой важности для сотрудников отдела продаж. Политика управления внутренними рисками для сотрудников группы продаж будет игнорировать оповещения политики защиты от потери данных высокой важности для всех пользователей, не являющихся сотрудниками отдела продаж.

Убедитесь, что параметр правила отчетов об инцидентах в политике защиты от потери данных, используемой для этого шаблона управления внутренними рисками, настроен для оповещений высокой важности. Высокий уровень важности — это инициирующие события, и оповещения управления внутренними рисками не будут создаваться из правил в политиках защиты от потери данных с полем отчетов об инцидентах с низким или средним уровнем важности.

Примечание.

При создании новой политики защиты от потери данных с помощью встроенных шаблонов необходимо выбрать параметр Создать или настроить расширенные правила защиты от потери данных, чтобы настроить параметр отчетов об инцидентах для высокого уровня важности.

Каждой политике управления внутренними рисками, созданной на основе шаблона утечки данных , может быть назначена только одна политика защиты от потери данных при использовании этого параметра события активации. Рассмотрите возможность создания выделенной политики защиты от потери данных, которая объединяет различные действия, которые требуется обнаружить и выполнять в качестве триггеров для политик внутренних рисков, использующих шаблон утечки данных .

Пошаговые инструкции по настройке политик защиты от потери данных для вашей организации см. в статье Create и развертывании политик защиты от потери данных.

Утечки данных приоритетными пользователями (предварительный просмотр)

Защита данных и предотвращение утечки данных для пользователей в вашей организации могут зависеть от их положения, уровня доступа к конфиденциальной информации или журнала рисков. Утечки данных включают случайное раскрытие конфиденциальной информации за пределами вашей организации или кражу данных со злым умыслом. При назначении политики защиты от потери данных (DLP) в качестве параметра запуска событий этот шаблон начинает оценку обнаружения подозрительных действий в режиме реального времени и приводит к повышению вероятности оповещений о внутренних рисках и оповещений с более высоким уровнем серьезности. Приоритетные пользователи определяются в группах приоритетных пользователей, настроенных в области параметров управления внутренними рисками.

Как и в случае с шаблоном утечки данных , вы можете выбрать политику защиты от потери данных, чтобы активировать индикаторы в политике внутренних рисков для оповещений с высоким уровнем серьезности в вашей организации. Следуйте рекомендациям политики утечки данных для политик защиты от потери данных при создании политики с параметром защиты от потери данных при использовании этого шаблона. Вы также можете назначить выбранные индикаторы в качестве событий активации для политики. Такая гибкость и настройка помогают область политику только для действий, охватываемых индикаторами. Кроме того, необходимо назначить политике группы пользователей с приоритетом,созданные в разделе Параметры управления внутренними>рисками>.

Утечка данных рискованными пользователями (предварительная версия)

Когда пользователи испытывают стрессовые факторы занятости, они могут стать рискованными пользователями, что может увеличить вероятность инсайдерской активности риска. Этот шаблон начинает оценку активности пользователей при обнаружении индикатора, связанного с рискованным пользователем. Примерами могут быть уведомления об улучшении производительности, плохие проверки производительности, изменения состояния уровня задания, а также сообщения электронной почты и другие сообщения, которые могут сигнализировать о действиях с рисками. Утечка данных для рискованных пользователей может включать скачивание файлов из SharePoint Online и копирование данных в личные облачные службы обмена сообщениями и хранилища.

При использовании этого шаблона необходимо либо настроить соединитель отдела кадров, либо выбрать параметр для интеграции сигналов о рисках соответствия требованиям к обмену данными из сообщений пользователей, либо выполнить и то, и другое. Соединитель отдела кадров позволяет периодически импортировать уведомления об улучшении производительности, состояния плохой проверки производительности или сведения об изменении уровня задания для пользователей в вашей организации. Интеграция рисков соответствия требованиям к обмену данными импортирует сигналы для сообщений пользователей, которые могут содержать потенциально опасное, угрожающее или дискриминационное текстовое содержимое. Связанные оповещения, созданные в рамках соответствия требованиям к обмену данными, не нужно рассматривать, исправлять или изменять в состоянии для интеграции с политикой управления внутренними рисками.

Сведения о настройке соединителя отдела кадров см. в статье Импорт данных с помощью соединителя отдела кадров . Чтобы настроить интеграцию с соответствием требованиям к обмену данными, выберите этот параметр в мастере при настройке политики.

Нарушения политики безопасности (предварительная версия)

Во многих организациях пользователи имеют разрешение на установку программного обеспечения на своих устройствах или изменение параметров устройства для выполнения задач. Непреднамеренно или со злонамеренным намерением пользователи могут установить вредоносные программы или отключить важные функции безопасности, которые помогают защитить информацию на своем устройстве или в сетевых ресурсах. Этот шаблон политики использует оповещения системы безопасности от Microsoft Defender для конечной точки, чтобы начать оценку этих действий, а также сосредоточиться на обнаружении и оповещениях в этой области риска. Используйте этот шаблон для предоставления аналитических сведений о нарушениях политики безопасности в сценариях, когда у пользователей может быть журнал нарушений политики безопасности, которые могут быть индикатором внутренних рисков.

Необходимо настроить Microsoft Defender для конечной точки в организации и включить Defender для конечной точки для интеграции управления внутренними рисками в Центре безопасности Defender для импорта оповещений о нарушениях безопасности. Дополнительные сведения о настройке Defender для конечной точки для интеграции управления внутренними рисками см. в статье Настройка расширенных функций в Defender для конечной точки.

Неправильное использование данных пациента (предварительная версия)

Защита данных медицинских записей и предотвращение неправильного использования персональных данных пациентов является важной задачей для организаций в сфере здравоохранения. Это неправильное использование может включать утечку конфиденциальных данных неавторизованным лицам, мошеннические изменения записей пациентов или кражу медицинских записей пациентов. Предотвращение этого неправильного использования данных о пациентах помогает выполнить нормативные требования Закона о переносимости и подотчетности медицинского страхования (HIPAA) и Закона о информационных технологиях здравоохранения для экономического и клинического здравоохранения (HITECH). Оба этих закона устанавливают требования к защите информации о состоянии здоровья пациента (PHI).

Этот шаблон политики включает оценку рисков для внутренних пользователей, которые обнаруживают подозрительные действия, связанные с записями, размещенными в существующих системах электронной медицинской записи (EMR). Обнаружение фокусируется на несанкционированном доступе, просмотре, изменении и экспорте данных о пациентах. Необходимо настроить соединитель Microsoft Healthcare или соединительEpic для поддержки обнаружения действий доступа, кражи или маскировки в системе EMR.

При использовании этого шаблона необходимо также настроить соединитель Microsoft HR для периодического импорта данных профиля организации для пользователей в организации. Пошаговые инструкции по настройке соединителя для импорта кадровых данных см. в статье Настройка соединителя для импорта данных отдела кадров Microsoft 365.

Рискованное использование браузера (предварительная версия)

Выявление пользователей, посещающих потенциально неприемлемые или неприемлемые веб-сайты на устройствах и сетях организации, является важной частью минимизации рисков безопасности, правовых и нормативных рисков. Пользователи, которые непреднамеренно или намеренно посещают такие веб-сайты, могут подвергать организацию юридическим действиям со стороны других пользователей, нарушать нормативные требования, повышать риски сетевой безопасности или подвергать опасности текущие и будущие бизнес-операции и возможности. Это неправильное использование часто определяется в политике допустимого использования для устройств пользователей и сетевых ресурсов организации, но часто трудно быстро определить и принять меры.

Чтобы защититься от этих рисков, эта политика может помочь обнаружить и включить оценку рисков для просмотра веб-страниц, которые могут нарушать политику допустимого использования вашей организации, например посещение сайтов, представляющих угрозу (например, фишинговых сайтов) или содержащих содержимое для взрослых. Для автоматической классификации действий по просмотру веб-страниц пользователями область доступны несколько типов категорий.

Этот шаблон политики имеет несколько предварительных требований. Дополнительные сведения см. в статье Сведения об обнаружении сигналов для управления внутренними рисками в браузере.

Нарушения политики безопасности уходящими пользователями (предварительная версия)

Уход пользователей, независимо от того, покидают ли они положительные или отрицательные условия, может быть более высоким риском нарушений политики безопасности. Чтобы защитить уходящих пользователей от непреднамеренных или вредоносных нарушений безопасности, в этом шаблоне политики используются оповещения Defender для конечной точки, позволяющие получать сведения о действиях, связанных с безопасностью. Эти действия включают установку пользователем вредоносного ПО или других потенциально вредоносных приложений и отключение функций безопасности на своих устройствах. Если вы используете соединитель Microsoft HR или параметр для автоматического проверка для удаления учетной записи пользователя в Microsoft Entra для вашей организации, этот шаблон начинает оценку показателей риска, связанных с этими действиями безопасности, и их корреляции с состоянием занятости пользователей.

Необходимо настроить Microsoft Defender для конечной точки в организации и включить Defender для конечной точки для интеграции управления внутренними рисками в Центре безопасности Defender для импорта оповещений о нарушениях безопасности. Дополнительные сведения о настройке Defender для конечной точки для интеграции управления внутренними рисками см. в статье Настройка расширенных функций в Defender для конечной точки.

Нарушения политики безопасности приоритетными пользователями (предварительная версия)

Защита от нарушений безопасности для пользователей в организации может зависеть от их положения, уровня доступа к конфиденциальной информации или журнала рисков. Так как нарушения безопасности со стороны приоритетных пользователей могут оказать значительное влияние на критически важные области вашей организации, этот шаблон политики начинает оценку по этим индикаторам и использует оповещения Microsoft Defender для конечной точки для предоставления аналитических сведений о действиях, связанных с безопасностью, для этих пользователей. Эти действия могут включать в себя приоритетных пользователей, устанавливающих вредоносные программы или другие потенциально опасные приложения и отключающих функции безопасности на своих устройствах. Приоритетные пользователи определяются в группах приоритетных пользователей, настроенных в области параметров управления внутренними рисками.

Необходимо настроить Microsoft Defender для конечной точки в организации и включить Defender для конечной точки для интеграции управления внутренними рисками в Центре безопасности Defender для импорта оповещений о нарушениях безопасности. Дополнительные сведения о настройке Defender для конечной точки для интеграции управления внутренними рисками см. в статье Настройка расширенных функций в Defender для конечной точки. Кроме того, необходимо назначить политике группы пользователей с приоритетом,созданные в разделе Параметры управления внутренними>рисками>.

Нарушения политики безопасности пользователями, которые рискуют (предварительная версия)

Пользователи, испытывающие стрессовые факторы, могут быть подвержены более высокому риску непреднамеренных или вредоносных нарушений политики безопасности. Эти факторы стресса могут включать пользователя, помещенного в план повышения производительности, плохой проверки производительности или понижения. Этот шаблон политики запускает оценку рисков на основе этих индикаторов и действий, связанных с этими типами событий.

При использовании этого шаблона необходимо настроить соединитель отдела кадров или выбрать параметр для интеграции сигналов риска соответствия требованиям к обмену данными из сообщений пользователей или и того, и другого. Соединитель отдела кадров позволяет периодически импортировать уведомления об улучшении производительности, состояния плохой проверки производительности или сведения об изменении уровня задания для пользователей в вашей организации. Интеграция рисков соответствия требованиям к обмену данными импортирует сигналы для сообщений пользователей, которые могут содержать потенциально опасное, угрожающее или дискриминационное текстовое содержимое. Связанные оповещения, созданные в соответствии с требованиями к обмену данными, не нужно рассматривать, исправлять или изменять в состоянии для интеграции с политикой управления внутренними рисками. Сведения о настройке соединителя отдела кадров см. в статье Импорт данных с помощью соединителя отдела кадров . Чтобы настроить интеграцию с соответствием требованиям к обмену данными, выберите этот параметр в мастере при настройке политики.

Кроме того, необходимо настроить Microsoft Defender для конечной точки в организации и включить Defender для конечной точки для интеграции управления внутренними рисками в Центре безопасности Defender для импорта оповещений о нарушениях безопасности. Дополнительные сведения о настройке Defender для конечной точки для интеграции управления внутренними рисками см. в статье Настройка расширенных функций в Defender для конечной точки.

Необходимые условия шаблона политики и инициирующие события

В зависимости от выбранного шаблона для политики управления внутренними рисками, инициирующие события и необходимые условия политики различаются. Инициирующие события — это необходимые условия, которые определяют, активен ли пользователь для политики управления внутренними рисками. Если пользователь добавлен в политику управления внутренними рисками, но не имеет события активации, действия пользователя не оцениваются политикой, если они не добавлены вручную на панель мониторинга "Пользователи". Необходимые условия политики — это элементы, необходимые для того, чтобы политика получала сигналы или действия, необходимые для оценки риска.

В следующей таблице перечислены инициирующие события и необходимые условия для политик, созданных на основе каждого шаблона политики управления внутренними рисками:

| Шаблон политики | Инициирующие события политик | Необходимые условия |

|---|---|---|

| Кража данных уходящими пользователями | Индикатор даты увольнения или прекращения работы соединителя отдела кадров или Microsoft Entra удаления учетной записи | (необязательно) Соединитель отдела кадров Microsoft 365, настроенный для индикаторов даты отставки и увольнения |

| Утечки данных | Действие политики утечки данных, которое создает оповещение высокой важности или встроенные события-триггеры кражи данных | Политика защиты от потери данных, настроенная для оповещений с высоким уровнем серьезности ИЛИ Настраиваемые индикаторы активации |

| Утечки данных приоритетными пользователями | Действие политики утечки данных, которое создает оповещение высокой важности или встроенные события-триггеры кражи данных | Политика защиты от потери данных, настроенная для оповещений с высоким уровнем серьезности ИЛИ Настраиваемые индикаторы активации Группы приоритетных пользователей, настроенные в параметрах управления внутренними рисками |

| Утечка данных рискованными пользователями | — Улучшение производительности, низкая производительность или индикаторы изменения уровня задания из соединителя отдела кадров. - Сообщения, содержащие потенциально угрожающие, оскорбительные или дискриминационные формулировки |

Соединитель отдела кадров Microsoft 365, настроенный для индикаторов недовольства И/ИЛИ Интеграция соответствия требованиям к обмену данными и выделенная политика разочарования |

| Нарушения политики безопасности | Уклонение от защиты от элементов управления безопасностью или нежелательное программное обеспечение, обнаруженное Microsoft Defender для конечной точки | Активная подписка Microsoft Defender для конечной точки Настройка интеграции Microsoft Defender для конечной точки с Портал соответствия требованиям Microsoft Purview |

| Неправильное использование данных пациента | Уклонение защиты от элементов управления безопасностью из систем EMR Индикаторы соответствия адресов пользователей и пациентов из систем управления персоналом |

Индикаторы доступа к здравоохранению, выбранные в параметрах политики или внутренних рисков Соединитель отдела кадров Microsoft 365, настроенный для сопоставления адресов Настроенный соединитель Microsoft Healthcare или Epic |

| Рискованное использование браузера | Действия браузера пользователей, связанные с безопасностью, которые соответствуют по крайней мере одному выбранному индикатору просмотра | Полный список предварительных требований см. в статье об обнаружении сигналов в браузере. |

| Нарушения политики безопасности уходящими пользователями | Индикаторы даты увольнения или прекращения работы соединителя отдела кадров или Microsoft Entra удаления учетной записи | (необязательно) Соединитель отдела кадров Microsoft 365, настроенный для индикаторов даты отставки и увольнения Активная подписка Microsoft Defender для конечной точки Настройка интеграции Microsoft Defender для конечной точки с Портал соответствия требованиям Microsoft Purview |

| Нарушения политики безопасности приоритетными пользователями | Уклонение от защиты от элементов управления безопасностью или нежелательное программное обеспечение, обнаруженное Microsoft Defender для конечной точки | Активная подписка Microsoft Defender для конечной точки Настройка интеграции Microsoft Defender для конечной точки с Портал соответствия требованиям Microsoft Purview Группы приоритетных пользователей, настроенные в параметрах управления внутренними рисками |

| Нарушения политики безопасности пользователями, которые рискуют | — Улучшение производительности, низкая производительность или индикаторы изменения уровня задания из соединителя отдела кадров. - Сообщения, содержащие потенциально угрожающие, оскорбительные или дискриминационные формулировки |

Соединитель отдела кадров Microsoft 365, настроенный для индикаторов рисков И/ИЛИ Интеграция соответствия требованиям к обмену данными и выделенная политика рискованных пользователей И Активная подписка Microsoft Defender для конечной точки Настройка интеграции Microsoft Defender для конечной точки с Портал соответствия требованиям Microsoft Purview |

Ограничения шаблона политики

Шаблоны политик управления внутренними рисками используют ограничения для управления объемом и скоростью обработки область действий с рисками пользователей и для интеграции со вспомогательными службами Microsoft 365. Каждый шаблон политики имеет максимальное число пользователей, которым можно активно назначать оценки риска для политики, которую она может поддерживать и эффективно обрабатывать и сообщать о потенциально рискованных действиях. Пользователи в области действия — это пользователи с инициирующими событиями для политики.

Ограничение для каждой политики рассчитывается на основе общего числа уникальных пользователей, получающих оценки риска для каждого типа шаблона политики. Если количество пользователей для типа шаблона политики близко или превышает лимит пользователей, производительность политики будет снижена. Чтобы просмотреть текущее количество пользователей для политики, перейдите на вкладку "Политика" и в столбец "Пользователи в области действия". Для любого шаблона политики может быть до пяти политик. Эти максимальные ограничения применяются к пользователям во всех политиках с использованием заданного шаблона политики.

Для любого шаблона политики можно использовать до 20 политик.

Используйте следующую таблицу, чтобы определить максимальное число пользователей в область, поддерживаемых для каждого шаблона политики. Эти максимальные ограничения применяются к пользователям во всех политиках с использованием заданного шаблона политики.

| Шаблон политики | Максимальное число пользователей в область |

|---|---|

| Общая утечка данных | 15 000 |

| Утечка данных рискованными пользователями | 7 500 |

| Утечка данных приоритетными пользователями | 1 000 |

| Кража данных уходящими пользователями | 20 000 |

| Нарушения политики безопасности | 1,000 |

| Неправильное использование данных пациента | 5,000 |

| Рискованное использование браузера | 7,000 |

| Нарушение политики безопасности приоритетными пользователями | 1 000 |

| Нарушения политики безопасности уходящими пользователями | 15 000 |

| Нарушения политики безопасности пользователями, которые рискуют | 7 500 |

| Улики | Без ограничений |

Примечание.

Количество пользователей в область для политики отображается в столбце Пользователи в область на вкладке Политики.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по