Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Так как в вашей организации уже есть элементы защиты нулевого доверия, этот набор документации предоставляет концептуальную информацию для начала работы и планирования развертывания и рекомендаций по реализации для комплексного соблюдения принципов нулевого доверия. Каждая статья выступает в качестве контрольного списка целей развертывания с инструкциями и ссылками на дополнительные сведения.

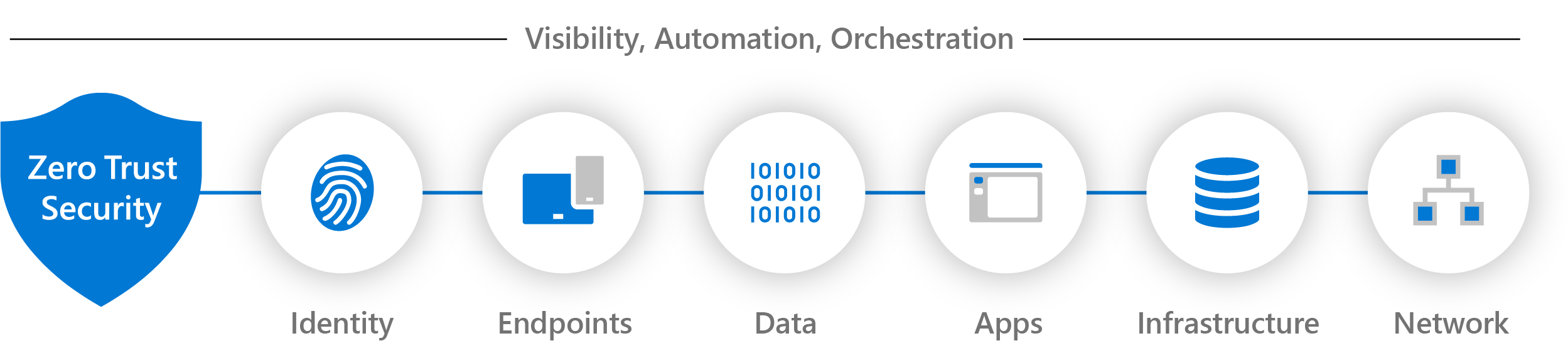

Вы развертываете принципы нулевого доверия в ИТ-инфраструктуре, реализуя элементы управления нулевого доверия и технологии в семи технологических принципах. Шесть из этих основных компонентов — это источники сигналов, уровень управления для принудительного применения и критически важный ресурс для защиты. Седьмой столп — это столп, который собирает сигналы от первых шести столпов и обеспечивает видимость инцидентов безопасности, а также автоматизацию и оркестрацию для реагирования на угрозы кибербезопасности и их устранения.

В следующих статьях содержатся концептуальные сведения и цели развертывания для этих семи технологических принципов. Используйте эти статьи для оценки готовности и создания плана развертывания для применения принципов нулевого доверия.

| Технологический столп | Описание |

|---|---|

|

Удостоверения |

Удостоверения (независимо от того, представляют ли они людей, службы или устройства Интернета вещей) определяют контрольную плоскость «Нулевое доверие». Когда удостоверение пытается получить доступ к ресурсу, убедитесь, что оно сильно аутентифицировано, а также что доступ соответствует требованиям и является типичным для этого удостоверения. Следуйте принципам доступа с минимальными привилегиями. |

|

Конечные точки |

После предоставления удостоверения к ресурсу данные могут передаваться в различные конечные точки (устройства), от устройств Интернета вещей до смартфонов, BYOD на управляемые партнером устройства и локальные рабочие нагрузки на облачные серверы. Это разнообразие создает массивную область поверхности атаки. Отслеживайте состояние устройств и соблюдение ими требований для безопасного доступа. |

|

Данные |

[В конечном счете, команды безопасности защищают данные. По возможности данные должны оставаться безопасными, даже если они покидают устройства, приложения, инфраструктуру и сети, контролируемые организацией. Классификация, метка и шифрование данных и ограничение доступа на основе этих атрибутов. |

|

Приложения |

Приложения и API предоставляют интерфейс, с помощью которого используются данные. Они могут быть наследуемыми локальными рабочими нагрузками, перемещенными в облако, или современными приложениями SaaS. Применяйте элементы управления и технологии для обнаружения теневого ИТ-интерфейса, обеспечения соответствующих разрешений в приложении, доступа к шлюзам на основе аналитики в режиме реального времени, мониторинга для аномального поведения, контроля действий пользователей и проверки параметров безопасной конфигурации. |

|

Инфраструктура |

Инфраструктура — будь то локальные серверы, облачные виртуальные машины, контейнеры или микрослужбы— это критически важный вектор угроз. Оценка версии, конфигурации и доступа JIT для усиления защиты. Используйте данные телеметрии для обнаружения атак и аномалий, а также автоматического блокирования и флага рискованного поведения и выполнения защитных действий. |

|

Network |

Доступ ко всем данным в конечном итоге осуществляется через сетевую инфраструктуру. Сетевые элементы управления могут предоставлять критически важные механизмы, чтобы повысить видимость и предотвратить перемещение злоумышленников по сети. Сегментирование сетей (и более глубокое микросексирование сети) и развертывание защиты от угроз в режиме реального времени, сквозного шифрования, мониторинга и аналитики. |

|

Видимость, автоматизация и оркестрация |

В наших руководствах по нулю доверия мы определяем подход к реализации комплексной методологии нулевого доверия между удостоверениями, конечными точками (устройствами), данными, приложениями, инфраструктурой и сетью. Эти действия повышают видимость, что дает вам лучшие данные для принятия решений о доверии. Каждая из этих отдельных областей генерирует свои собственные соответствующие предупреждения, поэтому нам нужна интегрированная возможность управлять поступающими данными, чтобы лучше защищаться от угроз и подтверждать доверие к транзакции. |

Набор документации

Используйте эту таблицу, чтобы выбрать лучшие наборы документации по Zero Trust, которые соответствуют вашим потребностям.

| Набор документации | Помогает вам... | Роли |

|---|---|---|

| Платформа внедрения для поэтапного и пошагового руководства по ключевым бизнес-решениям и результатам | Применяйте защиту нулевого доверия от руководства до реализации ИТ-стратегий. | Архитекторы безопасности, ИТ-команды и руководители проектов |

| Ресурс для оценки и отслеживания хода выполнения | Оцените готовность инфраструктуры и отслеживайте ход выполнения. | Архитекторы безопасности, ИТ-команды и руководители проектов |

| партнерский комплект Zero Trust | Ресурсы для отслеживания с общей маркой, мастерские и архитектурные иллюстрации | Партнеры и архитекторы безопасности |

| Развертывание технологических столпов для концептуальной информации и целей развертывания | Применение защиты нулевого доверия в соответствии с типичными ИТ-технологиями. | ИТ-команды и сотрудники службы безопасности |

| Нулевое доверие для малого бизнеса | Применение принципов нулевого доверия к клиентам малого бизнеса. | Клиенты и партнеры, работающие с Microsoft 365 для бизнеса |

| Нулевое доверие для Microsoft Copilots: пошаговое и подробное руководство по проектированию и развертыванию | Примените защиту нулевого доверия к Microsoft Copilots. | ИТ-команды и сотрудники службы безопасности |

| План развертывания Zero Trust с Microsoft 365 для пошагового и подробного проектирования и развертывания | Примените защиту нулевого доверия в вашей организации Microsoft 365. | ИТ-команды и сотрудники службы безопасности |

| Реагирование на инциденты с помощью XDR и интегрированного SIEM | Настройка средств XDR и интеграция этих средств с Microsoft Sentinel | ИТ-команды и сотрудники службы безопасности |

| Руководство по пошаговому и подробному проектированию и развертыванию служб Azure с нулевым доверием | Применение защиты нулевого доверия к рабочим нагрузкам и службам Azure. | ИТ-команды и сотрудники службы безопасности |

| Интеграция партнёров с Нулевым доверием для консультаций по проектированию технологий и специализаций | Применение защиты нулевого доверия к партнерским облачным решениям Майкрософт. | Разработчики партнеров, ИТ-команды и сотрудники по безопасности |

| Разработка с использованием принципов нулевого доверия для проектирования приложений и получения рекомендаций по лучшим практикам | Примените защиту нулевого доверия к вашему приложению. | Разработчики приложений |

| Руководство правительства США для CISA, DoD и меморандума по архитектуре нулевого доверия | Предварительные рекомендации для требований правительства США | ИТ-архитекторы и ИТ-группы |

Рекомендуемое обучение

| Обучение | Создание руководящих принципов и основных компонентов нулевого доверия |

|---|---|

|

Используйте этот учебный план для понимания основ применения принципов нулевого доверия к ключевым технологическим основам идентификаций, оконечных устройств, доступа к приложениям, сетям, инфраструктуре и данным. |