Создание правил группы безопасности сети

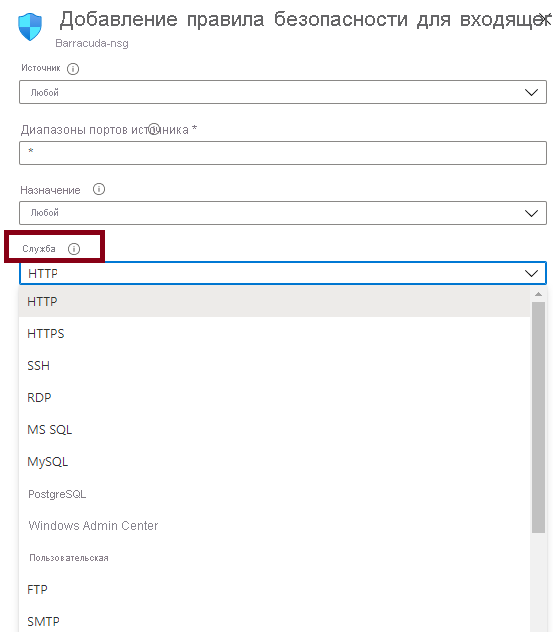

Легко добавить правила безопасности для управления входящим и исходящим трафиком в портал Azure. Вы можете настроить параметры правила группы безопасности виртуальной сети и выбрать различные службы коммуникации, включая HTTPS, RDP, FTP и DNS.

Сведения о настройке правил безопасности

Рассмотрим некоторые свойства, которые необходимо указать для создания правил безопасности. При просмотре этих параметров думайте о правилах трафика, которые необходимо создать, и о том, какие службы могут выполнять требования к сети.

Источник: определяет, как правило безопасности контролирует входящий трафик. Значение указывает определенный диапазон IP-адресов источника, разрешенный или запрещенный. Исходный фильтр может быть любым ресурсом, диапазоном IP-адресов, группой безопасности приложения или тегом по умолчанию.

Назначение. Определяет, как правило безопасности управляет исходящим трафиком. Значение задает определенный диапазон IP-адресов назначения, разрешенный или запрещенный. Значение целевого фильтра аналогично исходному фильтру. Это значение может быть любым ресурсом, диапазоном IP-адресов, группой безопасности приложения или тегом по умолчанию.

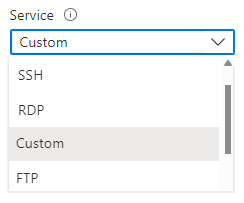

Служба: задает целевой протокол и диапазон портов для правила безопасности. Вы можете выбрать предопределенную службу, например RDP или SSH, или предоставить пользовательский диапазон портов. Существует большое количество служб для выбора.

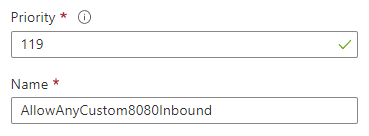

Приоритет: назначает значение порядка приоритета для правила безопасности. Правила обрабатываются в соответствии с приоритетом всех правил для группы безопасности сети, включая подсеть и сетевой интерфейс. Чем ниже значение приоритета, тем выше приоритет правила.