Настройка параметров управления IP-адресами

ИТ-администраторы компании Contoso могут настроить IPAM в соответствии со своей средой и требуемым уровнем управляемости. Удаленные серверы можно настроить вручную, создав необходимые правила брандмауэра, группы безопасности, запланированные задачи и общие папки. Но чтобы упростить процесс, целесообразно использовать объекты групповой политики для выполнения подготовки.

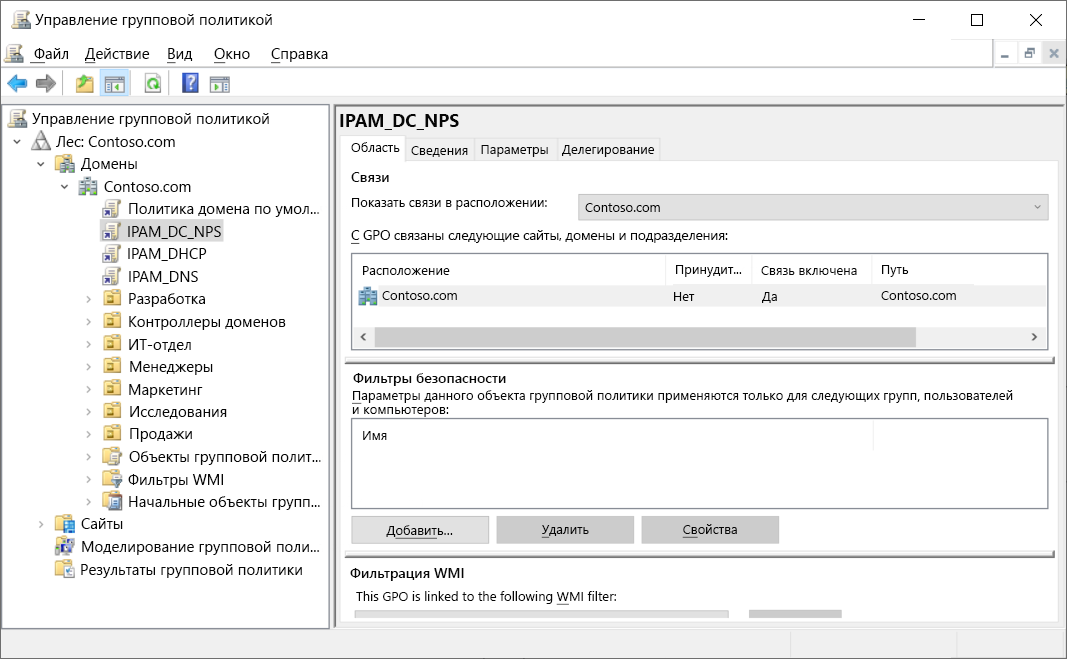

Подготовка с использованием GPO

При выборе подготовки с помощью групповой политики вам будет предложено указать префикс для объектов, чтобы они легко определялись. Имена объектов групповой политики отображаются после указания префикса для них. Данные объекты необходимо создать после завершения работы мастера подготовки.

Важно!

Мастер настраивает IPAM таким образом, чтобы использовались объекты групповой политики, но не создает их.

Вам необходимо создать объекты, перечисленные в следующей таблице:

| Имя GPO | Description |

|---|---|

| <Префикс>_DHCP | Этот объект служит для применения параметров, позволяющих IPAM следить, управлять и получать информацию от DHCP-серверов в сети. Он настраивает запланированные задачи подготовки IPAM и добавляет входящие правила для брандмауэра Windows для удаленного управления журналом событий (RPC-EMAP и RPC), удаленного управления службами (RPC-EMAP и RPC) и DHCP-сервера (RPCSS-In и RPC-In). |

| <Префикс>_DNS | Этот объект служит для применения настроек, позволяющих IPAM следить за управляемыми DNS-серверами в сети и собирать с них данные. Он настраивает запланированные задачи подготовки IPAM и добавляет входящие правила для брандмауэра Windows для RPC (протокол TCP, входящие), сопоставителя конечных точек RPC (протокол TCP, входящие), удаленного управления журналом событий (RPC-EMAP и RPC) и удаленного управления службами. |

| <Префикс>_DC_NPS | Этот объект групповой политики служит для применения параметров, позволяющих IPAM собирать данные от управляемых контроллеров домена и NPS-серверов в сети с целью отслеживания IP-адресов. Он настраивает запланированные задачи подготовки IPAM и добавляет входящие правила для брандмауэра Windows для удаленного управления журналом событий (RPC-EMAP и RPC) и удаленного управления службами (RPC-EMAP и RPC). |

Создание необходимых объектов групповой политики

Чтобы создать необходимые для IPAM объекты групповой политики, можно использовать Invoke-IpamGpoProvisioning командлет Windows PowerShell. Укажите домен, в котором требуется создать объекты, и префикс для их имен.

Важно!

Если действия не выполняются Invoke-IpamGpoProvisioning с IPAM-сервера, необходимо дополнительно указывать его имя.

Если выполнить командлет без имени сервера, учетная запись с локального компьютера будет добавлена в группу IPAMUG в AD DS. Необходимо добавить учетную запись компьютера IPAM-сервера в данную группу.

В следующем примере создаются объекты групповой политики с префиксом IPAM в contoso.comдомене и добавляется IPAM-серверSEA-SVR2 в группу IPAMUG. Этой группе предоставляются разрешения на всех управляемых серверах.

Invoke-IpamGpoProvisioning -Domain contoso.com -GpoPrefixName IPAM -IpamServerFqdn SEA-SVR2.contoso.com

Эти три объекта автоматически связываются с корнем домена, но фильтры безопасности предотвращают их применение к любым серверам. Когда вы выбираете управляемый сервер для IPAM, он добавляется в фильтры безопасности для GPO, а затем получает разрешение на применение этого объекта.

Предупреждение

Если имена объектов групповой политики не совпадают с указанными в мастере подготовки, этот процесс завершается ошибкой.