Рекомендации по условному доступу и многофакторной проверке подлинности в Microsoft Power Automate (Flow)

Условный доступ — это функция Microsoft Entra ID, которая позволяет контролировать, как и когда пользователи могут получать доступ к приложениям и службам. Несмотря на его полезность, следует помнить, что использование условного доступа может оказать негативное или неожиданное воздействие на пользователей в вашей организации, которые используют Microsoft Power Automate (Flow) для подключения к службам Майкрософт, относящимся к политикам условного доступа.

Применимо к: Power Automate

Исходный номер базы знаний: 4467879

Рекомендации

- Не используйте многофакторную проверку подлинности для доверенных устройств , так как время существования маркера сократится и приведет к тому, что подключения будут требовать обновления с настроенным интервалом, а не со стандартной расширенной длиной.

- Чтобы избежать ошибок конфликта политик, убедитесь, что пользователи, которые входят в Power Automate, используют условия, соответствующие политикам для подключений, используемых потоком.

Подробно

Политики условного доступа управляются с помощью портал Azure и могут иметь несколько требований, включая (но не ограничиваясь) следующие:

- Пользователи должны войти с помощью многофакторной проверки подлинности (MFA) (обычно это пароль плюс биометрические данные или другое устройство) для доступа к некоторым или всем облачным службам.

- Пользователи могут получать доступ к некоторым или всем облачным службам только из корпоративной сети, а не из домашних сетей.

- Пользователи могут использовать только утвержденные устройства или клиентские приложения для доступа к некоторым или всем облачным службам.

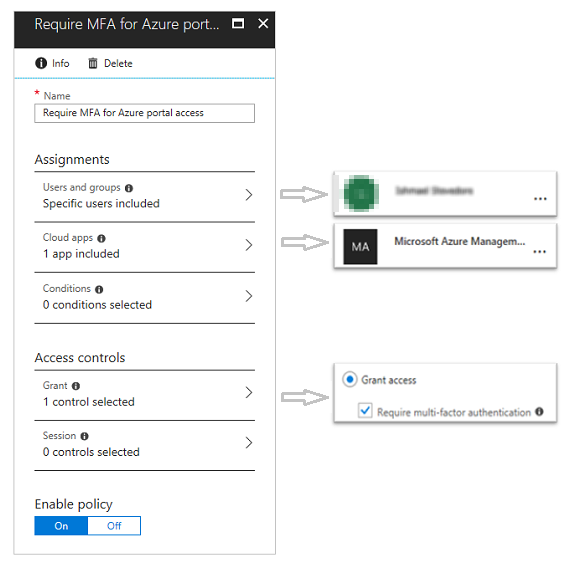

На следующем снимок экрана показан пример политики MFA, который требует MFA для определенных пользователей при доступе к порталу управления Azure.

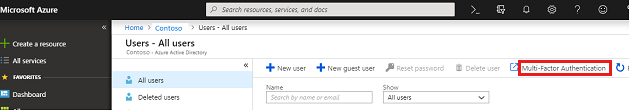

Вы также можете открыть конфигурацию MFA из портал Azure. Для этого выберите Microsoft Entra ID>Пользователи и группы>Все пользователи>Многофакторная идентификация, а затем настройте политики с помощью вкладки параметров службы.

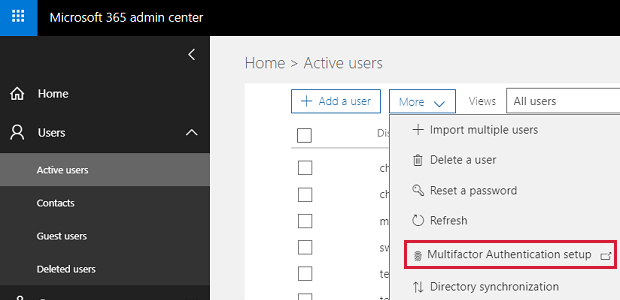

MFA также можно настроить из Центр администрирования Microsoft 365. Подписчикам Office 365 доступно подмножество Microsoft Entra возможностей многофакторной проверки подлинности. Дополнительные сведения о включении MFA см. в статье Настройка многофакторной проверки подлинности для Office 365 пользователей.

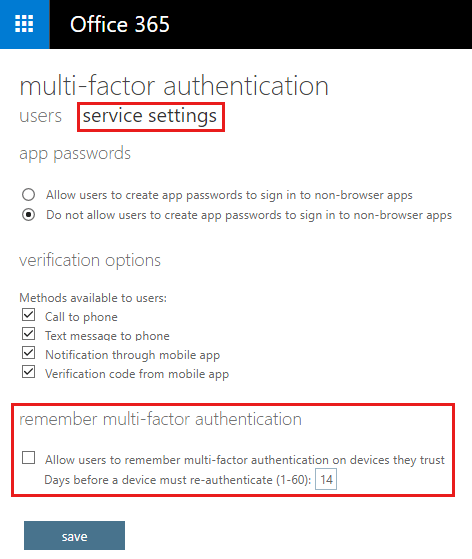

Параметр "Запоминать многофакторную проверку подлинности " может помочь уменьшить количество входов пользователей с помощью постоянного файла cookie. Эта политика управляет параметрами Microsoft Entra, описанными в статье Сохранение многофакторной проверки подлинности для доверенных устройств.

К сожалению, этот параметр изменяет параметры политики маркеров, из-за чего срок действия подключений истекает каждые 14 дней. Это одна из распространенных причин, по которой подключения чаще завершаются сбоем после включения MFA. Рекомендуется не использовать этот параметр.

Влияние на портал Power Automate и внедренные возможности

В этом разделе описаны некоторые негативные последствия условного доступа для пользователей в вашей организации, которые используют Power Automate для подключения к службам Майкрософт, относящимся к политике.

Эффект 1. Сбой при будущих запусках

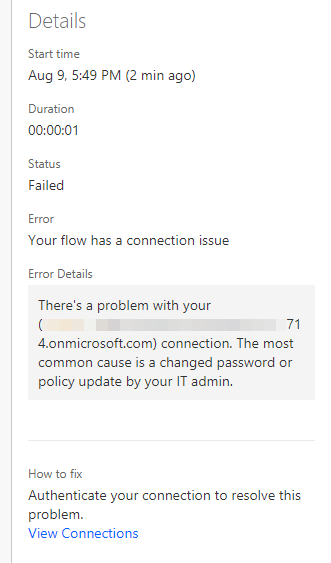

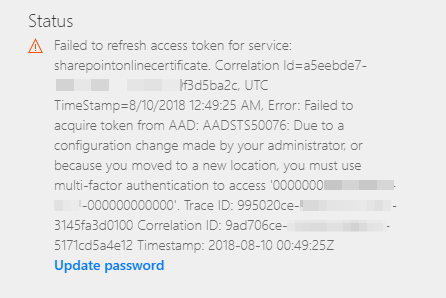

Если политика условного доступа включена после создания потоков и подключений, потоки завершаются ошибкой при будущих запусках. Владельцы подключений увидят следующее сообщение об ошибке на портале Power Automate при исследовании неудачных запусков:

AADSTS50076. Из-за изменения конфигурации, внесенного администратором, или из-за перемещения в новое расположение для доступа <к службе> необходимо использовать многофакторную проверку подлинности.

Когда пользователи просматривают подключения на портале Power Automate, они видят сообщение об ошибке, похожее на следующее:

Чтобы устранить эту проблему, пользователи должны войти на портал Power Automate в условиях, соответствующих политике доступа службы, к которым они пытаются получить доступ (например, многофакторная, корпоративная сеть и т. д.), а затем восстановить или повторно создать подключение.

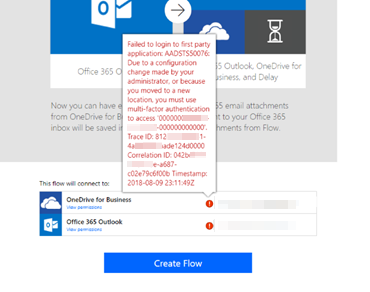

Эффект 2. Сбой автоматического создания подключения

Если пользователи не входят в Power Automate с помощью условий, соответствующих политикам, автоматическое создание подключения к сторонним службам Майкрософт, управляемым политиками условного доступа, завершается ошибкой. Пользователи должны вручную создавать и проверять подлинность подключений с помощью условий, соответствующих политике условного доступа службы, к которым они пытаются получить доступ. Это поведение также применяется к шаблонам с 1 щелчком, созданным на портале Power Automate.

Чтобы устранить эту проблему, пользователи должны войти на портал Power Automate в условиях, соответствующих политике доступа службы, к которым они пытаются получить доступ (например, многофакторной, корпоративной сети и т. д.), прежде чем создавать шаблон.

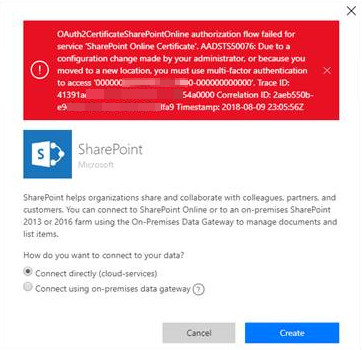

Эффект 3. Пользователи не могут создать подключение напрямую

Если пользователи не входят в Power Automate с помощью условий, соответствующих политикам, они не смогут создать подключение напрямую с помощью Power Apps или Flow. При попытке создать подключение пользователи видят следующее сообщение об ошибке:

AADSTS50076. Из-за изменения конфигурации, внесенного администратором, или из-за перемещения в новое расположение для доступа <к службе> необходимо использовать многофакторную проверку подлинности.

Чтобы устранить эту проблему, пользователи должны войти в систему в условиях, соответствующих политике доступа службы, к которым они пытаются получить доступ, а затем повторно создать подключение.

Эффект 4. Сбой Люди и средства выбора электронной почты на портале Power Automate

Если доступ к Exchange Online или SharePoint контролируется политикой условного доступа и если пользователи не входят в Power Automate под той же политикой, пользователи и средства выбора электронной почты на портале Power Automate завершаются ошибкой. Пользователи не могут получить полные результаты для групп в своей организации при выполнении следующих запросов (Office 365 группы не будут возвращены для этих запросов):

- Попытка совместного использования прав владения или разрешений только для выполнения в потоке

- Выбор адресов электронной почты при создании потока в конструкторе

- Выбор пользователей на панели Выполнения потока при выборе входных данных в поток

Эффект 5. Использование функций Power Automate, внедренных в другие службы Майкрософт

Если поток внедряется в службы Майкрософт, такие как SharePoint, Power Apps, Excel и Teams, пользователи Power Automate также подвергаются условному доступу и многофакторным политикам в зависимости от того, как они прошли проверку подлинности в хост-службе. Например, если пользователь входит в SharePoint с помощью однофакторной проверки подлинности, но пытается создать или использовать поток, требующий многофакторного доступа к Microsoft Graph, пользователь получает сообщение об ошибке.

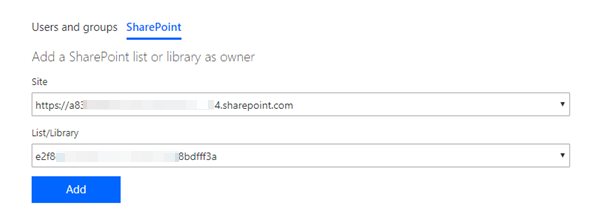

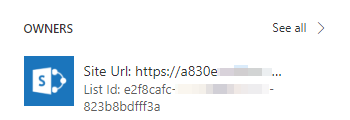

Эффект 6. Совместное использование потоков с помощью списков и библиотек SharePoint

При попытке совместно использовать права владения или разрешения только для выполнения с помощью списков и библиотек SharePoint Power Automate не может предоставить отображаемое имя списков. Вместо этого отображается уникальный идентификатор списка. Плитки владельца и только для запуска на странице сведений о потоке для уже общих потоков смогут отображать идентификатор, но не отображаемое имя.

Что еще более важно, пользователи также не могут обнаруживать или запускать свои потоки из SharePoint. Это связано с тем, что в настоящее время сведения о политике условного доступа не передаются между Power Automate и SharePoint, чтобы sharePoint могла принимать решение о доступе.

Эффект 7. Создание встроенных потоков SharePoint

В связи с эффектом 6 создание и выполнение встроенных потоков SharePoint, таких как потоки отправки запросов и утверждения страницы , могут блокироваться политиками условного доступа. Управление доступом к данным SharePoint и OneDrive на основе сетевого расположения указывает на то, что эти политики могут вызвать проблемы с доступом, влияющие как на сторонние, так и на сторонние приложения.

Этот сценарий применяется как к сетевому расположению, так и к политикам условного доступа (например, запретить неуправляемые устройства). Поддержка создания встроенных потоков SharePoint в настоящее время находится в разработке. Мы опубликуем дополнительные сведения в этой статье, когда эта поддержка станет доступна.

В то же время мы советуем пользователям самостоятельно создавать аналогичные потоки и вручную предоставлять доступ к этим потокам с нужными пользователями или отключить политики условного доступа, если эта функция требуется.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по