Förstå det avancerade jaktschemat

Gäller för:

- Microsoft Defender XDR

Viktigt

Viss information i den här artikeln gäller en förhyrd produkt som kan ändras avsevärt innan den släpps kommersiellt. Microsoft lämnar inga garantier, uttryckta eller underförstådda, med avseende på den information som tillhandahålls här.

Det avancerade jaktschemat består av flera tabeller som innehåller antingen händelseinformation eller information om enheter, aviseringar, identiteter och andra entitetstyper. För att effektivt skapa frågor som sträcker sig över flera tabeller måste du förstå tabellerna och kolumnerna i det avancerade jaktschemat.

Hämta schemainformation

När du skapar frågor använder du den inbyggda schemareferensen för att snabbt få följande information om varje tabell i schemat:

- Tabellbeskrivning – typ av data som finns i tabellen och källan till dessa data.

- Kolumner – alla kolumner i tabellen.

-

Åtgärdstyper – möjliga värden i

ActionTypekolumnen som representerar de händelsetyper som stöds av tabellen. Den här informationen tillhandahålls endast för tabeller som innehåller händelseinformation. - Exempelfråga – exempelfrågor som innehåller hur tabellen kan användas.

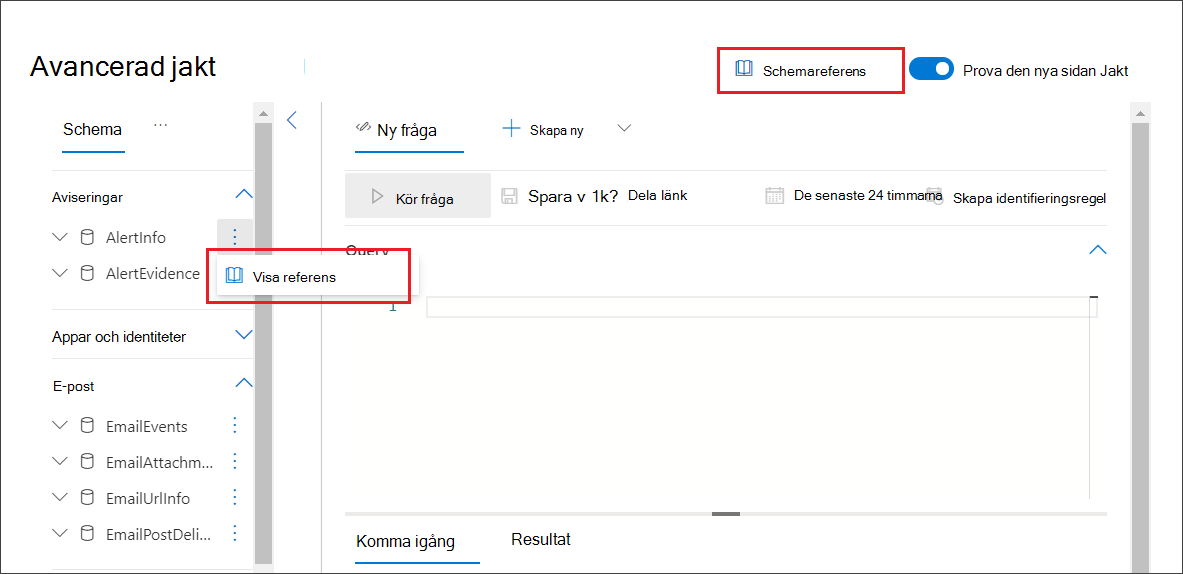

Komma åt schemareferensen

Om du snabbt vill komma åt schemareferensen väljer du åtgärden Visa referens bredvid tabellnamnet i schemarepresentationen. Du kan också välja Schemareferens för att söka efter en tabell.

Lär dig schematabellerna

Följande referens visar alla tabeller i schemat. Varje tabellnamn länkar till en sida som beskriver kolumnnamnen för tabellen. Tabell- och kolumnnamn visas också i Microsoft Defender XDR som en del av schemarepresentationen på skärmen för avancerad jakt.

| Tabellnamn | Beskrivning |

|---|---|

| AADSignInEventsBeta | Microsoft Entra interaktiva och icke-interaktiva inloggningar |

| AADSpnSignInEventsBeta | Microsoft Entra tjänstens huvudnamn och inloggningar för hanterad identitet |

| AlertEvidence | Filer, IP-adresser, URL:er, användare eller enheter som är associerade med aviseringar |

| AlertInfo | Aviseringar från Microsoft Defender för Endpoint, Microsoft Defender för Office 365, Microsoft Defender for Cloud Apps och Microsoft Defender for Identity, inklusive allvarlighetsgradsinformation och hotkategorisering |

| BehaviorEntities (förhandsversion) | Beteendedatatyper i Microsoft Defender for Cloud Apps (inte tillgängligt för GCC) |

| BehaviorInfo (förhandsversion) | Aviseringar från Microsoft Defender for Cloud Apps (inte tillgängligt för GCC) |

| CloudAppEvents | Händelser som involverar konton och objekt i Office 365 och andra molnappar och tjänster |

| CloudAuditEvents | Granskningshändelser i molnet för olika molnplattformar som skyddas av organisationens Microsoft Defender för molnet |

| DeviceEvents | Flera händelsetyper, inklusive händelser som utlöses av säkerhetskontroller, till exempel Microsoft Defender Antivirus och sårbarhetsskydd |

| DeviceFileCertificateInfo | Certifikatinformation för signerade filer som hämtats från certifikatverifieringshändelser på slutpunkter |

| DeviceFileEvents | Skapa, ändra och andra filsystemhändelser |

| DeviceImageLoadEvents | DLL-inläsningshändelser |

| DeviceInfo | Datorinformation, inklusive os-information |

| DeviceLogonEvents | Inloggningar och andra autentiseringshändelser på enheter |

| DeviceNetworkEvents | Nätverksanslutning och relaterade händelser |

| DeviceNetworkInfo | Nätverksegenskaper för enheter, inklusive fysiska kort, IP- och MAC-adresser samt anslutna nätverk och domäner |

| DeviceProcessEvents | Skapa processer och relaterade händelser |

| DeviceRegistryEvents | Skapa och ändra registerposter |

| DeviceTvmHardwareFirmware | Information om maskinvara och inbyggd programvara för enheter som kontrolleras av Defender – hantering av säkerhetsrisker |

| DeviceTvmInfoGathering | Defender – hantering av säkerhetsrisker utvärderingshändelser inklusive konfigurations- och attackytans tillstånd |

| DeviceTvmInfoGatheringKB | Metadata för utvärderingshändelser som samlas in i DeviceTvmInfogathering tabellen |

| DeviceTvmSecureConfigurationAssessment | Microsoft Defender – hantering av säkerhetsrisker utvärderingshändelser som anger status för olika säkerhetskonfigurationer på enheter |

| DeviceTvmSecureConfigurationAssessmentKB | Kunskapsbas för olika säkerhetskonfigurationer som används av Microsoft Defender – hantering av säkerhetsrisker för att utvärdera enheter, innehåller mappningar till olika standarder och riktmärken |

| DeviceTvmSoftwareEvidenceBeta | Bevisinformation om var en specifik programvara upptäcktes på en enhet |

| DeviceTvmSoftwareInventory | Inventering av programvara som är installerad på enheter, inklusive deras versionsinformation och status för supportens slut |

| DeviceTvmSoftwareVulnerabilities | Programvarusårbarheter på enheter och listan över tillgängliga säkerhetsuppdateringar som åtgärdar varje säkerhetsrisk |

| DeviceTvmSoftwareVulnerabilitiesKB | Kunskapsbas för offentligt avslöjade sårbarheter, inklusive om exploateringskod är offentligt tillgänglig |

| EmailAttachmentInfo | Information om filer som är kopplade till e-postmeddelanden |

| EmailEvents | E-posthändelser i Microsoft 365, inklusive e-postleverans och blockerande händelser |

| EmailPostDeliveryEvents | Säkerhetshändelser som inträffar efter leverans efter att Microsoft 365 har levererat e-postmeddelandena till mottagarens postlåda |

| EmailUrlInfo | Information om URL:er för e-postmeddelanden |

| ExposureGraphEdges | Microsoft Security Exposure Management kantinformation för exponeringsdiagram ger insyn i relationer mellan entiteter och tillgångar i grafen |

| ExposureGraphNodes | Microsoft Security Exposure Management information om exponeringsdiagramnoder, om organisationsentiteter och deras egenskaper |

| IdentityDirectoryEvents | Händelser som involverar en lokal domänkontrollant som kör Active Directory (AD). Den här tabellen beskriver en rad identitetsrelaterade händelser och systemhändelser på domänkontrollanten. |

| IdentityInfo | Kontoinformation från olika källor, inklusive Microsoft Entra ID |

| IdentityLogonEvents | Autentiseringshändelser i Active Directory och Microsoft onlinetjänster |

| IdentityQueryEvents | Frågor för Active Directory-objekt, till exempel användare, grupper, enheter och domäner |

| UrlClickEvents | Säkra länkar klickar från e-postmeddelanden, Teams och Office 365 appar |

Relaterade ämnen

- Översikt över avancerad jakt

- Lär dig frågespråket

- Arbeta med frågeresultat

- Använda delade frågor

- Jaga över olika enheter, e-postmeddelanden, appar och identiteter

- Använda metodtips för frågor

Tips

Vill du veta mer? Interagera med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender XDR Tech Community.