Få åtkomst till SMB-volymer från Microsoft Entra-anslutna virtuella Windows-datorer

Du kan använda Microsoft Entra-ID med modulen Hybrid Authentication Management för att autentisera autentiseringsuppgifter i ditt hybridmoln. Den här lösningen gör att Microsoft Entra-ID kan bli den betrodda källan för både molnbaserad och lokal autentisering, vilket kringgår behovet av att klienter som ansluter till Azure NetApp Files ansluter till den lokala AD-domänen.

Kommentar

Genom att använda Microsoft Entra-ID för att autentisera hybridanvändaridentiteter kan Microsoft Entra-användare komma åt Azure NetApp Files SMB-resurser. Det innebär att dina slutanvändare kan komma åt Azure NetApp Files SMB-resurser utan att behöva en siktlinje för domänkontrollanter från Microsoft Entra-hybridanslutna och Microsoft Entra-anslutna virtuella datorer. Molnbaserade identiteter stöds inte för närvarande. Mer information finns i Förstå riktlinjer för Active Directory-domän Services webbplatsdesign och planering.

Krav och överväganden

Azure NetApp Files NFS-volymer och volymer med dubbla protokoll (NFSv4.1 och SMB) stöds inte.

NFSv3- och SMB-volymer med dubbla protokoll med NTFS-säkerhetsformat stöds.

Du måste ha installerat och konfigurerat Microsoft Entra Anslut för att synkronisera dina AD DS-användare med Microsoft Entra-ID. Mer information finns i Komma igång med Microsoft Entra Anslut med hjälp av expressinställningar.

Kontrollera att hybrididentiteterna synkroniseras med Microsoft Entra-användare. Gå till Användare i Azure-portalen under Microsoft Entra-ID. Du bör se att användarkonton från AD DS visas och egenskapen Lokal synkronisering aktiverad visar "ja".

Kommentar

När du har konfigurerat Microsoft Entra Anslut måste du köra kommandot i Administratörs-PowerShell för att synkronisera den nya användaren med Microsoft Entra-ID eller vänta tills den schemalagda synkroniseringen ska ske när du har lagt

Start-ADSyncSyncCycletill en ny AD DS-användare.Du måste ha skapat en SMB-volym för Azure NetApp Files.

Du måste ha en virtuell Windows-dator (VM) med Microsoft Entra-inloggning aktiverat. Mer information finns i Logga in på en virtuell Windows-dator i Azure med hjälp av Microsoft Entra-ID. Se till att konfigurera rolltilldelningar för den virtuella datorn för att avgöra vilka konton som kan logga in på den virtuella datorn.

DNS måste vara korrekt konfigurerat så att den virtuella klientdatorn kan komma åt dina Azure NetApp Files-volymer via det fullständigt kvalificerade domännamnet (FQDN).

Steg

Konfigurationsprocessen tar dig igenom fem processer:

- Lägg till CIFS SPN i datorkontot

- Registrera ett nytt Microsoft Entra-program

- Synkronisera CIFS-lösenord från AD DS till Microsoft Entra-programregistreringen

- Konfigurera den Microsoft Entra-anslutna virtuella datorn så att den använder Kerberos-autentisering

- Montera SMB-volymerna för Azure NetApp Files

Lägg till CIFS SPN i datorkontot

- Öppna Active Directory - användare och datorer från ad DS-domänkontrollanten.

- Under menyn Visa väljer du Avancerade funktioner.

- Under Datorer högerklickar du på det datorkonto som skapats som en del av Azure NetApp Files-volymen och väljer sedan Egenskaper.

- Under Attributredigeraren letar du upp

servicePrincipalName. I strängredigeraren med flera värden lägger du till CIFS SPN-värdet med formatet CIFS/FQDN.

Registrera ett nytt Microsoft Entra-program

- Gå till Microsoft Entra-ID i Azure-portalen. Välj Appregistreringar.

- Välj + Ny registrering.

- Tilldela ett namn. Under Välj kontotyp som stöds väljer du Endast Konton i den här organisationskatalogen (enskild klientorganisation)..

- Välj Registrera.

Konfigurera behörigheterna för programmet. Från dina appregistreringar väljer du API-behörigheter och sedan Lägg till en behörighet.

Välj Microsoft Graph och sedan Delegerade behörigheter. Under Välj behörigheter väljer du openid och profil under OpenId-behörigheter.

Välj Lägg till behörighet.

Från API-behörigheter väljer du Bevilja administratörsmedgivande för....

Under Egenskapslås för Appinstans i Autentisering väljer du Konfigurera och avmarkerar sedan kryssrutan Aktivera egenskapslås.

Anteckna program-ID (klient-ID) från Översikt, vilket krävs senare.

Synkronisera CIFS-lösenord från AD DS till Microsoft Entra-programregistreringen

Öppna PowerShell från ad DS-domänkontrollanten.

Installera hybridautentiseringshanteringsmodulen för synkronisering av lösenord.

Install-Module -Name AzureADHybridAuthenticationManagement -AllowClobber -ForceDefiniera följande variabler:

$servicePrincipalName: SPN-informationen från monteringen av Azure NetApp Files-volymen. Använd CIFS/FQDN-formatet. Till exempel:CIFS/NETBIOS-1234.CONTOSO.COM$targetApplicationID: Program-ID för Microsoft Entra-programmet.$domainCred: användGet-Credential(bör vara en AD DS-domänadministratör)$cloudCred: användGet-Credential(bör vara en global Microsoft Entra-administratör)

$servicePrincipalName = CIFS/NETBIOS-1234.CONTOSO.COM $targetApplicationID = 0c94fc72-c3e9-4e4e-9126-2c74b45e66fe $domainCred = Get-Credential $cloudCred = Get-CredentialKommentar

Kommandot

Get-Credentialinitierar ett popup-fönster där du kan ange autentiseringsuppgifter.Importera CIFS-informationen till Microsoft Entra-ID:

Import-AzureADKerberosOnPremServicePrincipal -Domain $domain -DomainCredential $domainCred -CloudCredential $cloudCred -ServicePrincipalName $servicePrincipalName -ApplicationId $targetApplicationId

Konfigurera den Microsoft Entra-anslutna virtuella datorn så att den använder Kerberos-autentisering

Logga in på den Microsoft Entra-anslutna virtuella datorn med hybridautentiseringsuppgifter med administrativa rättigheter (till exempel: user@mydirectory.onmicrosoft.com).

Konfigurera den virtuella datorn:

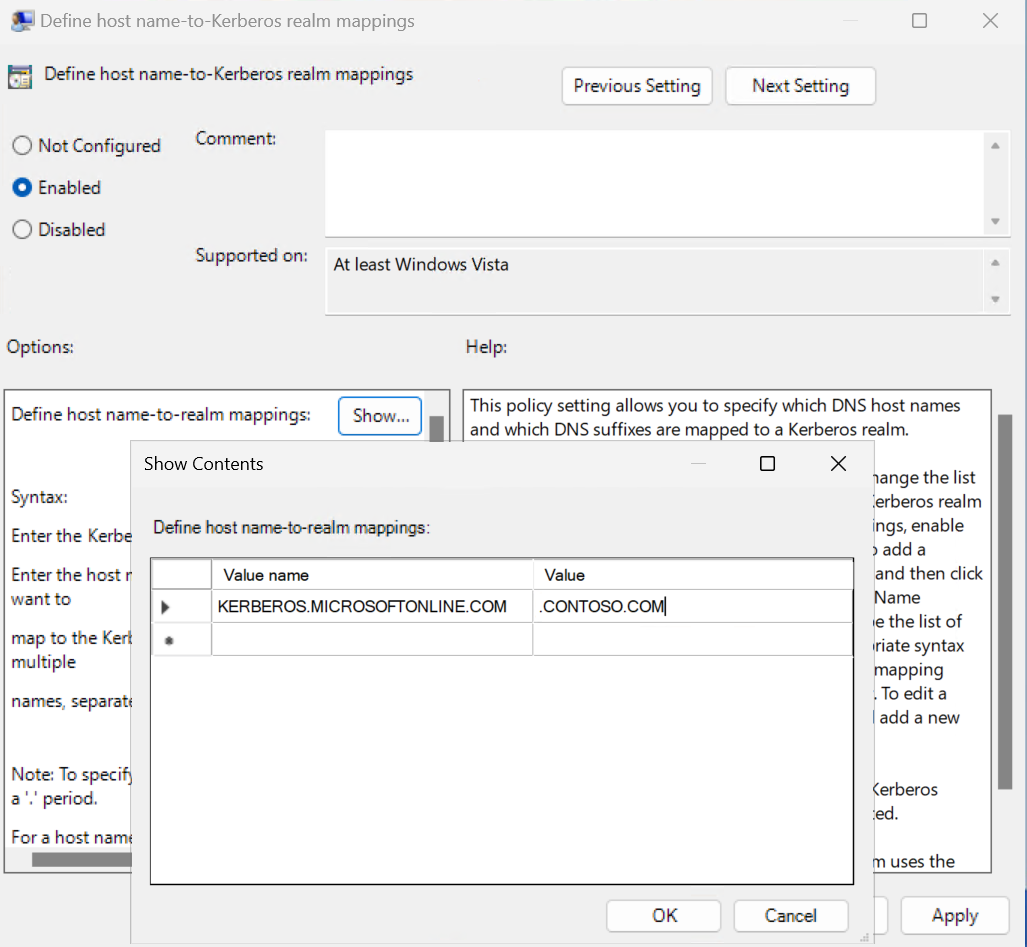

- Gå till Redigera grupprincip>Datorkonfiguration>Administrativa mallar>System>Kerberos.

- Aktivera Tillåt hämtning av Microsoft Entra Kerberos-biljettbeviljande biljett under inloggningen.

- Aktivera Definiera värdnamn till Kerberos-sfärmappningar. Välj Visa och ange sedan ett Värdenamn och Värde med ditt domännamn föregås av en punkt. Till exempel:

- Värdenamn: KERBEROS.MICROSOFTONLINE.COM

- Värde: .contoso.com

Montera SMB-volymerna för Azure NetApp Files

Logga in på den Microsoft Entra-anslutna virtuella datorn med ett hybrididentitetskonto som synkroniserats från AD DS.

Montera Azure NetApp Files SMB-volymen med hjälp av informationen i Azure-portalen. Mer information finns i Montera SMB-volymer för virtuella Windows-datorer.

Bekräfta att den monterade volymen använder Kerberos-autentisering och inte NTLM-autentisering. Öppna en kommandotolk, utfärda

klistkommandot. Observera utdata i moln-TGT (krbtgt) och CIFS-serverbiljettinformation.