Defender for Cloud samlar in data från dina virtuella Azure-datorer (VM), VM-skalningsuppsättningar, IaaS-containrar och datorer som inte är Azure-datorer (inklusive lokala datorer) för att övervaka säkerhetsrisker och hot. Log Analytics-agenten samlar in data som läser olika säkerhetsrelaterade konfigurationer och händelseloggar från datorn och kopierar data till din arbetsyta för analys.

Datainsamling

Hur aktiverar jag datainsamling?

Datainsamling aktiveras automatiskt när du aktiverar en Defender-plan som kräver en övervakningskomponent.

Vad händer när datainsamling är aktiverat?

När automatisk etablering är aktiverat använder Defender för molnet Log Analytics-agenten på alla virtuella Azure-datorer som stöds och alla nya som skapas. Automatisk etablering rekommenderas, men manuell agentinstallation är också tillgänglig. Lär dig hur du installerar Log Analytics-agenttillägget.

Agenten aktiverar processskapandehändelsen 4688 och fältet Kommandorad i händelse 4688. Nya processer som skapas på den virtuella datorn registreras av EventLog och övervakas av Defender for Clouds identifieringstjänster. Mer information om den information som registreras för varje ny process finns i beskrivningsfälten i 4688. Agenten samlar också in de 4688-händelser som skapats på den virtuella datorn och lagrar dem i sökning.

Agenten möjliggör även datainsamling för anpassningsbara programkontroller, Defender för molnet konfigurerar en lokal AppLocker-princip i granskningsläge för att tillåta alla program. Den här principen gör att AppLocker genererar händelser som sedan samlas in och används av Defender för molnet. Det är viktigt att observera att den här principen inte har konfigurerats på datorer där det redan finns en konfigurerad AppLocker-princip.

När Defender för molnet identifierar misstänkt aktivitet på den virtuella datorn får kunden ett e-postmeddelande om säkerhetskontaktinformation har angetts. En avisering visas också på instrumentpanelen för Säkerhetsaviseringar i Defender för molnet.

Handläggare

Vad är Log Analytics-agenten?

För att övervaka säkerhetsrisker och hot är Microsoft Defender för molnet beroende av Log Analytics-agenten – den här agenten används av Azure Monitor-tjänsten.

Agenten kallas ibland Microsoft Monitoring Agent (eller "MMA").

Agenten samlar in olika säkerhetsrelaterade konfigurationsuppgifter och händelseloggar från anslutna datorer och kopierar sedan data till Log Analytics-arbetsytan för ytterligare analys. Exempel på sådana data är: operativsystemtyp och version, operativsystemloggar (Windows-händelseloggar), processer som körs, datornamn, IP-adresser och inloggad användare.

Se till att dina datorer kör något av de operativsystem som stöds för agenten enligt beskrivningen på följande sidor:

Läs mer om de data som samlas in av Log Analytics-agenten.

Vad kvalificerar en virtuell dator för automatisk etablering av Log Analytics-agentinstallationen?

Virtuella Windows- eller Linux IaaS-datorer kvalificerar sig om:

- Log Analytics-agenttillägget är för närvarande inte installerat på den virtuella datorn.

- Den virtuella datorn är i körningstillstånd.

- Windows- eller Linux Azure Virtual Machine-agenten är installerad.

- Den virtuella datorn används inte som en installation, till exempel brandvägg för webbprogram eller nästa generations brandvägg.

Vilka säkerhetshändelser samlar Log Analytics-agenten in?

En fullständig lista över säkerhetshändelser som samlas in av agenten finns i Vilka händelsetyper lagras för inställningarna "Vanliga" och "Minimala" säkerhetshändelser?.

Viktigt!

För vissa tjänster, till exempel Azure Firewall, kan loggning för en resurs som producerar många loggar förbruka lagring på Din Log Analytics-arbetsyta. Se till att du endast använder utförlig loggning när det behövs.

Vad händer om Log Analytics-agenten redan har installerats som ett tillägg på den virtuella datorn?

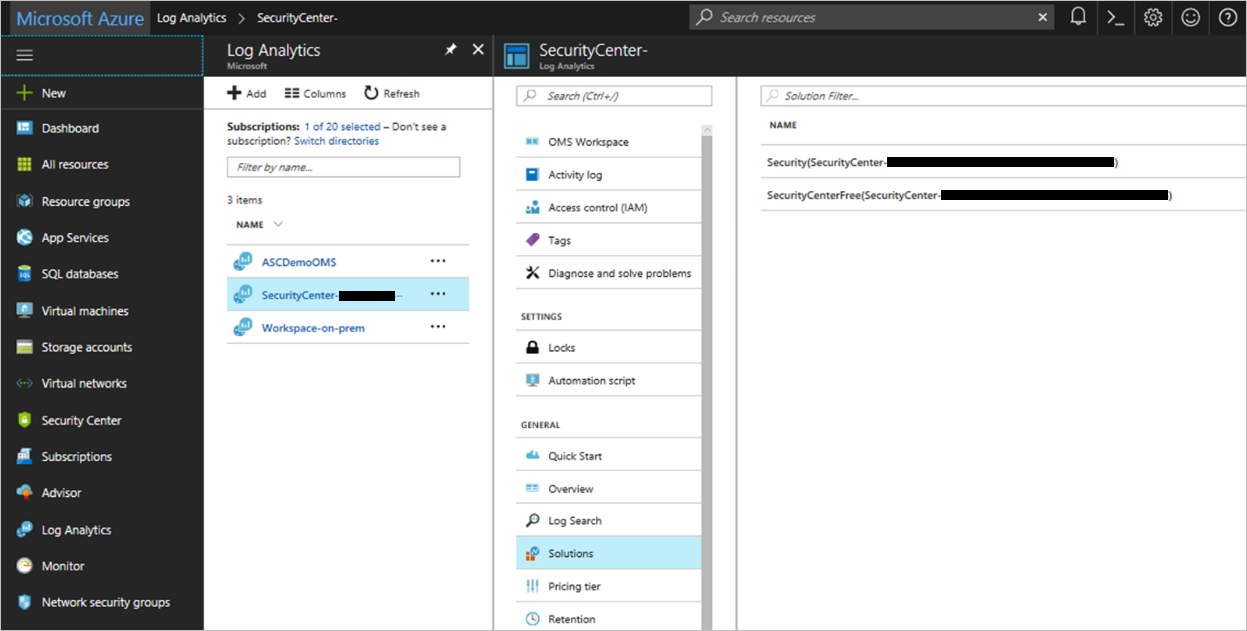

När övervakningsagenten installeras som ett tillägg tillåter tilläggskonfigurationen rapportering till endast en enda arbetsyta. Defender för molnet åsidosätter inte befintliga anslutningar till användararbetsytor. Defender for Cloud lagrar säkerhetsdata från en virtuell dator på en arbetsyta som redan är ansluten när lösningen "Säkerhet" eller "SecurityCenterFree" är installerad på den. Defender for Cloud kan uppgradera tilläggsversionen till den senaste versionen i den här processen.

Mer information finns i Automatisk etablering i händelse av en befintlig agentinstallation.

Vad händer om en Log Analytics-agent installeras direkt på datorn men inte som ett tillägg (Direct Agent)?

Om Log Analytics-agenten installeras direkt på den virtuella datorn (inte som ett Azure-tillägg) installerar Defender for Cloud Log Analytics-agenttillägget och kan uppgradera Log Analytics-agenten till den senaste versionen.

Den installerade agenten fortsätter att rapportera till sina redan konfigurerade arbetsytor och rapporterar till arbetsytan som konfigurerats i Defender för molnet. (Multi-homing stöds på Windows-datorer.)

För anpassade användararbetsytor måste du installera lösningen "Säkerhet" eller "SecurityCenterFree" på den så att Defender för molnet kan bearbeta händelser från virtuella datorer och datorer som rapporterar till den arbetsytan.

För Linux-datorer stöds inte multi-homing för agent ännu. Om en befintlig agentinstallation identifieras använder Defender för molnet inte automatiskt en agent eller ändrar datorns konfiguration.

För befintliga datorer i prenumerationer som registrerats i Defender för molnet före den 17 mars 2019 stöds inte agent multi-homing ännu. Om en befintlig agentinstallation identifieras använder defender för molnet inte automatiskt en agent eller ändrar datorns konfiguration. För dessa datorer kan du läsa rekommendationen "Lösa problem med övervakningsagentens hälsotillstånd på dina datorer" för att lösa agentinstallationsproblemen på dessa datorer

Mer information finns i nästa avsnitt Vad händer om en System Center Operations Manager- eller OMS-direktagent redan är installerad på min virtuella dator?

Vad händer om en System Center Operations Manager-agent redan är installerad på min virtuella dator?

Defender for Cloud implementerar en Azure Policy som inte tillåter att Log Analytics-agenten installeras medan System Center Operations Manager-agenten är installerad på datorn. Båda agenterna har möjlighet att köra flera hem och rapportera till System Center Operations Manager och Log Analytics-arbetsytan. Operations Manager-agenten och Log Analytics-agenten delar vanliga körningsbibliotek. Obs! Om version 2012 av Operations Manager-agenten är installerad aktiverar du inte automatisk etablering (hanterbarhetsfunktioner kan gå förlorade när Operations Manager-servern också är version 2012).

Vad är effekten av att ta bort dessa tillägg?

Om du tar bort Microsoft Monitoring Extension kan Defender för molnet inte samla in säkerhetsdata från den virtuella datorn och vissa säkerhetsrekommendationer och aviseringar är inte tillgängliga. Inom 24 timmar fastställer Defender för molnet att den virtuella datorn saknar tillägget och installerar om tillägget.

Hur stoppar jag installationen av den automatiska agenten och skapande av arbetsytor?

Distribution av tillägg med Defender för molnet rekommenderas starkt för att få säkerhetsaviseringar och rekommendationer om systemuppdateringar, säkerhetsproblem i operativsystemet och slutpunktsskydd. Om du inaktiverar tillägg begränsas dessa aviseringar och rekommendationer. Du kan dock inaktivera automatisk etablering för en specifik agent eller ett tillägg:

Så här inaktiverar du automatisk etablering för en specifik agent eller ett visst tillägg:

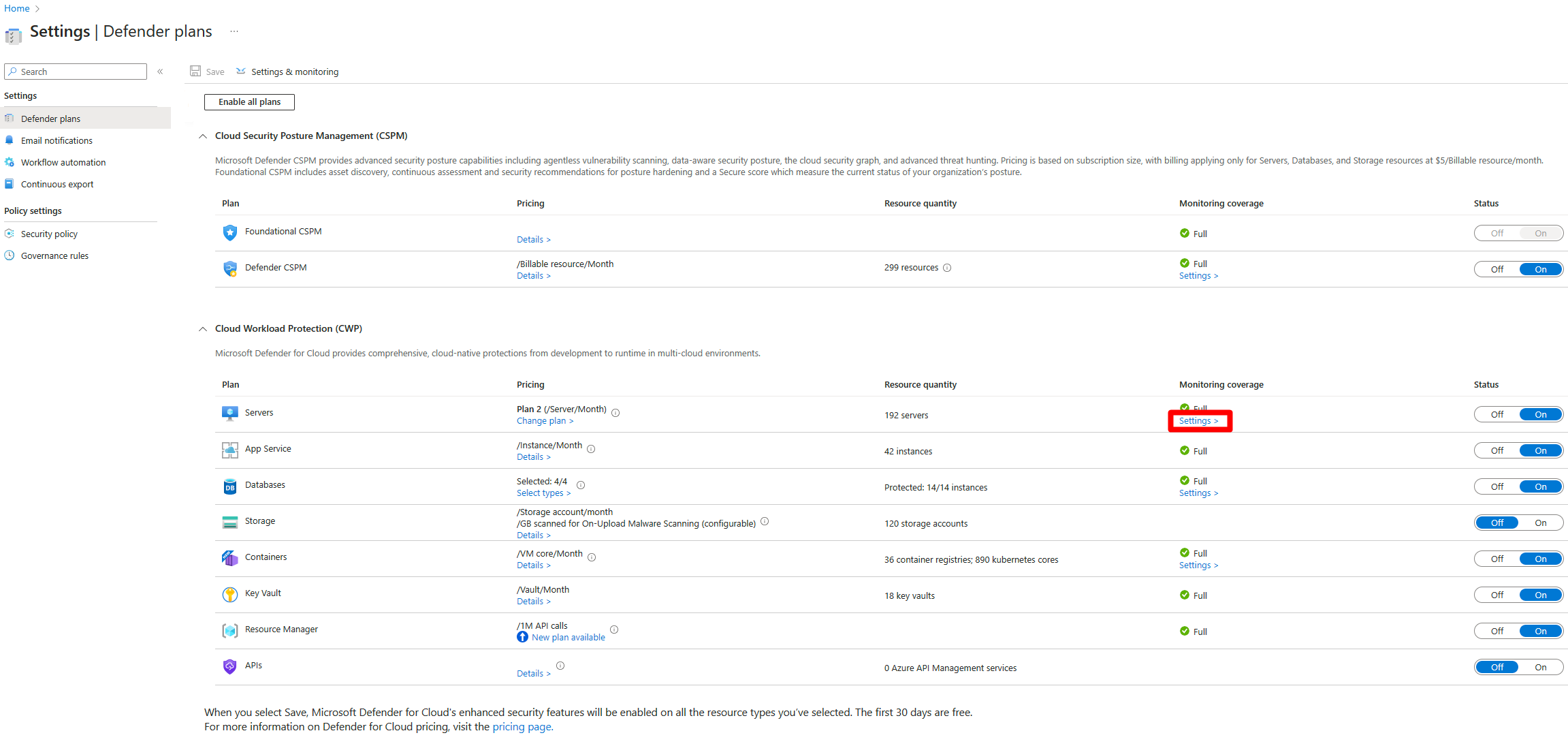

Öppna Defender för molnet i Azure-portalen och välj Miljöinställningar.

Välj relevant prenumeration.

I kolumnen Övervakningstäckning i Defender for Server-planen väljer du Inställningar.

Inaktivera det tillägg som du vill sluta etablera automatiskt.

Välj Spara.

Bör jag avregistrera mig från att skapa den automatiska agentinstallationen och arbetsytan?

Kommentar

Se till att granska avsnitt Vilka konsekvenser får det att välja bort? och rekommenderade steg när du avanmäler dig om du väljer att avanmäla dig från automatisk etablering.

Du kanske vill avregistrera dig från automatisk etablering om dessa scenarier gäller för dig:

Automatisk agentinstallation av Defender för molnet gäller för hela prenumerationen. Du kan inte tillämpa automatisk installation på en delmängd av virtuella datorer. Om det finns kritiska virtuella datorer som inte kan installeras med Log Analytics-agenten bör du avanmäla dig från automatisk etablering.

Installationen av Log Analytics-agenttillägget uppdaterar agentens version. Detta gäller för en direktagent och en System Center Operations Manager-agent (i det senare delar Operations Manager- och Log Analytics-agenten vanliga körningsbibliotek – som uppdateras i processen). Om den installerade Operations Manager-agenten är version 2012 och uppgraderas kan hanterbarhetsfunktioner gå förlorade när Operations Manager-servern också är version 2012. Överväg att välja bort automatisk etablering om den installerade Operations Manager-agenten är version 2012.

Om du vill undvika att skapa flera arbetsytor per prenumeration och du har en egen anpassad arbetsyta i prenumerationen har du två alternativ:

Du kan avregistrera dig från automatisk etablering. Efter migreringen anger du standardinställningarna för arbetsytan enligt beskrivningen i Hur kan jag använda min befintliga Log Analytics-arbetsyta?

Eller så kan du låta migreringen slutföras, Log Analytics-agenten installeras på de virtuella datorerna och de virtuella datorer som är anslutna till den skapade arbetsytan. Välj sedan din egen anpassade arbetsyta genom att ange standardinställningen för arbetsytor där du väljer att konfigurera om de redan installerade agenterna. Mer information finns i Hur kan jag använda min befintliga Log Analytics-arbetsyta?

Vilka är konsekvenserna av att välja bort automatisk etablering?

När migreringen är klar kan Defender för molnet inte samla in säkerhetsdata från den virtuella datorn och vissa säkerhetsrekommendationer och aviseringar är inte tillgängliga. Om du avanmäler dig installerar du Log Analytics-agenten manuellt. Se rekommenderade steg när du avanmäler dig.

Vilka är de rekommenderade stegen när du avanmäler dig från automatisk etablering?

Installera Log Analytics-agenttillägget manuellt så att Defender för molnet kan samla in säkerhetsdata från dina virtuella datorer och ge rekommendationer och aviseringar. Mer information om installation finns i agentinstallation för virtuell Windows-dator eller agentinstallation för virtuella Linux-datorer .

Du kan ansluta agenten till en befintlig anpassad arbetsyta eller en Arbetsyta som skapats av Defender for Cloud. Om en anpassad arbetsyta inte har lösningarna "Säkerhet" eller "SecurityCenterFree" aktiverade måste du tillämpa en lösning. Om du vill använda väljer du den anpassade arbetsytan och tillämpar en prisnivå via sidan Miljöinställningar>Defender-planer.

Defender för Molnet möjliggör rätt lösning på arbetsytan baserat på de valda alternativen.

Hur tar jag bort OMS-tillägg som installerats av Defender för molnet?

Du kan ta bort Log Analytics-agenten manuellt, men det rekommenderas inte. Om du tar bort OMS-tillägg begränsas Defender för molnets rekommendationer och aviseringar.

Kommentar

Om datainsamling är aktiverat installerar Defender for Cloud om agenten när du har ta bort den. Du måste inaktivera datainsamling innan du tar bort agenten manuellt. Se Hur stoppar jag installationen av den automatiska agenten och skapande av arbetsytor? för instruktioner om hur du inaktiverar datainsamling.

Så här tar du bort agenten manuellt:

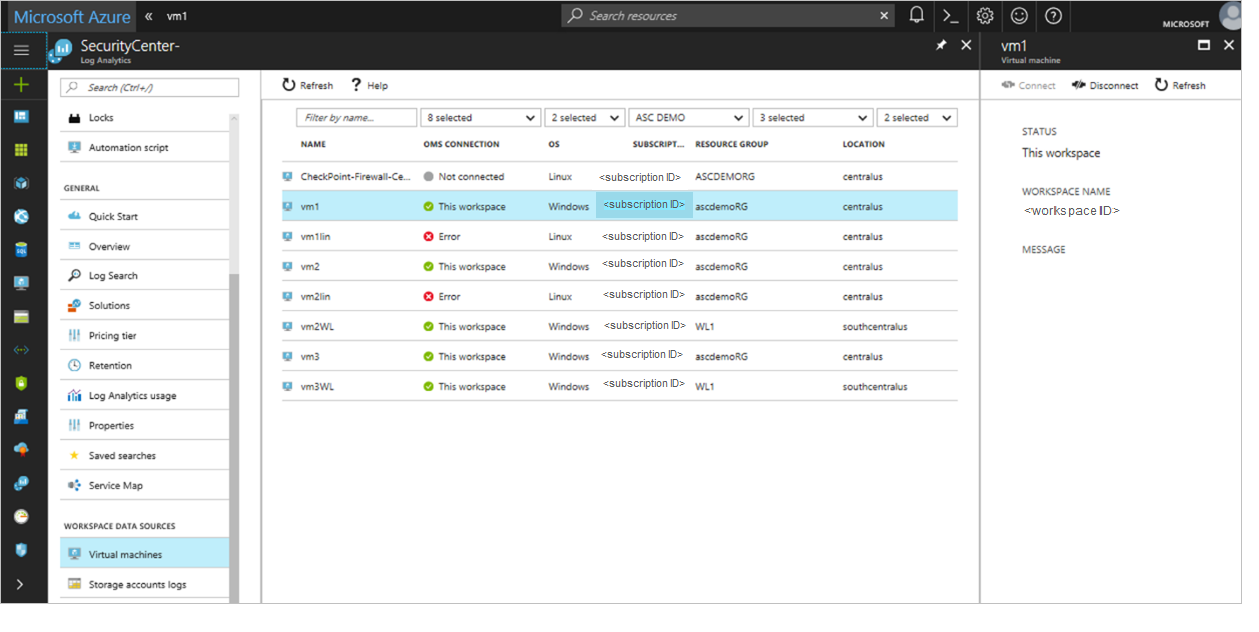

Öppna Log Analytics i portalen.

På sidan Log Analytics väljer du en arbetsyta:

Välj de virtuella datorer som du inte vill övervaka och välj Koppla från.

Kommentar

Om en virtuell Linux-dator redan har en OMS-agent som inte är en tilläggsagent tas även agenten bort och du måste installera om den.

Kommer Defender för molnet att fungera med en OMS-gateway?

Ja. Microsoft Defender för molnet använder Azure Monitor för att samla in data från virtuella Azure-datorer och -servrar med hjälp av Log Analytics-agenten. För att samla in data måste varje virtuell dator och server ansluta till Internet med HTTPS. Anslutningen kan vara direkt, med hjälp av en proxy eller via OMS Gateway.

Påverkar Log Analytics-agenten mina servrars prestanda?

Agenten förbrukar en nominell mängd systemresurser och bör ha liten effekt på prestandan. Mer information om prestandaeffekt och agenten och tillägget finns i planerings - och driftguiden.

Utan agent

Gör agentlös genomsökning frigjorda virtuella datorer?

Nej. Agentlös genomsökning söker inte igenom frigjorda virtuella datorer.

Söker agentlös genomsökning av OS-diskar och datadiskar?

Ja. Agentlös genomsökning söker igenom både OS-diskar och datadiskar.

Vilken tid på dagen genomsöks min virtuella dator, inklusive start- och sluttid?

Tiden på dagen är dynamisk och kan ändras mellan olika konton och prenumerationer.

Finns det någon telemetri om den kopierade ögonblicksbilden?

I AWS kan åtgärderna på kundkontot spåras via CloudTrail.

Vilka data samlas in från ögonblicksbilder?

Agentlös genomsökning samlar in data som liknar de data som en agent samlar in för att utföra samma analys. Rådata, PII:er eller känsliga affärsdata samlas inte in och endast metadataresultat skickas till Defender för molnet.

Var kopieras diskögonblicksbilderna?

AgentlessAnalysen av ögonblicksbilderna sker i säkra miljöer som hanteras av Defender för molnet.

Miljöerna är regionala i flera moln, så ögonblicksbilder finns kvar i samma molnregion som den virtuella dator som de kommer från (till exempel – en ögonblicksbild av en EC2-instans i USA, västra analyseras i samma region, utan att kopieras till en annan region eller ett annat moln).

Genomsökningsmiljön där diskar analyseras är flyktig, isolerad och mycket säker.

Hur hanteras diskögonblicksbilden i Microsoft-kontot? Kan Microsoft dela principer för agentlös genomsökning av plattformssäkerhet och sekretess?

Agentlös skanningsplattform granskas och är kompatibel med Microsofts strikta säkerhets- och sekretessstandarder. Några av de åtgärder som vidtagits är (inte en heltäckande lista):

- Fysisk isolering per region, ytterligare isolering per kund och prenumeration

- E2E-kryptering i vila och överföring

- Diskögonblicksbilder rensas omedelbart efter genomsökning

- Endast metadata (dvs. säkerhetsresultat) lämnar den isolerade genomsökningsmiljön

- Genomsökningsmiljön är autonom

- Alla åtgärder granskas internt

Vilka kostnader är relaterade till agentlös genomsökning?

Agentlös genomsökning ingår i CSPM-planer (Cloud Security Posture Management) och Defender for Servers P2. Inga andra kostnader tillkommer för Defender för molnet när du aktiverar det.

Kommentar

AWS-avgifter för kvarhållning av diskögonblicksbilder. Genomsökningsprocessen för Defender för molnet försöker aktivt minimera den period under vilken en ögonblicksbild lagras i ditt konto (vanligtvis upp till några minuter). AWS kan debitera en kostnad för diskögonblicksbildernas lagring. Kontrollera med AWS för att se vilka kostnader som gäller för dig.

Hur kan jag spåra AWS-kostnader som uppstår för de diskögonblicksbilder som skapats av Defender för molnbaserad agentlös genomsökning?

Diskögonblicksbilder skapas med taggnyckeln CreatedBy och Microsoft Defender for Cloud taggvärdet. Taggen CreatedBy spårar vem som skapade resursen.

Du måste aktivera taggarna i konsolen Fakturering och Kostnadshantering. Det kan ta upp till 24 timmar innan taggar aktiveras.

När du har aktiverat taggarna genererar AWS en kostnadsallokeringsrapport som ett kommaavgränsat värde (. CSV-fil) med din användning och kostnad grupperad efter dina aktiva taggar.

Arbetsytor

Debiteras jag för Azure Monitor-loggar på de arbetsytor som skapats av Defender för molnet?

Det finns en kostnadsfri datainmatning på 500 MB för varje arbetsyta. Den beräknas per nod, per rapporterad arbetsyta, per dag och är tillgänglig för varje arbetsyta som har en "Säkerhet" eller "AntiMalware"-lösning installerad. Du debiteras för alla data som matas in över gränsen på 500 MB.

Arbetsytor som skapats av Defender för molnet, medan de är konfigurerade för Azure Monitor-loggar per nodfakturering, medför inte avgifter för Azure Monitor-loggar. Defender for Cloud-fakturering baseras alltid på din Säkerhetsprincip för Defender för molnet och de lösningar som är installerade på en arbetsyta:

Förbättrad säkerhet – Defender för Molnet möjliggör lösningen "SecurityCenterFree" på standardarbetsytan. Det finns inga avgifter när det inte finns några Defender-planer aktiverade.

Alla Microsoft Defender for Cloud-planer aktiverade – Defender för molnet aktiverar lösningen "Säkerhet" på standardarbetsytan.

Prisinformation i din lokala valuta eller region finns på prissidan.

Kommentar

Prisnivån för Log Analytics för arbetsytor som skapats av Defender för molnet påverkar inte Fakturering för Defender för molnet.

Kommentar

Den här artikeln uppdaterades nyligen för att använda termen Azure Monitor-loggar i stället för Log Analytics. Loggdata lagras fortfarande på en Log Analytics-arbetsyta och samlas fortfarande in och analyseras av samma Log Analytics-tjänst. Vi uppdaterar terminologin för att bättre återspegla loggarnas roll i Azure Monitor. Mer information finns i Terminologiändringar i Azure Monitor.

Var skapas standardarbetsytan i Log Analytics?

Platsen för standardarbetsytan beror på din Azure-region:

- För virtuella datorer i USA och Brasilien är arbetsytans plats USA

- För virtuella datorer i Kanada är arbetsytans plats Kanada

- För virtuella datorer i Europa är arbetsytans plats Europa

- För virtuella datorer i Storbritannien är arbetsytans plats Storbritannien

- För virtuella datorer i Asien, östra och Sydostasien är arbetsytans plats Asien

- För virtuella datorer i Korea är arbetsytans plats Korea

- För virtuella datorer i Indien är arbetsytans plats Indien

- För virtuella datorer i Japan är arbetsytans plats Japan

- För virtuella datorer i Kina är arbetsytans plats Kina

- För virtuella datorer i Australien är arbetsytans plats Australien

Kan jag ta bort standardarbetsytorna som skapats av Defender för molnet?

Du rekommenderas inte att ta bort standardarbetsytan. Defender for Cloud använder standardarbetsytorna för att lagra säkerhetsdata från dina virtuella datorer. Om du tar bort en arbetsyta kan defender för molnet inte samla in dessa data och vissa säkerhetsrekommendationer och aviseringar är inte tillgängliga.

Om du vill återställa tar du bort Log Analytics-agenten på de virtuella datorer som är anslutna till den borttagna arbetsytan. Defender for Cloud installerar om agenten och skapar nya standardarbetsytor.

Hur kan jag använda min befintliga Log Analytics-arbetsyta?

Du kan välja en befintlig Log Analytics-arbetsyta för att lagra data som samlas in av Defender för molnet. Så här använder du din befintliga Log Analytics-arbetsyta:

- Arbetsytan måste vara associerad med din valda Azure-prenumeration.

- Du måste minst ha läsbehörighet för att få åtkomst till arbetsytan.

Kommentar

Om du vill få säkerhetsaviseringar från agenten kontrollerar du att Log Analytics-agenten och datorn där agenten kör båda rapporterar till en Log Analytics-arbetsyta i samma klientorganisation.

Så här väljer du en befintlig Log Analytics-arbetsyta:

Öppna Miljöinställningar från Defender för molnets meny.

Välj relevant prenumeration.

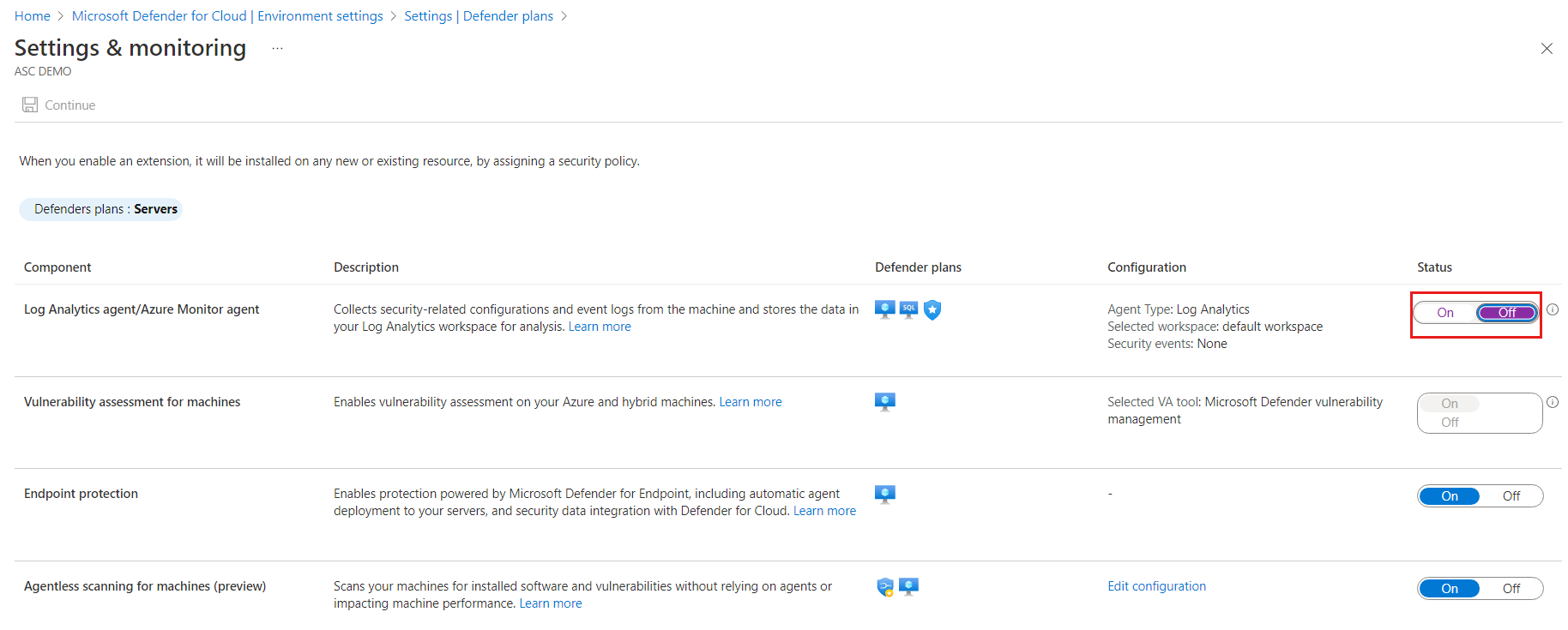

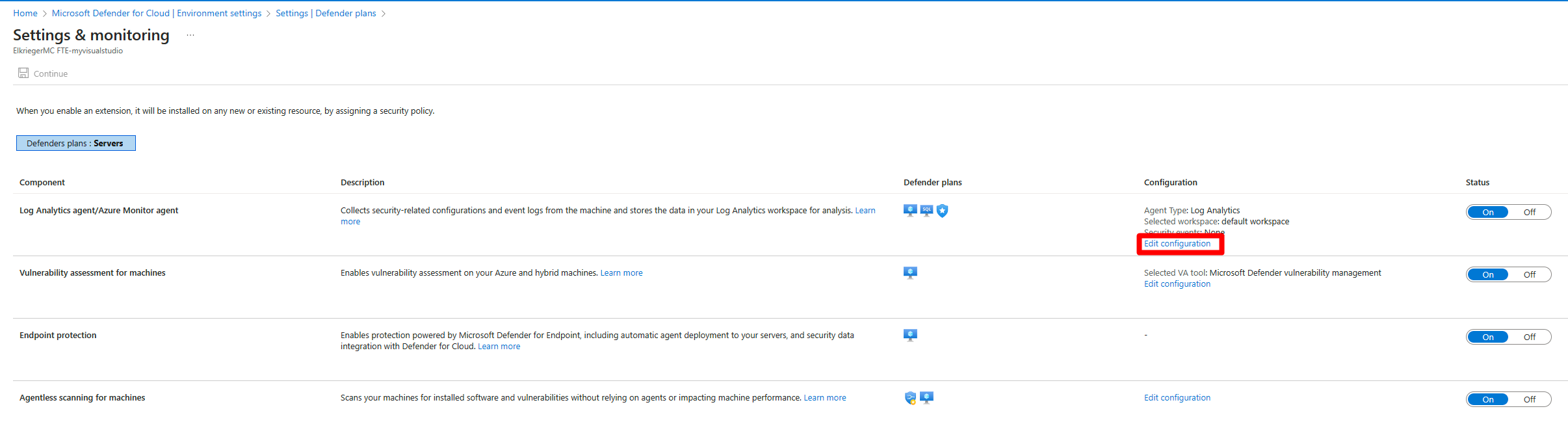

I kolumnen Övervakningstäckning i Defender for Server-planen väljer du Inställningar.

För Log Analytics-agenten väljer du Redigera konfiguration.

Välj Anpassad arbetsyta och välj din befintliga arbetsyta.

Dricks

Listan innehåller endast arbetsytor som du har åtkomst till och som finns i din Azure-prenumeration.

Välj Använd.

Välj Fortsätt.

Välj Spara och bekräfta att du vill konfigurera om övervakade virtuella datorer.

Viktigt!

Det här valet är bara relevant om du ändrar konfigurationen från standardarbetsytan till en anpassad arbetsyta. Om du ändrar inställningen från en anpassad arbetsyta till en annan eller från en anpassad arbetsyta till standardarbetsytan tillämpas inte ändringen på befintliga datorer.

- Välj Nej om du bara vill att de nya arbetsyteinställningarna ska tillämpas på nya virtuella datorer. De nya arbetsyteinställningarna gäller endast för nya agentinstallationer. nyligen identifierade virtuella datorer som inte har Log Analytics-agenten installerad.

- Välj Ja om du vill att de nya arbetsyteinställningarna ska tillämpas på alla virtuella datorer. Dessutom återansluts varje virtuell dator som är ansluten till en Defender for Cloud-arbetsyta till den nya målarbetsytan.

Kommentar

Om du väljer Ja tar du inte bort några arbetsytor som skapats av Defender för molnet förrän alla virtuella datorer har återanslutits till den nya målarbetsytan. Den här åtgärden misslyckas om en arbetsyta tas bort för tidigt.

Åsidosätter Defender för molnet befintliga anslutningar mellan virtuella datorer och arbetsytor?

Om en virtuell dator redan har Log Analytics-agenten installerad som ett Azure-tillägg åsidosätter inte Defender for Cloud den befintliga anslutningen till arbetsytan. I stället använder Defender för molnet den befintliga arbetsytan. Den virtuella datorn skyddas om lösningen "Säkerhet" eller "SecurityCenterFree" har installerats på arbetsytan som den rapporterar till.

En Defender for Cloud-lösning installeras på den arbetsyta som valts på skärmen Datainsamling om den inte redan finns, och lösningen tillämpas endast på relevanta virtuella datorer. När du lägger till en lösning distribueras den automatiskt som standard till alla Windows- och Linux-agenter som är anslutna till din Log Analytics-arbetsyta. Med Lösningsmål kan du använda ett omfång för dina lösningar.

Dricks

Om Log Analytics-agenten installeras direkt på den virtuella datorn (inte som ett Azure-tillägg) installerar Inte Defender för molnet Log Analytics-agenten och säkerhetsövervakningen är begränsad.

Installerar Defender för molnet lösningar på mina befintliga Log Analytics-arbetsytor? Vilka är faktureringskonsekvenserna?

När Defender för molnet identifierar att en virtuell dator redan är ansluten till en arbetsyta som du har skapat aktiverar Defender för molnet lösningar på den här arbetsytan enligt din priskonfiguration. Lösningarna tillämpas endast på relevanta resurser, via lösningsmål, så faktureringen förblir densamma.

Inga Defender-planer är aktiverade – Defender för molnet installerar lösningen "SecurityCenterFree" på arbetsytan och du debiteras inte för den.

Aktivera alla Microsoft Defender-planer – Defender för molnet installerar lösningen "Säkerhet" på arbetsytan.

Jag har redan arbetsytor i min miljö, kan jag använda dem för att samla in säkerhetsdata?

Om en virtuell dator redan har Log Analytics-agenten installerad som ett Azure-tillägg använder Defender for Cloud den befintliga anslutna arbetsytan. En Defender for Cloud-lösning installeras på arbetsytan om den inte redan finns, och lösningen tillämpas endast på relevanta virtuella datorer via lösningsmål.

När Defender för molnet installerar Log Analytics-agenten på virtuella datorer använder den standardarbetsytorna som skapats av Defender för molnet om den inte pekar på en befintlig arbetsyta.

Jag har redan en säkerhetslösning på mina arbetsytor. Vilka är faktureringskonsekvenserna?

Säkerhets- och granskningslösningen används för att aktivera Microsoft Defender för servrar. Om säkerhets- och granskningslösningen redan är installerad på en arbetsyta använder Defender för molnet den befintliga lösningen. Faktureringen ändras inte.