Kubeaudit händelser i avancerad jakt

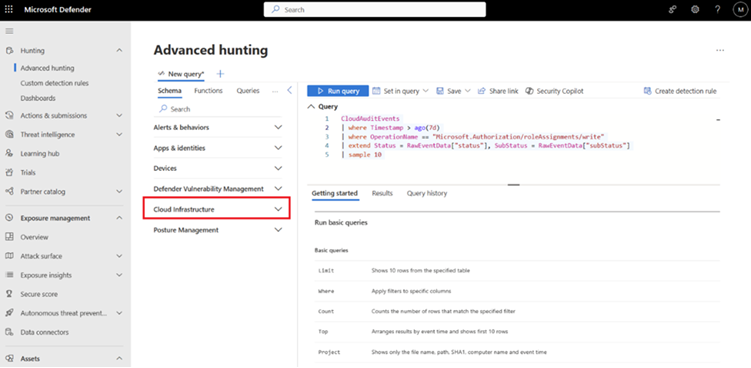

Kubernetes Kubeaudit-händelser (och Azure Resource Manager-molngranskning) är tillgängliga i avancerad jakt i Microsoft Defender-portalen.

Du kan sortera och undersöka incidenter som inträffade på kubernetes-kontrollplanets attackyta och Azure Resource Management. Du kan också proaktivt jaga efter hot med avancerad jakt.

Dessutom kan du skapa anpassade identifieringar för misstänkta Resource Manager- och Kubernetes-kontrollplansaktiviteter (KubeAudit).

Den här funktionen omfattar:

Kubernetes KubeAudit-händelser från Azure (Azure Kubernetes Service), Amazon Web Services (Amazon Elastic Kubernetes Service), Google Cloud Platform (Google Kubernetes Engine) och lokalt

Resource Manager-kontrollplanshändelser

Börja med att se den nya tabellen som lades till på fliken Schema i avancerad jakt med namnet CloudAuditEvents.

Vanliga användningsfall och scenarier

- Undersöka misstänkta resource manager- och Kubernetes-kontrollplansaktiviteter (Kubeaudit) i avancerad XDR-jakt

- Skapa anpassade identifieringar för misstänkta aktiviteter för Kontrollplan för Resource Manager och Kubernetes (Kubeaudit)

Förutsättningar

- För Kubernetes-händelser: du behöver minst en prenumeration med en Defender for Containers-plan aktiverad

- För Azure Resource Manager-händelser: du behöver minst en prenumeration med en Defender for Azure Resource Manager-plan aktiverad

Exempelfrågor

Använd följande exempelfråga för att visa distributionen av en privilegierad podd:

CloudAuditEvents

| where Timestamp > ago(1d)

| where DataSource == "Azure Kubernetes Service"

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "pods" and isnull(RawEventData.ObjectRef.subresource)

| where RawEventData.ResponseStatus.code startswith "20"

| extend PodName = RawEventData.RequestObject.metadata.name

| extend PodNamespace = RawEventData.ObjectRef.namespace

| mv-expand Container = RawEventData.RequestObject.spec.containers

| extend ContainerName = Container.name

| where Container.securityContext.privileged == "true"

| extend Username = RawEventData.User.username

| project Timestamp, AzureResourceId , OperationName, IPAddress, UserAgent, PodName, PodNamespace, ContainerName, Username

Om du vill visa kommandot exec i kube-system-namnområdet använder du följande exempelfråga:

CloudAuditEvents

| where Timestamp > ago(1d)

| where DataSource == "Azure Kubernetes Service"

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "pods" and RawEventData.ResponseStatus.code == 101

| where RawEventData.ObjectRef.namespace == "kube-system"

| where RawEventData.ObjectRef.subresource == "exec"

| where RawEventData.ResponseStatus.code == 101

| extend RequestURI = tostring(RawEventData.RequestURI)

| extend PodName = tostring(RawEventData.ObjectRef.name)

| extend PodNamespace = tostring(RawEventData.ObjectRef.namespace)

| extend Username = tostring(RawEventData.User.username)

| where PodName !startswith "tunnelfront-" and PodName !startswith "konnectivity-" and PodName !startswith "aks-link"

| extend Commands = extract_all(@"command=([^\&]*)", RequestURI)

| extend ParsedCommand = url_decode(strcat_array(Commands, " "))

| project Timestamp, AzureResourceId , OperationName, IPAddress, UserAgent, PodName, PodNamespace, Username, ParsedCommand

Om du vill identifiera skapandet av rollbindningen kluster-administratör använder du följande exempelfråga:

CloudAuditEvents

| where Timestamp > ago(1d)

| where OperationName == "create"

| where RawEventData.ObjectRef.resource == "clusterrolebindings"

| where RawEventData.ResponseStatus.code startswith "20"

| where RawEventData.RequestObject.roleRef.name == "cluster-admin"

| mv-expand Subject = RawEventData.RequestObject.subjects

| extend SubjectName = tostring(Subject.name)

| extend SubjectKind = tostring(Subject["kind"])

| extend BindingName = tostring(RawEventData.ObjectRef.name)

| extend ActionTakenBy = tostring(RawEventData.User.username)

| where ActionTakenBy != "acsService" //Remove FP

| project Timestamp, AzureResourceId , OperationName, ActionTakenBy, IPAddress, UserAgent, BindingName, SubjectName, SubjectKind

Relaterat innehåll

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för