Skapa och hantera Microsoft Sentinel-spelböcker

Spelböcker är samlingar av procedurer som kan köras från Microsoft Sentinel som svar på en hel incident, till en enskild avisering eller till en specifik entitet. En spelbok kan hjälpa dig att automatisera och samordna ditt svar och kan kopplas till en automatiseringsregel för att köras automatiskt när specifika aviseringar genereras eller när incidenter skapas eller uppdateras. Spelböcker kan också köras manuellt på begäran på specifika incidenter, aviseringar eller entiteter.

Den här artikeln beskriver hur du skapar och hanterar Microsoft Sentinel-spelböcker. Du kan senare koppla dessa spelböcker till analysregler eller automatiseringsregler, eller köra dem manuellt på specifika incidenter, aviseringar eller entiteter.

Kommentar

Spelböcker i Microsoft Sentinel baseras på arbetsflöden som skapats i Azure Logic Apps, vilket innebär att du får all kraft, anpassningsbarhet och inbyggda mallar för logikappar. Ytterligare avgifter kan tillkomma. Prisinformation finns på prissättningssidan för Azure Logic Apps.

Viktigt!

Microsoft Sentinel är nu allmänt tillgängligt på Microsofts plattform för enhetliga säkerhetsåtgärder i Microsoft Defender-portalen. Mer information finns i Microsoft Sentinel i Microsoft Defender-portalen.

Förutsättningar

Ett Azure-konto och prenumeration. Om du inte har någon prenumeration kan du registrera ett kostnadsfritt Azure-konto.

För att skapa och hantera spelböcker behöver du åtkomst till Microsoft Sentinel med någon av följande Azure-roller:

Logikapp Azure-roller beskrivning Förbrukning Logic App-deltagare Redigera och hantera logikappar. Förbrukning Logikappoperator Läsa, aktivera och inaktivera logikappar. Standard Logic Apps standardoperator Aktivera, skicka om och inaktivera arbetsflöden. Standard Logic Apps Standard Developer Skapa och redigera arbetsflöden. Standard Logic Apps Standard-deltagare Hantera alla aspekter av ett arbetsflöde. Mer information finns i följande dokumentation:

- Åtkomst till logikappsåtgärder

- Krav för Microsoft Sentinel-spelböcker.

Innan du skapar din spelbok rekommenderar vi att du läser Azure Logic Apps för Microsoft Sentinel-spelböcker.

Skapa en spelbok

Följ dessa steg för att skapa en ny spelbok i Microsoft Sentinel:

I Azure-portalen eller i Defender-portalen går du till din Microsoft Sentinel-arbetsyta. På arbetsytans meny går du till Konfiguration och väljer Automation.

Välj Skapa på den översta menyn och välj sedan något av följande alternativ:

Om du skapar en spelbok för förbrukning väljer du något av följande alternativ, beroende på vilken utlösare du vill använda och följer sedan stegen för en förbrukningslogikapp:

- Spelbok med incidentutlösare

- Spelbok med aviseringsutlösare

- Spelbok med entitetsutlösare

Den här guiden fortsätter med spelboken med entitetsutlösaren.

Om du skapar en Standard-spelbok väljer du Tom spelbok och följer sedan stegen för standardlogikapptypen.

Mer information finns i Logikapptyper som stöds och utlösare och åtgärder som stöds i Microsoft Sentinel-spelböcker.

Förbereda din spelboks logikapp

Välj någon av följande flikar för mer information om hur du skapar en logikapp för din spelbok, beroende på om du använder en förbruknings- eller standardlogikapp. Mer information finns i Logikapptyper som stöds.

Dricks

Om dina spelböcker behöver åtkomst till skyddade resurser som finns i eller är anslutna till ett virtuellt Azure-nätverk skapar du ett arbetsflöde för standardlogikappen.

Standardarbetsflöden körs i Azure Logic Apps med en enda klientorganisation och har stöd för att använda privata slutpunkter för inkommande trafik så att dina arbetsflöden kan kommunicera privat och säkert med virtuella nätverk. Standardarbetsflöden stöder även integrering av virtuella nätverk för utgående trafik. Mer information finns i Skydda trafik mellan virtuella nätverk och Azure Logic Apps med en enda klientorganisation med privata slutpunkter.

När du har valt utlösaren, som innehåller en incident, avisering eller entitetsutlösare, visas guiden Skapa spelbok , till exempel:

Följ dessa steg för att skapa din spelbok:

Ange följande information på fliken Grundläggande :

För Prenumeration och Resursgrupp väljer du de värden som du vill använda i respektive lista.

Regionvärdet är inställt på samma region som den associerade Log Analytics-arbetsytan.

Som Spelboksnamn anger du ett namn för din spelbok.

Om du vill övervaka spelbokens aktivitet i diagnostiksyfte väljer du Aktivera diagnostikloggar i Log Analytics och väljer sedan en Log Analytics-arbetsyta om du inte redan har valt en arbetsyta.

Välj Nästa: Anslutningar >.

På fliken Anslutningar rekommenderar vi att du lämnar standardvärdena, som konfigurerar en logikapp för att ansluta till Microsoft Sentinel med en hanterad identitet.

Mer information finns i Autentisera spelböcker till Microsoft Sentinel.

Om du vill fortsätta väljer du Nästa: Granska och skapa >.

På fliken Granska och skapa granskar du dina konfigurationsalternativ och väljer Skapa spelbok.

Azure tar några minuter att skapa och distribuera din spelbok. När distributionen är klar öppnas spelboken i arbetsflödesdesignern för förbrukning för Azure Logic Apps. Utlösaren som du valde tidigare visas automatiskt som det första steget i arbetsflödet, så nu kan du fortsätta att skapa arbetsflödet härifrån.

I designern väljer du Microsoft Sentinel-utlösaren, om den inte redan har valts.

I fönstret Skapa anslutning följer du de här stegen för att ange den information som krävs för att ansluta till Microsoft Sentinel.

För Autentisering väljer du bland följande metoder som påverkar efterföljande anslutningsparametrar:

Metod beskrivning OAuth Open Authorization (OAuth) är en teknikstandard som gör att du kan auktorisera en app eller tjänst att logga in på en annan utan att exponera privat information, till exempel lösenord. OAuth 2.0 är branschprotokollet för auktorisering och ger begränsad åtkomst till skyddade resurser. Mer information finns i följande resurser:

- Vad är OAuth?

- OAuth 2.0-auktorisering med Microsoft Entra-IDTjänstens huvud Ett huvudnamn för tjänsten representerar en entitet som kräver åtkomst till resurser som skyddas av en Microsoft Entra-klientorganisation. Mer information finns i Objektet Tjänstens huvudnamn. Hanterade identiteter En identitet som hanteras automatiskt i Microsoft Entra-ID. Appar kan använda den här identiteten för att komma åt resurser som stöder Microsoft Entra-autentisering och för att hämta Microsoft Entra-token utan att behöva hantera några autentiseringsuppgifter.

För optimal säkerhet rekommenderar Microsoft att du använder en hanterad identitet för autentisering när det är möjligt. Det här alternativet ger överlägsen säkerhet och hjälper till att skydda autentiseringsinformationen så att du inte behöver hantera den här känsliga informationen. Mer information finns i följande resurser:

- Vad är hanterade identiteter för Azure-resurser?

- Autentisera åtkomst och anslutningar till Azure-resurser med hanterade identiteter i Azure Logic Apps.Mer information finns i Autentiseringsprompter.

Baserat på det valda autentiseringsalternativet anger du de nödvändiga parametervärdena för motsvarande alternativ.

Mer information om dessa parametrar finns i Referens för Microsoft Sentinel-anslutningsappen.

För Klientorganisations-ID väljer du ditt Microsoft Entra-klient-ID.

När du är klar väljer du Logga in.

Om du tidigare valde Spelbok med entitetsutlösare väljer du den typ av entitet som du vill att spelboken ska ta emot som indata.

Autentiseringsprompter

När du lägger till en utlösare eller efterföljande åtgärd som kräver autentisering kan du uppmanas att välja mellan de tillgängliga autentiseringstyper som stöds av motsvarande resursprovider. I det här exemplet är en Microsoft Sentinel-utlösare den första åtgärden som du lägger till i arbetsflödet. Resursprovidern är därför Microsoft Sentinel, som stöder flera autentiseringsalternativ. Mer information finns i följande dokumentation:

- Autentisera spelböcker till Microsoft Sentinel

- Utlösare och åtgärder som stöds i Microsoft Sentinel-spelböcker

Lägga till åtgärder i spelboken

Nu när du har ett arbetsflöde för din spelbok definierar du vad som händer när du anropar spelboken. Lägg till åtgärder, logiska villkor, loopar eller skiftfallsvillkor genom att välja plustecknet (+) i designern. Mer information finns i Skapa ett arbetsflöde med en utlösare eller åtgärd.

Det här valet öppnar fönstret Lägg till en åtgärd där du kan bläddra eller söka efter tjänster, program, system, kontrollflödesåtgärder med mera. När du har angett dina söktermer eller valt den resurs som du vill använda visas de tillgängliga åtgärderna i resultatlistan.

I varje åtgärd får du följande alternativ när du väljer i ett fält:

Dynamiskt innehåll (blixtikon): Välj från en lista över tillgängliga utdata från föregående åtgärder i arbetsflödet, inklusive Microsoft Sentinel-utlösaren. Dessa utdata kan till exempel innehålla attributen för en avisering eller incident som skickades till spelboken, inklusive värden och attribut för alla mappade entiteter och anpassad information i aviseringen eller incidenten. Du kan lägga till referenser till den aktuella åtgärden genom att välja dessa utdata.

Exempel som visas med dynamiskt innehåll finns i följande avsnitt:

Uttrycksredigerare (funktionsikon): Välj från ett stort bibliotek med funktioner för att lägga till mer logik i arbetsflödet.

Mer information finns i Utlösare och åtgärder som stöds i Microsoft Sentinel-spelböcker.

Dynamiskt innehåll: Entitetsspelböcker utan incident-ID

Spelböcker som skapats med Microsoft Sentinel-entitetsutlösaren använder ofta fältet Incident ARM ID , till exempel för att uppdatera en incident efter att ha vidtagit åtgärder på entiteten. Om en sådan spelbok utlöses i ett scenario som inte är kopplat till en incident, till exempel vid hotjakt, finns det inget incident-ID för att fylla i det här fältet. I stället fylls fältet i med ett null-värde. Därför kan spelboken misslyckas med att köras till slutförande.

För att förhindra det här felet rekommenderar vi att du skapar ett villkor som söker efter ett värde i fältet incident-ID innan arbetsflödet vidtar andra åtgärder. Du kan ange en annan uppsättning åtgärder som ska utföras om fältet har ett null-värde på grund av att spelboken inte körs från en incident.

I arbetsflödet, som föregår den första åtgärden som refererar till fältet Incident ARM ID, följer du dessa allmänna steg för att lägga till en villkorsåtgärd.

I fönstret Villkor väljer du fältet Välj ett värde till vänster på villkorsraden och väljer sedan alternativet dynamiskt innehåll (blixtikon).

I listan med dynamiskt innehåll, under Microsoft Sentinel-incidenten, använder du sökrutan för att hitta och välja INCIDENT ARM-ID.

Dricks

Om utdata inte visas i listan väljer du Visa mer bredvid utlösarnamnet.

I det mellersta fältet, från operatorlistan, är valet inte lika med.

I det högra fältet Välj ett värde och välj alternativet uttrycksredigerare (funktionsikon).

I redigeraren anger du null och väljer Lägg till.

När du är klar ser villkoret ut ungefär som i följande exempel:

Dynamiskt innehåll: Arbeta med anpassad information

I Microsoft Sentinel-incidentutlösaren är utdata för anpassad aviseringsinformation en matris med JSON-objekt där var och en representerar en anpassad information från en avisering. Anpassad information är nyckel/värde-par som gör att du kan visa information från händelser i aviseringen så att de kan representeras, spåras och analyseras som en del av incidenten.

Det här fältet i aviseringen är anpassningsbart, så schemat beror på vilken typ av händelse som visas. Om du vill generera schemat som bestämmer hur du parsar utdata för anpassad information anger du data från en instans av den här händelsen:

På menyn Microsoft Sentinel-arbetsyta går du till Konfiguration och väljer Analys.

Följ stegen för att skapa eller öppna en befintlig schemalagd frågeregel eller NRT-frågeregel.

På fliken Ange regellogik expanderar du avsnittet Anpassad information, till exempel:

Följande tabell innehåller mer information om dessa nyckel/värde-par:

Artikel Plats beskrivning Tangent Vänster kolumn Representerar de anpassade fält som du skapar. Värde Höger kolumn Representerar fälten från de händelsedata som fyller i de anpassade fälten. Om du vill generera schemat anger du följande exempel på JSON-kod:

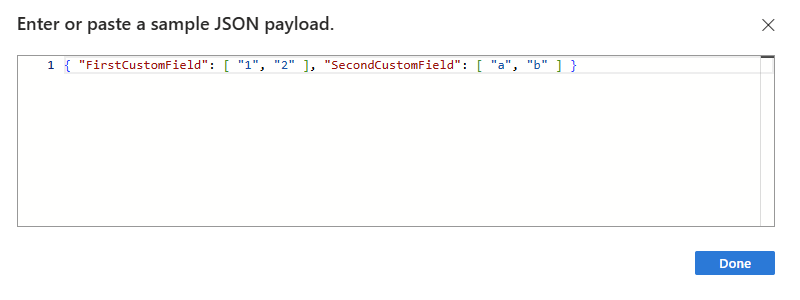

{ "FirstCustomField": [ "1", "2" ], "SecondCustomField": [ "a", "b" ] }Koden visar nyckelnamnen som matriser och värdena som objekt i matriserna. Värden visas som faktiska värden, inte den kolumn som innehåller värdena.

Följ dessa steg för arbetsflödet om du vill använda anpassade fält för incidentutlösare:

Lägg till den inbyggda åtgärden Parse JSON under microsoft Sentinel-incidentutlösaren i arbetsflödesdesignern.

Välj i åtgärdens innehållsparameter och välj alternativet dynamisk innehållslista (blixtikon).

I listan i avsnittet incidentutlösare letar du upp och väljer Avisering anpassad information, till exempel:

Den här markeringen lägger automatiskt till en För varje loop runt Parsa JSON eftersom en incident innehåller en matris med aviseringar.

I fönstret Parsa JSON-information väljer du Använd exempelnyttolast för att generera schema, till exempel:

I rutan Ange eller klistra in en JSON-exempelnyttolast anger du en exempelnyttolast och väljer Klar.

Du kan till exempel hitta en exempelnyttolast genom att leta i Log Analytics efter en annan instans av den här aviseringen och sedan kopiera objektet för anpassad information, som du hittar under Utökade egenskaper. Om du vill komma åt Log Analytics-data går du antingen till sidan Loggar i Azure-portalen eller sidan Avancerad jakt i Defender-portalen.

I följande exempel visas den tidigare JSON-exempelkoden:

När du är klar innehåller rutan Schema nu det genererade schemat baserat på det exempel som du angav. Åtgärden Parsa JSON skapar anpassade fält som du nu kan använda som dynamiska fält med matristyp i arbetsflödets efterföljande åtgärder.

I följande exempel visas en matris och dess objekt, både i schemat och i listan med dynamiskt innehåll för en efterföljande åtgärd med namnet Compose:

Hantera dina spelböcker

Välj fliken Automation > Active-spelböcker för att visa alla spelböcker som du har åtkomst till, filtrerade efter din prenumerationsvy.

När du har registrerat dig för den enhetliga säkerhetsåtgärdsplattformen visar fliken Aktiva spelböcker som standard ett fördefinierat filter med den registrerade arbetsytans prenumeration. I Azure-portalen redigerar du de prenumerationer som du visar från menyn Katalog + prenumeration i sidhuvudet för den globala Azure-sidan.

Fliken Aktiva spelböcker visar alla aktiva spelböcker som är tillgängliga för alla valda prenumerationer, men som standard kan en spelbok endast användas i den prenumeration som den tillhör, såvida du inte uttryckligen beviljar Microsoft Sentinel-behörigheter till spelbokens resursgrupp.

Fliken Aktiva spelböcker visar dina spelböcker med följande information:

| Kolumnnamn | beskrivning |

|---|---|

| Status | Anger om spelboken är aktiverad eller inaktiverad. |

| Planera | Anger om spelboken använder resurstypen Standard eller Consumption Azure Logic Apps. Spelböcker av standardtyp använder LogicApp/Workflow namngivningskonventionen, som visar hur en Standard-spelbok representerar ett arbetsflöde som finns tillsammans med andra arbetsflöden i en enda logikapp. Mer information finns i Azure Logic Apps för Microsoft Sentinel-spelböcker. |

| Typ av utlösare | Anger utlösaren i Azure Logic Apps som startar den här spelboken: - Microsoft Sentinel-incident/avisering/entitet: Spelboken startas med någon av Sentinel-utlösarna, inklusive incident, avisering eller entitet - Använda Microsoft Sentinel-åtgärd: Spelboken startas med en icke-Microsoft Sentinel-utlösare men använder en Microsoft Sentinel-åtgärd - Övrigt: Spelboken innehåller inga Microsoft Sentinel-komponenter - Inte initierad: Spelboken skapades, men innehåller inga komponenter, ingen av dem utlöser inga åtgärder. |

Välj en spelbok för att öppna sidan Azure Logic Apps, som visar mer information om spelboken. På sidan Azure Logic Apps:

- Visa en logg över alla gånger spelboken kördes

- Visa körningsresultat, inklusive lyckade och misslyckade resultat och annan information

- Om du har relevanta behörigheter öppnar du arbetsflödesdesignern i Azure Logic Apps för att redigera spelboken direkt

Relaterat innehåll

När du har skapat din spelbok kopplar du den till regler som utlöses av händelser i din miljö eller kör dina spelböcker manuellt på specifika incidenter, aviseringar eller entiteter.

Mer information finns i: