Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

MITRE ATT&CK är en offentligt tillgänglig kunskapsbas av taktiker och tekniker som ofta används av angripare. Den skapas och underhålls baserat på verkliga observationer. Många organisationer använder MITRE ATT&CK-kunskapsbas för att utveckla specifika hotmodeller och metoder för att verifiera säkerhetsstatus i sina miljöer.

Microsoft Sentinel analyserar inmatade data, inte bara för att identifiera hot och hjälpa dig att undersöka, utan även för att visualisera organisationens säkerhetsstatus och täckning.

Den här artikeln beskriver hur du använder MITRE-sidan i Microsoft Sentinel för att visa de analysregler (identifieringar) som redan är aktiva på din arbetsyta och de identifieringar som är tillgängliga för dig att konfigurera. Använd den här sidan om du vill förstå organisationens säkerhetstäckning baserat på taktiker och tekniker från MITRE ATT&CK-ramverket.

Viktigt

MITRE-sidan i Microsoft Sentinel finns för närvarande i FÖRHANDSVERSION. De kompletterande villkoren för Azure förhandsversion innehåller juridiska villkor som gäller för Azure funktioner som är i betaversion, förhandsversion eller på annat sätt ännu inte har släppts i allmän tillgänglighet.

Förhandskrav

Innan du visar MITRE-täckningen för din organisation i Microsoft Sentinel måste du se till att du har följande krav:

- En aktiv Microsoft Sentinel instans.

- Nödvändiga behörigheter för att visa innehåll i Microsoft Sentinel. Mer information finns i Roller och behörigheter i Microsoft Sentinel.

- Dataanslutningar som konfigurerats för att mata in relevanta säkerhetsdata i Microsoft Sentinel. Mer information finns i Microsoft Sentinel dataanslutningar.

- Aktiva schemalagda frågeregler och regler för nära realtid (NRT) som konfigurerats i Microsoft Sentinel. Mer information finns i Hotidentifiering i Microsoft Sentinel.

- Kunskaper om MITRE ATT&CK-ramverket och dess taktiker och tekniker.

MITRE ATT&CK-ramverksversion

Microsoft Sentinel är just nu anpassat till MITRE ATT-&CK-ramverket version 18.

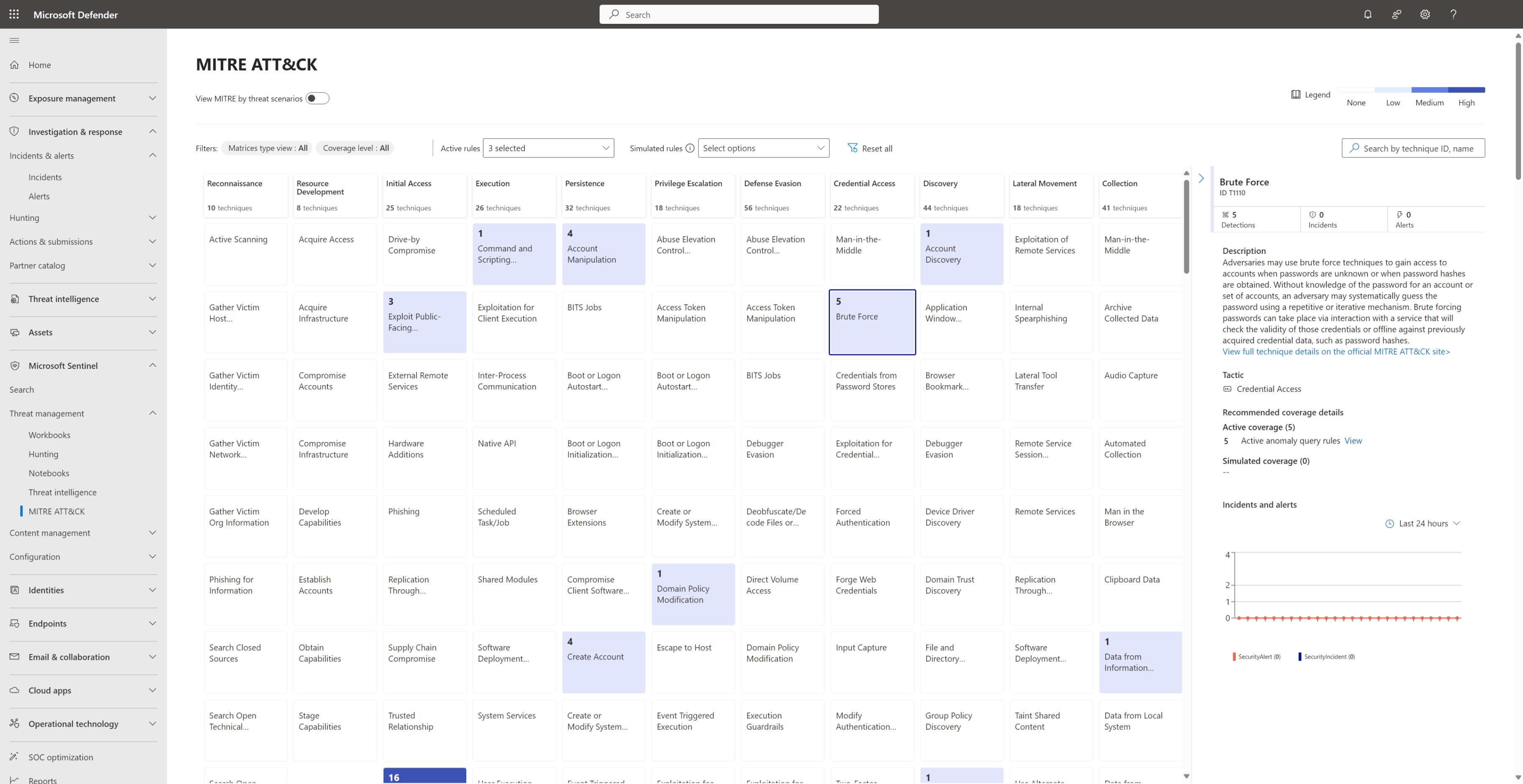

Visa aktuell MITRE-täckning

Som standard anges både aktiva schemalagda frågor och regler i nära realtid (NRT) i täckningsmatrisen.

Så här visar du den aktuella MITRE-täckningen för din organisation:

Gör något av följande beroende på vilken portal du använder:

I Defender-portalen väljer du Microsoft Sentinel > Threat Management > MITRE ATT&CK.

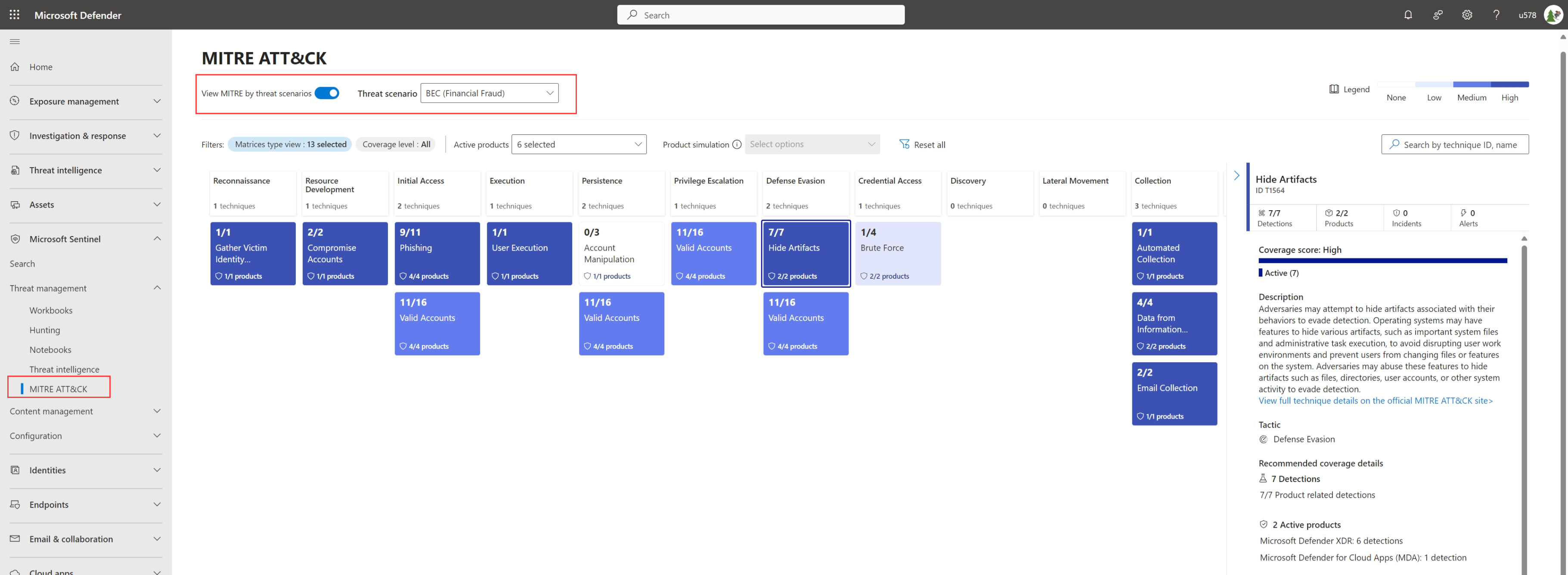

Om du vill filtrera sidan efter ett specifikt hotscenario aktiverar du alternativet Visa MITRE efter hotscenario och väljer sedan ett hotscenario i den nedrullningsbara menyn. Sidan uppdateras därefter. Till exempel:

Använd någon av följande metoder:

Använd förklaringen för att förstå hur många identifieringar som för närvarande är aktiva på din arbetsyta för en specifik teknik.

Använd sökfältet för att söka efter en specifik teknik i matrisen med hjälp av tekniknamnet eller ID:t för att visa organisationens säkerhetsstatus för den valda tekniken.

Välj en specifik teknik i matrisen för att visa mer information i informationsfönstret. Där kan du använda länkarna för att hoppa till någon av följande platser:

I området Beskrivning väljer du Visa fullständig teknikinformation ... för mer information om den valda tekniken i MITRE ATT&CK-ramverket kunskapsbas.

Rulla nedåt i fönstret och välj länkar till något av de aktiva objekten för att gå till relevant område i Microsoft Sentinel.

Välj till exempel Jaktfrågor för att gå till sidan Jakt . Där visas en filtrerad lista över de jaktfrågor som är associerade med den valda tekniken och som du kan konfigurera på din arbetsyta.

I Defender-portalen visar informationsfönstret också rekommenderad täckningsinformation, inklusive förhållandet mellan aktiva identifieringar och säkerhetstjänster (produkter) av alla rekommenderade identifieringar och tjänster för den valda tekniken.

Simulera möjlig täckning med tillgängliga identifieringar

I MITRE-täckningsmatrisen refererar simulerad täckning till identifieringar som är tillgängliga men som för närvarande inte har konfigurerats på din Microsoft Sentinel arbetsyta. Visa din simulerade täckning för att förstå organisationens möjliga säkerhetsstatus om du har konfigurerat alla tillgängliga identifieringar.

Under Hothantering i Microsoft Sentinel väljer du MITRE ATT&CK (förhandsversion) och väljer sedan objekt på menyn Simulerade regler för att simulera organisationens möjliga säkerhetsstatus.

Använd elementen för täckningsmatrisen på samma sätt som du annars skulle visa den simulerade täckningen för en specifik teknik.

Använda MITRE ATT&CK-ramverket i analysregler och incidenter

Schemalagda regler med MITRE-tekniker som tillämpas regelbundet på din Microsoft Sentinel arbetsyta förbättrar organisationens säkerhetsstatus i MITRE-täckningsmatrisen.

Analysregler:

- När du konfigurerar analysregler väljer du specifika MITRE-tekniker som ska tillämpas på regeln.

- När du söker efter analysregler filtrerar du de regler som visas med teknik för att hitta dina regler snabbare.

Mer information finns i Identifiera hot direkt och Skapa anpassade analysregler för att identifiera hot.

Incidenter:

När incidenter skapas för aviseringar som visas av regler med konfigurerade MITRE-tekniker läggs även teknikerna till i incidenterna.

Mer information finns i Undersöka incidenter med Microsoft Sentinel. Om Microsoft Sentinel registreras i Defender-portalen undersöker du incidenter i Microsoft Defender-portalen i stället.

Hotjakt:

- När du skapar en ny jaktfråga väljer du de specifika taktiker och tekniker som ska tillämpas på din fråga.

- När du söker efter aktiva jaktfrågor filtrerar du de frågor som visas efter taktik genom att välja ett objekt i listan ovanför rutnätet. Välj en fråga om du vill se information om taktik och teknik i informationsfönstret på sidan.

- När du skapar bokmärken använder du antingen teknikmappningen som ärvts från jaktfrågan eller skapar en egen mappning.

Mer information finns i Jaga efter hot med Microsoft Sentinel och Hålla reda på data under jakt med Microsoft Sentinel.

Relaterat innehåll

Mer information finns i: