Distribuera ett Azure Stack HCI- version 23H2-system med hjälp av Azure-portalen

Gäller för: Azure Stack HCI, version 23H2

Den här artikeln hjälper dig att distribuera ett Azure Stack HCI- version 23H2-system med hjälp av Azure-portalen.

Förutsättningar

- Slutförande av Registrera dina servrar med Azure Arc och tilldela distributionsbehörigheter.

- För kluster med tre noder måste de nätverkskort som transporterar lagringstrafiken i klustret vara anslutna till en nätverksväxel. Distribution av kluster med tre noder med lagringsnätverkskort som är direkt anslutna till varje server utan växel stöds inte i den här förhandsversionen.

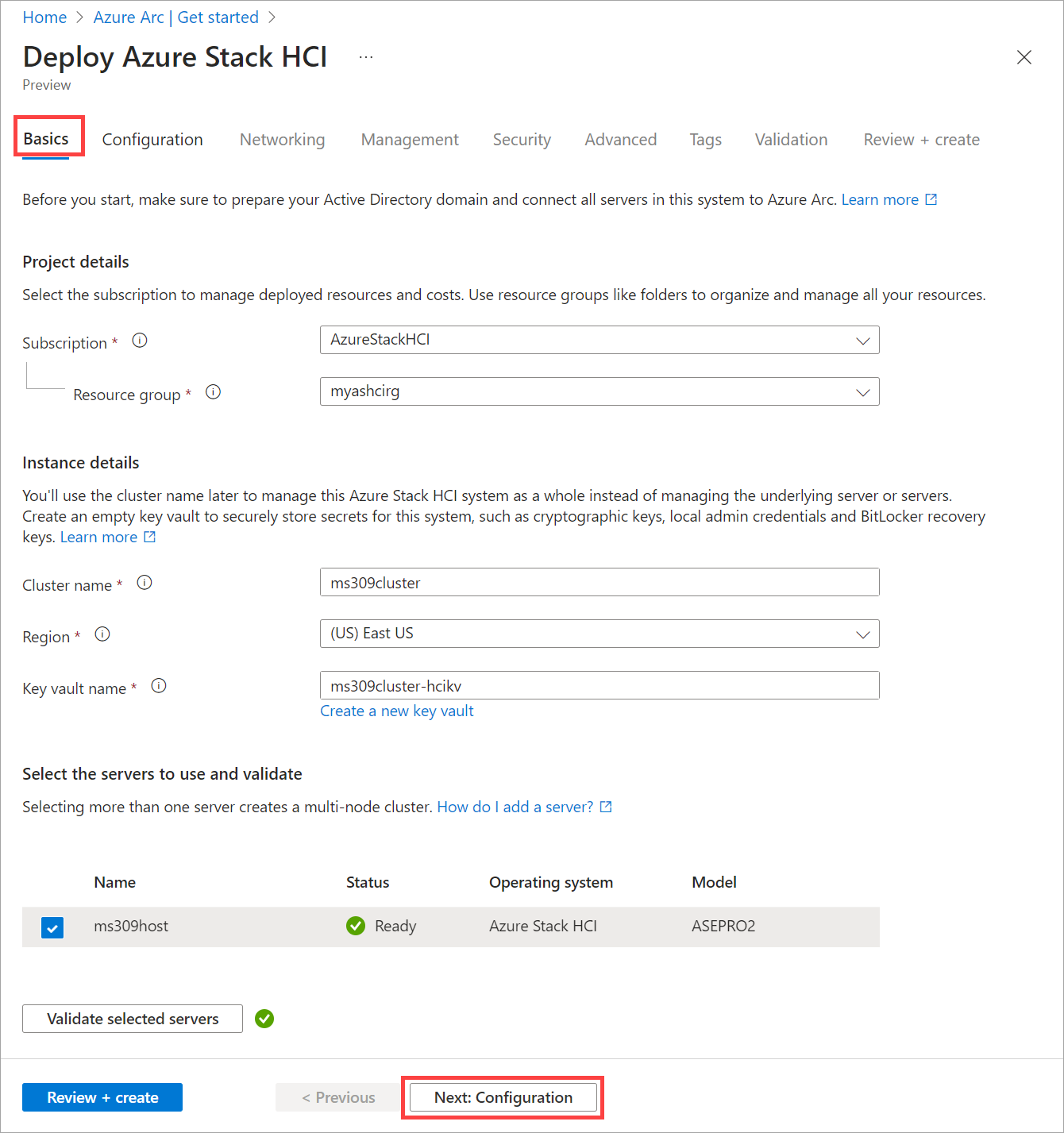

Starta guiden och fyll i grunderna

Öppna en webbläsare och gå till Azure-portalen. Sök efter Azure Arc. Välj Azure Arc och gå sedan till Infrastruktur | Azure Stack HCI. På fliken Kom igång väljer du Distribuera kluster.

Välj den prenumerations - och resursgrupp där systemets resurser ska lagras.

Alla resurser i Azure-prenumerationen faktureras tillsammans.

Ange det klusternamn som användes för det här Azure Stack HCI-systemet när Usluge domena aktivnog direktorijuma (AD DS) förbereddes för den här distributionen.

Välj den region som systemets Azure-resurser ska lagras i. För en lista över Azure-regioner som stöds, krav för Azure.

Vi överför inte mycket data så det är OK om regionen inte är nära.

Skapa ett tomt nyckelvalv för att lagra hemligheter för det här systemet på ett säkert sätt, till exempel kryptografiska nycklar, lokala administratörsautentiseringsuppgifter och BitLocker-återställningsnycklar.

Key Vault lägger till kostnader utöver Azure Stack HCI-prenumerationen. Mer information finns i Priser för Key Vault.

Välj den server eller de servrar som utgör det här Azure Stack HCI-systemet.

Viktigt!

Servrar får inte vara anslutna till Active Directory före distributionen.

Välj Verifiera, vänta tills kryssrutan för grön validering visas och välj sedan Nästa: Konfiguration.

Valideringsprocessen kontrollerar att varje server kör samma exakta version av operativsystemet, har rätt Azure-tillägg och har matchande (symmetriska) nätverkskort.

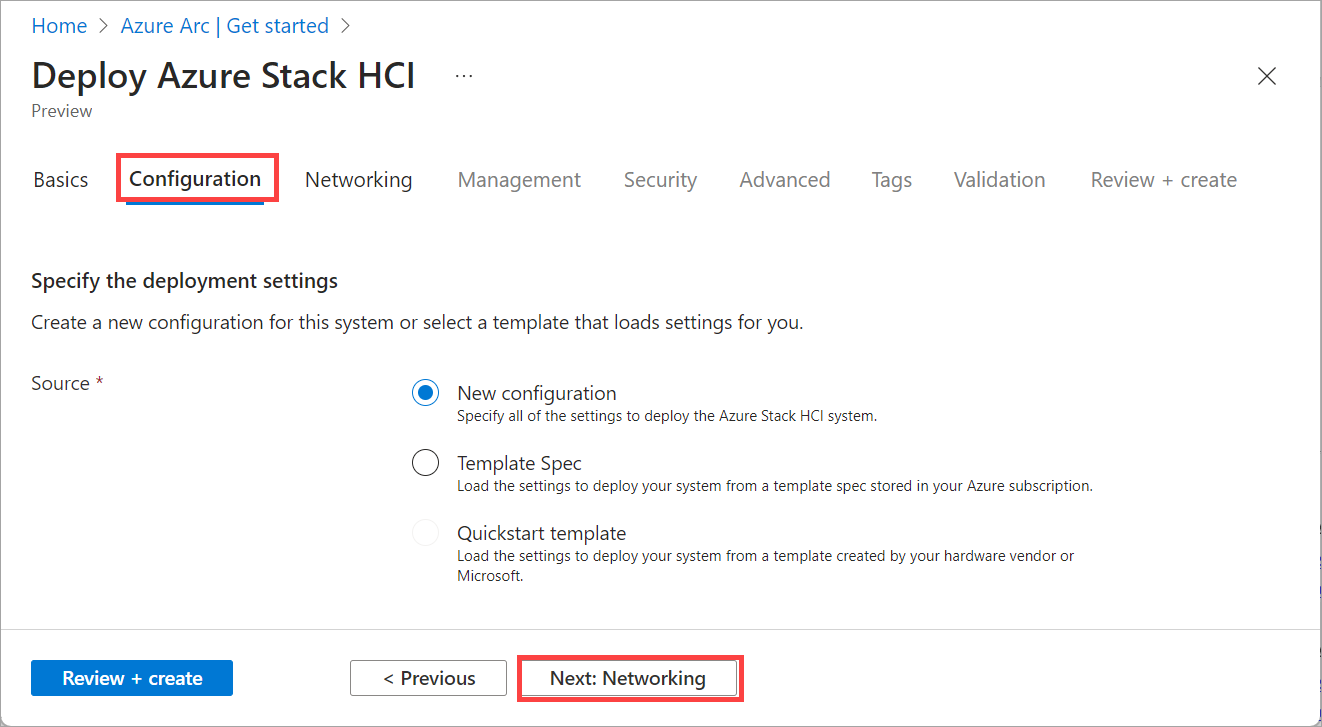

Ange distributionsinställningarna

Välj om du vill skapa en ny konfiguration för det här systemet eller läsa in distributionsinställningar från en mall, oavsett hur du kan granska inställningarna innan du distribuerar:

Välj källan för distributionsinställningarna:

- Ny konfiguration – Ange alla inställningar för att distribuera det här systemet.

- Mallspecifikation – Läs in inställningarna för att distribuera det här systemet från en mallspecifikation som lagras i din Azure-prenumeration.

- Snabbstartsmall – Den här inställningen är inte tillgänglig i den här versionen.

Välj Nästa: Nätverk.

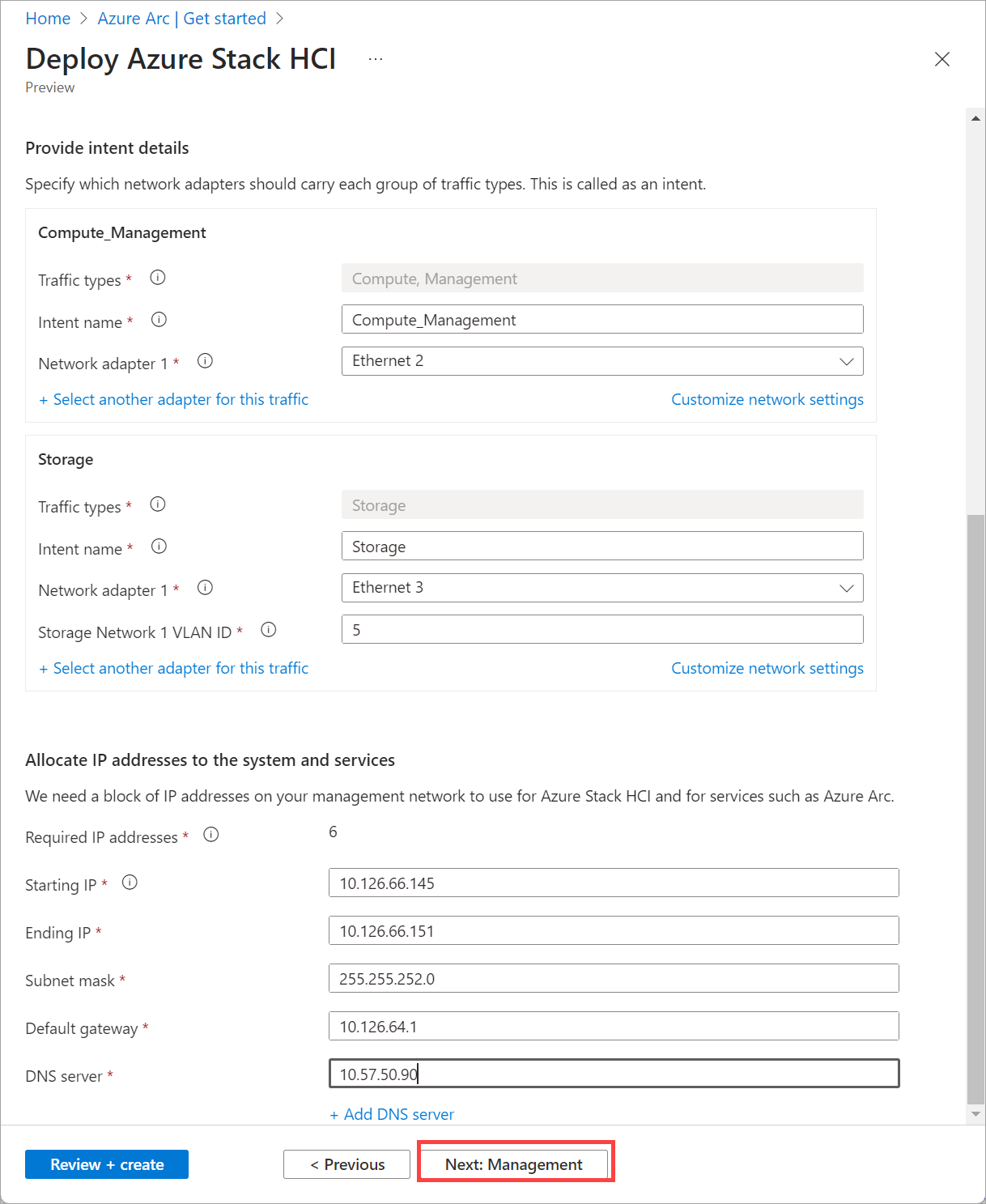

Ange nätverksinställningar

För kluster med flera noder väljer du om klustret är kabelkopplat för att använda en nätverksväxel för lagringsnätverkstrafiken:

- Ingen växel för lagring – För kluster med två noder med lagringsnätverkskort som ansluter de två servrarna direkt utan att gå via en växel.

- Nätverksväxel för lagringstrafik – För kluster med lagringsnätverkskort som är anslutna till en nätverksväxel. Detta gäller även för kluster som använder konvergerade nätverkskort som har alla trafiktyper, inklusive lagring.

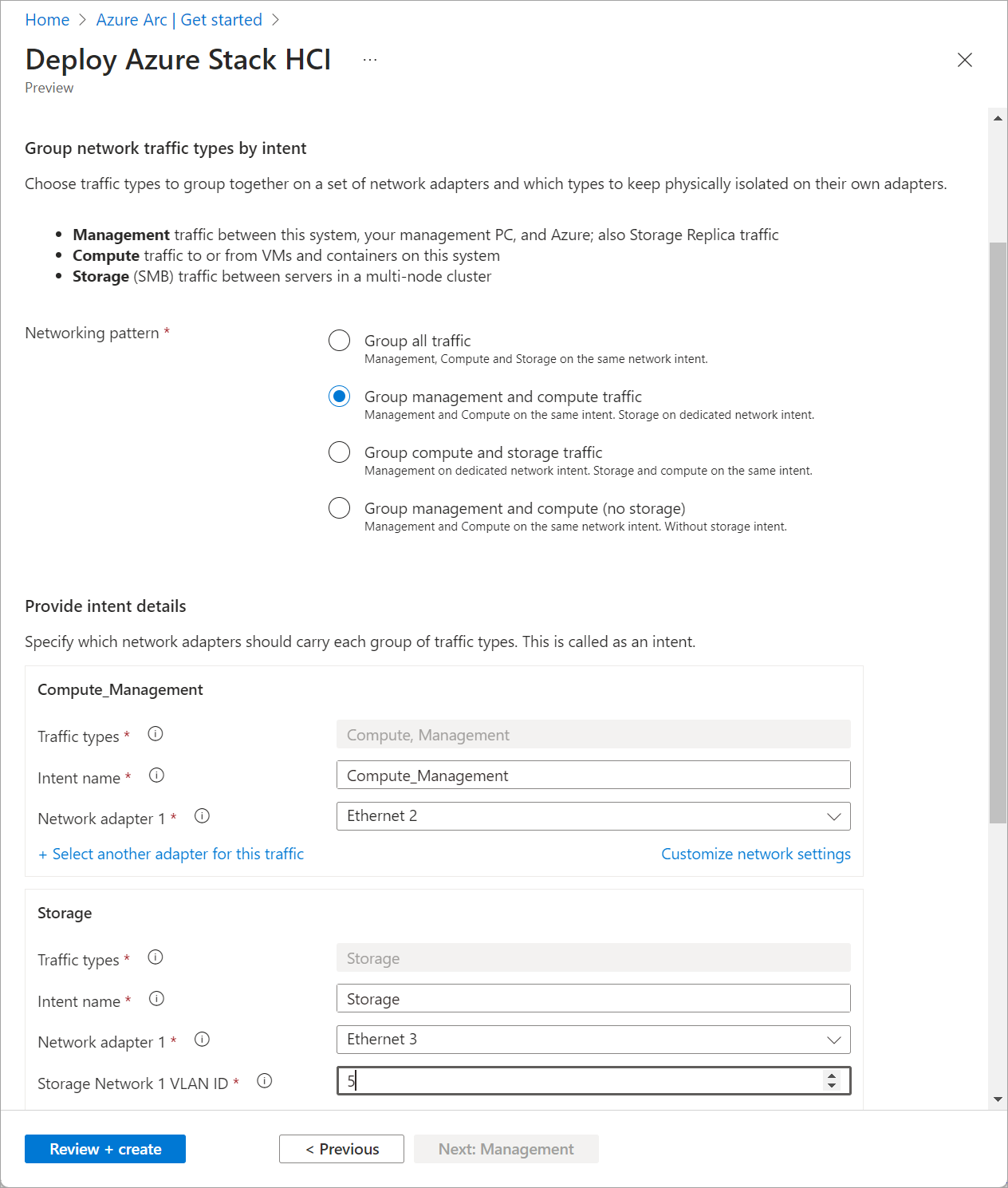

Välj trafiktyper för att gruppera på en uppsättning nätverkskort – och vilka typer som ska hållas fysiskt isolerade på sina egna kort.

Det finns tre typer av trafik som vi konfigurerar:

- Hanteringstrafik mellan det här systemet, hanteringsdatorn och Azure, även Storage Replica-trafik

- Beräkna trafik till eller från virtuella datorer och containrar i det här systemet

- Lagringstrafik (SMB) mellan servrar i ett kluster med flera noder

Välj hur du vill gruppera trafiken:

Gruppera all trafik – Om du använder nätverksväxlar för lagringstrafik kan du gruppera alla trafiktyper på en uppsättning nätverkskort.

Grupphantering och beräkningstrafik – Det här grupperar hanterings- och beräkningstrafik tillsammans på en uppsättning kort samtidigt som lagringstrafiken hålls isolerad på dedikerade höghastighetskort.

Gruppberäkning och lagringstrafik – Om du använder nätverksväxlar för lagringstrafik kan du gruppera beräknings- och lagringstrafik på dina höghastighetskort samtidigt som hanteringstrafiken hålls isolerad på en annan uppsättning kort.

Detta används ofta för privata MEC-system (multi-access edge compute).

Anpassad konfiguration – På så sätt kan du gruppera trafik på olika sätt, till exempel att bära varje trafiktyp på sin egen uppsättning kort.

Dricks

Om du distribuerar en enskild server som du planerar att lägga till servrar till senare väljer du de nätverkstrafikgrupper som du vill använda för det slutliga klustret. När du sedan lägger till servrar får de automatiskt rätt inställningar.

För varje grupp av trafiktyper (kallas för en avsikt) väljer du minst ett oanvänt nätverkskort (men förmodligen minst två matchande kort för redundans).

Se till att använda höghastighetskort för avsikten som omfattar lagringstrafik.

För lagringssyfte anger du det VLAN-ID som angetts på de nätverksväxlar som används för varje lagringsnätverk.

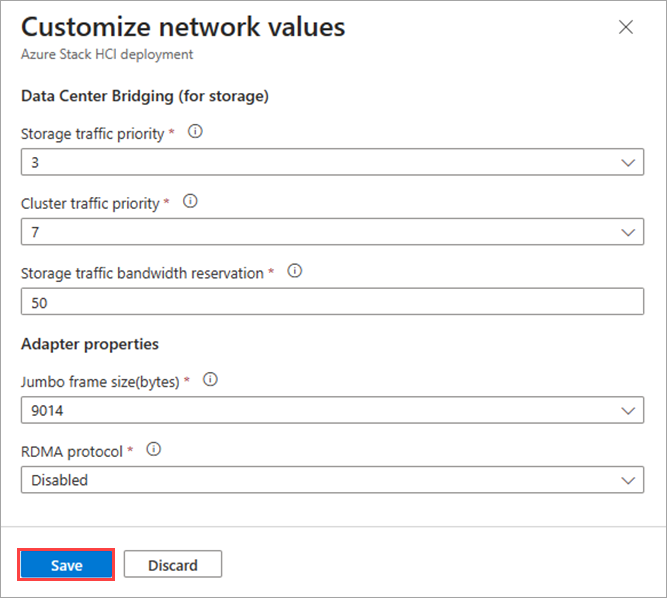

Om du vill anpassa nätverksinställningar för en avsikt väljer du Anpassa nätverksinställningar och anger följande information:

- Prioritet för lagringstrafik. Detta anger prioritetsflödeskontrollen där Data Center Bridging (DCB) används.

- Prioritet för klustertrafik.

- Lagringstrafikbandbreddsreservation. Den här parametern definierar bandbreddsallokeringen i % för lagringstrafiken.

- Adpater-egenskaper som jumboramstorlek (i byte) och RDMA-protokoll (som nu kan inaktiveras).

Med hjälp av fälten Start-IP och Slut-IP (och relaterade) allokerar du ett sammanhängande block med minst sex statiska IP-adresser i hanteringsnätverkets undernät och utelämnar adresser som redan används av servrarna.

Dessa IP-adresser används av Azure Stack HCI och intern infrastruktur (Arc Resource Bridge) som krävs för hantering av virtuella Arc-datorer och AKS Hybrid.

Välj Nästa: Hantering.

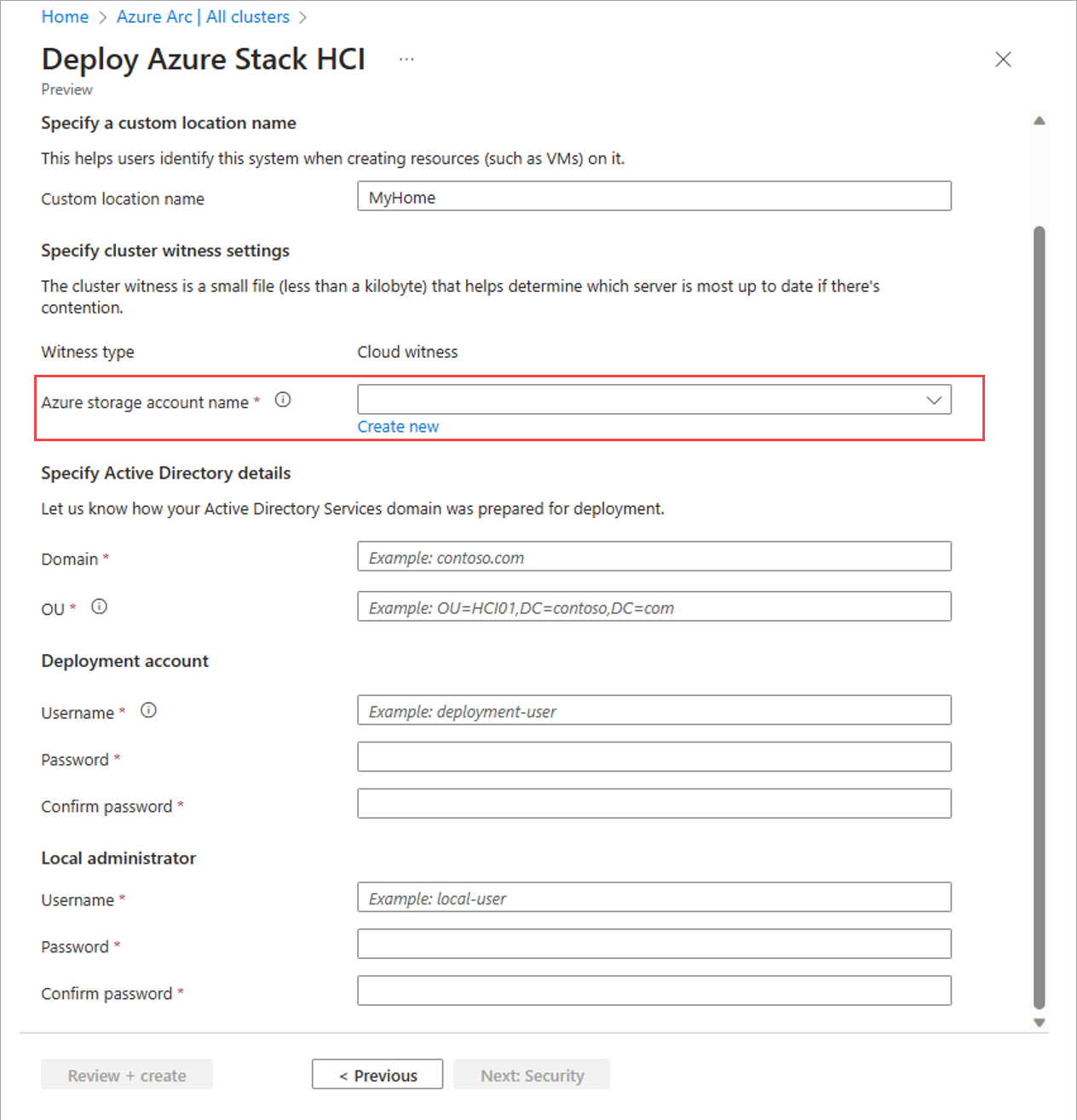

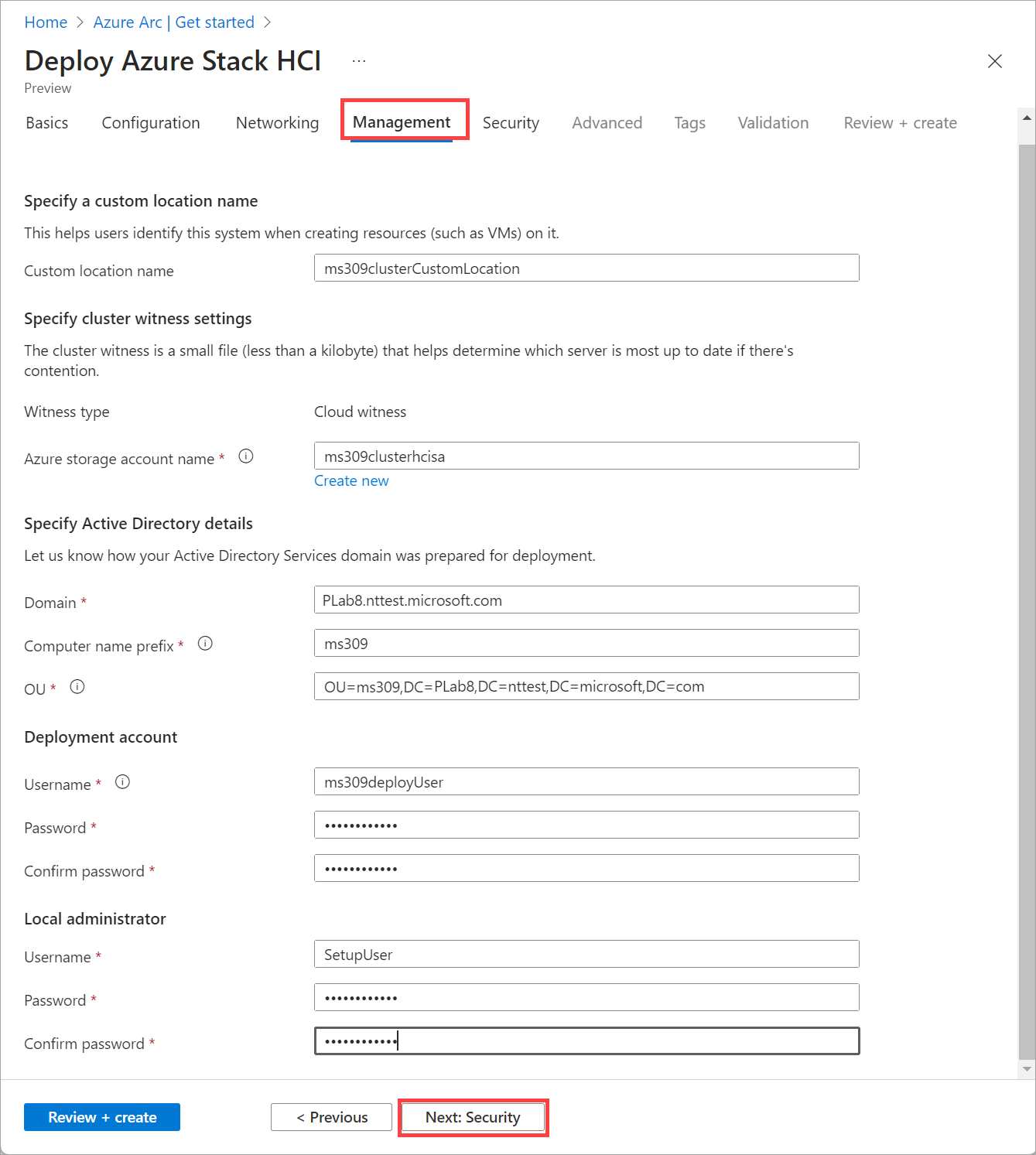

Ange hanteringsinställningar

Du kan också redigera det föreslagna namnet på den anpassade platsen som hjälper användarna att identifiera det här systemet när de skapar resurser, till exempel virtuella datorer på det.

Välj ett befintligt lagringskonto eller skapa ett nytt lagringskonto för att lagra klustervittnesfilen.

När du väljer ett befintligt konto filtreras listrutan för att endast visa de lagringskonton som finns i den angivna resursgruppen för distribution. Du kan använda samma lagringskonto med flera kluster. varje vittne använder mindre än ett kilobyte lagringsutrymme.

Ange den Active Directory-domän som du distribuerar systemet till.

Detta måste vara samma fullständigt kvalificerade domännamn (FQDN) som användes när domänen Usluge domena aktivnog direktorijuma (AD DS) förbereddes för distribution.

Ange den organisationsenhet som skapats för den här distributionen. Till exempel:

OU=HCI01,DC=contoso,DC=comAnge autentiseringsuppgifterna för distributionskontot .

Det här domänanvändarkontot skapades när domänen förbereddes för distribution.

Ange autentiseringsuppgifterna för lokal administratör för servrarna.

Autentiseringsuppgifterna måste vara identiska på alla servrar i systemet. Om det aktuella lösenordet inte uppfyller komplexitetskraven (över 12 tecken, gemener och versaler, ett tal och ett specialtecken) måste du ändra det på alla servrar innan du fortsätter.

Välj Nästa: Säkerhet.

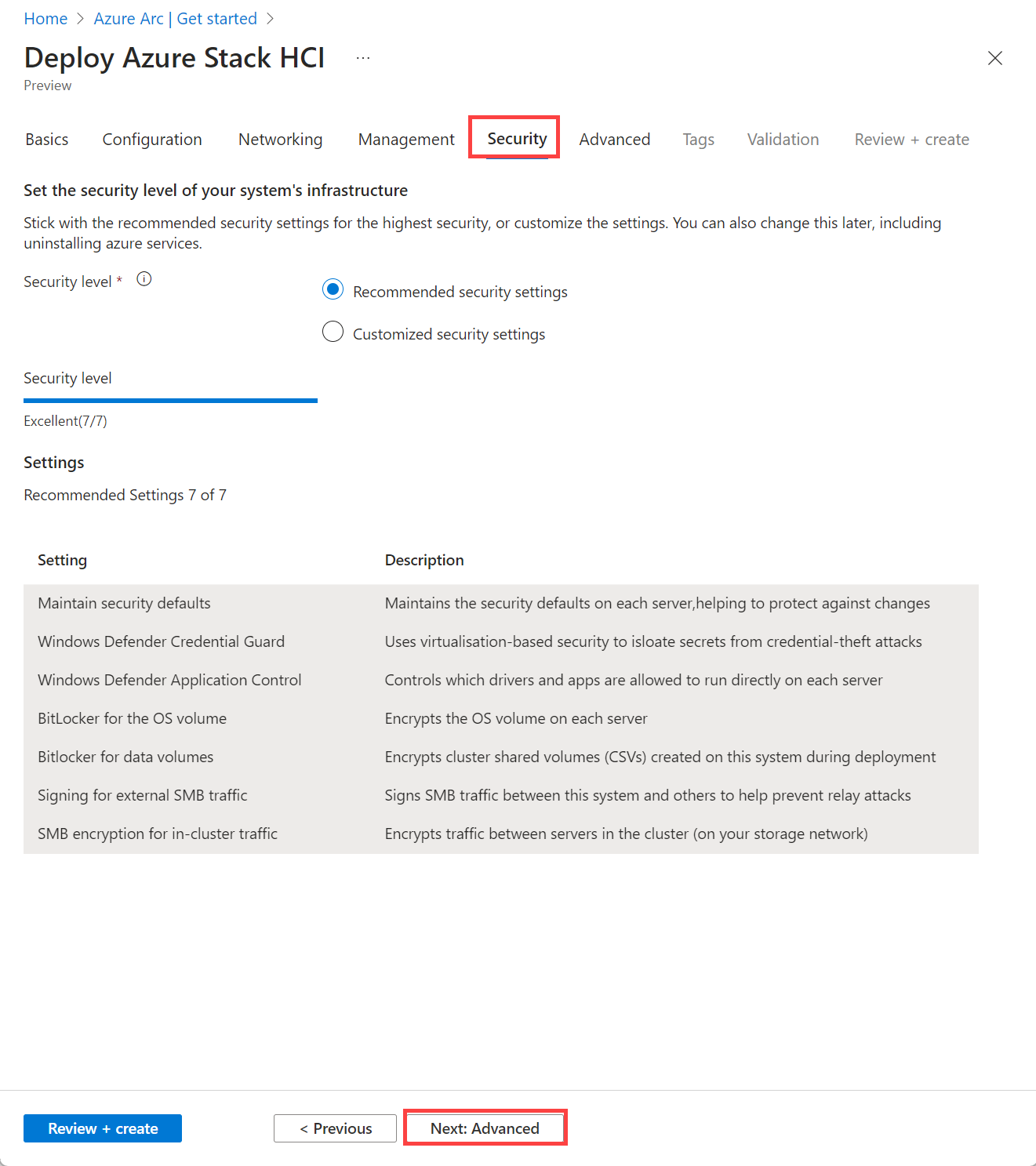

Ange säkerhetsnivå

Välj säkerhetsnivå för systemets infrastruktur:

- Rekommenderade säkerhetsinställningar – Anger de högsta säkerhetsinställningarna.

- Anpassade säkerhetsinställningar – Låter dig inaktivera säkerhetsinställningar.

Välj Nästa: Avancerat.

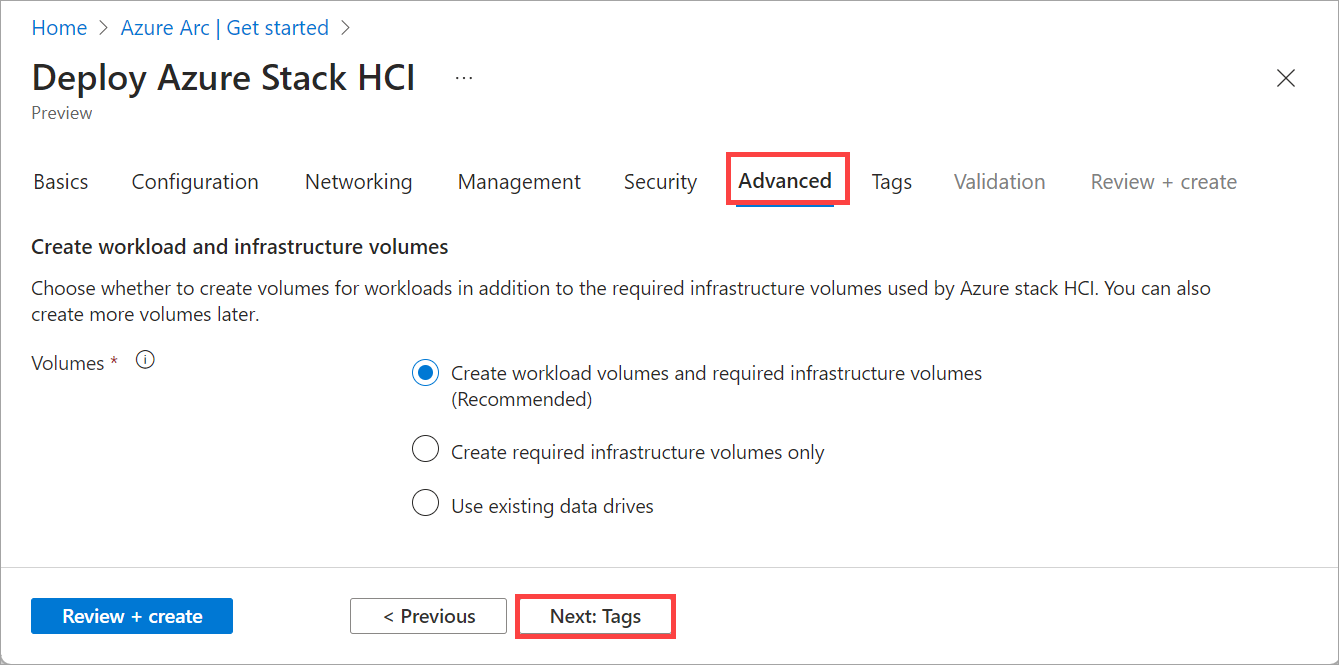

Du kan också ändra avancerade inställningar och tillämpa taggar

Välj om du vill skapa volymer för arbetsbelastningar nu, vilket sparar tid på att skapa volymer och lagringssökvägar för VM-avbildningar. Du kan skapa fler volymer senare.

Skapa arbetsbelastningsvolymer och nödvändiga infrastrukturvolymer (rekommenderas) – Skapar en tunt etablerad volym- och lagringssökväg per server för arbetsbelastningar att använda. Detta är utöver den nödvändiga infrastrukturvolymen per kluster.

Skapa endast nödvändiga infrastrukturvolymer – Skapar bara den nödvändiga infrastrukturvolymen per kluster. Du måste senare skapa arbetsbelastningsvolymer och lagringssökvägar.

Använd befintliga dataenheter (endast enskilda servrar) – Bevarar befintliga dataenheter som innehåller en lagringspool och volymer.

Om du vill använda det här alternativet måste du använda en enskild server och redan har skapat en lagringspool på dataenheterna. Du kan också behöva skapa en infrastrukturvolym och en arbetsbelastningsvolym och lagringssökväg senare om du inte redan har dem.

Viktigt!

Ta inte bort de infrastrukturvolymer som skapades under distributionen.

Här är en sammanfattning av de volymer som skapas baserat på antalet servrar i systemet. Om du vill ändra återhämtningsinställningen för arbetsbelastningsvolymerna tar du bort dem och återskapar dem, och är noga med att inte ta bort infrastrukturvolymerna.

# Servrar Volymåterhämtning # Infrastrukturvolymer # Arbetsbelastningsvolymer Enskild server 2-vägsspegling 1 1 Två servrar 2-vägsspegling 1 2 Tre servrar + 3-vägsspegling 1 1 per server Välj Nästa: Taggar.

Du kan också lägga till en tagg i Azure Stack HCI-resursen i Azure.

Taggar är namn/värde-par som du kan använda för att kategorisera resurser. Du kan sedan visa konsoliderad fakturering för alla resurser med en viss tagg.

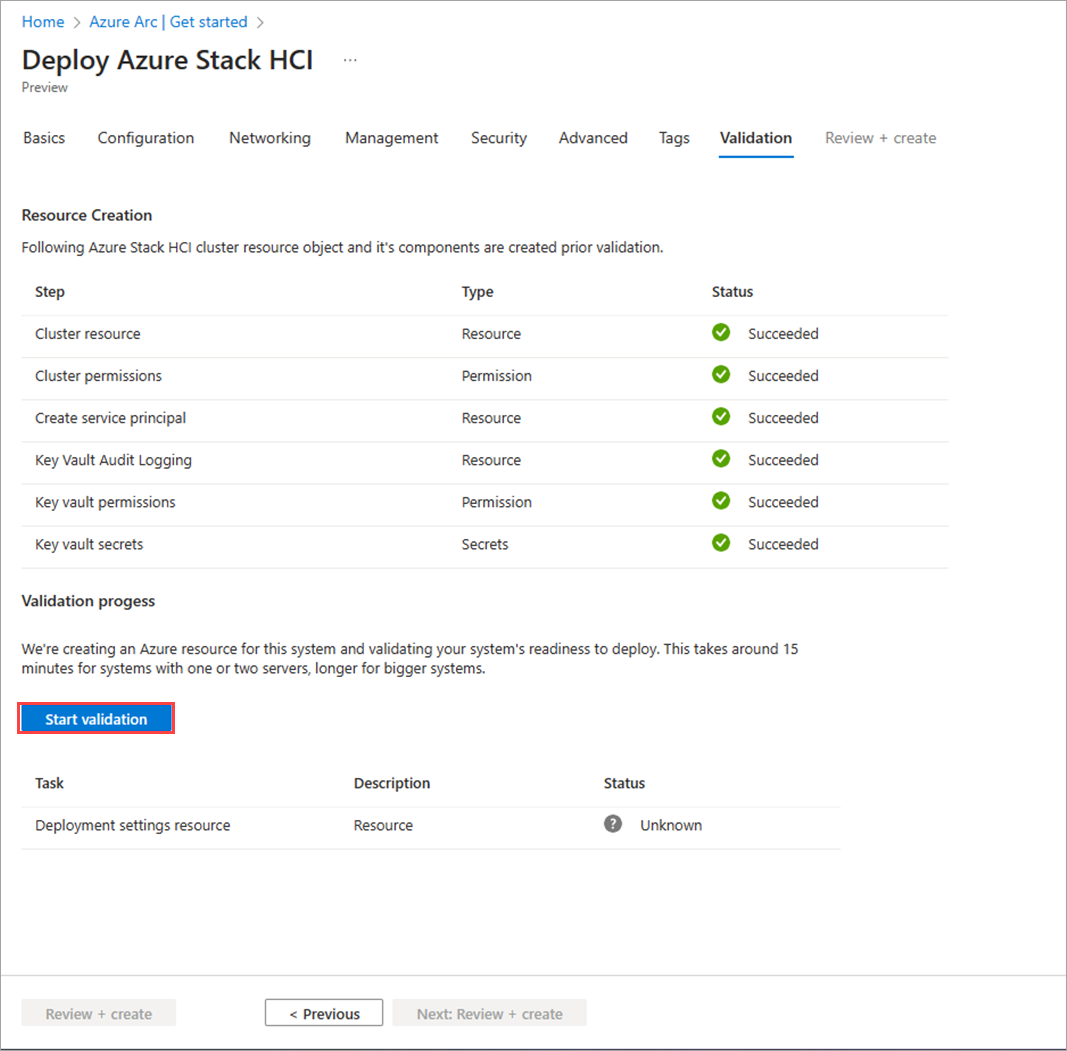

Välj Nästa: Validering. Välj Starta validering.

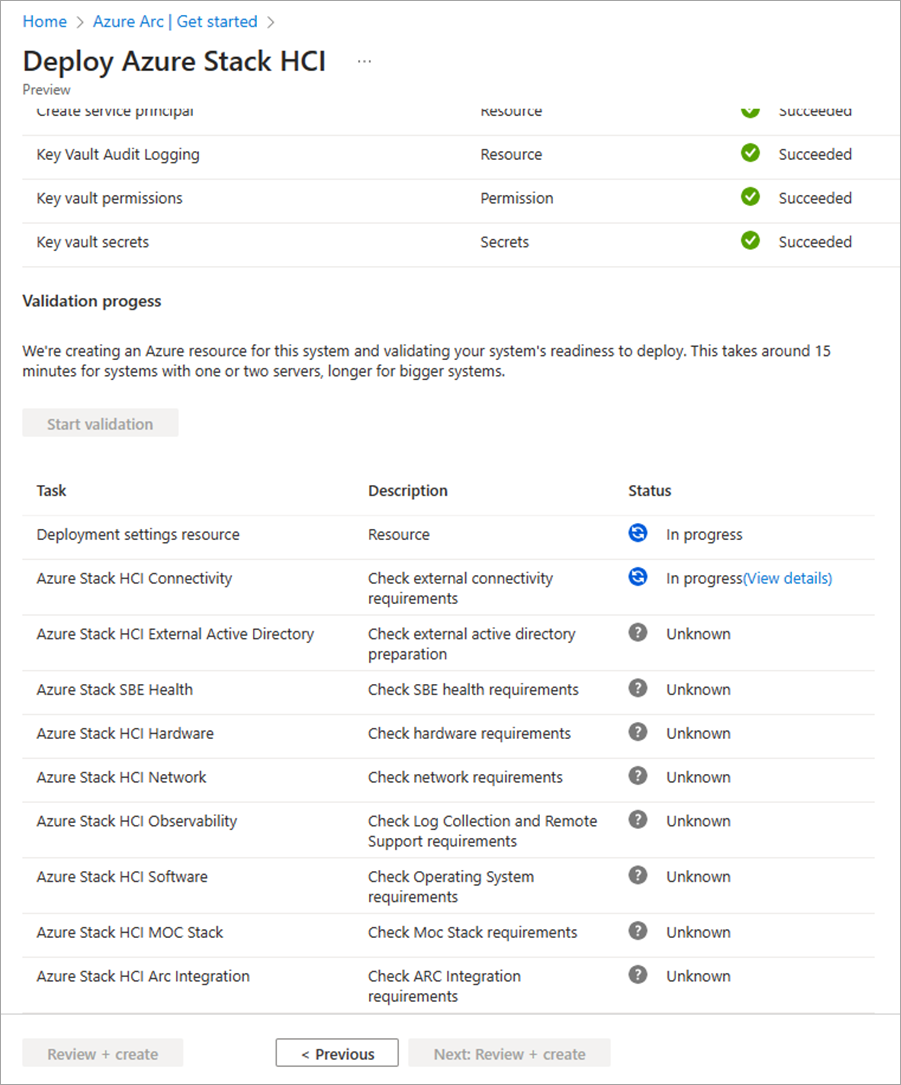

Verifieringen tar cirka 15 minuter för en till två serverdistribution och mer för större distributioner. Övervaka valideringsframsteget.

Verifiera och distribuera systemet

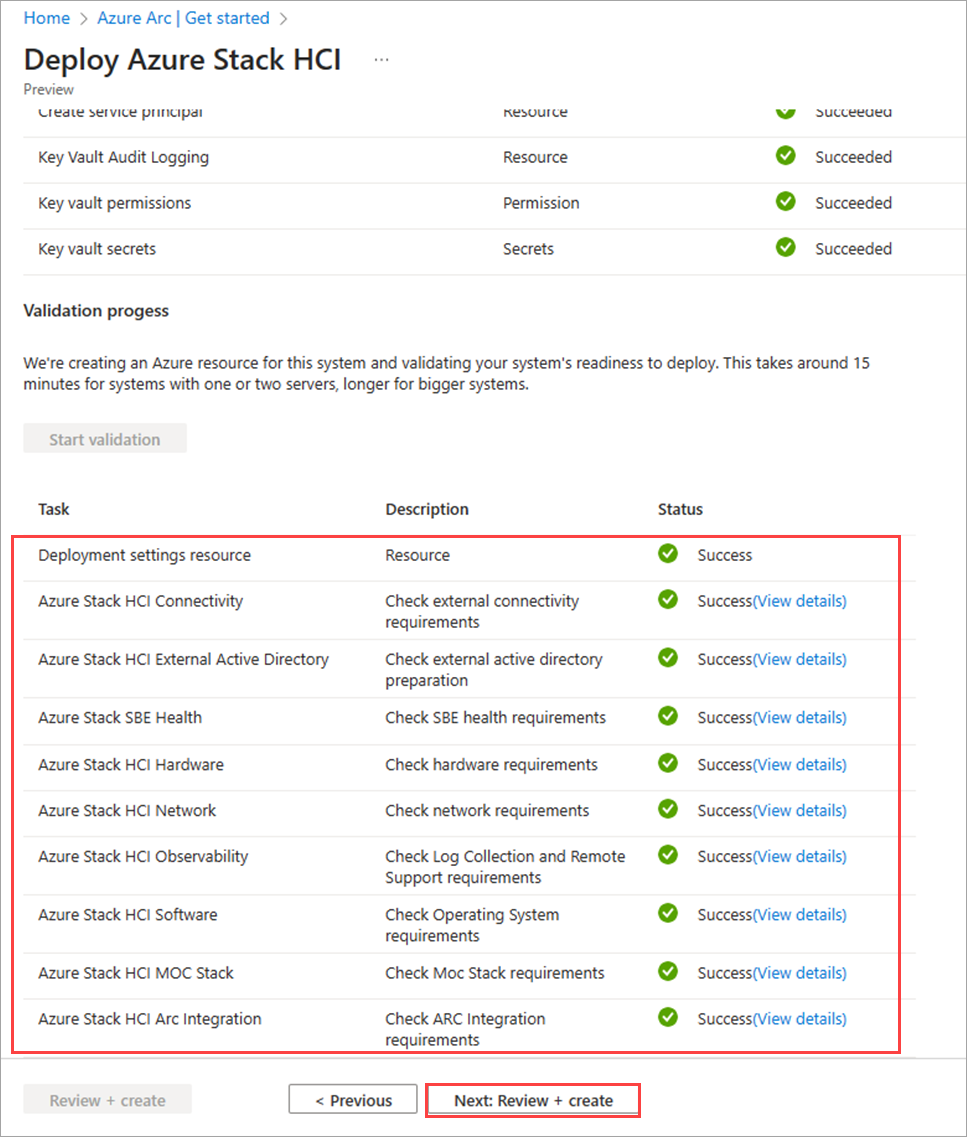

När valideringen är klar granskar du valideringsresultatet.

Om verifieringen har fel löser du eventuella åtgärdsbara problem och väljer sedan Nästa: Granska + skapa.

Välj inte Försök igen medan valideringsuppgifter körs på det sätt som gör det kan ge felaktiga resultat i den här versionen.

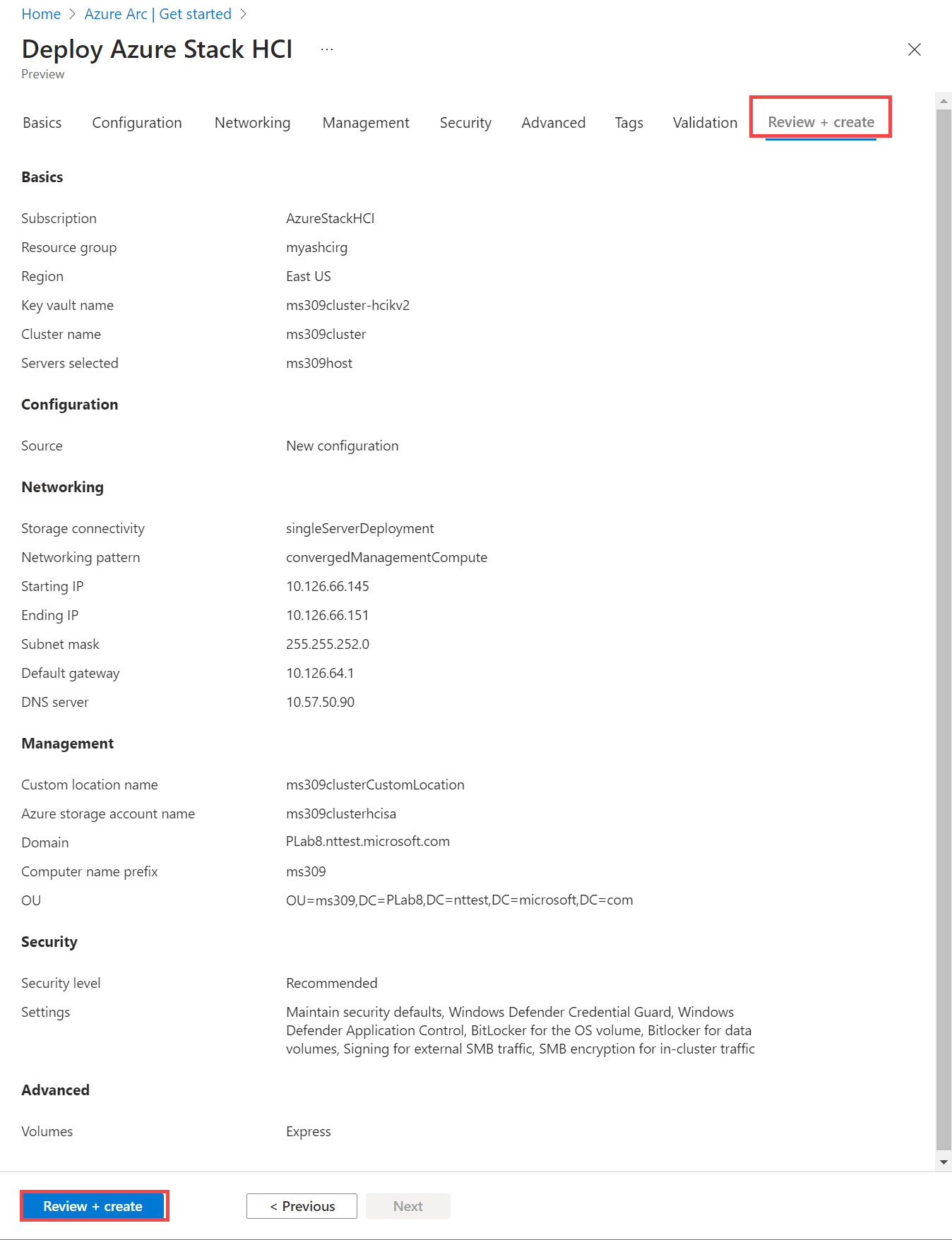

Granska de inställningar som ska användas för distribution och välj sedan Granska + skapa för att distribuera systemet.

Sidan Distributioner visas sedan, som du kan använda för att övervaka distributionens förlopp.

Om förloppet inte visas väntar du några minuter och väljer sedan Uppdatera. Den här sidan kan visas som tom under en längre tid på grund av ett problem i den här versionen, men distributionen körs fortfarande om inga fel visas.

När distributionen startar kan det första steget i distributionen: Börja molndistributionen ta 45–60 minuter att slutföra. Den totala distributionstiden för en enskild server är cirka 1,5–2 timmar medan ett kluster med två noder tar cirka 2,5 timmar att distribuera.

Verifiera en lyckad distribution

Bekräfta att systemet och alla dess Azure-resurser har distribuerats

I Azure-portalen navigerar du till den resursgrupp som du distribuerade systemet till.

I Översiktsresurser >bör du se följande:

Antal resurser Resurstyp 1 per server Dator – Azure Arc 1 Azure Stack HCI 1 Arc-resursbrygga 1 Key Vault 1 Anpassad plats 2* Lagringskonto 1 per arbetsbelastningsvolym Azure Stack HCI-lagringssökväg – Azure Arc * Ett lagringskonto skapas för molnvittnet och ett för key vault-granskningsloggar. Dessa konton är lokalt redundanta lagringskonton (LRS) med ett lås som är placerat på dem.

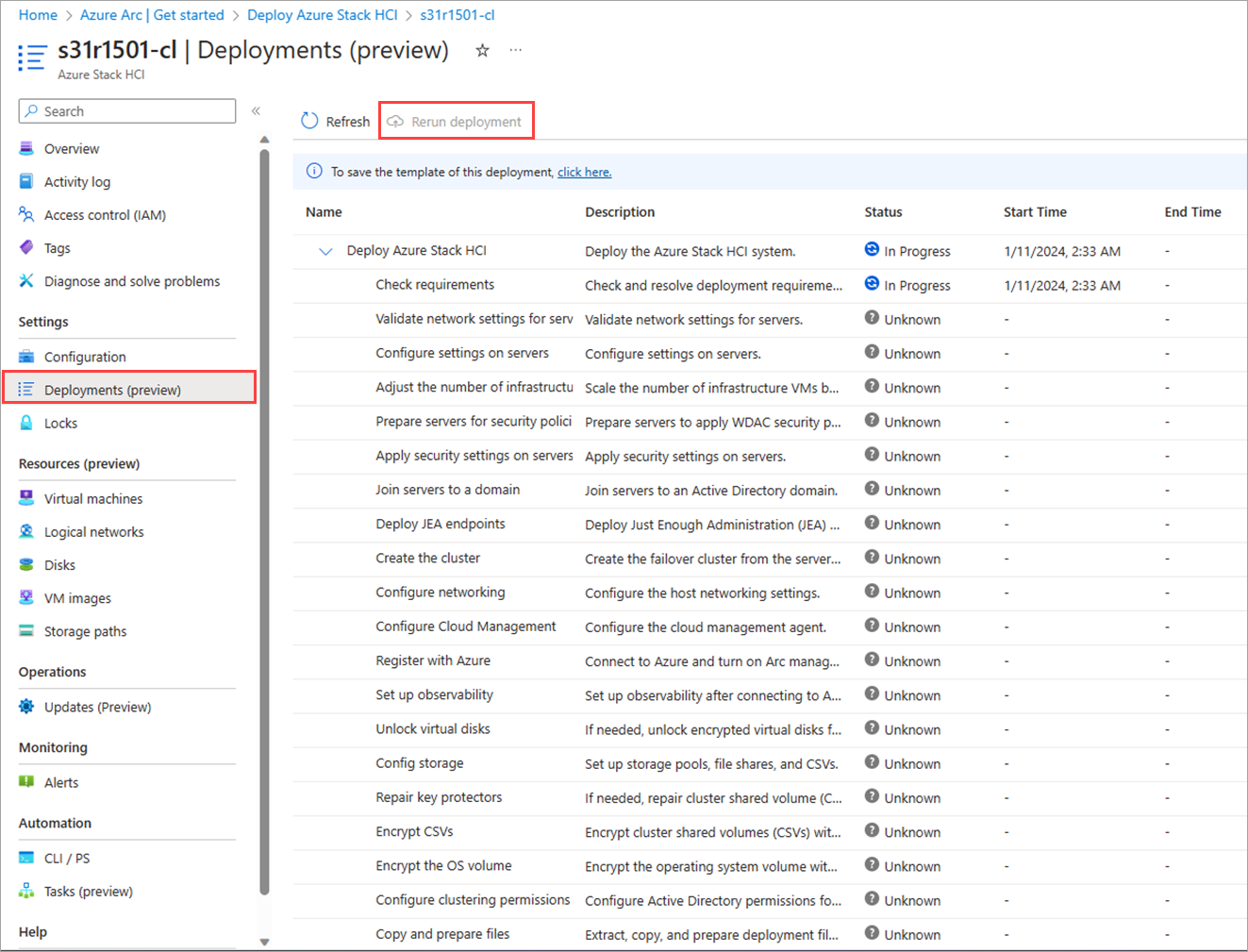

Kör distributionen igen

Om distributionen misslyckas kan du köra distributionen igen. I klustret går du till Distributioner och väljer Kör distribution igen i det högra fönstret.

Uppgifter efter distribution

När distributionen är klar kan du behöva utföra ytterligare uppgifter för att skydda systemet och se till att det är redo för arbetsbelastningar.

Aktivera RDP

Av säkerhetsskäl inaktiveras RDP (Remote Desktop Protocol) och den lokala administratören byter namn när distributionen har slutförts i Azure Stack HCI-system. Mer information om den omdöpta administratören finns i Lokala inbyggda användarkonton.

Du kan behöva ansluta till systemet via RDP för att distribuera arbetsbelastningar. Följ de här stegen för att ansluta till klustret via Fjärr-PowerShell och aktivera sedan RDP:

Kör PowerShell som administratör på hanteringsdatorn.

Anslut till ditt Azure Stack HCI-system via en powershell-fjärrsession.

$ip="<IP address of the Azure Stack HCI server>" Enter-PSSession -ComputerName $ip -Credential get-CredentialAktivera RDP.

Enable-ASRemoteDesktopKommentar

Enligt metodtipsen för säkerhet ska RDP-åtkomsten vara inaktiverad när den inte behövs.

Inaktivera RDP.

Disable-ASRemoteDesktop

Låsa Arc-resursbryggan

Med Arc Resource Bridge kan Azure Arc-tjänsterna hantera ditt Azure Stack HCI-system. För att förhindra oavsiktlig borttagning rekommenderar vi att du låser Arc Resource Bridge-resursen. Följ de här stegen för att konfigurera resurslåsen:

- I Azure-portalen navigerar du till den resursgrupp som du distribuerade ditt Azure Stack HCI-system till.

- På fliken Översiktsresurser> bör du se en Arc Resource Bridge-resurs.

- Välj och gå till resursen. Välj Lås i den vänstra rutan. Om du vill låsa Arc Resource Bridge måste du ha rollen Azure Stack HCI-administratör för resursgruppen.

- I den högra rutan väljer du Lägg till.

- Ange ett låsnamn. Välj Ta bort som låstyp för Arc Resource Bridge och välj sedan OK.

Kommentar

Ta bort låset på Arc Resource Bridge innan du tillämpar några lösningsuppdateringar.

Mer information finns i Konfigurera lås för att förhindra oavsiktlig borttagning.

Nästa steg

- Om du inte skapade arbetsbelastningsvolymer under distributionen skapar du arbetsbelastningsvolymer och lagringssökvägar för varje volym. Mer information finns i Skapa volymer i Azure Stack HCI- och Windows Server-kluster och Skapa lagringssökväg för Azure Stack HCI.

- Få stöd för azure Stack HCI-distributionsproblem.