Topologier för Microsoft Entra Connect

Den här artikeln beskriver olika lokala och Microsoft Entra-topologier som använder Microsoft Entra Connect Sync som nyckelintegreringslösning. Den här artikeln innehåller konfigurationer som både stöds och inte stöds.

Här är förklaringen för bilder i artikeln:

| beskrivning | Symbol |

|---|---|

| Lokal Active Directory-skog |  |

| Lokal Active Directory med filtrerad import |  |

| Microsoft Entra Connect Sync-server |  |

| Microsoft Entra Connect Sync-serverns "mellanlagringsläge" |  |

| GALSync med Microsoft Identity Manager (MIM) 2016 |  |

| Microsoft Entra Connect Sync-server, detaljerad |  |

| Microsoft Entra ID |  |

| Scenario som inte stöds |  |

Viktigt!

Microsoft stöder inte ändring eller drift av Microsoft Entra Connect Sync utanför de konfigurationer eller åtgärder som formellt dokumenteras. Någon av dessa konfigurationer eller åtgärder kan resultera i ett inkonsekvent eller tillstånd som inte stöds för Microsoft Entra Connect Sync. Därför kan Microsoft inte tillhandahålla teknisk support för sådana distributioner.

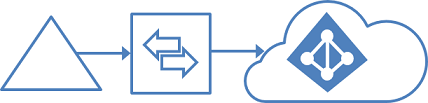

Enskild skog, enskild Microsoft Entra-klientorganisation

Den vanligaste topologin är en enda lokal skog med en eller flera domäner och en enda Microsoft Entra-klientorganisation. För Microsoft Entra-autentisering används synkronisering av lösenordshash. Expressinstallationen av Microsoft Entra Connect stöder endast den här topologin.

Enskild skog, flera synkroniseringsservrar till en Microsoft Entra-klientorganisation

Flera Microsoft Entra Connect Sync-servrar som är anslutna till samma Microsoft Entra-klient stöds inte, förutom för en mellanlagringsserver. Det stöds inte även om dessa servrar är konfigurerade att synkroniseras med en ömsesidigt uteslutande uppsättning objekt. Du kan ha övervägt den här topologin om du inte kan nå alla domäner i skogen från en enskild server eller om du vill distribuera belastningen över flera servrar. (Inga fel uppstår när en ny Azure AD Sync Server har konfigurerats för en ny Microsoft Entra-skog och en ny verifierad underordnad domän.)

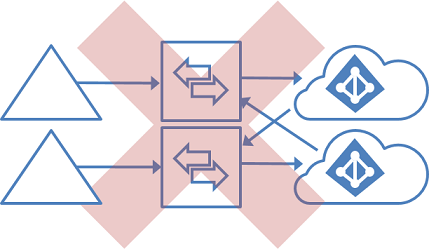

Flera skogar, enskild Microsoft Entra-klientorganisation

Många organisationer har miljöer med flera lokalni Active Directory skogar. Det finns olika orsaker till att ha mer än en lokalni Active Directory skog. Typiska exempel är design med kontoresursskogar och resultatet av en sammanslagning eller ett förvärv.

När du har flera skogar måste alla skogar kunna nås av en enda Microsoft Entra Connect Sync-server. Servern måste vara ansluten till en domän. Om det behövs för att nå alla skogar kan du placera servern i ett perimeternätverk (även kallat DMZ, demilitariserad zon och skärmat undernät).

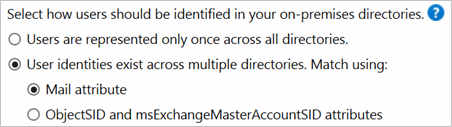

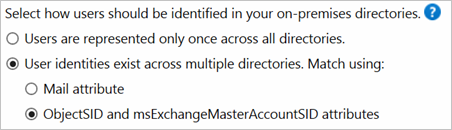

Installationsguiden för Microsoft Entra Connect erbjuder flera alternativ för att konsolidera användare som är representerade i flera skogar. Målet är att en användare endast representeras en gång i Microsoft Entra-ID. Det finns några vanliga topologier som du kan konfigurera i den anpassade installationssökvägen i installationsguiden. På sidan Unikt identifiera dina användare väljer du motsvarande alternativ som representerar topologin. Konsolideringen konfigureras endast för användare. Duplicerade grupper konsolideras inte med standardkonfigurationen.

Vanliga topologier beskrivs i avsnitten om separata topologier, fullständigt nät och topologin för kontoresurser.

Standardkonfigurationen i Microsoft Entra Connect Sync förutsätter:

- Varje användare har bara ett aktiverat konto och skogen där det här kontot finns används för att autentisera användaren. Det här antagandet gäller synkronisering av lösenordshash, direktautentisering och federation. UserPrincipalName och sourceAnchor/immutableID kommer från den här skogen.

- Varje användare har bara en postlåda.

- Skogen som är värd för postlådan för en användare har den bästa datakvaliteten för attribut som visas i Exchange Global Address List (GAL). Om det inte finns någon postlåda för användaren kan alla skogar användas för att bidra med dessa attributvärden.

- Om du har en länkad postlåda finns det också ett konto i en annan skog som används för inloggning.

Om din miljö inte matchar dessa antaganden händer följande:

- Om du har fler än ett aktivt konto eller mer än en postlåda väljer synkroniseringsmotorn det ena och ignorerar det andra.

- En länkad postlåda utan något annat aktivt konto exporteras inte till Microsoft Entra-ID. Användarkontot representeras inte som medlem i någon grupp. En länkad postlåda i DirSync representeras alltid som en vanlig postlåda. Den här ändringen är avsiktligt ett annat beteende för att bättre stödja scenarier med flera skogar.

Mer information finns i Förstå standardkonfigurationen.

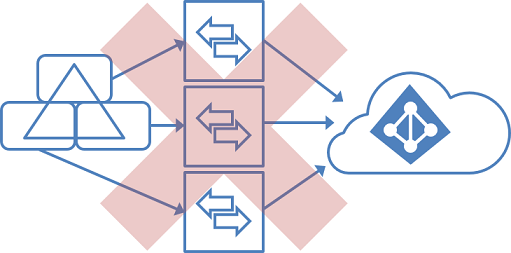

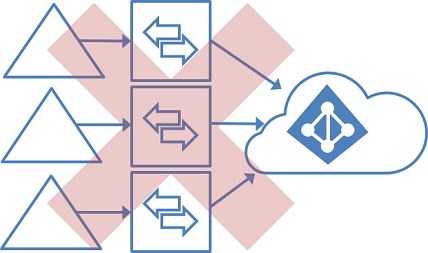

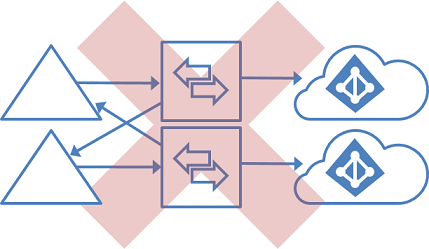

Flera skogar, flera synkroniseringsservrar till en Microsoft Entra-klientorganisation

Det går inte att ha fler än en Microsoft Entra Connect Sync-server ansluten till en enda Microsoft Entra-klientorganisation. Undantaget är användningen av en mellanlagringsserver.

Den här topologin skiljer sig från den nedan eftersom flera synkroniseringsservrar som är anslutna till en enda Microsoft Entra-klientorganisation inte stöds. (Även om det inte stöds fungerar detta fortfarande.)

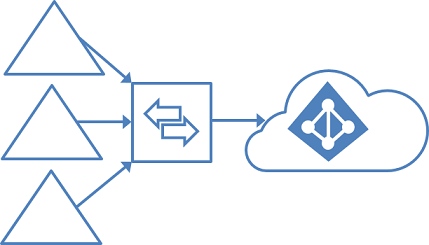

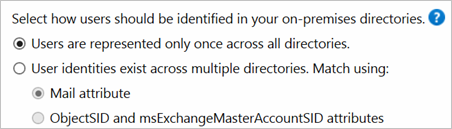

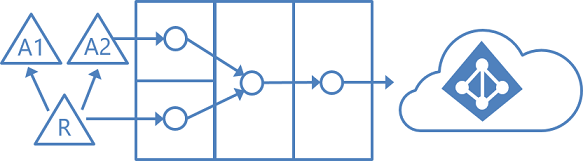

Flera skogar, en enskild synkroniseringsserver, användare representeras bara i en katalog

I den här miljön behandlas alla lokala skogar som separata entiteter. Ingen användare finns i någon annan skog. Varje skog har en egen Exchange-organisation och det finns ingen GALSync mellan skogarna. Den här topologin kan vara situationen efter en sammanslagning/ett förvärv eller i en organisation där varje affärsenhet arbetar oberoende av varandra. Dessa skogar finns i samma organisation i Microsoft Entra-ID och visas med en enhetlig GAL. I föregående bild representeras varje objekt i varje skog en gång i metaversumet och aggregeras i Microsoft Entra-målklientorganisationen.

Flera skogar: matcha användare

Gemensamt för alla dessa scenarier är att distributions- och säkerhetsgrupper kan innehålla en blandning av användare, kontakter och FSP:er (Foreign Security Principals). FSP:er används i Usluge domena aktivnog direktorijuma (AD DS) för att representera medlemmar från andra skogar i en säkerhetsgrupp. Alla FSP:er matchas mot det verkliga objektet i Microsoft Entra-ID.

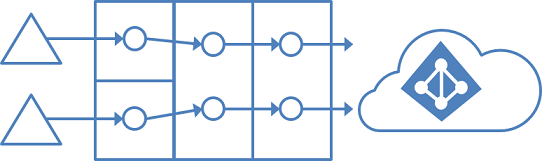

Flera skogar: fullständigt nät med valfri GALSync

Med en fullständig nättopologi kan användare och resurser finnas i alla skogar. Vanligtvis finns det dubbelriktade förtroenden mellan skogarna.

Om Exchange finns i mer än en skog kan det finnas (valfritt) en lokal GALSync-lösning. Varje användare representeras då som en kontakt i alla andra skogar. GALSync implementeras ofta via Microsoft Identity Manager. Microsoft Entra Connect kan inte användas för lokal GALSync.

I det här scenariot kopplas identitetsobjekt via e-postattributet. En användare som har en postlåda i en skog är ansluten till kontakterna i de andra skogarna.

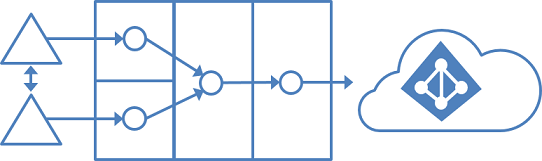

Flera skogar: kontoresursskog

I en skogstopologi för kontoresurser har du en eller flera kontoskogar med aktiva användarkonton. Du har också en eller flera resursskogar med inaktiverade konton.

I det här scenariot litar en (eller flera) resursskog på alla kontoskogar. Resursskogen har vanligtvis ett utökat Active Directory-schema med Exchange och Lync. Alla Exchange- och Lync-tjänster, tillsammans med andra delade tjänster, finns i den här skogen. Användarna har ett inaktiverat användarkonto i den här skogen och postlådan är länkad till kontoskogen.

Överväganden för Microsoft 365 och topologi

Vissa Microsoft 365-arbetsbelastningar har vissa begränsningar för topologier som stöds:

| Arbetsbelastning | Begränsningar |

|---|---|

| Exchange Online | Mer information om hybridtopologier som stöds av Exchange Online finns i Hybriddistributioner med flera Active Directory-skogar. |

| Skype för företag | När du använder flera lokala skogar stöds endast skogstopologin för kontoresursen. Mer information finns i Miljökrav för Skype za posao Server 2015. |

Om du är en större organisation bör du överväga att använda funktionen Microsoft 365 PreferredDataLocation . Det gör att du kan definiera i vilken datacenterregion användarens resurser finns.

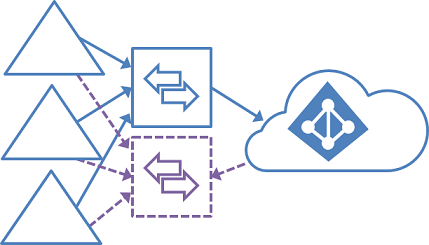

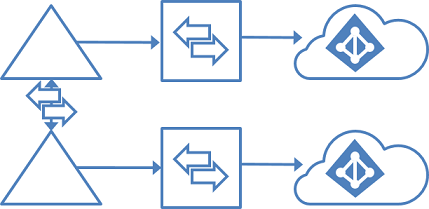

Mellanlagringsserver

Microsoft Entra Connect stöder installation av en andra server i mellanlagringsläge. En server i det här läget läser data från alla anslutna kataloger men skriver ingenting till anslutna kataloger. Den använder den normala synkroniseringscykeln och har därför en uppdaterad kopia av identitetsdata.

I en katastrof där den primära servern misslyckas kan du redundansväxla till mellanlagringsservern. Det gör du i guiden Microsoft Entra Connect. Den andra servern kan finnas i ett annat datacenter eftersom ingen infrastruktur delas med den primära servern. Du måste kopiera alla konfigurationsändringar som görs på den primära servern manuellt till den andra servern.

Du kan använda en mellanlagringsserver för att testa en ny anpassad konfiguration och vilken effekt den har på dina data. Du kan förhandsgranska ändringarna och justera konfigurationen. När du är nöjd med den nya konfigurationen kan du göra mellanlagringsservern till den aktiva servern och ställa in den gamla aktiva servern i mellanlagringsläge.

Du kan också använda den här metoden för att ersätta den aktiva synkroniseringsservern. Förbered den nya servern och ställ in den på mellanlagringsläge. Kontrollera att den är i ett bra tillstånd, inaktivera mellanlagringsläget (gör det aktivt) och stäng av den aktiva servern.

Det går att ha fler än en mellanlagringsserver när du vill ha flera säkerhetskopior i olika datacenter.

Flera Microsoft Entra-klienter

Vi rekommenderar att du har en enda klientorganisation i Microsoft Entra-ID för en organisation. Innan du planerar att använda flera Microsoft Entra-klienter kan du läsa artikeln Hantering av administrativa enheter i Microsoft Entra-ID. Den omfattar vanliga scenarier där du kan använda en enda klientorganisation.

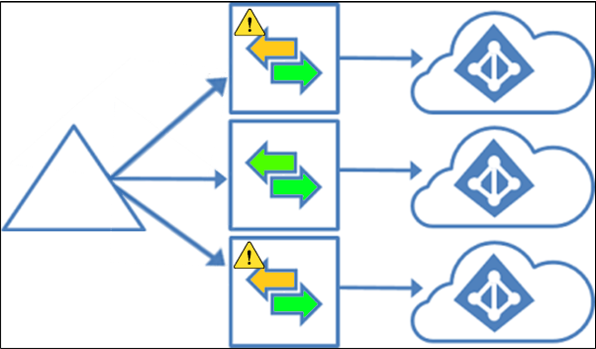

Synkronisera AD-objekt till flera Microsoft Entra-klienter

Den här topologin implementerar följande användningsfall:

- Microsoft Entra Connect kan synkronisera användare, grupper och kontakter från en enda Active Directory till flera Microsoft Entra-klienter. Dessa klienter kan finnas i olika Azure-miljöer, till exempel Microsoft Azure som drivs av 21Vianet-miljön eller Azure Government-miljön, men de kan också finnas i samma Azure-miljö, till exempel två klientorganisationer som båda finns i Azure Commercial. Mer information om alternativ finns i Planera identitet för Azure Government-program.

- Samma källankare kan användas för ett enskilt objekt i separata klientorganisationer (men inte för flera objekt i samma klientorganisation). (Den verifierade domänen kan inte vara densamma i två klientorganisationer. Mer information krävs för att göra det möjligt för samma objekt att ha två UPN.)

- Du måste distribuera en Microsoft Entra Connect-server för varje Microsoft Entra-klientorganisation som du vill synkronisera med – en Microsoft Entra Connect-server kan inte synkroniseras med fler än en Microsoft Entra-klientorganisation.

- Det stöds för att ha olika synkroniseringsomfång och olika synkroniseringsregler för olika klienter.

- Endast en Microsoft Entra-klientsynkronisering kan konfigureras för att skriva tillbaka till Active Directory för samma objekt. Detta omfattar tillbakaskrivning av enheter och grupper samt Hybrid Exchange-konfigurationer – dessa funktioner kan bara konfigureras i en klientorganisation. Det enda undantaget här är Tillbakaskrivning av lösenord – se nedan.

- Det stöds för att konfigurera synkronisering av lösenordshash från Active Directory till flera Microsoft Entra-klienter för samma användarobjekt. Om synkronisering av lösenordshash är aktiverat för en klientorganisation kan även tillbakaskrivning av lösenord aktiveras, och detta kan göras på flera klienter: om lösenordet ändras på en klientorganisation uppdateras tillbakaskrivningen av lösenord i Active Directory och Synkronisering av lösenordshash uppdaterar lösenordet i de andra klienterna.

- Det går inte att lägga till och verifiera samma anpassade domännamn i mer än en Microsoft Entra-klientorganisation, även om dessa klienter finns i olika Azure-miljöer.

- Det stöds inte för att konfigurera hybridupplevelser som använder konfiguration på skogsnivå i AD, till exempel sömlös enkel inloggning och Microsoft Entra-hybridanslutning (icke-riktad metod) med mer än en klientorganisation. Detta skulle skriva över konfigurationen av den andra klientorganisationen, vilket gör att den inte längre kan användas. Du hittar ytterligare information i Planera distributionen av din Microsoft Entra-hybridanslutning.

- Du kan synkronisera enhetsobjekt till fler än en klientorganisation, men en enhet kan vara Microsoft Entra-hybrid ansluten till endast en klientorganisation.

- Varje Microsoft Entra Connect-instans ska köras på en domänansluten dator.

Kommentar

Synkronisering av global adresslista (GalSync) görs inte automatiskt i den här topologin och kräver ytterligare en anpassad MIM-implementering för att säkerställa att varje klientorganisation har en fullständig global adresslista (GAL) i Exchange Online och Skype za posao Online.

GALSync med hjälp av tillbakaskrivning

GALSync med lokal synkroniseringsserver

Du kan använda Microsoft Identity Manager lokalt för att synkronisera användare (via GALSync) mellan två Exchange-organisationer. Användarna i en organisation visas som utländska användare/kontakter i den andra organisationen. Dessa olika lokalni Active Directory instanser kan sedan synkroniseras med sina egna Microsoft Entra-klienter.

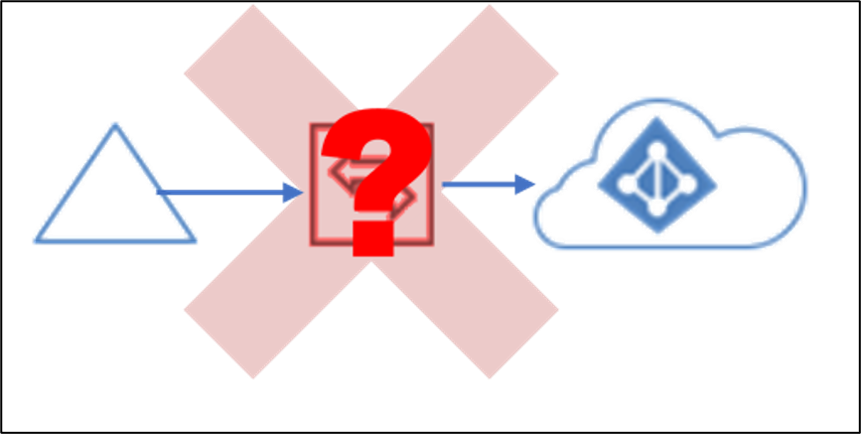

Använda obehöriga klienter för att komma åt Microsoft Entra Connect-serverdelen

Microsoft Entra Connect-servern kommunicerar med Microsoft Entra-ID via Microsoft Entra Connect-serverdelen. Den enda programvara som kan användas för att kommunicera med den här serverdelen är Microsoft Entra Connect. Det går inte att kommunicera med Microsoft Entra Connect-serverdelen med någon annan programvara eller metod.

Nästa steg

Information om hur du installerar Microsoft Entra Connect för dessa scenarier finns i Anpassad installation av Microsoft Entra Connect.

Läs mer om Microsoft Entra Connect Sync-konfigurationen .

Läs mer om att integrera dina lokala identiteter med Microsoft Entra-ID.