Självstudie: Konfigurera 4me för automatisk användaretablering

Målet med den här självstudien är att demonstrera de steg som ska utföras i 4me- och Microsoft Entra-ID för att konfigurera Microsoft Entra-ID för att automatiskt etablera och avetablera användare och/eller grupper till 4me.

Kommentar

I den här självstudien beskrivs en anslutningsapp som bygger på Microsoft Entra-användaretableringstjänsten. Viktig information om vad den här tjänsten gör, hur den fungerar och vanliga frågor finns i Automatisera användaretablering och avetablering till SaaS-program med Microsoft Entra-ID.

Förutsättningar

Scenariot som beskrivs i den här självstudien förutsätter att du redan har följande förutsättningar:

- En Microsoft Entra-klientorganisation

- En 4me-klientorganisation

- Ett användarkonto i 4me med administratörsbehörighet.

Kommentar

Den här integreringen är också tillgänglig för användning från Microsoft Entra US Government Cloud-miljön. Du hittar det här programmet i Microsoft Entra US Government Cloud Application Gallery och konfigurerar det på samma sätt som från det offentliga molnet.

Lägg till 4me från galleriet

Innan du konfigurerar 4me för automatisk användaretablering med Microsoft Entra-ID måste du lägga till 4me från Microsoft Entra-programgalleriet i din lista över hanterade SaaS-program.

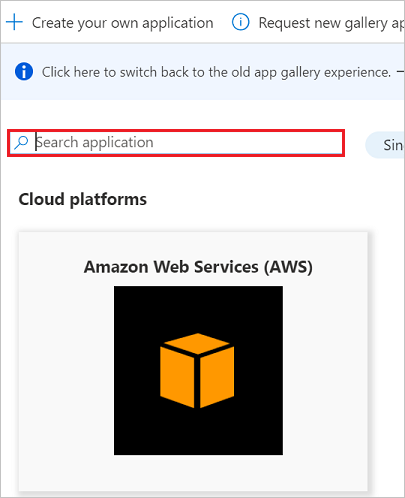

Utför följande steg för att lägga till 4me från Microsoft Entra-programgalleriet:

- Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

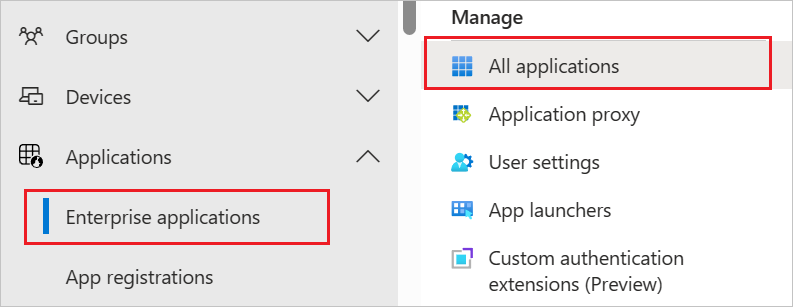

- Bläddra till Identity>Applications Enterprise-program>>Nytt program.

- I avsnittet Lägg till från galleriet skriver du 4me och väljer 4me i sökrutan.

- Välj 4me från resultatpanelen och lägg sedan till appen. Vänta några sekunder medan appen läggs till i din klientorganisation.

Tilldela användare till 4me

Microsoft Entra-ID använder ett begrepp som kallas tilldelningar för att avgöra vilka användare som ska få åtkomst till valda appar. I samband med automatisk användaretablering synkroniseras endast de användare och/eller grupper som har tilldelats till ett program i Microsoft Entra-ID.

Innan du konfigurerar och aktiverar automatisk användaretablering bör du bestämma vilka användare och/eller grupper i Microsoft Entra-ID som behöver åtkomst till 4me. När du har bestämt dig kan du tilldela dessa användare och/eller grupper till 4me genom att följa anvisningarna här:

Viktiga tips för att tilldela användare till 4me

Vi rekommenderar att en enskild Microsoft Entra-användare tilldelas till 4me för att testa konfigurationen för automatisk användaretablering. Ytterligare användare och/eller grupper kan tilldelas senare.

När du tilldelar en användare till 4me måste du välja en giltig programspecifik roll (om tillgänglig) i tilldelningsdialogrutan. Användare med standardåtkomstrollen undantas från etablering.

Konfigurera automatisk användaretablering till 4me

Det här avsnittet vägleder dig genom stegen för att konfigurera Microsoft Entra-etableringstjänsten för att skapa, uppdatera och inaktivera användare och/eller grupper i 4me baserat på användar- och/eller grupptilldelningar i Microsoft Entra-ID.

Dricks

Du kan också välja att aktivera SAML-baserad enkel inloggning för 4me, enligt anvisningarna i självstudien om enkel inloggning med 4me. Enkel inloggning kan konfigureras oberoende av automatisk användaretablering, men dessa två funktioner kompletterar varandra.

Så här konfigurerar du automatisk användaretablering för 4me i Microsoft Entra-ID:

Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

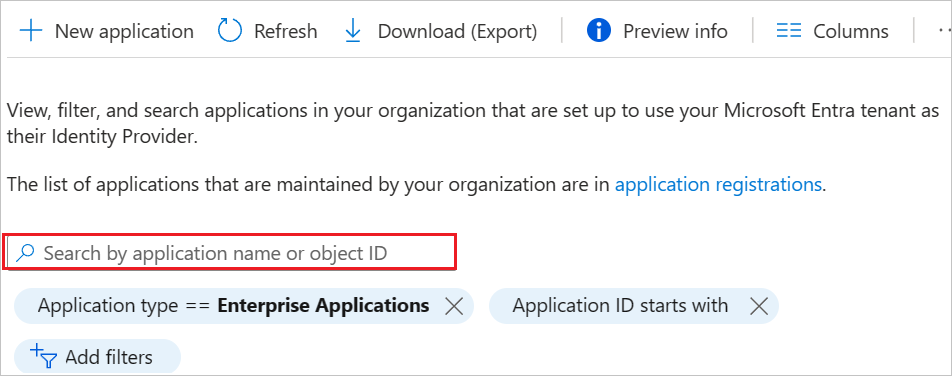

Bläddra till Identity>Applications Enterprise-program>

Välj 4me i listan med program.

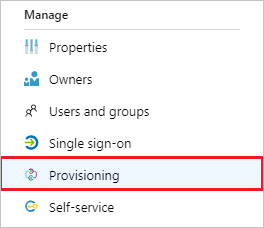

Välj fliken Etablering.

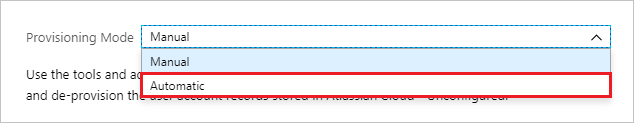

Ange Etableringsläge som Automatiskt.

Om du vill hämta klient-URL:en och den hemliga token för ditt 4me-konto följer du genomgången enligt beskrivningen i steg 6.

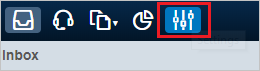

Logga in på 4me-administratörskonsolen. Gå till Inställningar.

Skriv in appar i sökfältet.

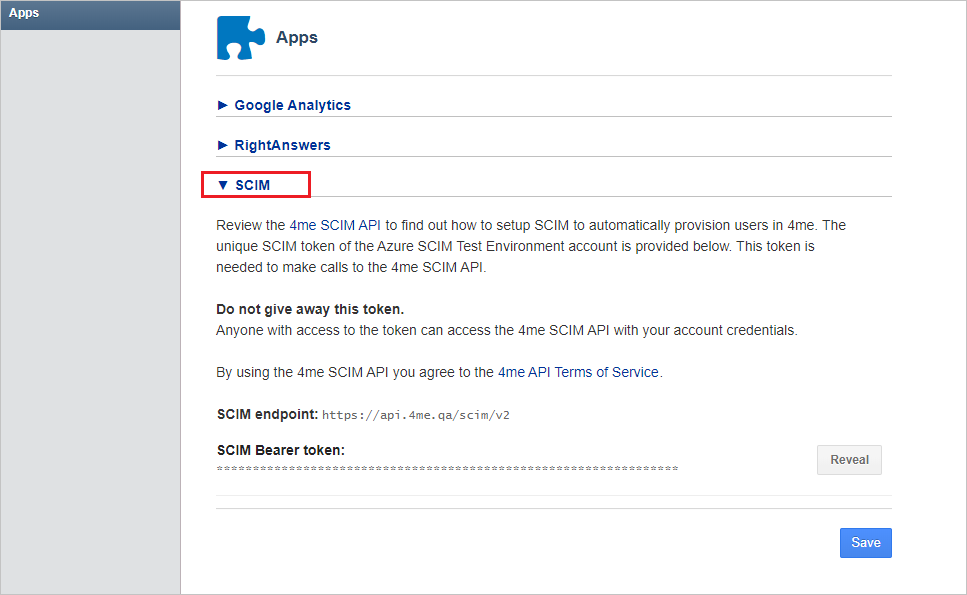

Öppna listrutan SCIM för att hämta den hemliga token och SCIM-slutpunkten.

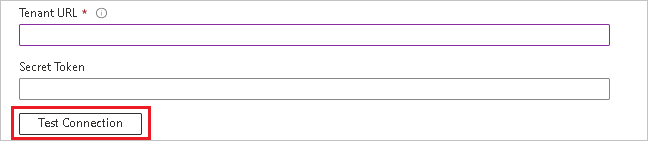

När du fyller i fälten som visas i steg 5 klickar du på Testa Anslut ion för att säkerställa att Microsoft Entra ID kan ansluta till 4me. Om anslutningen misslyckas kontrollerar du att ditt 4me-konto har administratörsbehörighet och försöker igen.

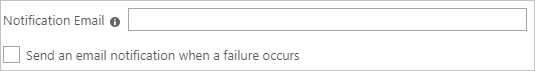

I fältet E-postavisering anger du e-postadressen till en person eller grupp som ska få meddelanden om etableringsfel och markerar kryssrutan – Skicka ett e-postmeddelande när ett fel inträffar.

Klicka på Spara.

Under avsnittet Mappningar väljer du Synkronisera Microsoft Entra-användare till 4me.

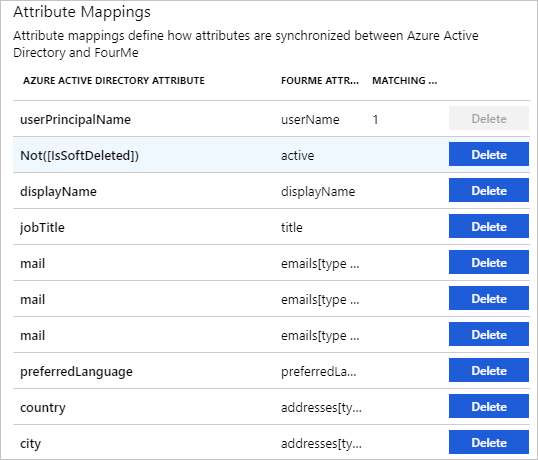

Granska de användarattribut som synkroniseras från Microsoft Entra-ID till 4me i avsnittet Attributmappning . De attribut som valts som Matchande egenskaper används för att matcha användarkontona i 4me för uppdateringsåtgärder. Se till att 4me stöder filtrering på det matchande attribut som du har valt. Välj knappen Spara för att checka in eventuella ändringar.

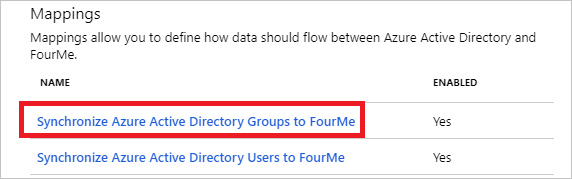

Under avsnittet Mappningar väljer du Synkronisera Microsoft Entra-grupper till 4me.

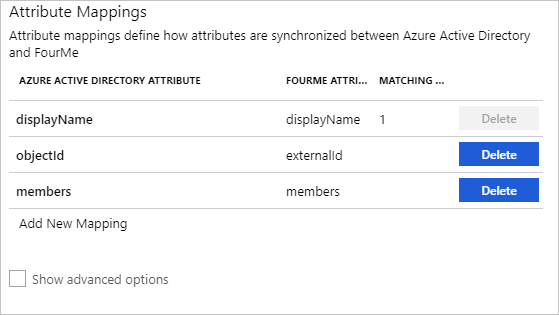

Granska de gruppattribut som synkroniseras från Microsoft Entra-ID till 4me i avsnittet Attributmappning . De attribut som valts som Matchande egenskaper används för att matcha grupperna i 4me för uppdateringsåtgärder. Välj knappen Spara för att checka in eventuella ändringar.

Information om hur du konfigurerar omfångsfilter finns i följande instruktioner i självstudien för omfångsfilter.

Om du vill aktivera Microsoft Entra-etableringstjänsten för 4me ändrar du etableringsstatusen till På i avsnittet Inställningar.

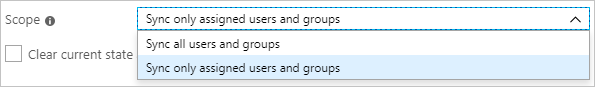

Definiera de användare och/eller grupper som du vill etablera till 4me genom att välja önskade värden i Omfång i avsnittet Inställningar.

När du är redo att etablera klickar du på Spara.

Den här åtgärden startar den inledande synkroniseringen av alla användare och/eller grupper som definierats i omfånget i avsnittet Inställningar. Den inledande synkroniseringen tar längre tid att utföra än efterföljande synkroniseringar, som sker ungefär var 40:e minut så länge Microsoft Entra-etableringstjänsten körs. Du kan använda avsnittet Synkroniseringsinformation för att övervaka förloppet och följa länkar till etableringsaktivitetsrapporten, som beskriver alla åtgärder som utförs av Microsoft Entra-etableringstjänsten på 4me.

Mer information om hur du läser Microsoft Entra-etableringsloggarna finns i Rapportering om automatisk etablering av användarkonton.

Anslut eller begränsningar

- 4me har olika SCIM-slutpunkts-URL:er för test- och produktionsmiljöer. Den förra slutar med .qa medan den senare slutar med .com

- 4me-genererade hemliga token har ett förfallodatum på en månad från generation.

- 4me stöder inte HÅRD BORTTAGNING av användare. SCIM-användare tas aldrig bort i 4me, i stället kommer scim-användarens aktiva attribut att vara inställt på false och den relaterade posten för 4me-personer inaktiveras.

Ytterligare resurser

- Hantera användarkontoetablering för Enterprise-appar

- Vad är programåtkomst och enkel inloggning med Microsoft Entra-ID?