Självstudie: Microsoft Entra-integrering med Palo Alto Networks Captive Portal

I den här självstudien lär du dig att integrera Palo Alto Networks Captive Portal med Microsoft Entra-ID. Genom att integrera Palo Alto Networks Captive Portal med Microsoft Entra ID får du följande fördelar:

- Du kan i Microsoft Entra ID styra vem som har åtkomst till Palo Alto Networks Captive Portal.

- Du kan göra så att dina användare automatiskt loggas in på Palo Alto Networks Captive Portal (enkel inloggning) med sina Microsoft Entra-konton.

- Du kan hantera dina konton på en central plats.

Förutsättningar

För att integrera Microsoft Entra-ID med Palo Alto Networks Captive Portal behöver du följande:

- En Microsoft Entra-prenumeration. Om du inte har Microsoft Entra-ID kan du få en utvärderingsversion på en månad.

- En Palo Alto Networks Captive Portal-prenumeration med enkel inloggning (SSO) aktiverat.

Beskrivning av scenario

I den här självstudien konfigurerar och testar du enkel inloggning med Microsoft Entra i en testmiljö.

- Palo Alto Networks Captive Portal stöder IDP-initierad enkel inloggning

- Palo Alto Networks Captive Portal stöder just-in-time-användaretablering

Lägga till Palo Alto Networks Captive Portal från galleriet

För att konfigurera integreringen av Palo Alto Networks Captive Portal i Microsoft Entra-ID måste du lägga till Palo Alto Networks Captive Portal från galleriet i din lista över hanterade SaaS-appar.

- Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

- Bläddra till Identity>Applications Enterprise-program>>Nytt program.

- I avsnittet Lägg till från galleriet skriver du Palo Alto Networks Captive Portal i sökrutan.

- Välj Palo Alto Networks Captive Portal i resultatpanelen och lägg sedan till appen. Vänta några sekunder medan appen läggs till i din klientorganisation.

Du kan också använda guiden Konfiguration av företagsappar. I den här guiden kan du lägga till ett program i din klientorganisation, lägga till användare/grupper i appen, tilldela roller samt gå igenom SSO-konfigurationen. Läs mer om Microsoft 365-guider.

Konfigurera och testa Enkel inloggning i Microsoft Entra

I det här avsnittet konfigurerar och testar du enkel inloggning med Microsoft Entra med Palo Alto Networks Captive Portal baserat på en testanvändare med namnet B.Simon. För att enkel inloggning ska fungera måste en länkrelation mellan en Microsoft Entra-användare och den relaterade användaren i Palo Alto Networks Captive Portal upprättas.

Utför följande steg för att konfigurera och testa enkel inloggning med Microsoft Entra med Palo Alto Networks Captive Portal:

- Konfigurera Enkel inloggning med Microsoft Entra – Gör det möjligt för användaren att använda den här funktionen.

- Skapa en Microsoft Entra-testanvändare – Testa enkel inloggning med Microsoft Entra med användaren B.Simon.

- Tilldela Microsoft Entra-testanvändaren – Konfigurera B.Simon för att använda enkel inloggning med Microsoft Entra.

- Konfigurera SSO för Palo Alto Networks Captive Portal – Konfigurera inställningarna för enkel inloggning i programmet.

- Skapa en Palo Alto Networks Captive Portal-testanvändare – för att ha en motsvarighet till B.Simon i Palo Alto Networks Captive Portal som är länkad till Microsoft Entra-representationen av användaren.

- Testa enkel inloggning – Kontrollera att konfigurationen fungerar.

Konfigurera enkel inloggning med Microsoft Entra

Följ de här stegen för att aktivera Enkel inloggning i Microsoft Entra.

Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

Bläddra till Identity>Applications>Enterprise-program> Palo Alto Networks Captive Portal>Enkel inloggning.

På sidan Välj en enkel inloggningsmetod väljer du SAML.

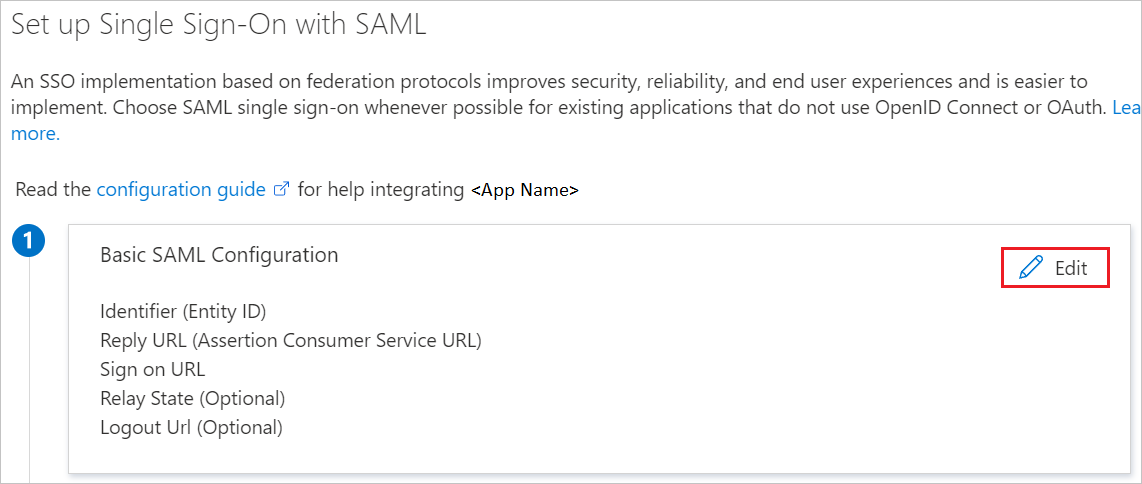

På sidan Konfigurera enkel inloggning med SAML klickar du på pennikonen för Grundläggande SAML-konfiguration för att redigera inställningarna.

Utför följande steg i fönstret Grundläggande SAML-konfiguration :

För Identifierare anger du en URL som har mönstret

https://<customer_firewall_host_name>/SAML20/SP.För Svars-URL anger du en URL som har mönstret

https://<customer_firewall_host_name>/SAML20/SP/ACS.Kommentar

Uppdatera platshållarvärdena i det här steget med den faktiska identifieraren och svars-URL:erna. Hämta de faktiska värdena genom att kontakta kundsupporten för Palo Alto Networks Captive Portal.

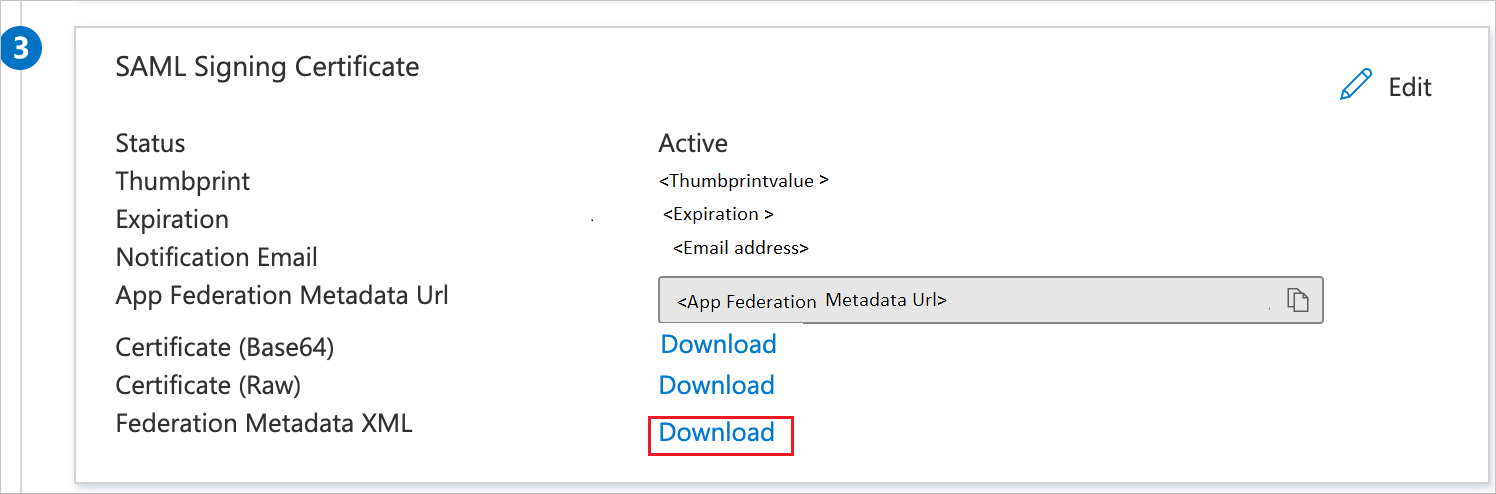

I avsnittet SAML-signeringscertifikat letar du upp XML:en med federationsmetadata och väljer Ladda ned intill det. Spara den nedladdade filen till datorn.

Skapa en Microsoft Entra-testanvändare

I det här avsnittet skapar du en testanvändare med namnet B.Simon.

- Logga in på administrationscentret för Microsoft Entra som minst användaradministratör.

- Bläddra till Identitetsanvändare>>Alla användare.

- Välj Ny användare>Skapa ny användare överst på skärmen.

- Följ dessa steg i användaregenskaperna :

- I fältet Visningsnamn anger du

B.Simon. - I fältet Användarens huvudnamn anger du username@companydomain.extension. Exempel:

B.Simon@contoso.com - Markera kryssrutan Visa lösenord och skriv sedan ned det värde som visas i rutan Lösenord.

- Välj Granska + skapa.

- I fältet Visningsnamn anger du

- Välj Skapa.

Tilldela Microsoft Entra-testanvändaren

I det här avsnittet gör du det möjligt för B.Simon att använda enkel inloggning genom att ge åtkomst till Palo Alto Networks Captive Portal.

- Logga in på administrationscentret för Microsoft Entra som minst molnprogramadministratör.

- Bläddra till Identity>Applications Enterprise-program>>Palo Alto Networks Captive Portal.

- På appens översiktssida väljer du Användare och grupper.

- Välj Lägg till användare/grupp och välj sedan Användare och grupper i dialogrutan Lägg till tilldelning .

- I dialogrutan Användare och grupper väljer du B.Simon i listan Användare och klickar sedan på knappen Välj längst ned på skärmen.

- Om du förväntar dig att en roll ska tilldelas till användarna kan du välja den i listrutan Välj en roll . Om ingen roll har konfigurerats för den här appen visas rollen "Standardåtkomst" markerad.

- I dialogrutan Lägg till tilldelning klickar du på knappen Tilldela.

Konfigurera SSO för Palo Alto Networks Captive Portal

Sedan konfigurerar du enkel inloggning för Palo Alto Networks Captive Portal:

I ett annat webbläsarfönster loggar du in på Palo Alto Networks-webbplatsen som administratör.

Välj fliken Enhet.

I menyn väljer du SAML-identitetsprovider och sedan Importera.

I dialogrutan SAML Identity Provider Server Profile Import (Importera serverprofil för SAML-identitetsprovider) utför du följande steg:

För Profilnamn anger du ett namn, till exempel

AzureAD-CaptivePortal.Intill Identity Provider Metadata (Metadata för identitetsprovider) väljer du Bläddra. Välj filen metadata.xml som du laddade ned.

Välj OK.

Skapa en Palo Alto Networks Captive Portal-testanvändare

Skapa sedan en användare med namnet Britta Simon i Palo Alto Networks Captive Portal. Palo Alto Networks Captive Portal stöder just-in-time-användaretablering, vilket är aktiverat som standard. Du behöver inte utföra några uppgifter i det här avsnittet. Om det inte redan finns en användare i Palo Alto Networks – Captive Portal skapas en ny efter autentisering.

Kommentar

Om du vill skapa en användare manuellt kontaktar du kundsupporten för Palo Alto Networks Captive Portal.

Testa enkel inloggning

I det här avsnittet testar du konfigurationen av enkel inloggning med Microsoft Entra med följande alternativ.

Klicka på Testa det här programmet så bör du automatiskt loggas in på Palo Alto Networks Captive Portal som du har konfigurerat enkel inloggning för

Du kan använda Microsoft Mina appar. När du klickar på panelen Palo Alto Networks Captive Portal i Mina appar bör du automatiskt loggas in på Palo Alto Networks Captive Portal som du har konfigurerat enkel inloggning för. Mer information om Mina appar finns i Introduktion till Mina appar.

Nästa steg

När du har konfigurerat Palo Alto Networks Captive Portal kan du tillämpa sessionskontroll, vilket skyddar exfiltrering och infiltration av organisationens känsliga data i realtid. Sessionskontrollen utökas från villkorlig åtkomst. Lär dig hur du framtvingar sessionskontroll med Microsoft Defender för molnet Apps.