Azure AI Content Safety-kryptering av vilande data

Azure AI Content Safety krypterar automatiskt dina data när de sparas i molnet. Krypteringen skyddar dina data och hjälper dig att uppfylla organisationens säkerhets- och efterlevnadsåtaganden. Den här artikeln beskriver hur Azure AI Content Safety hanterar kryptering av vilande data.

Om Azure AI-tjänstkryptering

Azure AI Content Safety är en del av Azure AI-tjänster. Azure AI-tjänstdata krypteras och dekrypteras med FIPS 140-2-kompatibel 256-bitars AES-kryptering . Kryptering och dekryptering är transparenta, vilket innebär att kryptering och åtkomst hanteras åt dig. Dina data skyddas som standard och du behöver inte ändra din kod eller dina program för att utnyttja krypteringen.

Om hantering av krypteringsnycklar

Som standard använder din prenumeration krypteringsnycklar som hanteras av Microsoft. Det finns också möjlighet att hantera din prenumeration med dina egna nycklar som kallas kundhanterade nycklar (CMK). Med CMK får du större flexibilitet för att skapa, rotera, inaktivera och återkalla åtkomstkontroller. Du kan också granska krypteringsnycklarna som används för att skydda dina data.

Kundhanterade nycklar med Azure Key Vault

Kundhanterade nycklar (CMK), även kallade BYOK (Bring Your Own Key), ger större flexibilitet att skapa, rotera, inaktivera och återkalla åtkomstkontroller. Du kan också granska krypteringsnycklarna som används för att skydda dina data.

Du måste använda Azure Key Vault till att lagra dina kundhanterade nycklar. Du kan antingen skapa egna nycklar och lagra dem i ett nyckelvalv, eller så kan du använda Azure Key Vault-API:erna för att generera nycklar. Azure AI-tjänstresursen och nyckelvalvet måste finnas i samma region och i samma Microsoft Entra-klientorganisation, men de kan finnas i olika prenumerationer. Mer information om Azure Key Vault finns i Vad är Azure Key Vault?.

Om du vill aktivera kundhanterade nycklar måste du även aktivera egenskaperna Mjuk borttagning och Rensa inte i nyckelvalvet.

Endast RSA-nycklar av storlek 2048 stöds med Azure AI-tjänstkryptering. Mer information om nycklar finns i Key Vault-nycklar i Om Azure Key Vault-nycklar, hemligheter och certifikat.

Aktivera kundhanterade nycklar för din resurs

Följ dessa steg för att aktivera kundhanterade nycklar i Azure-portalen:

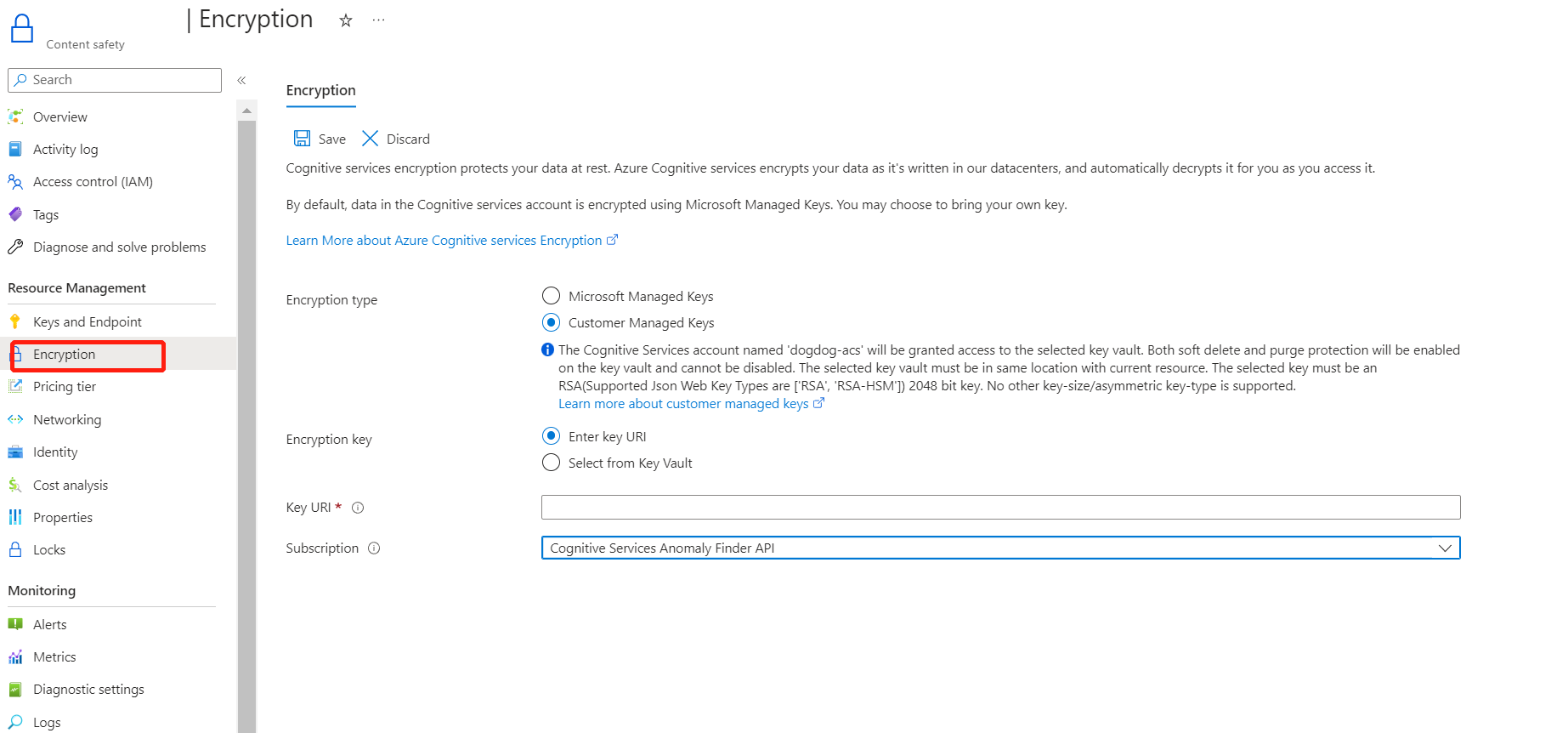

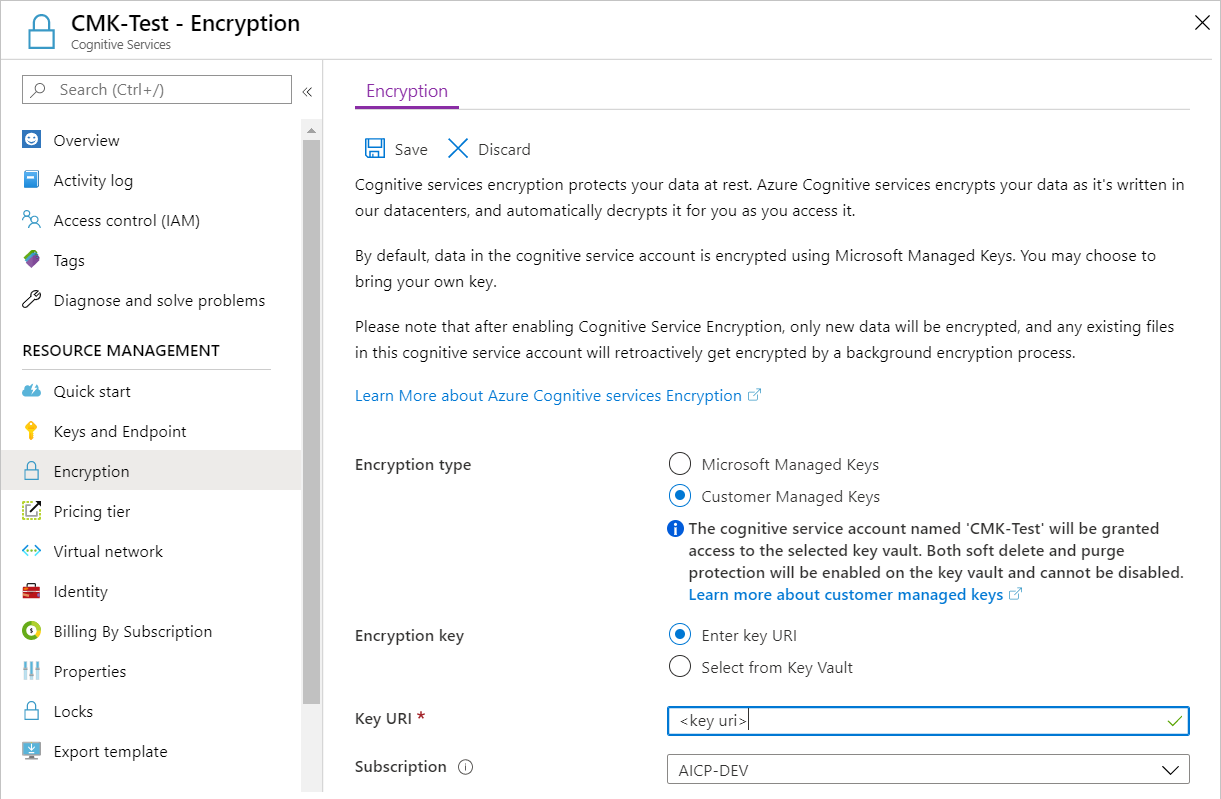

- Gå till din Azure AI-tjänstresurs.

- Till vänster väljer du Kryptering.

- Under Krypteringstyp väljer du Kundhanterade nycklar, enligt följande skärmbild.

Ange en nyckel

När du har aktiverat kundhanterade nycklar kan du ange en nyckel som ska associeras med Azure AI-tjänstresursen.

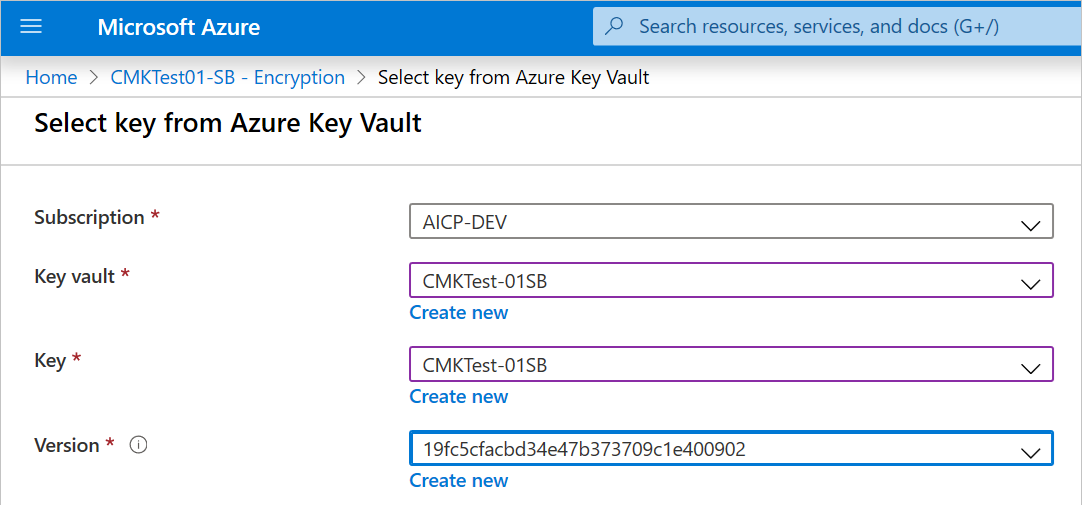

Följ dessa steg för att ange en nyckel som en URI:

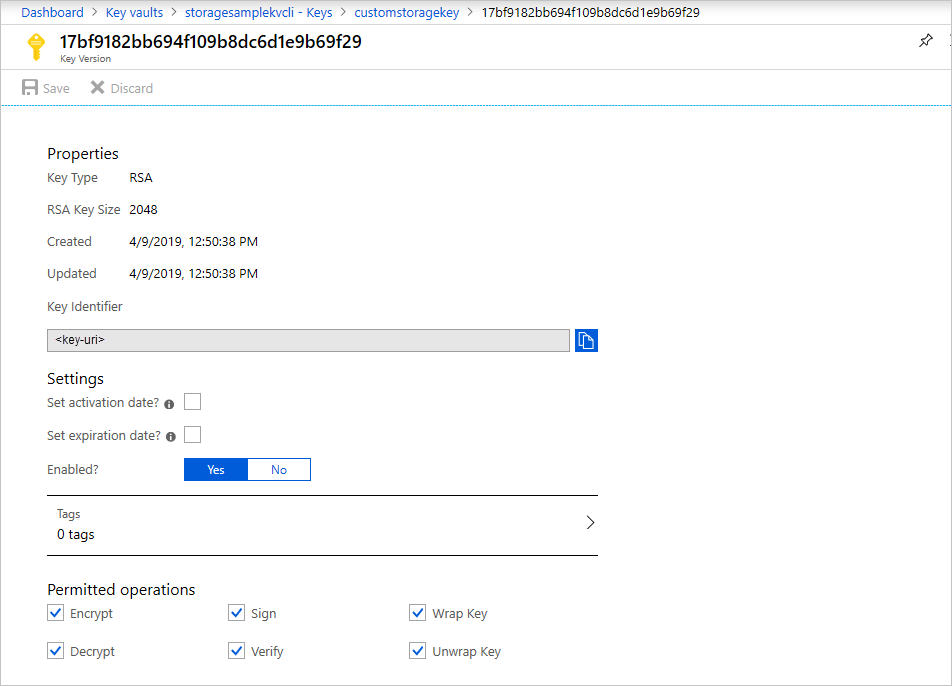

Gå till ditt nyckelvalv i Azure-portalen.

Under Inställningar väljer du Nycklar.

Välj önskad nyckel och välj sedan nyckeln för att visa dess versioner. Välj en nyckelversion för att visa inställningarna för den versionen.

Kopiera nyckelidentifierarens värde, som tillhandahåller URI:n.

Gå tillbaka till din Azure AI-tjänstresurs och välj sedan Kryptering.

Under Krypteringsnyckel väljer du Ange nyckel-URI.

Klistra in den URI som du kopierade i rutan Nyckel-URI .

Under Prenumeration väljer du den prenumeration som innehåller nyckelvalvet.

Spara dina ändringar.

Uppdatera nyckelversionen

När du skapar en ny version av en nyckel uppdaterar du Azure AI-tjänstresursen så att den nya versionen används. Följ de här stegen:

- Gå till din Azure AI-tjänstresurs och välj sedan Kryptering.

- Ange URI:n för den nya nyckelversionen. Alternativt kan du välja nyckelvalvet och sedan välja nyckeln igen för att uppdatera versionen.

- Spara dina ändringar.

Använda en annan nyckel

Följ dessa steg om du vill ändra den nyckel som du använder för kryptering:

- Gå till din Azure AI-tjänstresurs och välj sedan Kryptering.

- Ange URI:n för den nya nyckeln. Alternativt kan du välja nyckelvalvet och sedan välja en ny nyckel.

- Spara dina ändringar.

Rotera kundhanterade nycklar

Du kan rotera en kundhanterad nyckel i Key Vault enligt dina efterlevnadsprinciper. När nyckeln roteras måste du uppdatera Azure AI-tjänstresursen för att använda den nya nyckel-URI:n. Information om hur du uppdaterar resursen för att använda en ny version av nyckeln i Azure-portalen finns i Uppdatera nyckelversionen.

Om du roterar nyckeln utlöses inte omkryptering av data i resursen. Ingen ytterligare åtgärd krävs från användaren.

Återkalla en kundhanterad nyckel

Om du vill återkalla åtkomsten till kundhanterade nycklar använder du PowerShell eller Azure CLI. Mer information finns i Azure Key Vault PowerShell eller Azure Key Vault CLI. Om du återkallar åtkomst blockeras åtkomsten till alla data i Azure AI-tjänstresursen eftersom krypteringsnyckeln inte är tillgänglig för Azure AI-tjänster.

Inaktivera kundhanterade nycklar

När du inaktiverar kundhanterade nycklar krypteras din Azure AI-tjänstresurs med Microsoft-hanterade nycklar. Så här inaktiverar du kundhanterade nycklar:

- Gå till din Azure AI-tjänstresurs och välj sedan Kryptering.

- Välj Spara microsoft-hanterade nycklar>.

När du tidigare aktiverat kundhanterade nycklar aktiverade detta även en systemtilldelad hanterad identitet, en funktion i Microsoft Entra-ID. När den systemtilldelade hanterade identiteten har aktiverats registreras den här resursen med Microsoft Entra-ID. När den hanterade identiteten har registrerats får den åtkomst till nyckelvalvet som valts under konfigurationen av kundhanterad nyckel. Du kan lära dig mer om hanterade identiteter.

Viktigt!

Om du inaktiverar systemtilldelade hanterade identiteter tas åtkomsten till nyckelvalvet bort och alla data som krypteras med kundnycklarna kommer inte längre att vara tillgängliga. Alla funktioner som är beroende av dessa data slutar fungera.

Viktigt!

Hanterade identiteter stöder för närvarande inte scenarier mellan kataloger. När du konfigurerar kundhanterade nycklar i Azure-portalen tilldelas en hanterad identitet automatiskt under täcket. Om du senare flyttar prenumerationen, resursgruppen eller resursen från en Microsoft Entra-katalog till en annan överförs inte den hanterade identiteten som är associerad med resursen till den nya klientorganisationen, så kundhanterade nycklar kanske inte längre fungerar. Mer information finns i Överföra en prenumeration mellan Microsoft Entra-kataloger i vanliga frågor och svar och kända problem med hanterade identiteter för Azure-resurser.