Gäller för:Azure SQL Managed Instance

Den här artikeln innehåller de vanligaste frågorna om Azure SQL Managed Instance.

Kommentar

Microsoft Entra-ID är det nya namnet för Azure Active Directory (Azure AD). Vi uppdaterar dokumentationen just nu.

Funktioner som stöds

Var hittar jag en lista över funktioner som stöds på SQL Managed Instance?

En lista över funktioner som stöds i SQL Managed Instance finns i Azure SQL Managed Instance-funktioner.

Skillnader i syntax och beteende mellan Azure SQL Managed Instance och SQL Server finns i T-SQL-skillnader från SQL Server.

Teknisk specifikation, resursgränser och andra begränsningar

Var hittar jag tekniska egenskaper och resursgränser för SQL Managed Instance?

Tillgängliga maskinvaruegenskaper finns i Tekniska skillnader i maskinvarukonfigurationer. Information om tillgängliga tjänstnivåer och deras egenskaper finns i Tekniska skillnader mellan tjänstnivåer.

Vilken tjänstnivå är jag berättigad till?

Alla kunder är berättigade till valfri tjänstnivå. Både Standard- och Enterprise-utgåvor som omfattas av Software Assurance kan bytas ut med hjälp av Azure Hybrid-förmån för tjänstnivån Generell användning eller Affärskritisk med hjälp av följande exchange-förhållanden: 1 Standard edition = 1 Generell användning, 1 Enterprise-utgåva = 1 Affärskritisk, 1 Enterprise Edition = 4 Generell användning och 4 Generell användning = 1 Enterprise Edition. Mer information finns i Specifika rättigheter för AHB.

Vilka prenumerationstyper stöds för SQL Managed Instance?

Listan över prenumerationstyper som stöds finns i Prenumerationstyper som stöds.

Vilka Azure-regioner stöds?

Hanterade instanser kan skapas i de flesta Azure-regioner. Se Regioner som stöds för SQL Managed Instance. Om du behöver en hanterad instans i en region som för närvarande inte stöds skickar du en supportbegäran via Azure-portalen.

Finns det några kvotbegränsningar för SQL Managed Instance-distributioner?

SQL Managed Instance har två standardgränser: gräns för hur många undernät du kan använda och en gräns för hur många virtuella kärnor du kan etablera. Gränserna varierar mellan olika prenumerationstyper och regioner. En lista över regionala resursbegränsningar efter prenumerationstyp finns i tabellen från Regional resursbegränsning. Det här är mjuka gränser som kan ökas på begäran. Om du behöver etablera fler hanterade instanser i dina aktuella regioner skickar du en supportbegäran för att öka kvoten med hjälp av Azure-portalen. Mer information finns i Begära kvotökningar för Azure SQL Database.

Kan jag öka antalet databasgränser (100) på min hanterade instans på begäran?

Gränsen på 100 databaser per SQL Managed Instance är en hård gräns som inte kan ändras.

Var kan jag migrera om jag har mer än 16 TB data?

Du kan överväga att migrera till andra Azure-smaker som passar din arbetsbelastning: Azure SQL Database Hyperscale eller SQL Server på Azure Virtual Machines.

Var kan jag migrera om jag har specifika maskinvarukrav, till exempel större RAM-minne till virtuella kärnor eller fler processorer?

Du kan överväga att migrera till SQL Server på virtuella Azure-datorer eller Azure SQL Database-minne /cpu-optimerad.

Kända problem och defekter

Var hittar jag kända problem och defekter?

Information om produktfel och kända problem finns i Kända problem.

Nya funktioner

Var hittar jag de senaste funktionerna och funktionerna i den offentliga förhandsversionen?

Nya funktioner och förhandsgranskningsfunktioner finns i Nyheter.

Skapa, uppdatera, ta bort eller flytta en hanterad instans

Hur etablerar jag en hanterad instans?

Du kan etablera en hanterad instans från Azure-portalen, PowerShell, Azure CLI och ARM-mallar.

Kan jag etablera hanterade instanser i en befintlig prenumeration?

Ja, du kan etablera en hanterad instans i en befintlig prenumeration om den prenumerationen tillhör prenumerationstyperna som stöds.

Varför kunde jag inte etablera en hanterad instans i undernätet som namnet börjar med en siffra?

Det här är en aktuell begränsning för den underliggande komponenten som verifierar undernätets namn mot regex ^[a-zA-Z_][^\/:*?"<>|''^]*(?<! [.\s]) $. Alla namn som skickar regex och är giltiga undernätsnamn stöds för närvarande.

Hur kan jag skala min hanterade instans?

Du kan skala din hanterade instans från Azure-portalen, PowerShell, Azure CLI eller ARM-mallar.

Kan jag flytta min hanterade instans från en region till en annan?

Ja, det kan du. Anvisningar finns i Flytta resurser mellan regioner.

Hur tar jag bort min hanterade instans?

Du kan ta bort hanterade instanser via Azure-portalen, PowerShell, Azure CLI eller Resource Manager REST API:er.

Hur lång tid tar det att skapa eller uppdatera en instans eller återställa en databas?

Den förväntade tiden för att skapa en ny hanterad instans eller ändra tjänstnivåer (virtuella kärnor, lagring) beror på flera faktorer. Se Hanteringsåtgärder.

Skapa, uppdatera, ta bort eller flytta databas

Kan jag ta bort och återskapa en databas i en hanterad instans med samma databasnamn?

Möjligheten att återställa varje databas garanteras under hela den definierade kvarhållningsperioden. Detta gäller även för databaser som skapades och sedan togs bort efter bara några sekunder. När en databas skapas, tas bort eller återställs görs säkerhetskopior med olika intervall för att bevara data så att de går att återställa under den angivna kvarhållningsperioden. Om en databas tas bort innan en säkerhetskopiering slutförs kan släppåtgärden blockeras med följande fel:

Message database 'backup_restore_db_lkg_native_restore' already exists. Choose a different database name.

Undvik det här felet genom att kontrollera tillståndet för borttagningsåtgärden innan du återskapar en databas med samma namn. Mer information finns i sys.dm_operation_status. När åtgärdstillståndet visar Slutfört går det att ÅTERSTÄLLA eller SKAPA en databas med samma namn.

Följande vanliga användningsfall kommer sannolikt att stöta på detta fel:

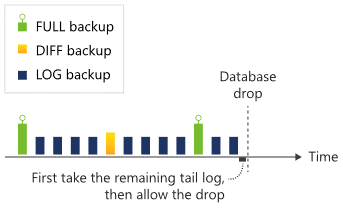

Om flera databaser tas bort och skapas igen med samma namn i kort följd. När en databas tas bort säkerhetskopieras den återstående änden av transaktionsloggen synkront innan släppåtgärden slutförs, som bilden visar:

Det går inte att skapa en databas med samma namn förrän slutloggen har säkerhetskopierats och borttagningsåtgärden har slutförts. Eftersom borttagningsåtgärdens är sekventiell placeras databaser som tagits bort i snabb följd i en kö, vilket kan förlänga processen med att ta bort databaserna och fördröja möjligheten att skapa nya med samma namn.

Om en databas återställs och tas bort innan en fullständig säkerhetskopia skapas. När en databas återställs är det första steget i återställningsprocessen att göra en ny fullständig säkerhetskopia av databasen. Om du försöker återställa en databas och sedan släpper den omedelbart innan den fullständiga säkerhetskopian är klar, kommer du inte att kunna släppa databasen och skapa en annan databas med samma namn förrän den fullständiga säkerhetskopieringen har tagits och databasborttagningen har slutförts. Beroende på databasens storlek kan den fullständiga säkerhetskopieringen ta flera timmar.

Kostnadsfritt erbjudande för SQL Managed Instance

Vad händer om jag inte ser banderollen och knappen Tillämpa erbjudande ?

Det är möjligt att din prenumeration inte är berättigad till den kostnadsfria SQL Managed Instance. Annars finns det en gräns på en kostnadsfri instans per prenumeration. Du måste ta bort en befintlig kostnadsfri instans för att skapa en till. Om du nyligen har tagit bort din kostnadsfria instans kan det ta upp till en timme innan den kostnadsfria erbjudandebanderollen visas igen.

Hjälp! Jag kan inte längre ansluta till min instans!

Det är troligt att du fick slut på krediter för månaden. Gå till din SQL-hanterade instans i Azure-portalen och kontrollera tillståndet för att se om din instans är i ett stoppat tillstånd på grund av otillräckliga krediter.

Mina virtuella kärnor används snabbare än jag förväntade mig, hur kan jag se vad som använder vCore-timmarna?

Den här funktionen är för närvarande inte tillgänglig.

Kan jag återställa en databas till den kostnadsfria instansen?

Ja, du kan återställa en automatisk säkerhetskopia från Azure Storage eller återställa en databassäkerhetskopia med hjälp av SQL Server Management Studio (SSMS).

Tillhandahåller det kostnadsfria Azure SQL Managed Instance en instans av produktionskvalitet?

Trots resursbegränsningarna är den kostnadsfria SQL Managed utformad för att du ska kunna testa dina arbetsbelastningar utan någon inverkan. Prestandan du får när du använder den kostnadsfria SQL Managed Instance är identisk med prestandan för en produktionsversion av instansen.

Kan jag uppgradera till en större eller kraftfullare

Den kostnadsfria SQL Managed Instance erbjuder alternativ för 4 och 8 virtuella kärnor. Om ditt företag behöver en instans med fler resurser skapar du en fullfjädrad betald SQL Managed Instance.

Kan jag ändra säkerhetskopieringsalternativet till geo-redundant lagring?

Säkerhetskopieringsalternativ kan inte ändras för den kostnadsfria SQL Managed Instance.

Kan jag använda min studentprenumeration med den kostnadsfria Azure SQL Managed Instance?

Studentprenumerationen är för närvarande inte berättigad. För berättigade prenumerationer läser du kraven för det kostnadsfria SQL Managed Instance-erbjudandet.

Namngivning

Kan en hanterad instans ha samma namn som en lokal SQL Server-instans?

Att ändra namn på en hanterad instans stöds inte.

Kan jag ändra DNS-zonprefix?

Ja, STANDARD DNS-zonen .database.windows.net för SQL Managed Instance kan ändras med din egen. Den hanterade instansens värdnamnsdel i dess FQDN bör dock förbli densamma.

Om du vill använda en annan DNS-zon i stället för standardvärdet, till exempel .contoso.com:

- Använd SQL Server Client Network Utility (CliConfg) för att definiera ett alias. Du kan använda värdnamnet för den hanterade instansen eller värdnamnet för den hanterade instansen följt av ett anpassat domännamn. CliConfg-verktyget lägger bara till alias i registret under "HKLM\SOFTWARE\Microsoft\MSSQLServer\Client\Anslut To" eller "HKLM\SOFTWARE\WOW6432Node\Microsoft\MSSQLServer\Client\Anslut To" beroende på om du använder 64-bitarsversionen (C:\Windows\System32\cliconfg.exe) eller 32-bitarsversionen (C:\Windows\SysWOW64\cliconfg.exe), så kan det även göras med hjälp av en grupprincip eller ett skript. Använd båda för att säkerställa att 32-bitars- och 64-bitarsprogram kan matcha aliaset.

- Använd CNAME-post i DNS med värdnamnet för den hanterade instansen som pekar på FQDN för hanterad instans. I det här fallet

TrustServerCertificate=TRUEbehövs när du använder autentisering med Microsoft Entra-ID (tidigare Azure Active Directory). - Använd en post i DNS med värdnamnet för den hanterade instansen som pekar på IP-adressen för den hanterade instansen. Användning av IP-adress rekommenderas inte eftersom det kan ändras utan föregående meddelande. I det här fallet

TrustServerCertificate=TRUEbehövs när du använder Microsoft Entra-autentisering.

Migreringsalternativ

Hur migrerar jag från Azure SQL Database med enskild eller elastisk pool till SQL-hanterad instans?

Azure SQL Managed Instance erbjuder samma prestandanivåer per beräkning och lagringsstorlek som andra distributionsalternativ för Azure SQL Database. Om du vill konsolidera data på en enda instans, eller om du helt enkelt behöver en funktion som stöds exklusivt i SQL Managed Instance, kan du migrera dina data med hjälp av funktionen export/import (BACPAC). Här är andra sätt att överväga för SQL Database-migrering till SQL Managed Instance:

- Använda extern datakälla

- Använda SQLPackage

- Använda BCP

Hur kan jag migrera min instansdatabas till en enda Azure SQL Database?

Ett alternativ är att exportera en databas till BACPAC och sedan importera BACPAC-filen. Det här är den rekommenderade metoden om databasen är mindre än 100 GB.

Transaktionsreplikering kan användas om alla tabeller i databasen har primära nycklar och det inte finns några minnesinterna OLTP-objekt i databasen.

Hur migrerar jag min SQL Server-instans till SQL Managed Instance?

Information om hur du migrerar din SQL Server-instans finns i GUIDEN FÖR SQL Server till Azure SQL Managed Instance.

Hur kan jag migrera från andra plattformar till SQL Managed Instance?

Information om migrering från andra plattformar finns i Azure Database Migration Guide.

Prestanda

Hur kan jag jämföra prestanda för Azure SQL Managed Instance med SQL Server-prestanda?

En bra utgångspunkt är metodtips för prestandajämförelse mellan Azure SQL Managed Instance och SQL Server för en prestandajämförelse mellan den hanterade instansen och SQL Server .

Vad orsakar prestandaskillnader mellan SQL Managed Instance och SQL Server?

Se Viktiga orsaker till prestandaskillnader mellan SQL Managed Instance och SQL Server. Filstorleken för transaktionsloggen kan påverka prestanda för sql-hanterad instans för generell användning. Mer information finns i Effekten av loggfilens storlek på Generell användning.

Hur gör jag för att finjustera prestanda för min hanterade instans?

Du kan optimera prestandan för din hanterade instans genom att:

- Automatisk justering som ger högsta prestanda och stabila arbetsbelastningar genom kontinuerlig prestandajustering baserat på AI och maskininlärning.

- Minnesintern OLTP som förbättrar dataflödet och svarstiden för transaktionsbearbetningsarbetsbelastningar och ger snabbare affärsinsikter.

- Tillämpa några av metodtipsen för program- och databasjustering

- Växla anslutningstypen från proxy till omdirigeringsläge för kortare svarstid och högre dataflöde, om din arbetsbelastning består av många små transaktioner.

Hur kan jag justera prestandan för min hanterade instans för generell användning ytterligare?

Om du vill förbättra prestanda för en generell instans kan du överväga att öka datafilstorleken. Information om hur du optimerar lagringsprestanda på en generell instans finns i Riktlinjer för bästa praxis för lagring för nivån Generell användning.

Min frågevaraktighet är för lång. Hur kan jag analysera väntestatistik på min hanterade instans?

Se Analysera väntestatistik på SQL Managed Instance. Väntestatistik är information som kan hjälpa dig att förstå varför frågevaraktigheten är lång och identifiera de frågor som väntar på något i databasmotorn.

Övervakning, mått och aviseringar

Vilka är alternativen för övervakning och avisering för min hanterade instans?

Alla möjliga alternativ för att övervaka och avisera om förbrukning och prestanda för SQL Managed Instance finns i blogginlägget om övervakningsalternativ för Azure SQL Managed Instance. Information om prestandaövervakning i realtid för SQL Managed Instance finns i Prestandaövervakning i realtid för Azure SQL Managed Instance.

Hur kan jag övervaka prestanda för min hanterade instans?

Se Övervakning och prestandajustering.

Hur kan jag övervaka prestanda i realtid för min hanterade instans?

Se Prestandaövervakning i realtid för Azure SQL Managed Instance.

Kan jag använda SQL Profiler för prestandaspårning?

Ja, SQL Profiler stöds på SQL Managed Instance. Mer information finns i SQL Profiler. I stället bör du dock överväga utökade händelser för "spårningsaktivitet" med mindre påverkan på den övervakade instansen. Mer information finns i Utökade händelser.

Stöds Database Advisor och Query Performance Insight för SQL Managed Instance-databaser?

Nej, de stöds inte. Du kan använda DMV:er och Query Store tillsammans med SQL Profiler och XEvents för att övervaka dina databaser.

Hur kan jag övervaka cpu-användning på min hanterade instans?

Se Övervaka CPU-användning på DIN SQL Server och Azure SQL.

Kan jag skapa måttaviseringar på SQL Managed Instance?

Ja. Anvisningar finns i Skapa aviseringar för SQL Managed Instance. Mer tips och tricks finns i bloggen.

Kan jag skapa måttaviseringar på en databas i en hanterad instans?

Det kan du inte, aviseringsmått är endast tillgängliga för en hanterad instans. Aviseringsmått för enskilda databaser i en hanterad instans är inte tillgängliga.

Lagringsstorlek

Vilken är den maximala lagringsstorleken för SQL Managed Instance?

Lagringsstorleken för SQL Managed Instance beror på den valda tjänstnivån (Generell användning eller Affärskritisk). Information om lagringsbegränsningar för dessa tjänstnivåer finns i Egenskaper för tjänstnivå.

Vilken är den minsta tillgängliga lagringsstorleken för en hanterad instans?

Den minsta mängden lagringsutrymme som är tillgängligt i en instans är 32 GB. Lagring kan läggas till i steg om 32 GB upp till den maximala lagringsstorleken. De första 32 GB är kostnadsfria.

Kan jag öka lagringsutrymmet som tilldelats till en instans, oberoende av beräkningsresurser?

Ja, du kan köpa tilläggslagring, oberoende av beräkning, i viss utsträckning. Se Maximalt reserverat lagringsutrymme för instanser i tabellen.

Hur kan jag optimera mina lagringsprestanda på tjänstnivån Generell användning?

Information om hur du optimerar lagringsprestanda finns i Metodtips för lagring i Generell användning.

Säkerhetskopiering och återställning

Dras lagringen av säkerhetskopian från min hanterade instanslagring?

Nej, lagring av säkerhetskopior dras inte från lagringsutrymmet för den hanterade instansen. Lagringen av säkerhetskopior är oberoende av instanslagringsutrymmet och är inte begränsad i storlek. Lagring av säkerhetskopior begränsas av tidsperioden för att behålla säkerhetskopieringen av dina instansdatabaser, som kan konfigureras upp till 35 dagar. Mer information finns i Automatiserade säkerhetskopieringar.

Hur ser jag när automatiserade säkerhetskopieringar görs på min hanterade instans?

Om du vill spåra när automatiserade säkerhetskopieringar har utförts på en SQL-hanterad instans läser du Övervaka säkerhetskopieringsaktivitet.

Stöds säkerhetskopiering på begäran?

Ja, du kan skapa en fullständig säkerhetskopia endast i Azure Blob Storage, men den kan bara återställas till en hanterad instans. Mer information finns i Kopieringssäkerhetskopiering. Kopieringssäkerhetskopiering är dock omöjligt om databasen krypteras av tjänsthanterad TDE eftersom det certifikat som används för kryptering inte är tillgängligt. I sådana fall använder du funktionen för återställning till tidpunkt för att flytta databasen till en annan hanterad instans eller växla till kundhanterad nyckel.

Stöds intern återställning (från .bak-filer) till SQL Managed Instance?

Ja, den stöds och är tillgänglig för SQL Server 2005+-versioner. Om du vill använda intern återställning laddar du upp .bak-filen till Azure Blob Storage och kör T-SQL-kommandon. Mer information finns i Intern återställning från URL.

Stöds intern återställning från SQL Managed Instance till SQL Server?

Ja, men bara till SQL Server 2022 under den vanliga supportperioden för SQL Server 2022. Det är möjligt att vissa Azure SQL Managed Instance-funktioner i framtiden kan introduceras som kräver ändringar i databasformatet, vilket gör säkerhetskopieringar inkompatibla med den senaste versionen av SQL Server. Åtkomst till sådana funktioner kräver uttryckligt anmälning.

Affärskontinuitet

Replikeras mina systemdatabaser till den sekundära instansen i en redundansgrupp?

Systemdatabaser replikeras inte till den sekundära instansen i en redundansgrupp. Därför är scenarier som är beroende av objekt från systemdatabaserna omöjliga för den sekundära instansen om inte objekten skapas manuellt på den sekundära. Lösning finns i Aktivera scenarier som är beroende av objektet från systemdatabaserna.

Nätverkskrav

Vilka är de aktuella begränsningarna för inkommande/utgående nätverkssäkerhetsgrupp i det hanterade instansundernätet?

De nödvändiga NSG- och UDR-reglerna dokumenteras här och anges automatiskt av tjänsten. Tänk på att dessa regler bara är de som vi behöver för att underhålla tjänsten. För att ansluta till en hanterad instans och använda olika funktioner måste du ange ytterligare funktionsspecifika regler som du behöver underhålla.

Hur ställer jag in inkommande NSG-regler för hanteringsportar?

SQL Managed Instance ansvarar för att ange regler för hanteringsportar. Detta uppnås genom funktioner med namnet tjänststödd undernätskonfiguration. Detta är för att säkerställa ett oavbrutet flöde av hanteringstrafik för att uppfylla ett serviceavtal.

Kan jag hämta käll-IP-intervallen som används för inkommande hanteringstrafik?

Ja. Du kan analysera trafik som kommer genom nätverkssäkerhetsgruppen genom att konfigurera network watcher-flödesloggar.

Kan jag ställa in NSG för att styra åtkomsten till dataslutpunkten (port 1433)?

Ja. När en hanterad instans har etablerats kan du ange NSG som styr inkommande åtkomst till port 1433. Det rekommenderas att begränsa ip-intervallet så mycket som möjligt.

Kan jag ställa in NVA eller lokal brandvägg för att filtrera utgående hanteringstrafik baserat på FQDN?

Nej. Detta stöds inte av flera orsaker:

- Routningstrafik som representerar ett svar på en inkommande hanteringsbegäran skulle vara asymmetrisk och kunde inte fungera.

- Routning av trafik till Azure Storage påverkas av dataflödesbegränsningar och svarstider, så på så sätt kan vi inte tillhandahålla förväntad tjänstkvalitet och tillgänglighet.

- Dessa konfigurationer är felbenägna och kan inte stödjas.

Kan jag ange NVA eller brandväggen för den utgående icke-hanteringstrafiken?

Ja. Det enklaste sättet att uppnå detta är att lägga till 0/0-regeln i en UDR som är associerad med det hanterade instansundernätet för att dirigera trafik via NVA.

Hur många IP-adresser behöver jag för en hanterad instans?

Undernätet måste ha tillräckligt många tillgängliga IP-adresser. Information om hur du fastställer VNet-undernätsstorleken för SQL Managed Instance finns i Fastställa nödvändig undernätsstorlek och intervall för Azure SQL Managed Instance.

Vad händer om det inte finns tillräckligt med IP-adresser för att utföra instansuppdateringsåtgärden?

Om det inte finns tillräckligt med IP-adresser i undernätet där din SQL-hanterade instans etableras skapar du ett nytt undernät och flyttar den hanterade SQL-instansen till den. Vi föreslår också att det nya undernätet skapas med fler tilldelade IP-adresser så att liknande situationer kan undvikas vid framtida uppdateringar. Läs om att flytta Azure SQL Managed Instance mellan undernät.

Behöver jag ett tomt undernät för att skapa en hanterad instans?

Nej. Du kan använda antingen ett tomt undernät eller ett undernät som redan innehåller hanterade instanser.

Kan jag ändra adressintervallet för undernätet?

Inte om det finns hanterade instanser inuti. Det här är en begränsning av nätverksinfrastrukturen i Azure. Du kan bara lägga till ytterligare adressutrymme i ett tomt undernät.

Kan jag flytta min hanterade instans till ett annat undernät?

Ja. En SQL-hanterad instans kan flyttas till ett annat undernät i samma virtuella nätverk eller i ett annat virtuellt nätverk på ett online sätt. Läs om att flytta Azure SQL Managed Instance mellan undernät.

Behöver jag ett tomt virtuellt nätverk för att skapa en hanterad instans?

Detta krävs inte. Du kan antingen skapa ett virtuellt nätverk för Azure SQL Managed Instance eller Konfigurera ett befintligt virtuellt nätverk för Azure SQL Managed Instance.

Kan jag placera en hanterad instans med andra tjänster i ett undernät?

Nej. För närvarande har vi inte stöd för att placera en hanterad instans i ett undernät som redan innehåller andra resurstyper.

Anslut ivitet

Kan jag ansluta till min hanterade instans med dess IP-adress?

Nej, det stöds inte. Värdnamnet för en hanterad instans mappar till lastbalanseraren framför den hanterade instansens virtuella kluster. Eftersom ett virtuellt kluster kan vara värd för flera hanterade instanser kan en anslutning inte dirigeras till rätt hanterad instans utan att ange dess namn. Mer information om arkitekturen för ett virtuellt kluster på SQL Managed Instance finns i Anslutningsarkitektur för virtuella kluster.

Kan min hanterade instans ha en statisk IP-adress?

För närvarande garanterar endast privata slutpunkter till hanterade instanser statiska IP-adresser.

I sällsynta men nödvändiga situationer kan vi göra en onlinemigrering av en hanterad instans till ett nytt virtuellt kluster eller en annan virtuell datorgrupp i det virtuella klustret på grund av teknikstackändringar som syftar till att förbättra tjänstens säkerhet och tillförlitlighet. Om du migrerar till en ny virtuell datorgrupp eller ett virtuellt kluster ändras IP-adressen som mappas till värdnamnet för den hanterade instansen. Tjänsten för hanterad instans tillhandahåller inte stöd för statiska IP-adresser och förbehåller sig rätten att ändra IP-adressen utan föregående meddelande som en del av regelbundna underhållscykler.

Av ovanstående anledning bör VNet-lokala och offentliga slutpunkter endast nås via deras associerade domännamn. Vi avråder starkt från att förlita oss på oföränderlighet för deras IP-adress eftersom detta kan leda till långvarig otillgänglighet medan tjänsten är felfri.

Om du behöver en statisk IP-adress som kan nås utanför det virtuella nätverket kan du distribuera Azure Firewall med en offentlig IP-adress för klientdelen och konfigurera en NAT-regel för att översätta inkommande trafik till en hanterad instans privata slutpunkt. Konfigurera sedan DNS-matchning eller konfigurera klientalias så att SQL-klienter ansluter till brandväggens offentliga IP-adress via den hanterade instansens fullständigt kvalificerade domännamn.

Har SQL Managed Instance en offentlig slutpunkt?

Ja, en offentlig slutpunkt kan aktiveras för att aktivera inkommande trafik från Internet för att nå SQL Managed Instance. Mer information finns i Använda SQL Managed Instance med offentliga slutpunkter och Konfigurera offentlig slutpunkt i SQL Managed Instance.

Kan jag ange en anpassad port för SQL-dataslutpunkter?

Nej, det är inte tillgängligt att använda en anpassad port. För VNet-lokal slutpunkt använder SQL Managed Instance standardportnummer 1433 och för offentlig dataslutpunkt använder SQL Managed Instance standardportnummer 3342.

Vilket är det rekommenderade sättet att ansluta hanterade instanser i olika regioner?

Både global peering för virtuella nätverk (VNet-peering) och Azure virtual WAN är rekommenderade metoder för att ansluta två hanterade instanser i olika regioner. Express Route-kretspeering är ett alternativt alternativ. Om inget av alternativen är möjligt i din miljö är den enda andra anslutningsmetoden en VPN-anslutning från plats till plats. Konfigurera plats-till-plats-VPN med hjälp av Azure-portalen, PowerShell eller Azure CLI

Stöder SQL Managed Instance global VNet-peering?

Stöd för global peering för virtuella nätverk (VNet-peering) för nyligen skapade virtuella kluster lades till i Azure SQL Managed Instance den 22 september 2020. Därför stöds peering för virtuella nätverk för hanterade instanser som skapats i tomma undernät efter den 22 september 2020. För instanser som distribuerats före det här datumet är peering-stöd begränsat till nätverk inom samma region på grund av begränsningarna för global peering för virtuella nätverk. Mer information finns i relevant avsnitt i vanliga frågor och svar om Virtuella Azure-nätverk.

Om du vill använda global VNet-peering med instanser som skapats före september 2020 kan du överväga att konfigurera ett underhållsperiod eller flytta instansen till ett nytt undernät eftersom något av alternativen flyttar instansen till ett nytt virtuellt kluster som stöder global peering för virtuella nätverk.

Se hur du kontrollerar om global peering för virtuella nätverk stöds i det virtuella klustret om det behövs.

Minimera dataexfiltreringsrisker

Hur kan jag minska risken för dataexfiltrering?

För att minska risken för dataexfiltrering rekommenderar vi att kunderna tillämpar en uppsättning säkerhetsinställningar och kontroller:

- Aktivera transparent datakryptering (TDE) på alla databaser.

- Inaktivera Common Language Runtime (CLR). Detta rekommenderas även lokalt.

- Använd endast Microsoft Entra-autentisering.

- Få åtkomst till instansen med ett DBA-konto med låg behörighet.

- Konfigurera JIT jumpbox-åtkomst för sysadmin-kontot.

- Aktivera SQL-granskning och integrera den med aviseringsmekanismer.

- Aktivera hotidentifiering från Microsoft Defender för SQL-paketet.

- Tillämpa en tjänstslutpunktsprincip på undernätet för att styra utgående trafik till Azure Storage.

- SKAPA EXTERN TABELL SOM SELECT (CETAS) är inaktiverat som standard. Information om hur du aktiverar CETAS via serverkonfigurationsalternativet finns i

allowPolyBaseExportCREATE EXTERNAL TABLE AS SELECT (CETAS).

DNS

Kan jag konfigurera en anpassad DNS-matchare för SQL Managed Instance?

Ja. Se Lösa privata DNS-namn i Azure SQL Managed Instance.

Kan jag göra en DNS-uppdatering?

Ändra tidszon

Kan jag ändra tidszonen för en befintlig hanterad instans?

Tidszonskonfiguration kan ställas in när en hanterad instans etableras för första gången. Det går inte att ändra tidszonen för en befintlig hanterad instans. Mer information finns i Tidszonsbegränsningar.

Du kan till exempel skapa en ny hanterad instans med rätt tidszon och sedan antingen utföra en manuell säkerhetskopiering och återställning, eller vad vi rekommenderar genom att utföra en återställning mellan instanser.

Säkerhets- och databaskryptering

Är sysadmin-serverrollen tillgänglig för SQL Managed Instance?

Ja, kunder kan skapa inloggningar som är medlemmar i sysadmin-rollen. Kunder som tar på sig sysadmin-privilegiet tar också ansvar för att driva instansen, vilket kan påverka SLA-åtagandet negativt. Information om hur du lägger till en inloggning till sysadmin-serverrollen finns i Microsoft Entra-autentisering.

Stöds transparent datakryptering för SQL Managed Instance?

Ja, Azure SQL Managed Instance stöder transparent datakryptering (TDE). Mer information finns i transparent datakryptering för SQL Managed Instance.

Kan jag använda modellen "bring your own key" för TDE?

Ja, Azure Key Vault för BYOK-scenariot är tillgängligt för Azure SQL Managed Instance. Mer information finns i transparent datakryptering med kundhanterad nyckel.

Kan jag migrera en krypterad SQL Server-databas?

Ja, det kan du. Om du vill migrera en krypterad SQL Server-databas måste du exportera och importera dina befintliga certifikat till SQL Managed Instance och sedan göra en fullständig databassäkerhetskopia och återställa den till en hanterad instans.

Du kan också använda Azure Database Migration Service för att migrera de TDE-krypterade databaserna.

Hur konfigurerar jag TDE-skyddsrotation för SQL Managed Instance?

Du kan rotera TDE-skydd för SQL Managed Instance med hjälp av Azure Cloud Shell. Anvisningar finns i transparent datakryptering i SQL Managed Instance med din egen nyckel från Azure Key Vault.

Kan jag återställa min krypterade databas till SQL Managed Instance?

Ja, du behöver inte dekryptera databasen för att återställa den till SQL Managed Instance. Du måste ange ett certifikat/en nyckel som används som krypteringsnyckelskydd i källsystemet till SQL Managed Instance för att kunna läsa data från den krypterade säkerhetskopian. Det finns två möjliga sätt att göra det på:

- Ladda upp certifikatskydd till SQL Managed Instance. Det kan bara göras med PowerShell. Exempelskriptet beskriver hela processen.

- Ladda upp asymmetriskt nyckelskydd till Azure Key Vault och peka SQL Managed Instance på den. Den här metoden liknar BYOK(Bring Your Own Key) TDE-användningsfall som även använder Key Vault-integrering för att lagra krypteringsnyckeln. Om du inte vill använda nyckeln som krypteringsnyckelskydd och bara vill göra nyckeln tillgänglig för SQL Managed Instance för att återställa krypterade databaser följer du anvisningarna för att konfigurera BYOK TDE och markerar inte kryssrutan Gör den valda nyckeln till standard-TDE-skyddet.

När du gör krypteringsskyddet tillgängligt för SQL Managed Instance kan du fortsätta med standardproceduren för databasåterställning.

Köpmodeller och fördelar

Vilka inköpsmodeller är tillgängliga för SQL Managed Instance?

SQL Managed Instance erbjuder en köpmodell baserad på virtuell kärna.

Vilka kostnadsfördelar är tillgängliga för SQL Managed Instance?

Du kan spara kostnader med Azure SQL-fördelarna på följande sätt:

- Maximera befintliga investeringar i lokala licenser och spara upp till 55 procent med Azure Hybrid-förmån.

- Checka in till en reservation för beräkningsresurser och spara upp till 33 procent med reserverad instansförmån. Kombinera detta med Azure Hybrid-förmånen för besparingar på upp till 82 procent.

- Spara upp till 55 procent jämfört med listpriser med Prisförmån för Azure Dev/Test som erbjuder rabatterade priser för dina pågående utvecklings- och testarbetsbelastningar.

Vem är berättigad till förmån för reserverad instans?

För att vara berättigad till reserverad instansförmån måste din prenumerationstyp vara ett enterprise-avtal (erbjudandenummer: MS-AZR-0017P eller MS-AZR-0148P) eller ett enskilt avtal med betala per användning-priser (erbjudandenummer: MS-AZR-0003P eller MS-AZR-0023P). Mer information om reservationer finns i Reserverad instansförmån.

Går det att avbryta, byta ut eller återbetala reservationer?

Du kan avbryta, byta ut eller återbetala reservationer med vissa begränsningar. Läs mer i Byten och återbetalning för Azure-reservationer via självbetjäning.

Fakturering för Azure SQL Managed Instance och lagring av säkerhetskopior

Vilka är prisalternativen för SQL Managed Instance?

Information om prisalternativ för SQL Managed Instance finns på sidan Prissättning.

Hur spårar jag faktureringskostnader för min hanterade instans?

Du kan göra det med hjälp av Microsoft Cost Management-lösningen. Gå till Prenumerationer i Azure-portalen och välj Kostnadsanalys.

Använd alternativet Ackumulerade kostnader och filtrera sedan efter resurstypen som microsoft.sql/managedinstances.

Kan jag använda Microsoft- eller tredjepartsverktyg (utvecklare och på annat sätt) för att få åtkomst till SQL Managed Instance utan extra kostnad?

Du kan använda kompatibla Microsoft- eller tredjepartsklientverktyg för att få åtkomst till SQL Managed Instance och du debiteras inte några extra kostnader på din Azure-faktura. Men om vissa av verktygen kräver en licens måste du ha en lagligt licensierad programvara. Detta styrs av separata avtal som du har med varje enskild verktygstillverkare.

Hur mycket kostar automatiserade säkerhetskopieringar?

Du får lika mycket ledigt lagringsutrymme för säkerhetskopiering som det reserverade datalagringsutrymme som köpts, oavsett vilken kvarhållningsperiod för säkerhetskopior som angetts. Om din lagringsförbrukning för säkerhetskopiering ligger inom det allokerade kostnadsfria lagringsutrymmet för säkerhetskopiering är automatiserade säkerhetskopieringar på SQL Managed Instance ingen extra kostnad för dig, och därför är de kostnadsfria. Om du överskrider användningen av lagring av säkerhetskopior ovanför det lediga utrymmet medför det extra kostnader. Mer information finns i avsnittet Säkerhetskopieringslagring på prissidan . Mer teknisk information om automatiserade säkerhetskopieringar i SQL Managed Instance finns i Förklaring av lagringsförbrukning för säkerhetskopiering.

Hur kan jag övervaka faktureringskostnaden för min förbrukning av lagring av säkerhetskopior?

Du kan övervaka kostnaden för lagring av säkerhetskopior via Azure-portalen. Anvisningar finns i Övervaka kostnader för automatiserade säkerhetskopieringar.

Hur kan jag optimera mina lagringskostnader för säkerhetskopiering på den hanterade instansen?

Information om hur du optimerar dina lagringskostnader för säkerhetskopior finns i Finjustering av säkerhetskopiering på SQL Managed Instance.

Kostnadsbesparande användningsfall

Var hittar jag användningsfall och resulterande kostnadsbesparingar med SQL Managed Instance?

Fallstudier för SQL Managed Instance:

För att få en bättre förståelse för fördelarna, kostnaderna och riskerna med att distribuera Azure SQL Managed Instance finns det också en Forrester-studie: Den totala ekonomiska effekten av Microsoft Azure SQL Managed Instance-databaser.

Lösenordsprincip

Vilka lösenordsprinciper tillämpas för SQL Managed Instance SQL-inloggningar?

SQL Managed Instance-lösenordsprincipen för SQL-inloggningar ärver Azure-plattformsprinciper som tillämpas på de virtuella datorer som bildar ett virtuellt kluster som innehåller den hanterade instansen. För närvarande går det inte att ändra någon av dessa inställningar eftersom dessa inställningar definieras av Azure och ärvs av en hanterad instans.

Viktigt!

Azure-plattformen kan ändra principkraven utan att meddela tjänster som förlitar sig på dessa principer.

Vilka är de aktuella Azure-plattformsprinciperna?

Varje inloggning måste ange sitt lösenord vid inloggningen och ändra lösenordet när det har uppnått maximal ålder.

| Princip | Säkerhetsinställning |

|---|---|

| Högsta ålder för lösenord | 42 dagar |

| Lägsta ålder för lösenord | En dag |

| Minsta längd på lösenord | 10 tecken |

| Lösenordet måste uppfylla komplexitetskraven | Aktiverat |

Går det att inaktivera lösenordskomplexitet och upphörande i SQL Managed Instance på inloggningsnivå?

Ja, det går att styra fälten CHECK_POLICY och CHECK_EXPIRATION på inloggningsnivå. Du kan kontrollera de aktuella inställningarna genom att köra följande T-SQL-kommando:

SELECT *

FROM sys.sql_logins

Därefter kan du ändra angivna inloggningsinställningar genom att köra :

ALTER LOGIN <login_name> WITH CHECK_POLICY = OFF;

ALTER LOGIN <login_name> WITH CHECK_EXPIRATION = OFF;

(Ersätt "test" med önskat inloggningsnamn och justera princip- och förfallovärden.)

Tjänstuppdateringar

Vad är rotcertifikatutfärdarändringen för Azure SQL Database och SQL Managed Instance?

Se Certifikatrotation för Azure SQL Database och SQL Managed Instance.

Vad är en planerad underhållshändelse för SQL Managed Instance?

Se Planera för Azure-underhållshändelser i SQL Managed Instance.

Azure-feedback och support

Var kan jag lämna mina idéer för förbättringar av SQL Managed Instance?

Du kan rösta på en ny SQL Managed Instance-funktion eller skapa en ny förbättringsidé i SQL Managed Instance Feedback Forum. På så sätt kan du bidra till produktutveckling och hjälpa oss att prioritera våra potentiella förbättringar.

Hur skapar jag En Azure-supportbegäran?

Information om hur du skapar Azure-supportbegäran finns i Så här skapar du Azure-supportbegäran.

Funktionsvåg i november 2022

Vilka Azure-erbjudanden och prenumerationstyper registreras i funktionsvågen november 2022?

Alla regioner, erbjudanden och prenumerationstyper har funktionsvågen aktiverad från och med november 2023.

Jag har aktiverat funktionsvågen i min prenumeration, men min befintliga instans kan inte använda de nya funktionerna. Varför?

Funktionsvågen är tillgänglig för instanser i berättigade undernät. Om du inte ser nya funktioner är det troligt att undernätet där din SQL-hanterade instans distribueras inte är berättigat.