Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Många organisationer måste följa bransch- eller regionala regler innan de antar Azure-molntjänster. Varje förordning definierar efterlevnadsdomäner och specifika kontroller. Till exempel refererar CMMC L3 AC 1.001 till domänen Åtkomstkontroll (AC) och kontroll-ID 1.001 i ramverket för certifiering av cybersäkerhetsmognadmodell (CMMC). Bästa praxis är att mappa nödvändiga efterlevnadskontroller till Microsoft Cloud Security Benchmark (MCSB). Identifiera alla anpassade kontroller som MCSB inte omfattar.

MCSB innehåller en lista över inbyggda principer och principinitiativ-GUID:er (globalt unika identifierare) som hanterar nödvändiga kontroller. För kontroller som inte omfattas av MCSB följer du vägledningen för kontrollmappning för att skapa anpassade principer och initiativ med hjälp av den tillhandahållna stegvisa processen.

Genom att mappa nödvändiga kontroller till MCSB kan du påskynda din säkra Azure-registreringsprocess. MCSB erbjuder en standarduppsättning molnfokuserade tekniska säkerhetskontroller baserade på allmänt använda efterlevnadsramverk. Exempel är National Institute of Standards and Technology (NIST), Center for Internet Security (CIS) och Payment Card Industry (PCI). Azure tillhandahåller inbyggda initiativ för regelefterlevnad. Information om hur du hittar initiativ för en specifik efterlevnadsdomän finns i Inbyggda initiativ för regelefterlevnad.

Note

Kontrollmappningar mellan MCSB och branschmått, till exempel CIS, NIST och PCI, visar att en specifik Azure-funktion helt eller delvis kan uppfylla ett kontrollkrav. Att använda dessa funktioner garanterar dock inte fullständig efterlevnad av motsvarande kontroller i dessa branschmått.

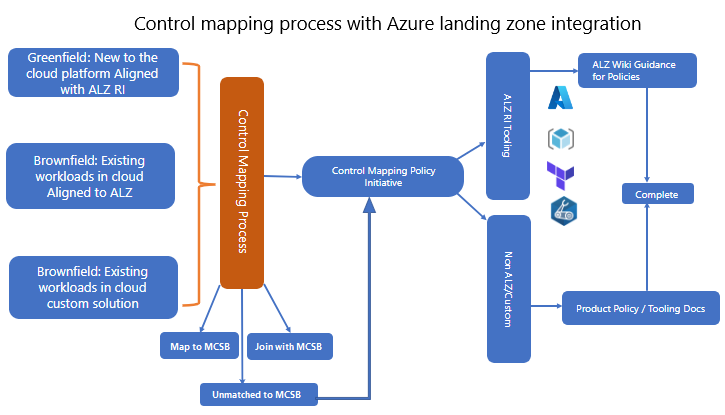

Följande diagram illustrerar processflödet för kontrollmappning:

Steg för att mappa säkerhetskontroller i Azure

- Identifiera de kontroller som krävs.

- Mappa nödvändiga kontroller till MCSB.

- Identifiera kontroller som inte har mappats med MCSB och deras respektive principer.

- Utför utvärdering på plattforms- och servicenivå.

- Implementera skyddsräcken med principinitiativ med azure-verktyg för landningszoner, interna verktyg eller verktyg från tredje part.

Tip

Läs vägledningen om hur du skräddarsyr Arkitekturen för Azure-landningszoner för att stödja dina kontrollmappningskrav.

1. Identifiera nödvändiga kontroller

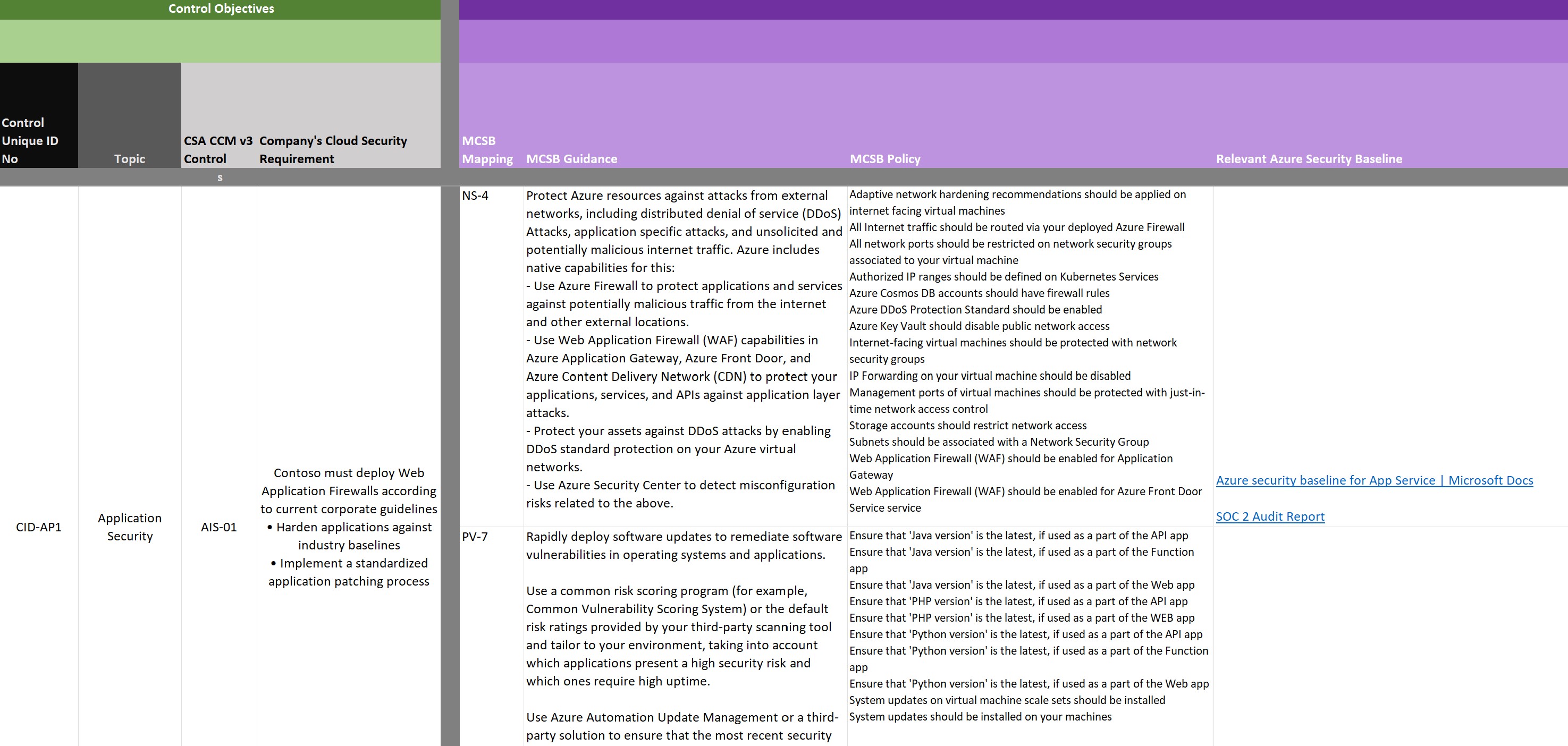

Samla in alla befintliga och obligatoriska efterlevnadskontroller från säkerhetsteamet. Om det inte finns någon lista dokumenterar du kontrollkraven i ett Excel-kalkylblad. Använd formatet nedan som en guide. Listan kan innehålla kontroller från ett eller flera efterlevnadsramverk.

Ett exempel på en formaliserad kontrolllista.

2. Mappa kontroller till Microsoft Cloud Security Benchmark och skapa anpassade kontroller

För varje kontroll som du samlar in använder du rätt kontrollrubrik, domänkategori och beskrivning för att identifiera relaterade kontroller. Justera varje kontrolls avsikt så nära som möjligt. Observera eventuella skillnader eller luckor i kalkylbladet.

Du kan också använda vanliga ramverk som mappar till både organisationens kontroller och MCSB, om det är tillgängligt. Om både dina kontroller och MCSB mappar till NIST 800-53 Revision 4 eller CIS 7.1 kan du till exempel ansluta datauppsättningarna med det delade ramverket. Hitta mellanliggande vanliga ramverk i resursavsnittet.

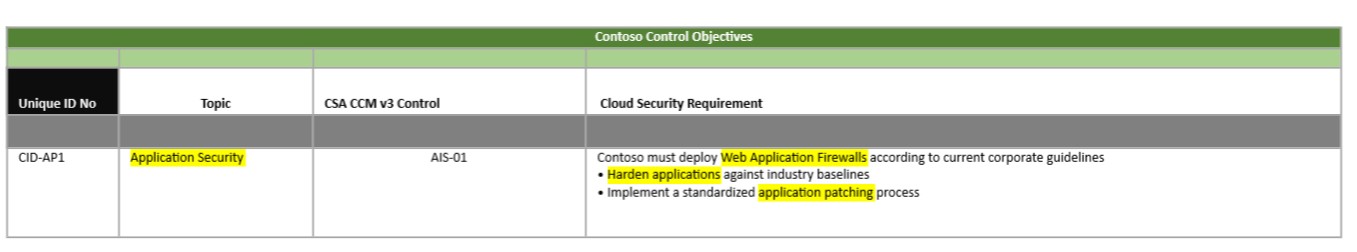

Exempel på mappning med enkel kontroll: Organisationens kontrollmål

Tabellen ovan visar ett av de unika kontrollmålen med nyckelord markerade.

I det här exemplet granskar du kategoriseringen av en kontroll med etiketten "Programsäkerhet" för att identifiera den som en programrelaterad kontroll. Kravet är att implementera programbrandväggar och att härda och korrigera program. När du granskar MCSB-kontroller och vägledning kan du hitta flera kontroller som gäller och mappas till det här kravet.

Om du snabbt vill söka efter en specifik version av MCSB laddar du ned Excel-filerna för varje version. Sök i dessa filer efter kontroll-ID eller nyckelord i beskrivningen. Använd det här steget för att identifiera och mappa kontroller som MCSB omfattar.

3. Identifiera kontroller som inte har mappats med Microsofts molnsäkerhetsmått och respektive principer

Markera alla kontroller som inte mappas direkt som behöver åtgärdas. Utveckla en anpassad princip eller ett automationsskript för dessa kontroller under implementeringsprocessen för skyddsräcket.

Tip

AzAdvertizer är ett communitydrivet verktyg som stöds av Cloud Adoption Framework. Använd den för att identifiera inbyggda principer från Azure-landningszoner eller från communityns Azure Policy-lagringsplats på ett och samma ställe.

4. Utför utvärdering på plattforms- och servicenivå

När du har mappat dina kontroller och mål till MCSB och samlat in stödinformation om ansvar, vägledning och övervakning bör IT-säkerhetskontoret eller den stödjande organisationen granska all information i en officiell plattformsutvärdering.

Den här plattformsutvärderingen avgör om MCSB uppfyller minimikraven för användning och uppfyller alla säkerhets- och efterlevnadsbehov som följer av föreskrifter.

Om du identifierar luckor kan du fortfarande använda MCSB, men du kan behöva utveckla mildrande kontroller tills du stänger dessa luckor eller uppdateringarna av benchmark-versionerna för att åtgärda dem. Du kan också mappa anpassade kontroller genom att skapa en principdefinition och, om det behövs, lägga till dem i en initiativdefinition.

Checklistor för godkännande

Säkerhetsteamet har godkänt Azure-plattformen för användning.

Du måste ansluta en enskild Microsoft Cloud Security Benchmark Service-baslinje till de tidigare slutförda kontrollmappningarna på plattformsnivå.

- Lägg till kolumner för att hantera utvärderingen, till exempel täckning, tillämpning, tillåtna effekter.

Utför en analys rad för rad av den resulterande mallen för tjänstbaslinjeutvärdering:

För varje kontrollmål anger du:

- Om det kan uppfyllas av tjänsten eller om det är en risk.

- Riskvärde, om det finns något.

- Status för granskning för det radobjektet.

- Nödvändiga riskminimerande åtgärder, vid behov.

- Vad Azure Policy kan framtvinga/övervaka kontrollen.

Om det finns brister i övervakningen eller tillämpningen av tjänsten och kontrollen:

- Rapportera till Microsofts benchmark-team för molnsäkerhet för att minska luckor i innehåll, övervakning eller tillämpning.

Observera risken för områden som inte uppfyller dina krav om du väljer att undanta det kravet, effekten och om det är acceptabelt att godkänna eller om du är blockerad på grund av klyftan.

Tjänststatus har fastställts:

- Antingen uppfyller tjänsten alla krav eller att risken är acceptabel och placeras på en tillåten lista som ska användas när skyddsräcken är på plats.

- ELLER så är tjänstgapen för stora, risken är för stor och tjänsten placeras på en blocklista. Det kan inte användas förrän luckor har stängts av Microsoft.

Indata – plattformnivå

- Tjänstutvärderingsmall (Excel)

- Kontrollera mål för microsofts benchmark-mappning av molnsäkerhet

- Måltjänst

Utdata – plattformsnivå

- Slutförd tjänstutvärdering (Excel)

- Mitigerande kontroller

- Klyftor

- Godkännande/icke-godkännande för tjänstanvändning

När ditt interna säkerhets- eller granskningsteam har godkänt att plattformen och kärntjänsterna uppfyller deras behov implementerar du de överenskomna övervaknings- och skyddsräckena. Om du har identifierat mildrande kontroller som sträcker sig bortom MCSB implementerar du inbyggda kontroller eller Azure Policy med hjälp av principdefinitioner. Lägg till dessa kontroller i en initiativdefinition om det behövs.

Checklista – tjänstnivå

- Sammanfatta de principer som identifierades som nödvändiga som utdata från plattformsutvärderingen och tjänstutvärderingarna.

- Utveckla eventuella anpassade principdefinitioner som behövs för att minimera kontroller/luckor.

- Skapa ett anpassat policyinitiativ.

- Tilldela policyinitiativet med Azure landningszonverktyg, inbyggda verktyg eller verktyg från tredje part.

Indata – tjänstnivå

- Slutförd tjänstutvärdering (Excel)

Utdata – tjänstnivå

- Initiativ för anpassad policy

5. Implementera skyddsräcken med Azure-landningszon eller inbyggda verktyg

I följande avsnitt beskrivs hur du identifierar, mappar och implementerar regelefterlevnadskontroller som en del av distributionen av en Azure-landningszon. Den här distributionen innehåller principer som är anpassade till MCSB för säkerhetskontroller på plattformsnivå.

Tip

När du använder referensarkitekturer för Azure-landningszoner, till exempel portalen, Bicep eller Terraform, tilldelar distributionen MCSB-principinitiativet till den mellanliggande rothanteringsgruppen som standard.

Läs mer om principer som tilldelats som en del av en referensarkitektur för en Azure-landningszon.

Vägledning för att implementera principer i Azure-landningszoner

Beroende på dina kontrollmål kan du behöva skapa anpassade principdefinitioner, principinitiativdefinitioner och principtilldelningar.

Se följande vägledning för varje referensimplementeringsalternativ för Azure-landningszoner.

Referensarkitekturportal för Azure-landningszon

När du använder portalacceleratorn för Azure-landningszonen:

- Skapa anpassade säkerhetsprinciper i Microsoft Defender för molnet

- Självstudie: Skapa en anpassad principdefinition

- Tilldela Azure Policy eller policyinitiativ

Terraform-moduler

När du använder Azure Verified Modules (AVM) för Plattformslandningszon (ALZ) – Terraform läser du följande vägledning om hur du använder ett anpassat bibliotek.

Bicep

När du använder Azure Verified Modules (AVM) för Plattformslandningszoner (ALZ) – Bicep kan du läsa följande vägledning om att ändra policytilldelningar.

Implementera anpassade principer när du inte använder en Azure-landningszonimplementering

Azure portal

När du använder Azure-portalen läser du följande artiklar.

- Skapa anpassade säkerhetsprinciper i Microsoft Defender för molnet

- Skapa en anpassad principdefinition

- Skapa och hantera principer för att framtvinga efterlevnad

- Tilldela principinitiativ

Azure Resource Manager-mallar

När du använder mallar för Resource Manager, hänvisa till följande artiklar.

- Skapa en anpassad principdefinition

- Tilldela principinitiativ

- Skapa en principtilldelning för att identifiera icke-kompatibla resurser med hjälp av en ARM-mall

- Referens för Bicep- och Resource Manager-mall för principdefinition

- Mallreferens för Bicep- och Resource Manager-uppsättningar (initiativ)

- Referens för Bicep- och Resource Manager-principtilldelningsmall

Terraform

När du använder Terraform läser du följande artiklar.

- Lägga till anpassade Azure-principdefinitioner och initiativ

- Lägga till Azure Policy Set Definition

- Tilldela princip för hanteringsgrupp

- Tilldela Azure Policy eller policyinitiativ

Bicep

Se följande artiklar när du använder Bicep-mallar.

- Snabbstart: Skapa en principtilldelning för att identifiera icke-kompatibla resurser med hjälp av en Bicep-fil

- Referens för Bicep- och Resource Manager-mall för principdefinition

- Referens för Bicep- och Resource Manager-principuppsättningar (initiativ)

- Referens för Bicep- och Resource Manager-principtilldelningsmall

Använda Microsoft Defender för molnet för att övervaka efterlevnad

Microsoft Defender för molnet jämför kontinuerligt dina resurskonfigurationer med krav i branschstandarder, föreskrifter och riktmärken. Instrumentpanelen för regelefterlevnad visar din efterlevnadsstatus. Läs mer om att förbättra din regelefterlevnad.

Vanliga frågor

Hur registrerar jag kontrollmål om mitt ramverk inte är mappat till Microsofts prestandamått för molnsäkerhet?

Microsoft tillhandahåller MCSB-mappningar (Cloud Security Benchmark) till många ledande branschramverk. Om de nödvändiga kontrollerna inte omfattas utför du en manuell mappning. Följ stegen i den här artikeln för manuell kontrollmappning.

Om du behöver uppfylla kraven för Canada Federal Protected B (PBMM) och Microsofts säkerhetsriktmärke för molntjänster ännu inte har kartlagts mot PBMM, hitta ett gemensamt ramverk, som till exempel NIST Special Publication (SP) 800-53 Revision 4. Om både PBMM och MCSB v2 mappar till NIST SP 800-53 R4 använder du det här vanliga ramverket för att identifiera de rekommendationer och den vägledning du behöver följa i Azure.

Hur hanterar jag kontrollmål som inte omfattas av Microsofts prestandamått för molnsäkerhet?

MCSB fokuserar på tekniska Azure-kontroller. Det omfattar inte icke-tekniska mål, till exempel utbildning eller kontroller som inte är direkt relaterade till teknisk säkerhet, till exempel datacentersäkerhet. Markera dessa objekt som Microsofts ansvar och använd bevis från MCSB-innehåll eller Microsoft-granskningsrapporter för att demonstrera efterlevnad. Om du fastställer att ett mål är en teknisk kontroll skapar du en mildrande kontroll utöver de grundläggande kontrollerna för spårning. Du kan också skicka en begäran om att MCSBteam@microsoft.com hantera kontroller som saknas i framtida versioner.