Nätverkstopologi och anslutning för Azure Arc-aktiverade servrar

Med Azure Arc-aktiverade servrar kan du hantera dina fysiska Windows- och Linux-servrar och virtuella datorer (antingen i din lokala miljö eller av en molnleverantör från tredje part) med hjälp av Azure-kontrollplanet. Det här dokumentet beskriver de viktigaste designövervägandena och metodtipsen för Azure Arc-aktiverade servrar som en del av vägledningen för landningszoner i Molnimplementeringsramverket i företagsskala.

Den här artikeln förutsätter att du har implementerat landningszonen i företagsskala och upprättat hybridnätverksanslutningar och därför fokuserar på azure Arc-aktiverade servrar med anslutning till anslutna datoragenter. Mer information om den här förutsättningen finns i översikten över företagsskala och implementeringsvägledningen.

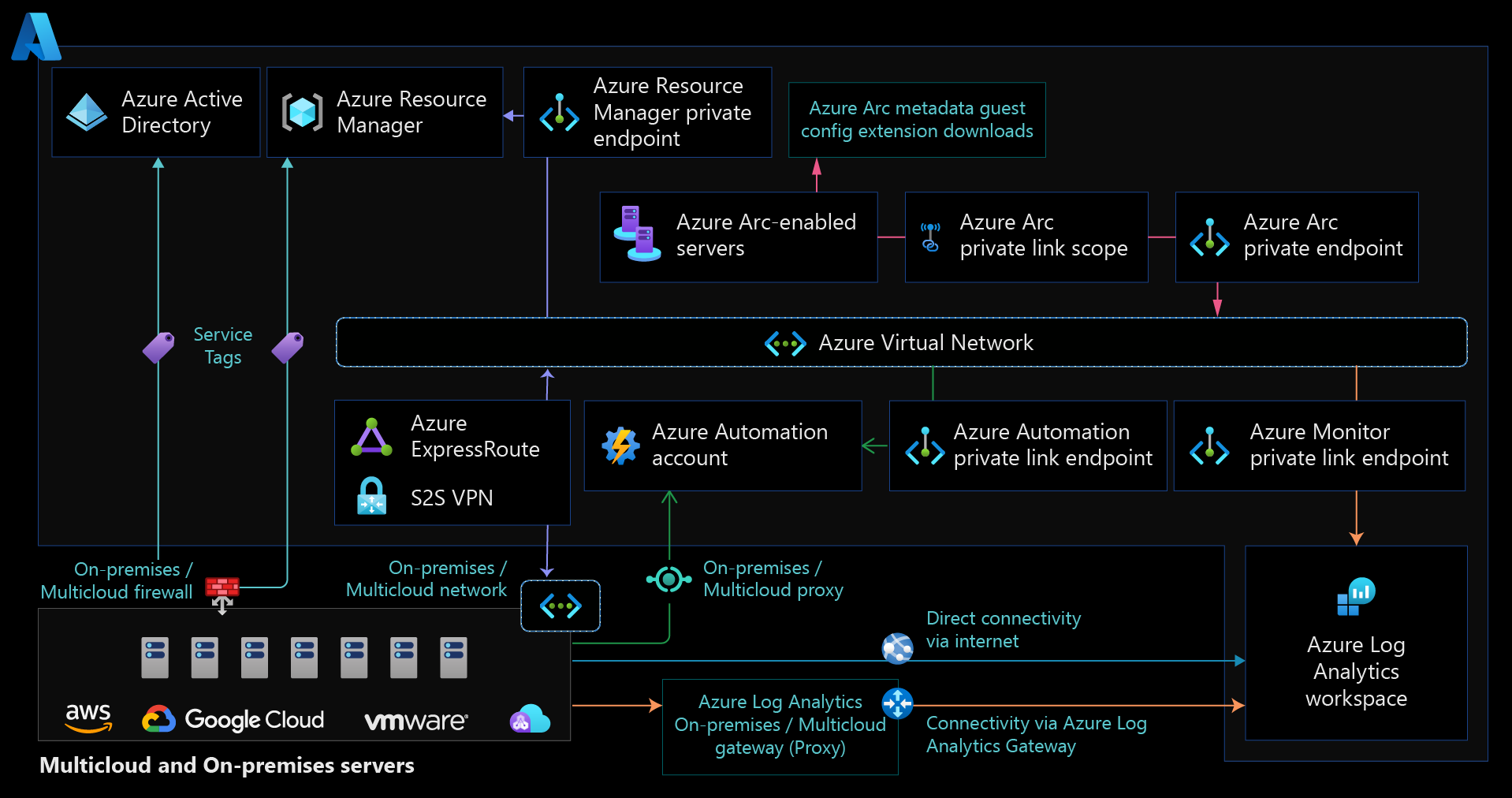

Arkitektur

Följande diagram visar en konceptuell referensarkitektur för anslutning av Azure Arc-aktiverade servrar.

Utformningsbeaktanden

Följande lista ger en översikt över nätverksdesignöverväganden för Azure Arc-aktiverade servrar.

- Definiera agentens anslutningsmetod: Granska din befintliga infrastruktur, säkerhetskrav och bestäm hur den anslutna datoragenten ska kommunicera med Azure från ditt lokala nätverk eller andra molnleverantörer. Den här anslutningen kan gå direkt via Internet, via en proxyserver eller så kan du implementera Private Link för en privat anslutning.

- Hantera åtkomst till Azure-tjänsttaggar: Skapa en automatiserad process för att hålla brandväggs- och proxynätverksreglerna uppdaterade enligt kraven för Anslut ed Machine Agent Network.

- Skydda nätverksanslutningen till Azure Arc: Konfigurera datorns operativsystem för att använda TLS-version 1.2 (Transport Layer Security). Äldre versioner rekommenderas inte på grund av kända säkerhetsrisker.

- Definiera anslutningsmetod för tillägg: Azure-tillägg som distribueras på en Azure Arc-aktiverad server behöver vanligtvis kommunicera med andra Azure-tjänster. Den här anslutningen kan gå direkt via offentliga nätverk, via en brandvägg eller via en proxyserver. Om din design kräver privat anslutning måste du vidta ytterligare åtgärder utöver att konfigurera privata slutpunkter för Arc-agenten för att aktivera privat slutpunktsanslutning för varje tjänst som nås av tillägg.

- Granska den övergripande anslutningsarkitekturen: Granska nätverkstopologin och anslutningsdesignområdet i Azure-landningszonen i företagsskala för att utvärdera effekten av Azure Arc-aktiverade servrar på din övergripande anslutning.

Designrekommendationer

Definiera Azure Arc-agentens anslutningsmetod

Med Azure Arc-aktiverade servrar kan du ansluta hybriddatorer med hjälp av följande metoder:

- Direktanslutning, eventuellt bakom en brandvägg eller en proxyserver

- Azure Private Link

Direktanslutning

Azure Arc-aktiverade servrar erbjuder en direkt anslutning till offentliga Azure-slutpunkter. Med den här anslutningsmetoden öppnar alla datoragenter en anslutning via Internet med hjälp av en offentlig slutpunkt. Den anslutna datoragenten för Linux och Windows kommunicerar utgående till Azure på ett säkert sätt med hjälp av HTTPS-protokollet (TCP/443).

När du använder direktanslutningsmetoden måste du granska internetåtkomsten för den anslutna datoragenten. Vi rekommenderar att du konfigurerar nödvändiga nätverksregler.

Proxyserver eller brandväggsanslutning (valfritt)

Om datorn använder en brandvägg eller en proxyserver för att kommunicera via Internet ansluter agenten utgående med hjälp av HTTPS-protokollet.

Om utgående anslutning begränsas av brandväggen eller en proxyserver måste du tillåta IP-intervallen enligt kraven för Anslut ed Machine Agent Network. När du endast tillåter att nödvändiga IP-intervall eller domännamn för agenten kommunicerar med tjänsten använder du tjänsttaggar och URL:er för att konfigurera brandväggen eller proxyservern.

Om du distribuerar tillägg på dina Azure Arc-aktiverade servrar ansluter varje tillägg till sin egen slutpunkt eller slutpunkter, och du måste också tillåta alla motsvarande URL:er i brandväggen eller proxyn. Genom att lägga till dessa slutpunkter säkerställs detaljerad säker nätverkstrafik för att uppfylla principen om lägsta behörighet (PoLP).

Private Link

Genom att använda Azure Arc-aktiverad server med Arc Private Link-omfånget kan du se till att all trafik från Arc-agenterna finns kvar i nätverket. Den här konfigurationen har säkerhetsfördelar: trafiken passerar inte Internet och du behöver inte öppna så många utgående undantag i datacenterbrandväggen. Men att använda Private Link medför ett antal hanteringsutmaningar samtidigt som den övergripande komplexiteten och kostnaderna ökar, särskilt för globala organisationer. Här är några av utmaningarna:

- Valet att använda Arc Private Link-omfång omfattar alla Arc-klienter under samma DNS-omfång. Du kan inte ha vissa Arc-klienter som använder privata slutpunkter och vissa som använder offentliga när de delar en DNS-server (utan lösningar som DNS-principer)

- Dina Arc-klienter måste antingen alla privata slutpunkter i en primär region eller DNS konfigureras så att samma privata slutpunktsnamn matchar olika IP-adresser (till exempel genom att använda selektivt replikerade DNS-partitioner för Active Directory-integrerad DNS). Om du använder samma privata slutpunkter för alla dina Arc-klienter måste du kunna dirigera trafik från alla dina nätverk till de privata slutpunkterna.

- Ytterligare steg krävs för att säkerställa att privata slutpunkter också används för alla Azure-tjänster som används av tilläggsprogramkomponenter som distribueras med Arc, till exempel Log Analytics-arbetsytor, Automation-konton, Key Vault eller Azure Storage

- Anslut ivity to Azure Entra ID använder offentlig slutpunkt, så klienter kräver fortfarande viss internetåtkomst

På grund av dessa utmaningar rekommenderar vi att du utvärderar om Private Link är ett krav för arc-implementeringen. Tänk på att med offentliga slutpunkter krypteras trafiken och kan, beroende på hur arc för servrar används, begränsas till hanterings- och metadatatrafik. Säkerhetsproblem kan lindras genom att implementera lokala agentsäkerhetskontroller.

Mer information finns i begränsningarna och begränsningarna som är associerade med Private Link-stöd för Arc.

Dricks

Hantera åtkomst till Azure-tjänsttaggar

Vi rekommenderar att du implementerar en automatiserad process för att hålla brandväggs- och proxynätverksreglerna uppdaterade enligt Azure Arc-nätverkskraven.

Skydda nätverksanslutningen till Azure Arc

Vi rekommenderar att du använder Transport Layer Security 1.2-protokollet för att säkerställa säkerheten för data under överföring till Azure. Äldre versioner av TLS/Secure Sockets Layer (SSL) visade sig vara sårbara och rekommenderas inte.

Definiera tilläggsanslutningsmetod

När du aktiverar något av de Azure Arc-aktiverade vm-tillägg som stöds ansluter dessa tillägg till andra Azure-tjänster. Det är viktigt att fastställa anslutningsmetoden för dessa tillägg: antingen direkt, bakom en proxyserver/brandvägg eller med hjälp av Azure Private Link.

Om dina Azure Arc-aktiverade servrar använder en proxy eller en brandvägg måste du även tillåta alla URL:er som krävs för tilläggen, eftersom de kommunicerar med sina egna slutpunkter.

Om du använder Private Link måste du konfigurera Private Link för varje tjänst.

Nästa steg

Mer vägledning för din hybridmolnimplementeringsresa finns i följande resurser:

- Granska Scenarier med Azure Arc Jumpstart .

- Granska förutsättningarna för Azure Arc-aktiverade servrar.

- Granska den nödvändiga nätverkskonfigurationen för private link-anslutningsmetoden.

- Förstå hur Azure Arc-aktiverade servrar Private Link fungerar.

- Planera en skalbar distribution av Azure Arc-aktiverade servrar.

- Planera konfigurationen av Private Link.

- Information om hur du löser anslutningsproblem finns i guiden för att felsöka Azure Arc-aktiverade servrar med agentanslutning.

- Läs mer om Azure Arc via utbildningsvägen Azure Arc.