Rotera och återkalla en kundhanterad nyckel

Den här artikeln är del tre i en självstudieserie i fyra delar. Del ett ger en översikt över kundhanterade nycklar, deras funktioner och överväganden innan du aktiverar en i registret. I del två får du lära dig hur du aktiverar en kundhanterad nyckel med hjälp av Azure CLI, Azure Portal eller en Azure Resource Manager-mall. Den här artikeln beskriver hur du roterar, uppdaterar och återkallar en kundhanterad nyckel.

Rotera en kundhanterad nyckel

Om du vill rotera en nyckel kan du antingen uppdatera nyckelversionen i Azure Key Vault eller skapa en ny nyckel. När du roterar nyckeln kan du ange samma identitet som du använde för att skapa registret.

Du kan också:

- Konfigurera en ny användartilldelad identitet för åtkomst till nyckeln.

- Aktivera och ange registrets systemtilldelade identitet.

Anteckning

Om du vill aktivera registrets systemtilldelade identitet i portalen väljer du Inställningar>Identitet och anger status för den systemtilldelade identiteten till På.

Kontrollera att nödvändig åtkomst till nyckelvalvet har angetts för den identitet som du konfigurerar för nyckelåtkomst.

Skapa eller uppdatera nyckelversionen med hjälp av Azure CLI

Om du vill skapa en ny nyckelversion kör du kommandot az keyvault key create :

# Create new version of existing key

az keyvault key create \

--name <key-name> \

--vault-name <key-vault-name>

Om du konfigurerar registret för att identifiera uppdateringar av nyckelversioner uppdateras den kundhanterade nyckeln automatiskt inom en timme.

Om du konfigurerar registret för manuell uppdatering för en ny nyckelversion kör du kommandot az-acr-encryption-rotate-key . Skicka det nya nyckel-ID:t och den identitet som du vill konfigurera.

Tips

När du kör az-acr-encryption-rotate-keykan du skicka antingen ett versionsnyckel-ID eller ett oversionerat nyckel-ID. Om du använder ett oversionerat nyckel-ID konfigureras registret för att automatiskt identifiera senare uppdateringar av nyckelversioner.

Om du vill uppdatera en kundhanterad nyckelversion manuellt har du två alternativ:

Rotera nyckeln och använd en användartilldelad identitet.

Om du använder nyckeln från ett annat nyckelvalv kontrollerar du att

principal-id-user-assigned-identityhar behörigheternaget,wrapoch påunwrapdet nyckelvalvet.az acr encryption rotate-key \ --name <registry-name> \ --key-encryption-key <new-key-id> \ --identity <principal-id-user-assigned-identity>Rotera nyckeln och använd en systemtilldelad identitet.

Innan du använder den systemtilldelade identiteten kontrollerar du att behörigheterna

get,wrapochunwraphar tilldelats till den.az acr encryption rotate-key \ --name <registry-name> \ --key-encryption-key <new-key-id> \ --identity [system]

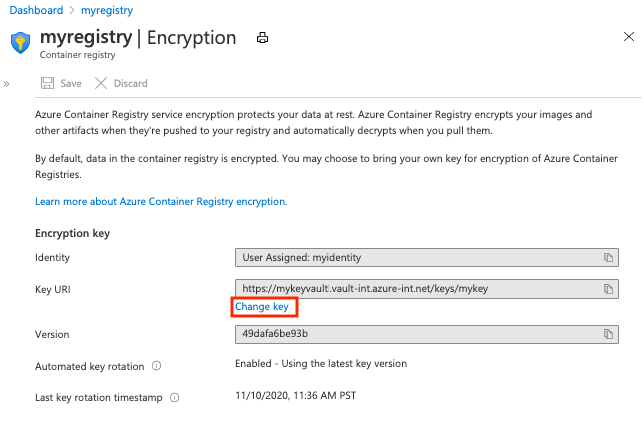

Skapa eller uppdatera nyckelversionen med hjälp av Azure Portal

Använd registrets krypteringsinställningar för att uppdatera nyckelvalvet, nyckeln eller identitetsinställningarna för en kundhanterad nyckel.

Om du till exempel vill konfigurera en ny nyckel:

Gå till registret i portalen.

Under Inställningar väljer duKrypteringsändringsnyckel>.

I Kryptering väljer du något av följande alternativ:

- Välj Välj från Key Vault och välj sedan ett befintligt nyckelvalv och nyckel eller välj Skapa nytt. Nyckeln som du väljer är oversionerad och aktiverar automatisk nyckelrotation.

- Välj Ange nyckel-URI och ange en nyckelidentifierare direkt. Du kan ange antingen en versionsnyckel-URI (för en nyckel som måste roteras manuellt) eller en oversionerad nyckel-URI (som möjliggör automatisk nyckelrotation).

Slutför nyckelmarkeringen och välj sedan Spara.

Återkalla en kundhanterad nyckel

Du kan återkalla en kundhanterad krypteringsnyckel genom att ändra åtkomstprincipen, ändra behörigheterna för nyckelvalvet eller genom att ta bort nyckeln.

Om du vill ändra åtkomstprincipen för den hanterade identiteten som ditt register använder kör du kommandot az-keyvault-delete-policy :

az keyvault delete-policy \

--resource-group <resource-group-name> \

--name <key-vault-name> \

--object-id <key-vault-key-id>

Om du vill ta bort enskilda versioner av en nyckel kör du kommandot az-keyvault-key-delete . Den här åtgärden kräver behörigheten nycklar/borttagning .

az keyvault key delete \

--name <key-vault-name> \

--

--object-id $identityPrincipalID \

Anteckning

Om du återkallar en kundhanterad nyckel blockeras åtkomsten till alla registerdata. Om du aktiverar åtkomst till nyckeln eller återställer en borttagen nyckel väljer registret nyckeln och du kan återfå kontrollen över åtkomsten till krypterade registerdata.

Nästa steg

Gå vidare till nästa artikel för att felsöka vanliga problem som fel när du tar bort en hanterad identitet, 403-fel och oavsiktliga nyckelborttagningar.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för