Spara autentiseringsuppgifter i Azure Key Vault

GÄLLER FÖR:  Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

Dricks

Prova Data Factory i Microsoft Fabric, en allt-i-ett-analyslösning för företag. Microsoft Fabric omfattar allt från dataflytt till datavetenskap, realtidsanalys, business intelligence och rapportering. Lär dig hur du startar en ny utvärderingsversion kostnadsfritt!

Du kan lagra autentiseringsuppgifter för datalager och beräkningar i ett Azure Key Vault. Azure Data Factory hämtar autentiseringsuppgifterna när du kör en aktivitet som använder datalagret/beräkningsresursen.

Alla aktivitetstyper utom anpassade aktiviteter har stöd för den här funktionen. Mer information finns i avsnittet "egenskaper för länkad tjänst" i varje anslutningsappsavsnitt .

Förutsättningar

Den här funktionen förlitar sig på datafabrikens hanterade identitet. Lär dig hur det fungerar från Hanterad identitet för Data Factory och se till att din datafabrik har en associerad.

Steg

Om du vill referera till en autentiseringsuppgift som lagras i Azure Key Vault måste du:

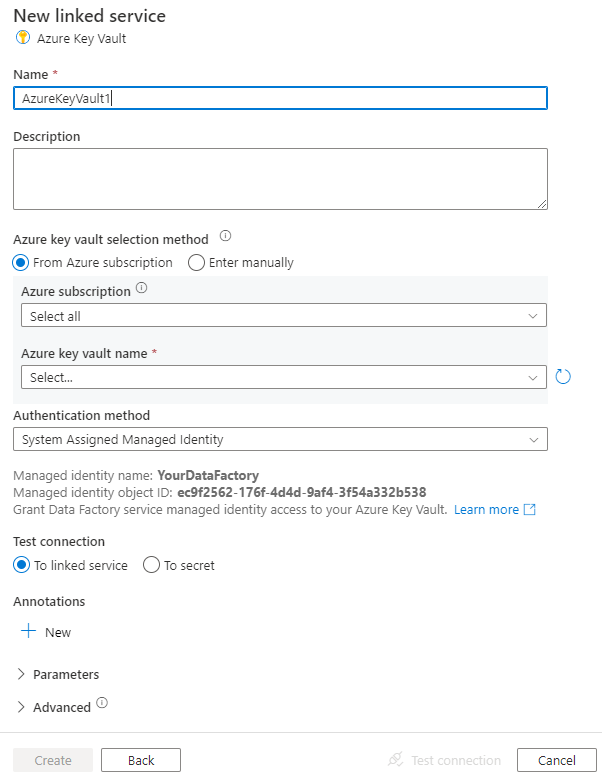

- Hämta datafabrikens hanterade identitet genom att kopiera värdet för "Managed Identity Object ID" som genereras tillsammans med din fabrik. Om du använder ADF-redigeringsgränssnittet visas objekt-ID:t för den hanterade identiteten i fönstret för skapande av länkad Azure Key Vault-tjänst. Du kan också hämta den från Azure-portalen, se Hämta datafabrikens hanterade identitet.

- Ge den hanterade identiteten åtkomst till ditt Azure Key Vault. I nyckelvalvet –> Åtkomstprinciper –> Lägg till åtkomstprincip söker du i den här hanterade identiteten för att ge Behörigheter för Hämta och Lista i listrutan Hemliga behörigheter. Det gör att den här avsedda fabriken kan komma åt hemligheten i nyckelvalvet.

- Skapa en länkad tjänst som pekar på ditt Azure Key Vault. Se länkad Azure Key Vault-tjänst.

- Skapa den länkade datalagringstjänsten. I konfigurationen refererar du till motsvarande hemlighet som lagras i Azure Key Vault. Se Referens till en hemlighet som lagras i Azure Key Vault.

Azure Key Vault-länkad tjänst

Följande egenskaper stöds för länkad Azure Key Vault-tjänst:

| Property | Beskrivning | Obligatoriskt |

|---|---|---|

| type | Typegenskapen måste anges till: AzureKeyVault. | Ja |

| baseUrl | Ange URL:en för Azure Key Vault. | Ja |

Använda redigeringsgränssnittet:

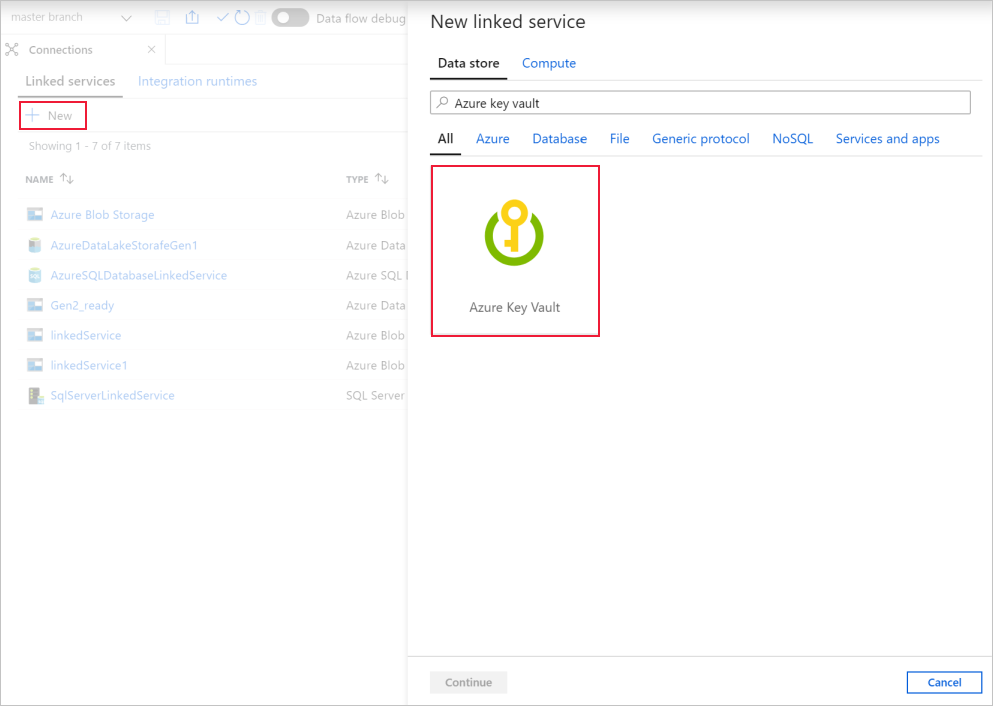

Välj Anslutningar ->Länkade tjänster ->Ny. I Ny länkad tjänst söker du efter och väljer "Azure Key Vault":

Välj det etablerade Azure Key Vault där dina autentiseringsuppgifter lagras. Du kan testa anslutningen för att kontrollera att AKV-anslutningen är giltig.

JSON-exempel:

{

"name": "AzureKeyVaultLinkedService",

"properties": {

"type": "AzureKeyVault",

"typeProperties": {

"baseUrl": "https://<azureKeyVaultName>.vault.azure.net"

}

}

}

Referera till en hemlighet som lagras i nyckelvalvet

Följande egenskaper stöds när du konfigurerar ett fält i länkad tjänst som refererar till en nyckelvalvshemlighet:

| Property | Beskrivning | Obligatoriskt |

|---|---|---|

| type | Typegenskapen för fältet måste anges till: AzureKeyVaultSecret. | Ja |

| secretName | Namnet på hemligheten i Azure Key Vault. | Ja |

| secretVersion | Versionen av hemligheten i Azure Key Vault. Om den inte anges använder den alltid den senaste versionen av hemligheten. Om det anges fastnar den i den angivna versionen. |

Nej |

| lager | Refererar till en länkad Azure Key Vault-tjänst som du använder för att lagra autentiseringsuppgifterna. | Ja |

Använda redigeringsgränssnittet:

Välj Azure Key Vault för hemliga fält när du skapar anslutningen till ditt datalager/din beräkning. Välj den etablerade länkade Azure Key Vault-tjänsten och ange det hemliga namnet. Du kan också ange en hemlig version.

Dricks

För anslutningsappar som använder niska veze i länkad tjänst som SQL Server, Blob Storage osv. kan du välja att antingen endast lagra det hemliga fältet, t.ex. lösenord i AKV eller att lagra hela niska veze i AKV. Du hittar båda alternativen i användargränssnittet.

JSON-exempel: (se avsnittet "lösenord" )

{

"name": "DynamicsLinkedService",

"properties": {

"type": "Dynamics",

"typeProperties": {

"deploymentType": "<>",

"organizationName": "<>",

"authenticationType": "<>",

"username": "<>",

"password": {

"type": "AzureKeyVaultSecret",

"secretName": "<secret name in AKV>",

"store":{

"referenceName": "<Azure Key Vault linked service>",

"type": "LinkedServiceReference"

}

}

}

}

}

Relaterat innehåll

En lista över datalager som stöds som källor och mottagare av kopieringsaktiviteten i Azure Data Factory finns i datalager som stöds.