Översikt över Defender för App Service för att skydda dina Azure App Service-webbappar och API:er

Förutsättningar

Defender for Cloud är inbyggt integrerat med App Service, vilket eliminerar behovet av distribution och registrering – integreringen är transparent.

För att skydda din Azure App Service-plan med Microsoft Defender för App Service behöver du:

En App Service-plan som stöds som är associerad med dedikerade datorer. Planer som stöds visas i Tillgänglighet.

Defender for Clouds förbättrade skydd är aktiverat i din prenumeration enligt beskrivningen i Aktivera förbättrade säkerhetsfunktioner.

Dricks

Du kan också aktivera enskilda Microsoft Defender-planer, till exempel Microsoft Defender för App Service.

Tillgänglighet

| Aspekt | Details |

|---|---|

| Versionstillstånd: | Allmän tillgänglighet (GA) |

| Prissättning: | Microsoft Defender för App Service faktureras enligt prissidan Faktureringen baseras på totalt antal beräkningsinstanser i alla planer |

| App Service-planer som stöds: | App Service-planer som stöds är: • Kostnadsfri plan • Grundläggande serviceplan • Standard serviceplan • Premium v2-tjänstplan • Premium v3-tjänstplan • App Service Environment v1 • App Service Environment v2 • App Service Environment v3 |

| Moln: |

Vilka är fördelarna med Microsoft Defender för App Service?

Azure App Service är en fullständigt hanterad plattform för att skapa och vara värd för dina webbappar och API:er. Eftersom plattformen är helt hanterad behöver du inte bekymra dig om infrastrukturen. Det ger hanterings-, övervaknings- och driftinsikter för att uppfylla krav på prestanda, säkerhet och efterlevnad i företagsklass. Mer information finns i Azure App Service.

Microsoft Defender för App Service använder molnets skala för att identifiera attacker som riktas mot program som körs via App Service. Angripare avsöker webbprogram för att hitta och utnyttja svagheter. Innan begäranden till program som körs i Azure dirigeras till specifika miljöer går de igenom flera gatewayer, där de inspekteras och loggas. Dessa data används sedan för att identifiera kryphål och angripare och för att lära dig nya mönster som kan användas senare.

När du aktiverar Microsoft Defender för App Service drar du omedelbart nytta av följande tjänster som erbjuds av den här Defender-planen:

Säker – Defender för App Service utvärderar de resurser som omfattas av din App Service-plan och genererar säkerhetsrekommendationer baserat på dess resultat. Om du vill förstärka dina App Service-resurser använder du de detaljerade anvisningarna i dessa rekommendationer.

Identifiera – Defender för App Service identifierar en mängd hot mot dina App Service-resurser genom övervakning:

- den virtuella datorinstans där App Service körs och dess hanteringsgränssnitt

- begäranden och svar som skickas till och från dina App Service-appar

- underliggande sandbox-miljön och de virtuella datorerna

- Interna App Service-loggar – tillgängliga tack vare den synlighet som Azure har som molnleverantör

Som en molnbaserad lösning kan Defender för App Service identifiera angreppsmetoder som tillämpas på flera mål. Från en enda värd skulle det till exempel vara svårt att identifiera en distribuerad attack från en liten delmängd IP-adresser, genom att crawla till liknande slutpunkter på flera värdar.

Loggdata och infrastrukturen tillsammans kan berätta historien: från en ny attack som cirkulerar i naturen till kompromisser i kunddatorer. Även om Microsoft Defender för App Service distribueras efter att en webbapp har utnyttjats kan den därför identifiera pågående attacker.

Vilka hot kan Defender för App Service identifiera?

Hot från MITRE ATT&CK-taktik

Defender for Cloud övervakar många hot mot dina App Service-resurser. Aviseringarna omfattar nästan hela listan över MITRE ATT&CK-taktiker från förattack till kommando och kontroll.

Hot före attack – Defender för molnet kan identifiera körningen av flera typer av sårbarhetsskannrar som angripare ofta använder för att avsöka program efter svagheter.

Initiala åtkomsthot - Microsoft Threat Intelligence driver dessa aviseringar som inkluderar utlösande av en avisering när en känd skadlig IP-adress ansluter till ditt Azure App Service FTP-gränssnitt.

Körningshot – Defender för molnet kan identifiera försök att köra kommandon med hög behörighet, Linux-kommandon på en Windows App Service, fillöst attackbeteende, verktyg för utvinning av digital valuta och många andra misstänkta och skadliga kodkörningsaktiviteter.

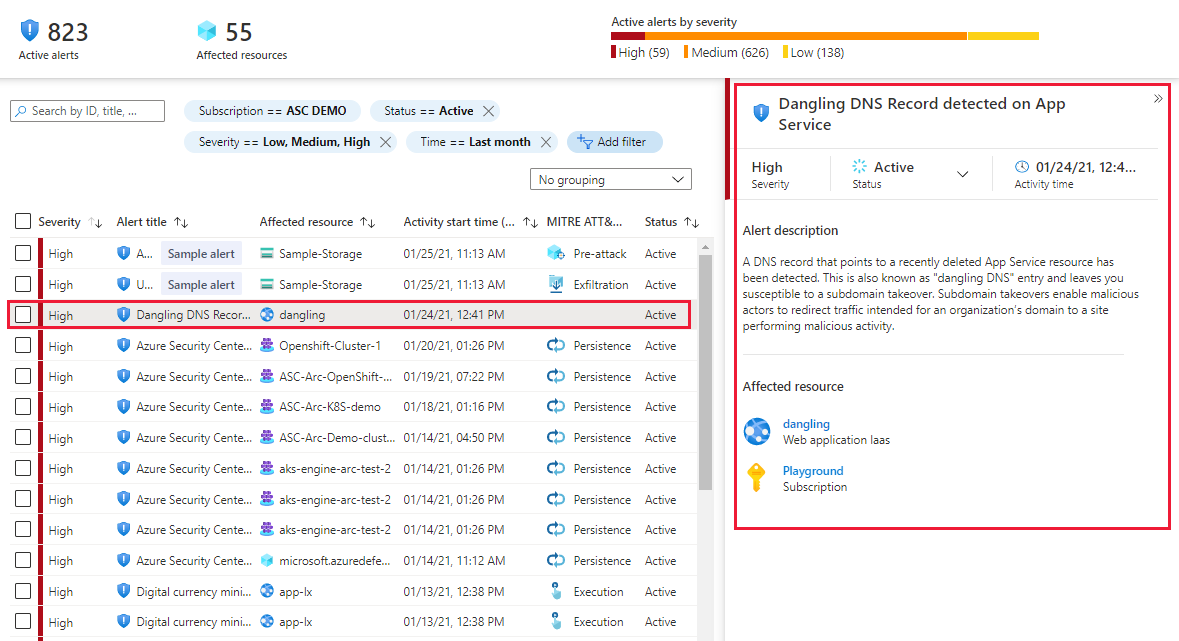

Dangling DNS-identifiering

Defender för App Service identifierar även alla DNS-poster som finns kvar i DNS-registratorn när en App Service-webbplats inaktiveras – dessa kallas dinglande DNS-poster. När du tar bort en webbplats och inte tar bort dess anpassade domän från DNS-registratorn pekar DNS-posten på en obefintlig resurs och underdomänen är sårbar för ett övertagande. Defender for Cloud söker inte igenom DNS-registratorn efter befintliga dinglande DNS-poster. Den varnar dig när en App Service-webbplats har inaktiverats och dess anpassade domän (DNS-post) inte tas bort.

Underdomänövertaganden är ett vanligt hot med hög allvarlighetsgrad för organisationer. När en hotskådespelare identifierar en dinglande DNS-post skapar de en egen plats på måladressen. Trafiken som är avsedd för organisationens domän dirigeras sedan till hotskådespelarens webbplats, och de kan använda den trafiken för en mängd olika skadliga aktiviteter.

Dangling DNS-skydd är tillgängligt oavsett om dina domäner hanteras med Azure DNS eller en extern domänregistrator och gäller för App Service i både Windows och Linux.

Läs mer om dangling DNS och hotet om underdomänövertagande i Förhindra dangling DNS-poster och undvik underdomänövertagande.

En fullständig lista över App Service-aviseringar finns i referenstabellen med aviseringar.

Kommentar

Defender för molnet kanske inte utlöser dinglande DNS-aviseringar om din anpassade domän inte pekar direkt på en App Service-resurs, eller om Defender för molnet inte har övervakat trafik till din webbplats sedan det dinglande DNS-skyddet aktiverades (eftersom det inte finns loggar som hjälper dig att identifiera den anpassade domänen).

Nästa steg

I den här artikeln har du lärt dig om Microsoft Defender för App Service.

För relaterat material, se följande artiklar:

- Om du vill exportera dina aviseringar till Microsoft Sentinel, alla SIEM från tredje part eller något annat externt verktyg följer du anvisningarna i Stream-aviseringar för övervakningslösningar.

- En lista över Microsoft Defender för App Service-aviseringar finns i referenstabellen med aviseringar.

- Mer information om App Service-planer finns i App Service-planer.