Aktivera och konfigurera i stor skala med en inbyggd Azure-princip

Aktivering av Defender för lagring via en princip rekommenderas eftersom det underlättar aktivering i stor skala och säkerställer att en konsekvent säkerhetsprincip tillämpas på alla befintliga och framtida lagringskonton inom det definierade omfånget (till exempel hela hanteringsgrupper). På så sätt skyddas lagringskontona med Defender for Storage enligt organisationens definierade konfiguration.

Dricks

Du kan alltid konfigurera specifika lagringskonton med anpassade konfigurationer som skiljer sig från de inställningar som konfigurerats på prenumerationsnivå (åsidosätt inställningar på prenumerationsnivå).

Inbyggd Azure-princip

Följ dessa steg för att aktivera och konfigurera Defender för lagring i stor skala med en inbyggd Azure-princip:

Logga in på Azure-portalen och gå till instrumentpanelen Princip .

På instrumentpanelen Princip väljer du Definitioner på menyn till vänster.

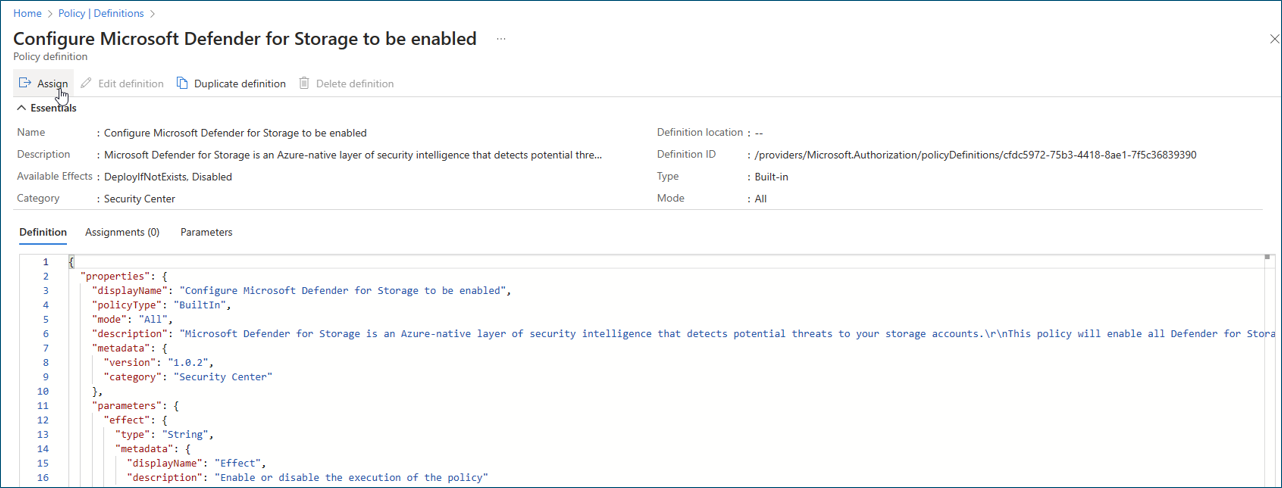

I kategorin "Security Center" söker du efter och väljer sedan Konfigurera Microsoft Defender för lagring som ska aktiveras. Den här principen aktiverar alla funktioner i Defender för lagring: Aktivitetsövervakning, genomsökning av skadlig kod och hotidentifiering av känsliga data. Du kan också hämta den här: Lista över inbyggda principdefinitioner. Om du vill aktivera en princip utan de konfigurerbara funktionerna använder du Konfigurera grundläggande Microsoft Defender för lagring för att aktiveras (endast aktivitetsövervakning).

Välj principen och granska den.

Välj Tilldela och redigera principinformationen. Du kan finjustera, redigera och lägga till anpassade regler i principen.

När du har slutfört granskningen väljer du Granska + skapa.

Välj Skapa för att tilldela principen.

Dricks

Genomsökning av skadlig kod kan konfigureras för att skicka genomsökningsresultat till följande:

Anpassat Event Grid-ämne – för automatiska svar i nära realtid baserat på varje genomsökningsresultat. Läs mer om hur du konfigurerar genomsökning av skadlig kod för att skicka genomsökningshändelser till ett anpassat Event Grid-ämne.

Log Analytics-arbetsyta – för att lagra varje genomsökning resulterar det i en centraliserad logglagringsplats för efterlevnad och granskning. Läs mer om hur du konfigurerar genomsökning av skadlig kod för att skicka genomsökningsresultat till en Log Analytics-arbetsyta.

Läs mer om hur du konfigurerar svar för genomsökningsresultat för skadlig kod.

Nästa steg

Lär dig hur du aktiverar och konfigurerar Microsoft Defender för Lagring med IaC-mallar.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för