Granska säkerhetsrekommendationer

I Microsoft Defender för molnet utvärderas resurser och arbetsbelastningar mot inbyggda och anpassade säkerhetsstandarder som är aktiverade i dina Azure-prenumerationer, AWS-konton och GCP-projekt. Baserat på dessa utvärderingar ger säkerhetsrekommendationer praktiska steg för att åtgärda säkerhetsproblem och förbättra säkerhetsstatusen.

Defender for Cloud använder proaktivt en dynamisk motor som utvärderar riskerna i din miljö samtidigt som man tar hänsyn till potentialen för utnyttjandet och den potentiella affärspåverkan för din organisation. Motorn prioriterar säkerhetsrekommendationer baserat på riskfaktorerna för varje resurs, som bestäms av miljöns kontext, inklusive resursens konfiguration, nätverksanslutningar och säkerhetsstatus.

Förutsättningar

- Du måste aktivera Defender CSPM i din miljö.

Kommentar

Rekommendationer ingår som standard med Defender för molnet, men du kommer inte att kunna se riskprioritering utan att Defender CSPM är aktiverat i din miljö.

Granska rekommendationsinformation

Det är viktigt att granska all information som rör en rekommendation innan du försöker förstå den process som behövs för att lösa rekommendationen. Vi rekommenderar att du ser till att all rekommendationsinformation är korrekt innan du löser rekommendationen.

Så här granskar du en rekommendations information:

Logga in på Azure-portalen.

Gå till Defender för molnrekommendationer>.

Välj en rekommendation.

Granska informationen på rekommendationssidan:

- Risknivå – Exploabiliteten och affärspåverkan av det underliggande säkerhetsproblemet, med hänsyn till miljöresurskontext som: Internetexponering, känsliga data, lateral förflyttning med mera.

- Riskfaktorer – Miljöfaktorer för den resurs som påverkas av rekommendationen, vilket påverkar exploaterbarheten och affärspåverkan av det underliggande säkerhetsproblemet. Exempel på riskfaktorer är internetexponering, känsliga data, lateral förflyttningspotential.

- Resurs – namnet på den berörda resursen.

- Status – rekommendationens status. Till exempel ej tilldelad, i tid, förfallen.

- Beskrivning – En kort beskrivning av säkerhetsproblemet.

- Attackvägar – antalet attackvägar.

- Omfång – den berörda prenumerationen eller resursen.

- Freshness – Färskhetsintervallet för rekommendationen.

- Senaste ändringsdatum – Datumet då den här rekommendationen senast hade en ändring

- Allvarlighetsgrad – rekommendationens allvarlighetsgrad (hög, medel eller låg). Du hittar mer information nedan.

- Ägare – den person som tilldelats den här rekommendationen.

- Förfallodatum – Det tilldelade datumet som rekommendationen måste matchas av.

- Taktiker och tekniker – Taktiker och tekniker som mappats till MITRE ATT&CK.

Utforska en rekommendation

Du kan utföra många åtgärder för att interagera med rekommendationer. Om ett alternativ inte är tillgängligt är det inte relevant för rekommendationen.

Så här utforskar du en rekommendation:

Logga in på Azure-portalen.

Gå till Defender för molnrekommendationer>.

Välj en rekommendation.

I rekommendationen kan du utföra följande åtgärder:

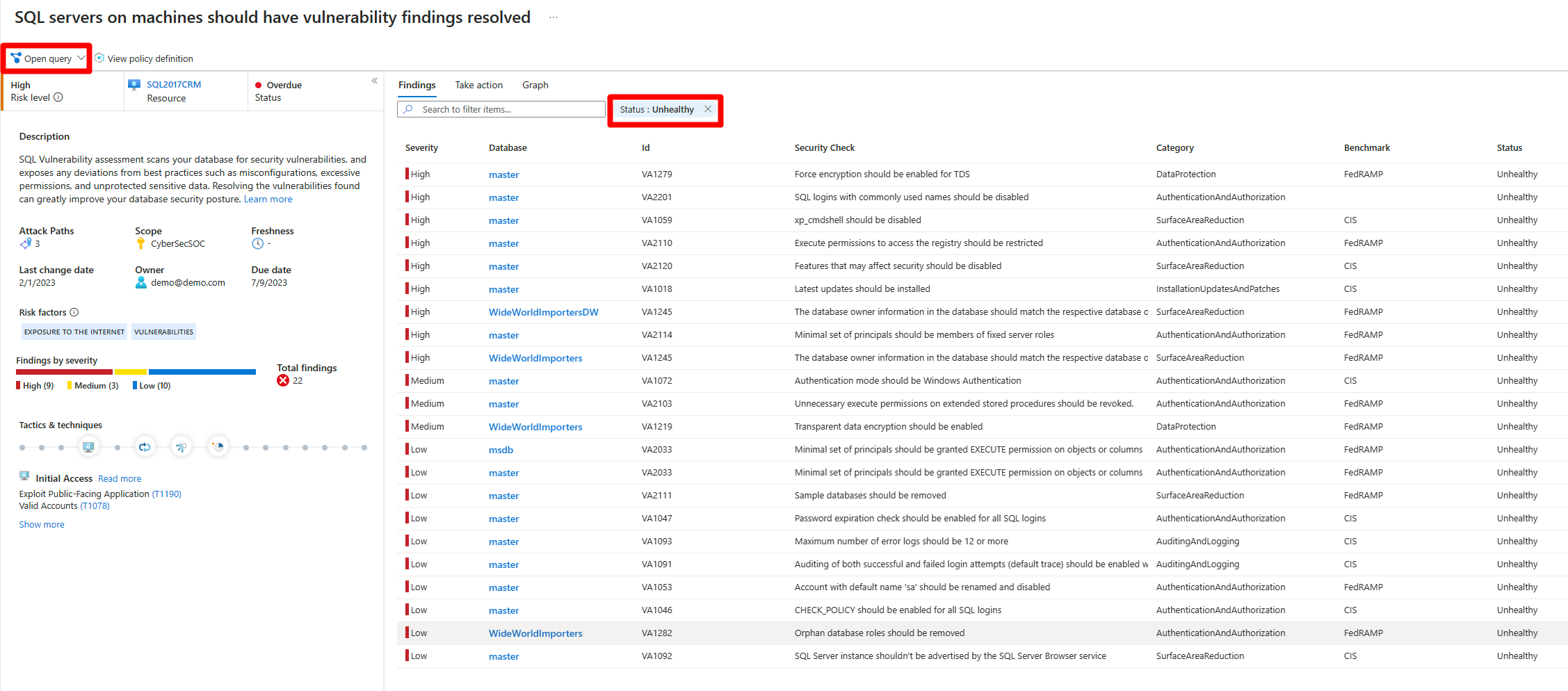

Välj Öppna fråga om du vill visa detaljerad information om de berörda resurserna med hjälp av en Azure Resource Graph Explorer-fråga.

Välj Visa principdefinition för att visa Azure Policy-posten för den underliggande rekommendationen (om det är relevant).

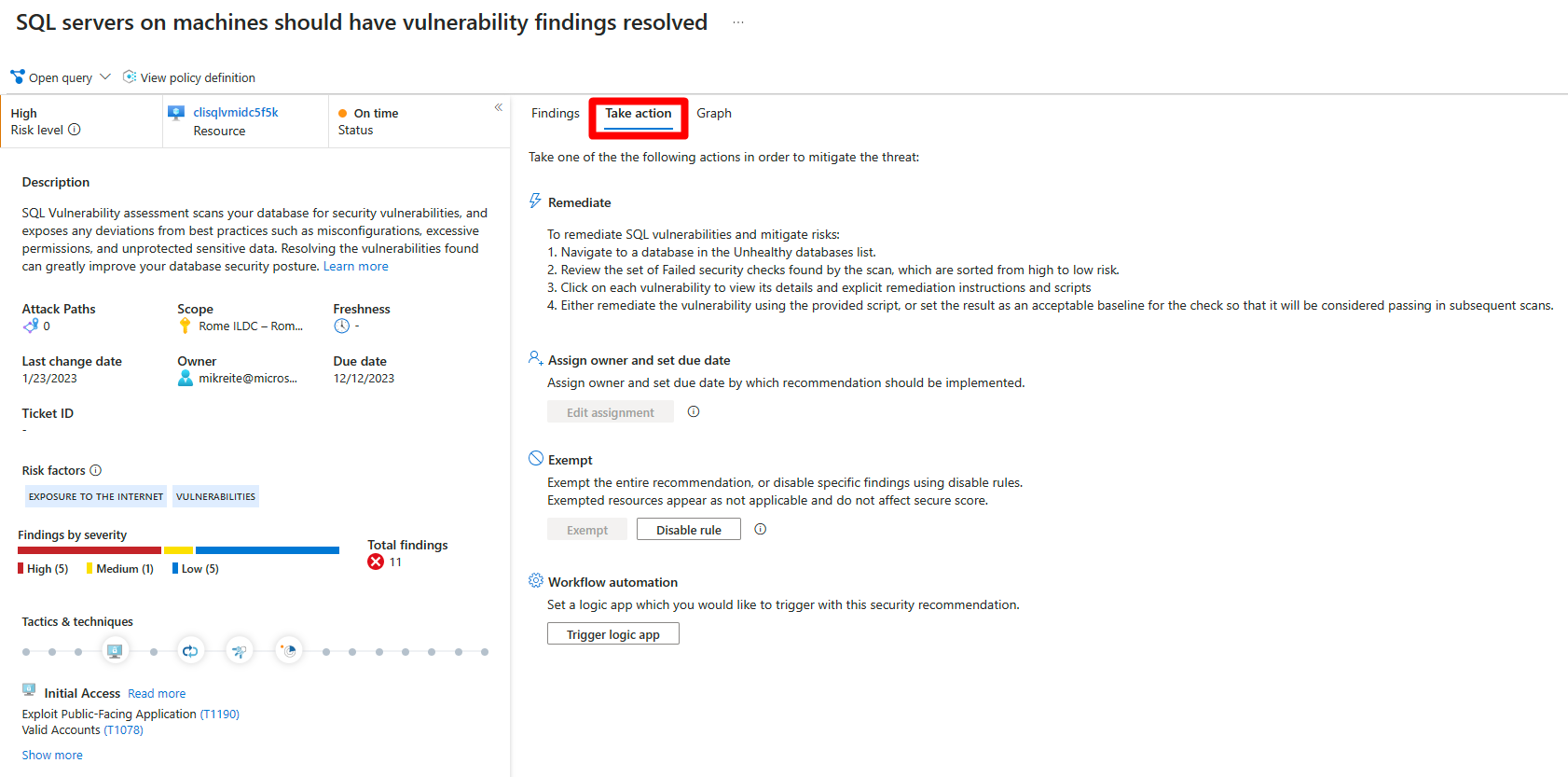

I Vidta åtgärder:

Åtgärda: En beskrivning av de manuella steg som krävs för att åtgärda säkerhetsproblemet för de berörda resurserna. För rekommendationer med alternativet Åtgärda kan du välja Visa reparationslogik innan du tillämpar den föreslagna korrigeringen på dina resurser.

Tilldela ägare och förfallodatum: Om du har aktiverat en styrningsregel för rekommendationen kan du tilldela en ägare och förfallodatum.

Undantag: Du kan undanta resurser från rekommendationen eller inaktivera specifika resultat med hjälp av inaktivera regler.

Arbetsflödesautomatisering: Ange en logikapp som ska utlösas med den här rekommendationen.

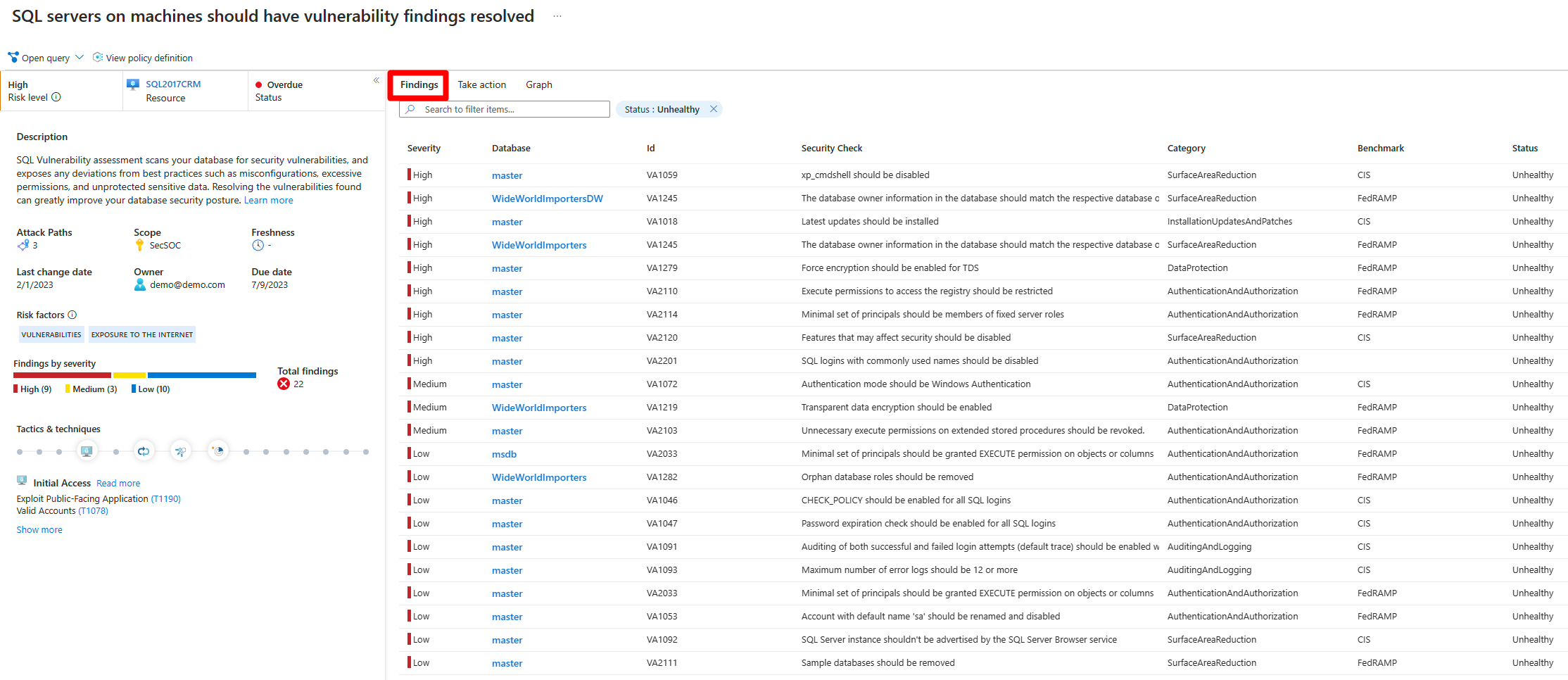

I Resultat kan du granska anslutna resultat efter allvarlighetsgrad.

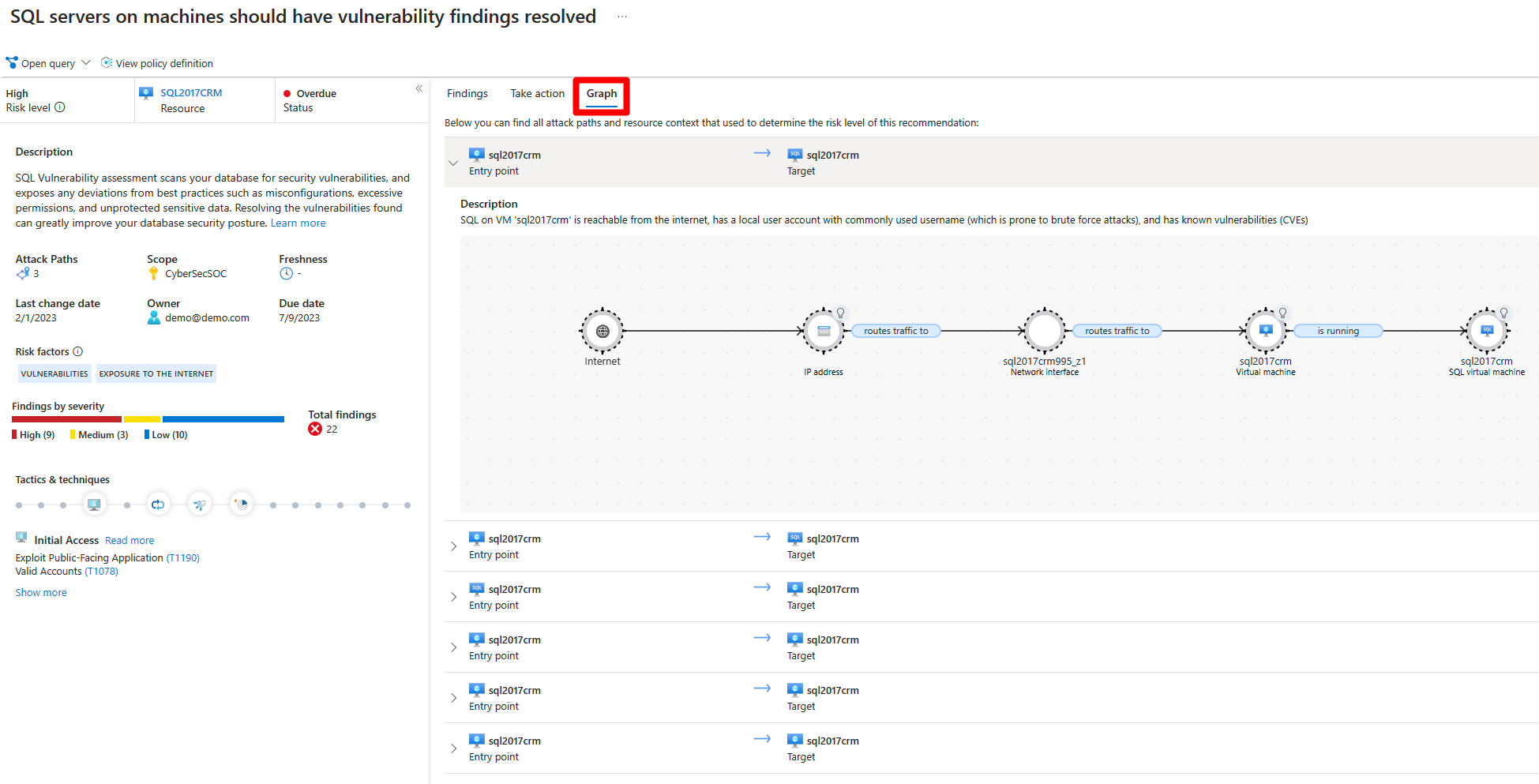

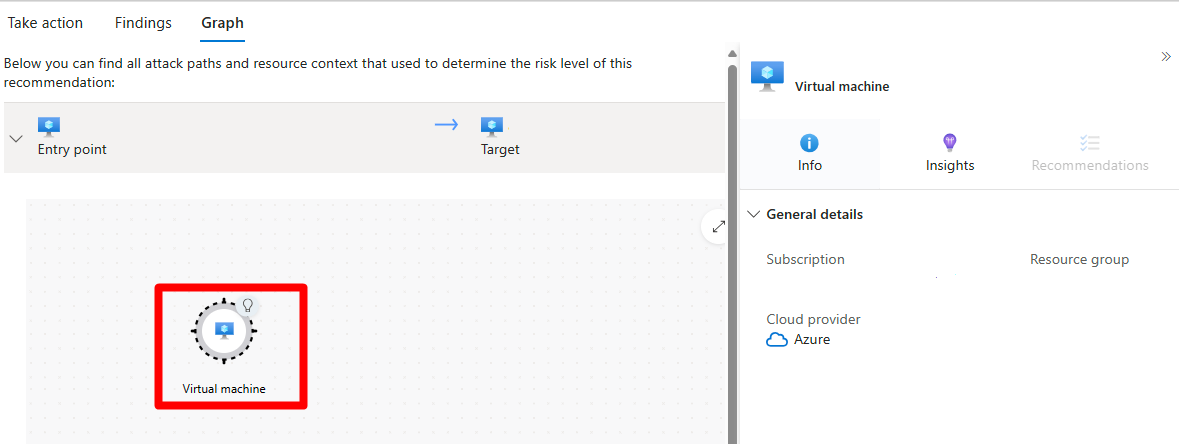

I Graph kan du visa och undersöka alla kontexter som används för riskprioritering, inklusive attackvägar. Du kan välja en nod i en attacksökväg för att visa information om den valda noden.

Välj en nod för att visa ytterligare information.

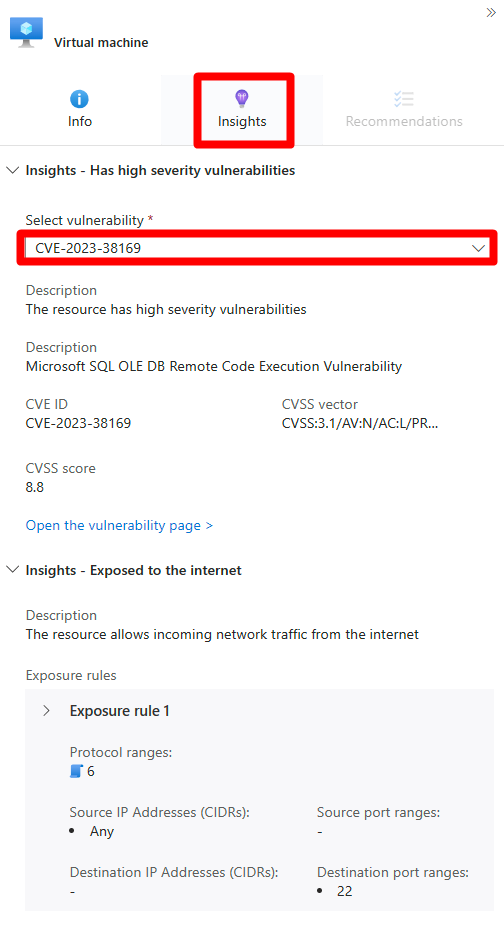

Välj Insikter.

I den nedrullningsbara menyn sårbarhet väljer du en säkerhetsrisk för att visa informationen.

(Valfritt) Välj Öppna sårbarhetssidan för att visa den associerade rekommendationssidan.

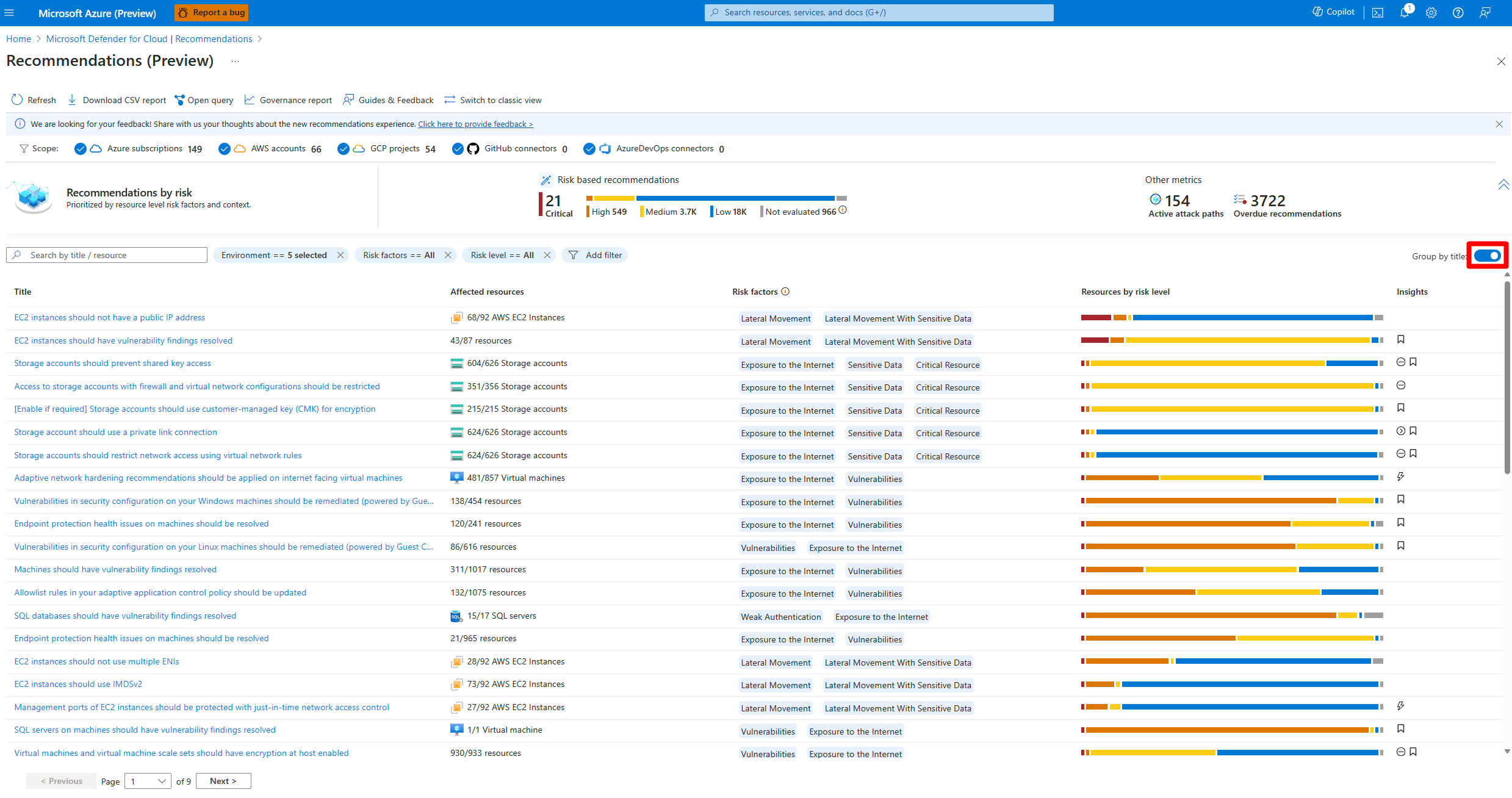

Gruppera rekommendationer efter rubrik

Med defender för molnets rekommendationssida kan du gruppera rekommendationer efter rubrik. Den här funktionen är användbar när du vill åtgärda en rekommendation som påverkar flera resurser som orsakas av ett specifikt säkerhetsproblem.

Gruppera rekommendationer efter rubrik:

Logga in på Azure-portalen.

Gå till Defender för molnrekommendationer>.

Välj Gruppera efter rubrik.

Hantera rekommendationer som tilldelats dig

Defender för molnet har stöd för styrningsregler för rekommendationer, för att ange en rekommendationsägare eller förfallodatum för åtgärden. Styrningsregler hjälper till att säkerställa ansvarsskyldighet och ett serviceavtal för rekommendationer.

- Rekommendationer visas som I tid tills deras förfallodatum har passerats, när de ändras till Förfallodatum.

- Innan rekommendationen är försenad påverkar rekommendationen inte säkerhetspoängen.

- Du kan också tillämpa en respitperiod under vilken förfallna rekommendationer fortsätter att inte påverka säkerhetspoängen.

Läs mer om hur du konfigurerar styrningsregler.

Så här hanterar du rekommendationer som tilldelats dig:

Logga in på Azure-portalen.

Gå till Defender för molnrekommendationer>.

Välj Lägg till filterägare>.

Välj din användarpost.

Välj Använd.

I rekommendationsresultatet granskar du rekommendationerna, inklusive berörda resurser, riskfaktorer, attackvägar, förfallodatum och status.

Välj en rekommendation för att granska den ytterligare.

I Vidta åtgärd>Ändra ägare och förfallodatum väljer du Redigera tilldelning för att ändra rekommendationens ägare och förfallodatum om det behövs.

- Som standard får resursens ägare ett veckovis e-postmeddelande med de rekommendationer som tilldelats dem.

- Om du väljer ett nytt reparationsdatum anger du orsaker till reparationen senast det datumet i Motivering .

- I Ange e-postaviseringar kan du:

- Åsidosätt standardmeddelandet för veckovis e-post till ägaren.

- Meddela ägarna varje vecka med en lista över öppna/försenade uppgifter.

- Meddela ägarens direkthanterare med en öppen uppgiftslista.

Välj Spara.

Kommentar

Om du ändrar det förväntade slutdatumet ändras inte förfallodatumet för rekommendationen, men säkerhetspartner kan se att du planerar att uppdatera resurserna senast det angivna datumet.

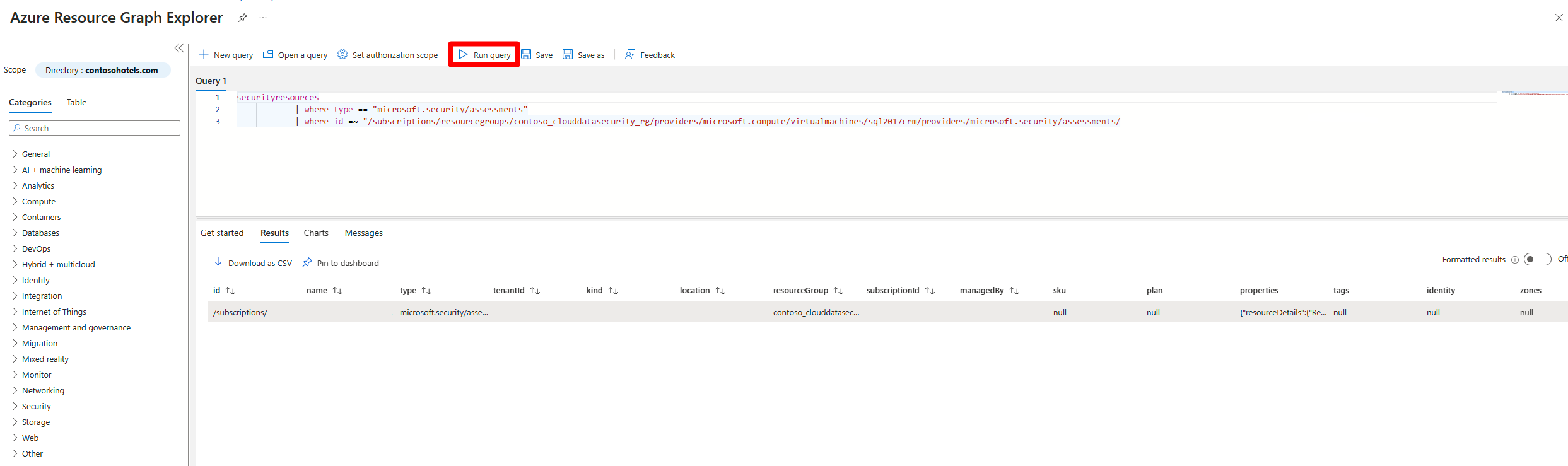

Granska rekommendationerna i Azure Resource Graph

Du kan använda Azure Resource Graph för att skriva ett KQL (Kusto Query Language) för att fråga Defender om molnsäkerhetsstatusdata i flera prenumerationer. Azure Resource Graph är ett effektivt sätt att köra frågor i stor skala i molnmiljöer genom att visa, filtrera, gruppera och sortera data.

Så här granskar du rekommendationer i Azure Resource Graph:

Logga in på Azure-portalen.

Gå till Defender för molnrekommendationer>.

Välj en rekommendation.

Välj Öppna fråga.

Du kan öppna frågan på något av två sätt:

- Fråga som returnerar den berörda resursen – Returnerar en lista över alla resurser som påverkas av den här rekommendationen.

- Fråga som returnerar säkerhetsresultat – Returnerar en lista över alla säkerhetsproblem som finns i rekommendationen.

Välj kör fråga.

Granska resultaten.

Hur klassificeras rekommendationer?

Varje säkerhetsrekommendations från Defender för molnet tilldelas någon av tre allvarlighetsgradsklassificeringar:

Hög allvarlighetsgrad: Dessa rekommendationer bör åtgärdas omedelbart, eftersom de anger en kritisk säkerhetsrisk som kan utnyttjas av en angripare för att få obehörig åtkomst till dina system eller data. Exempel på rekommendationer med hög allvarlighetsgrad är när vi har upptäckt oskyddade hemligheter på en dator, alltför tillåtande inkommande NSG-regler, kluster som tillåter att avbildningar distribueras från icke betrodda register och obegränsad offentlig åtkomst till lagringskonton eller databaser.

Medelhög allvarlighetsgrad: Dessa rekommendationer anger en potentiell säkerhetsrisk som bör åtgärdas i tid, men som kanske inte kräver omedelbar uppmärksamhet. Exempel på rekommendationer med medelhög allvarlighetsgrad kan vara containrar som delar känsliga värdnamnområden, webbappar som inte använder hanterade identiteter, Linux-datorer som inte kräver SSH-nycklar under autentiseringen och oanvända autentiseringsuppgifter som lämnas kvar i systemet efter 90 dagars inaktivitet.

Låg allvarlighetsgrad: Dessa rekommendationer indikerar ett relativt litet säkerhetsproblem som kan åtgärdas när det passar dig. Exempel på rekommendationer med låg allvarlighetsgrad kan vara behovet av att inaktivera lokal autentisering till förmån för Microsoft Entra-ID, hälsoproblem med slutpunktsskyddslösningen, metodtips som inte följs med nätverkssäkerhetsgrupper eller felkonfigurerade loggningsinställningar som kan göra det svårare att identifiera och svara på säkerhetsincidenter.

Naturligtvis kan de interna vyerna för en organisation skilja sig åt med Microsofts klassificering av en specifik rekommendation. Därför är det alltid en bra idé att granska varje rekommendation noggrant och överväga dess potentiella inverkan på din säkerhetsstatus innan du bestämmer dig för hur du ska hantera den.

Kommentar

Defender CSPM-kunder har åtkomst till ett rikare klassificeringssystem där rekommendationer visas en mer dynamisk risknivå som använder kontexten för resursen och alla relaterade resurser. Läs mer om riskprioritering.

Exempel

I det här exemplet visar den här rekommendationsinformationssidan 15 berörda resurser:

När du öppnar den underliggande frågan och kör den returnerar Azure Resource Graph Explorer samma berörda resurser för den här rekommendationen.