Konfigurera aktiv övervakning för OT-nätverk

Den här artikeln beskriver hur du konfigurerar aktiv övervakning på OT-nätverk med Microsoft Defender för IoT, inklusive metoder för windows-händelseövervakning och omvänd DNS-sökning.

Viktigt

Aktiv övervakning kör identifieringsaktivitet direkt i nätverket och kan orsaka driftstopp. Var försiktig när du konfigurerar aktiv övervakning så att du bara genomsöker nödvändiga resurser.

När du planerar aktiv övervakning:

Kontrollera följande frågor:

- Kan de enheter som du vill genomsöka identifieras av standardövervakningen av Defender for IoT? I så fall kan aktiv övervakning vara onödig.

- Kan du köra aktiva frågor i nätverket och på de enheter som du vill genomsöka? Prova att köra en aktiv fråga i en mellanlagringsmiljö.

Använd svaren på de här frågorna för att avgöra exakt vilka webbplatser och adressintervall som du vill övervaka.

Identifiera underhållsperioder där du kan schemalägga aktiva övervakningsintervall på ett säkert sätt.

Identifiera aktiva övervakningsägare, som är personal som kan övervaka den aktiva övervakningsaktiviteten och stoppa övervakningsprocessen om det behövs.

Bestäm vilken aktiv övervakningsmetod som ska användas:

- Övervaka WMI-händelser med hjälp av Windows-slutpunktsövervakning

- Använda DNS-sökning för berikning av enhetsdata

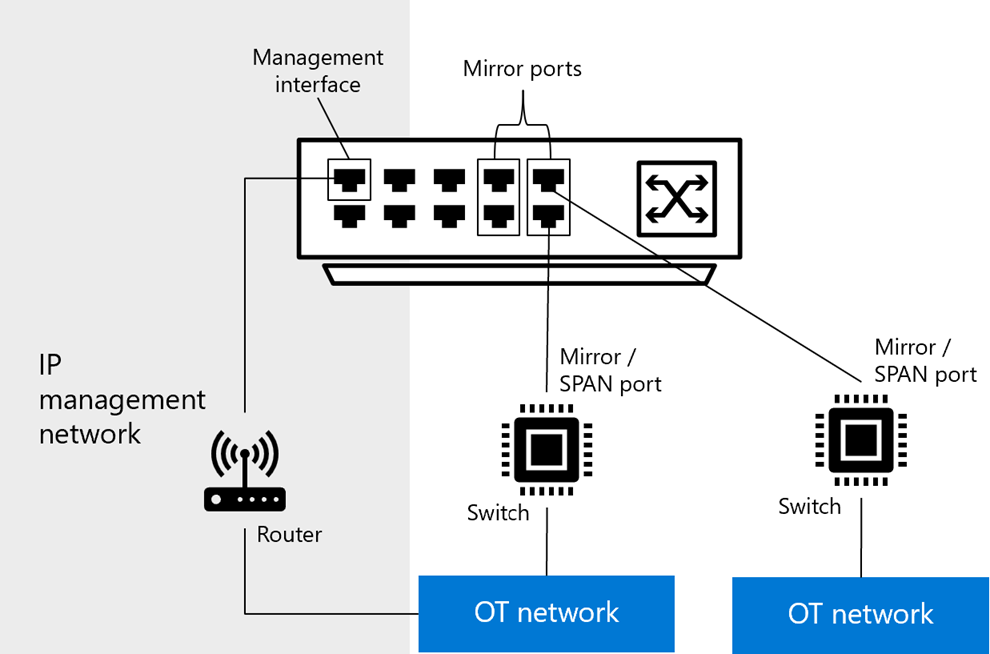

Innan du kan konfigurera aktiv övervakning måste du också konfigurera nätverket så att sensorns hanteringsports IP-adress får åtkomst till det OT-nätverk där enheterna finns.

Följande bild markerar till exempel i grått den extra nätverksåtkomst som du måste konfigurera från hanteringsgränssnittet till OT-nätverket.

Mer information finns i: