Visa och hantera aviseringar från Azure-portalen

Microsoft Defender för IoT-aviseringar förbättrar nätverkets säkerhet och åtgärder med realtidsinformation om händelser som loggas i nätverket. Den här artikeln beskriver hur du hanterar Microsoft Defender för IoT-aviseringar på Azure-portalen, inklusive aviseringar som genereras av OT- och Enterprise IoT-nätverkssensorer.

OT-aviseringar är också tillgängliga på varje OT-nätverkssensorkonsol eller en ansluten lokal hanteringskonsol

Integrera med Microsoft Sentinel för att visa Defender for IoT-aviseringar i Microsoft Sentinel och hantera dem tillsammans med säkerhetsincidenter.

Om enterprise IoT-säkerhet är aktiverat i Microsoft Defender XDR är aviseringar för Enterprise IoT-enheter som identifierats av Microsoft Defender za krajnju tačku endast tillgängliga i Defender för Endpoint.

Mer information finns i Skydda IoT-enheter i företaget och aviseringskön i Microsoft Defender XDR.

Förutsättningar

Om du vill ha aviseringar i Defender för IoT måste du ha en ot-registrering och nätverksdata som strömmas till Defender for IoT.

Om du vill visa aviseringar på Azure-portalen måste du ha åtkomst som säkerhetsläsare, säkerhetsadministratör, deltagare eller ägare

Om du vill hantera aviseringar på Azure-portalen måste du ha åtkomst som säkerhetsadministratör, deltagare eller ägare. Aviseringshanteringsaktiviteter omfattar att ändra status eller allvarlighetsgrad, lära sig en avisering, komma åt PCAP-data eller använda regler för aviseringsundertryckning.

Mer information finns i Användarroller och behörigheter för Azure för Defender för IoT.

Visa aviseringar på Azure-portalen

I Defender för IoT på Azure-portalen väljer du sidan Aviseringar till vänster. Som standard visas följande information i rutnätet:

Kolumn Beskrivning Allvarlighetsgrad En fördefinierad allvarlighetsgrad för avisering som tilldelats av sensorn som du kan ändra efter behov. Namn Aviseringsrubriken. Plats Den plats som är associerad med sensorn som identifierade aviseringen, enligt listan på sidan Platser och sensorer . Motor Defender for IoT-identifieringsmotorn som identifierade aktiviteten och utlöste aviseringen.

Obs! Ett värde för Micro-agent anger att händelsen utlöstes av plattformen Defender for IoT Device Builder .Senaste identifiering Senaste gången aviseringen identifierades.

– Om en aviserings status är Ny och samma trafik visas igen uppdateras den senaste identifieringstiden för samma avisering.

– Om aviseringens status är Stängd och trafiken visas igen uppdateras inte den senaste identifieringstiden och en ny avisering utlöses.

Obs! Även om sensorkonsolen visar fältet Senaste identifiering i realtid kan det ta upp till en timme att visa den uppdaterade tiden i Defender för IoT i Azure-portalen. Detta förklarar ett scenario där den senaste identifieringstiden i sensorkonsolen inte är samma som den senaste identifieringstiden i Azure-portalen.Status Aviseringsstatus: Ny, Aktiv, Stängd

Mer information finns i Aviseringsstatusar och alternativ för sortering.Källenhet IP-adressen, MAC-adressen eller namnet på den enhet där trafiken som utlöste aviseringen uppstod. Taktik MITRE ATT&CK-fasen. Om du vill visa mer information väljer du

knappen Redigera kolumner.

knappen Redigera kolumner.I fönstret Redigera kolumner till höger väljer du Lägg till kolumn och någon av följande extra kolumner:

Kolumn beskrivning Källenhetsadress Källenhetens IP-adress. Målenhetsadress MÅLenhetens IP-adress. Målenhet Mål-IP-adressen eller MAC-adressen eller målenhetens namn. Första identifieringen Första gången aviseringen identifierades i nätverket. ID Det unika aviserings-ID:t, justerat efter ID:t på sensorkonsolen.

Obs! Om aviseringen sammanfogades med andra aviseringar från sensorer som identifierade samma avisering visar Azure-portalen aviserings-ID:t för den första sensorn som genererade aviseringarna.Senaste aktivitet Senaste gången aviseringen ändrades, inklusive manuella uppdateringar för allvarlighetsgrad eller status, eller automatiska ändringar för enhetsuppdateringar eller enhets-/aviseringsdeduplicering Protokoll Protokollet som identifierats i nätverkstrafiken för aviseringen. Sensor Sensorn som identifierade aviseringen. Zon Zonen som tilldelats sensorn som identifierade aviseringen. Kategori Kategorin som är associerad med aviseringen, till exempel driftproblem, anpassade aviseringar eller olagliga kommandon. Typ Det interna namnet på aviseringen.

Dricks

Om du ser fler aviseringar än förväntat kanske du vill skapa regler för undertryckning för att förhindra att aviseringar utlöses för legitim nätverksaktivitet. Mer information finns i Utelämna irrelevanta aviseringar.

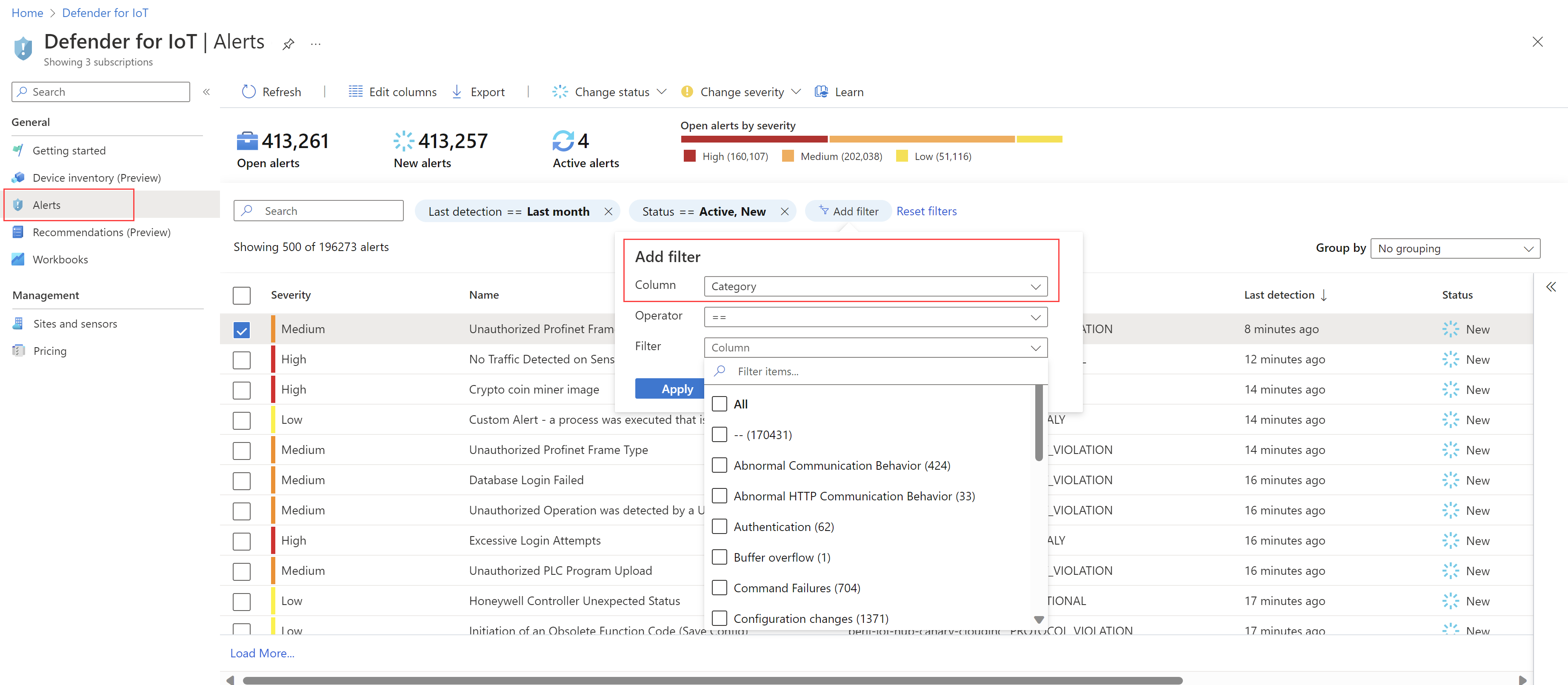

Filteraviseringar som visas

Använd alternativen Sökruta, Tidsintervall och Lägg till filter för att filtrera aviseringarna som visas med specifika parametrar eller för att hitta en specifik avisering.

Filtrera till exempel aviseringar efter kategori:

Gruppaviseringar som visas

Använd menyn Gruppera efter längst upp till höger för att dölja rutnätet i underavsnitt enligt specifika parametrar.

Även om det totala antalet aviseringar visas ovanför rutnätet kanske du vill ha mer specifik information om uppdelning av aviseringsantal, till exempel antalet aviseringar med en specifik allvarlighetsgrad, protokoll eller plats.

Grupperingsalternativ som stöds är Motor, Namn, Sensor, Allvarlighetsgrad och Webbplats.

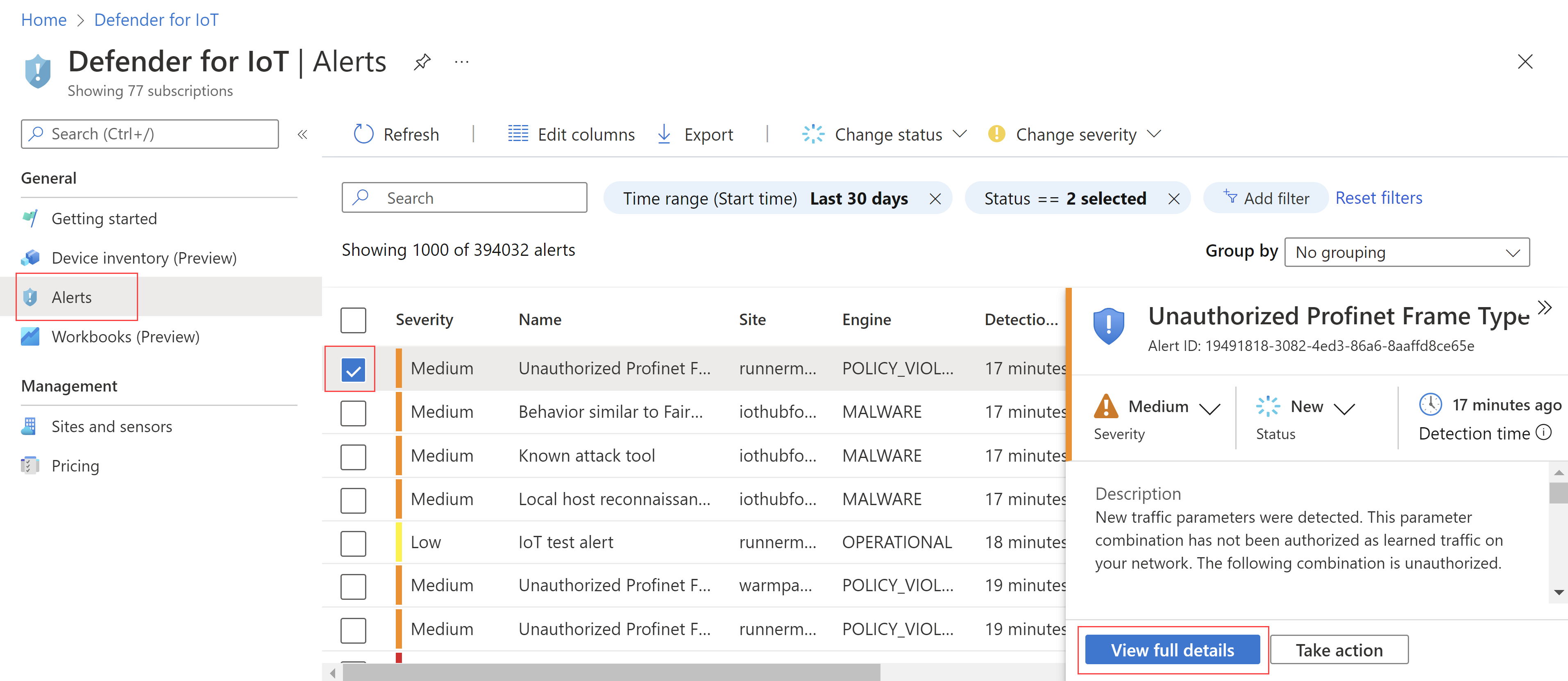

Visa information och åtgärda en specifik avisering

På sidan Aviseringar väljer du en avisering i rutnätet för att visa mer information i fönstret till höger. Fönstret med aviseringsinformation innehåller aviseringsbeskrivningen, trafikkällan och målet med mera.

Välj Visa fullständig information för att öka detaljnivån ytterligare. Till exempel:

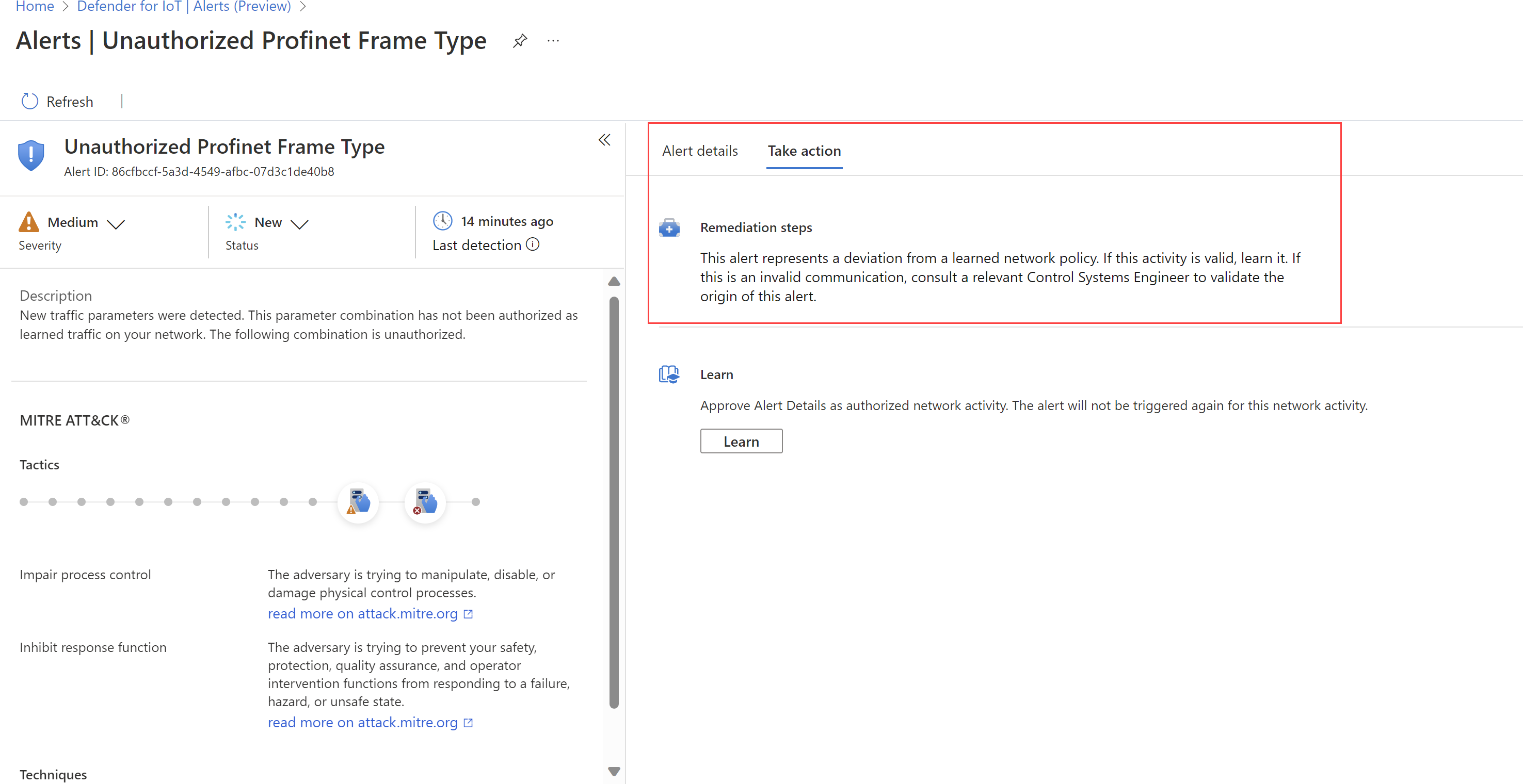

Sidan med aviseringsinformation innehåller mer information om aviseringen och en uppsättning reparationssteg på fliken Vidta åtgärd . Till exempel:

Hantera allvarlighetsgrad och status för aviseringar

Vi rekommenderar att du uppdaterar allvarlighetsgraden för aviseringar i Defender för IoT i Azure-portalen så snart du har prioriterat en avisering så att du kan prioritera de mest riskfyllda aviseringarna så snart som möjligt. Se till att uppdatera aviseringsstatusen när du har vidtagit åtgärdssteg så att förloppet registreras.

Du kan uppdatera både allvarlighetsgrad och status för en enskild avisering eller för ett urval av aviseringar i bulk.

Lär dig en avisering för att ange för Defender for IoT att den identifierade nätverkstrafiken är auktoriserad. Inlärda aviseringar utlöses inte igen nästa gång samma trafik identifieras i nätverket. Inlärning stöds endast för valda aviseringar och avläsning stöds endast från OT-nätverkssensorn.

Mer information finns i Aviseringsstatusar och alternativ för sortering.

Så här hanterar du en enda avisering:

- I Defender för IoT i Azure-portalen väljer du sidan Aviseringar till vänster och väljer sedan en avisering i rutnätet.

- Antingen i informationsfönstret till höger eller på själva sidan med aviseringsinformation väljer du den nya statusen och/eller allvarlighetsgraden.

Så här hanterar du flera aviseringar i bulk:

- I Defender för IoT i Azure-portalen väljer du sidan Aviseringar till vänster och väljer sedan aviseringarna i rutnätet som du vill ändra.

- Använd alternativen Ändra status och/eller

Ändra allvarlighetsgrad i verktygsfältet för att uppdatera statusen och/eller allvarlighetsgraden för alla valda aviseringar.

Ändra allvarlighetsgrad i verktygsfältet för att uppdatera statusen och/eller allvarlighetsgraden för alla valda aviseringar.

Så här lär du dig en eller flera aviseringar:

I Defender för IoT i Azure-portalen väljer du sidan Aviseringar till vänster och gör sedan något av följande:

- Välj en eller flera läsbara aviseringar i rutnätet och välj

sedan Lär dig i verktygsfältet.

sedan Lär dig i verktygsfältet. - På en aviseringsinformationssida för en läsbar avisering går du till fliken Vidta åtgärder och väljer Learn (Lär dig).

- Välj en eller flera läsbara aviseringar i rutnätet och välj

Åtkomst till PCAP-aviseringsdata

Du kanske vill komma åt råa trafikfiler, även kallade paketinsamlingsfiler eller PCAP-filer som en del av din undersökning. Om du är SOC- eller OT-säkerhetstekniker får du åtkomst till PCAP-filer direkt från Azure-portalen för att hjälpa dig att undersöka snabbare.

Om du vill komma åt råa trafikfiler för din avisering väljer du Ladda ned PCAP i det övre vänstra hörnet på sidan med aviseringsinformation.

Till exempel:

Portalen begär filen från sensorn som identifierade aviseringen och laddar ned den till Azure Storage.

Det kan ta flera minuter att ladda ned PCAP-filen, beroende på sensoranslutningens kvalitet.

Exportera aviseringar till en CSV-fil

Du kanske vill exportera ett urval av aviseringar till en CSV-fil för offlinedelning och rapportering.

I Defender för IoT på Azure-portalen väljer du sidan Aviseringar till vänster.

Använd sökrutan och filteralternativen om du bara vill visa de aviseringar som du vill exportera.

I verktygsfältet ovanför rutnätet väljer du Exportera>bekräfta.

Filen genereras och du uppmanas att spara den lokalt.

Nästa steg

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för