Konfigurera grenbehörigheter

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

Konfigurera behörigheter för att styra vem som kan läsa och uppdatera koden i en gren på din Git-lagringsplats. Du kan ange behörigheter för enskilda användare och grupper och ärva och åsidosätta behörigheter efter behov från lagringsplatsens behörigheter.

Viktigt!

Välj den version av den här artikeln som motsvarar din plattform och version. Versionsväljaren ligger ovanför innehållsförteckningen. Leta upp din Azure DevOps-plattform och -version.

Använd vyn grenar för att konfigurera säkerhet

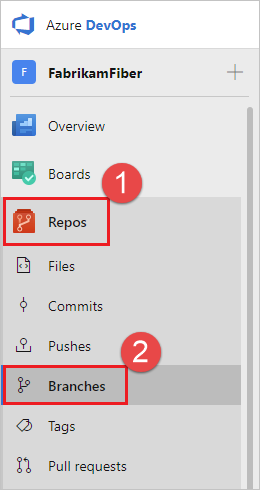

Öppna sidan Grenar genom att gå till ditt projekt i webbportalen och välja Repos, Branch.

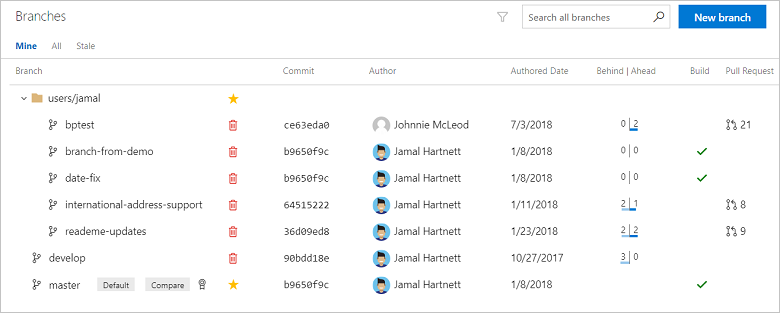

Leta upp din gren på sidan. Du kan bläddra i listan eller söka efter din gren med hjälp av rutan Sök alla grenar i det övre högra hörnet.

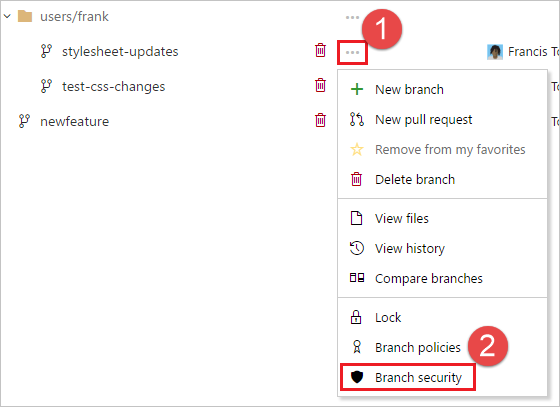

Öppna snabbmenyn genom att välja ikonen ... bredvid grennamnet. Välj Grensäkerhet på menyn.

Lägga till användare eller grupper

Dricks

Du kan bara lägga till behörigheter för användare och grupper som redan finns i projektet. Lägg till nya användare och grupper i projektet innan du anger grenbehörigheter.

Lägg till användare eller grupper i dina grenbehörigheter genom att välja Lägg till.

Ange inloggningsadressen eller gruppaliaset och välj sedan Spara ändringar.

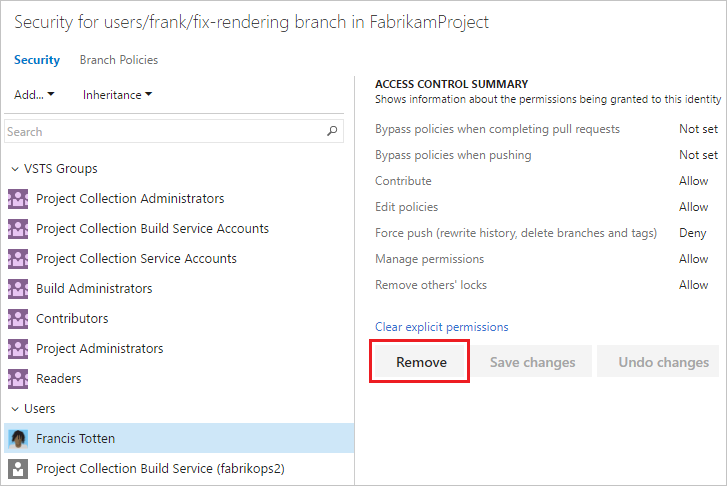

Ta bort användare eller grupper

Ta bort behörigheter för en användare eller grupp genom att välja användaren eller Azure DevOps-gruppen och sedan välja Ta bort. Användaren eller gruppen finns fortfarande i projektet och den här ändringen påverkar inte andra behörigheter för användaren eller gruppen.

Ställa in behörigheter

Kontrollera behörighetsinställningarna för grenen från grenbehörighetsvyn. Användare och grupper med behörigheter som angetts på lagringsplatsnivå ärver dessa behörigheter som standard.

Följande behörigheter tilldelas automatiskt till grenskapare: Contribute, Force push, Manage permissions (when allowed through the repository setting Permissions management) och Remove others's locks.

Kommentar

Behörigheten Undanta från principtillämpning har tagits bort för Azure DevOps Server 2019 och senare versioner. Funktionen stöds nu med följande två behörigheter:

- Kringgå principer när du slutför pull-begäranden

- Kringgå principer vid push-överföring

Användare som tidigare hade Undantag från principtillämpning aktiverat har nu de två nya behörigheterna aktiverade i stället. Mer information om dessa två nya behörigheter finns i följande tabell.

Behörighet

Beskrivning

Kringgå principer när du slutför pull-begäranden

Användare med den här behörigheten är undantagna från grenprincipuppsättningen för grenen när de slutför pull-begäranden och kan välja att åsidosätta principerna genom att kontrollera åsidosätt grenprinciper och aktivera sammanslagning när du slutför en PR.

Kringgå principer vid push-överföring

Användare med den här behörigheten kan skicka till en gren som har grenprinciper aktiverade. Observera att när en användare med den här behörigheten gör en push-överföring som skulle åsidosätta grenprincipen kringgår push-överföringen automatiskt grenprincipen utan steg eller varning.

Bidra

Kan skicka nya incheckningar till grenen och låsa grenen. Det går inte att skriva om befintliga incheckningar på grenen.

Redigera principer

Kan redigera förgreningsprinciper.

Framtvinga push-överföring (skriva om historik, ta bort grenar och taggar)

Kan tvinga fram push-överföring till en gren som kan skriva om historiken. Den här behörigheten krävs också för att ta bort en gren.

Hantera behörigheter

Kan ange behörigheter för grenen.

Ta bort andras lås

Kan ta bort lås som angetts på grenar av andra användare.