Övervaka Azure Firewall-loggar (legacy) och mått

Dricks

En förbättrad metod för att arbeta med brandväggsloggar finns i Azure Structured Firewall Logs (Azure Structured Firewall Logs).

Du kan övervaka Azure Firewall med hjälp av brandväggsloggarna. Du kan också använda aktivitetsloggar till att granska åtgärder som utförs på Azure Firewall-resurser. Med hjälp av mått kan du visa prestandaräknare i portalen.

Du kan komma åt vissa av de här loggarna via portalen. Du kan skicka loggar till Azure Monitor-loggar, Storage och Event Hubs samt analysera dem i Azure Monitor-loggar eller med andra verktyg såsom Excel och Power BI.

Kommentar

Den här artikeln uppdaterades nyligen för att använda termen Azure Monitor-loggar i stället för Log Analytics. Loggdata lagras fortfarande på en Log Analytics-arbetsyta och samlas fortfarande in och analyseras av samma Log Analytics-tjänst. Vi uppdaterar terminologin för att bättre återspegla loggarnas roll i Azure Monitor. Mer information finns i Terminologiändringar i Azure Monitor.

Kommentar

Vi rekommenderar att du använder Azure Az PowerShell-modulen för att interagera med Azure. Information om hur du kommer igång finns i Installera Azure PowerShell. Information om hur du migrerar till Az PowerShell-modulen finns i artikeln om att migrera Azure PowerShell från AzureRM till Az.

Förutsättningar

Innan du börjar bör du läsa Loggar och mått för Azure Firewall för en översikt över diagnostikloggarna och måtten som är tillgängliga för Azure Firewall.

Aktivera diagnostisk loggning via Azure Portal

Det kan ta några minuter innan data visas i loggarna när du har aktiverat diagnostisk loggning. Om du inte ser någonting direkt kan du kontrollera igen om några minuter.

Öppna din brandväggsresursgrupp i Azure-portalen och välj brandväggen.

Under Övervakning väljer du Diagnostikinställningar.

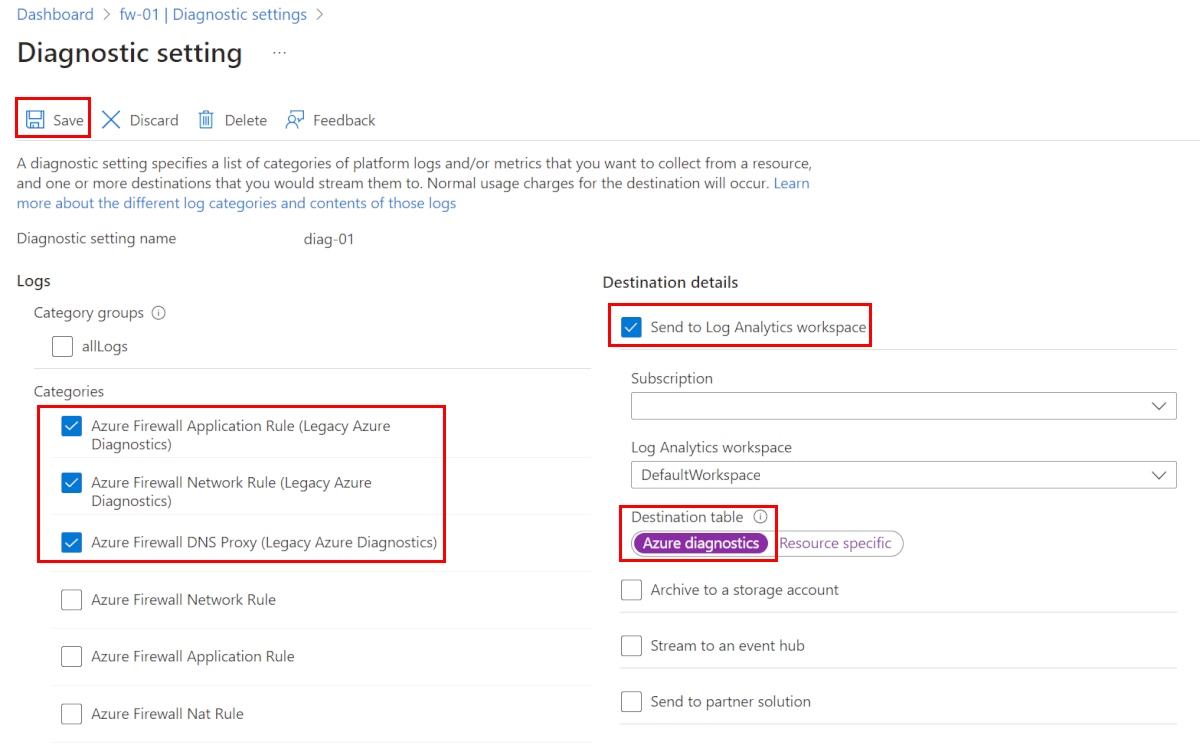

För Azure Firewall är tre tjänstspecifika äldre loggar tillgängliga:

- Azure Firewall-programregel (äldre Azure-diagnostik)

- Nätverksregel för Azure Firewall (äldre Azure-diagnostik)

- Azure Firewall Dns-proxy (äldre Azure Diagnostics)

Välj Lägg till diagnostikinställning. På sidan Diagnostikinställningar kan du göra inställningar för diagnostikloggarna.

Ange ett namn för diagnostikinställningen.

Under Loggar väljer du Azure Firewall Application Rule (Legacy Azure Diagnostics), Azure Firewall Network Rule (Legacy Azure Diagnostics) och Azure Firewall Dns Proxy (Legacy Azure Diagnostics) för att samla in loggarna.

Välj Skicka till Log Analytics för att konfigurera din arbetsyta.

Välj din prenumeration.

I tabellen Mål väljer du Azure-diagnostik.

Välj Spara.

Aktivera diagnostikloggning med hjälp av PowerShell

Aktivitetsloggning är automatiskt aktiverad för alla Resource Manager-resurser. Däremot måste du aktivera diagnostisk loggning om du vill börja samla in de data som är tillgängliga via dessa loggar.

Använd följande steg för att aktivera diagnostikloggning med PowerShell:

Observera resurs-ID:t för Log Analytics-arbetsytan, där loggdata lagras. Det här värdet är av formuläret:

/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/microsoft.operationalinsights/workspaces/<workspace name>Du kan använda valfri arbetsyta i din prenumeration. Du hittar den här informationen i Azure Portal. Informationen finns på sidan Resursegenskaper.

Observera resurs-ID:t för brandväggen. Det här värdet är av formuläret:

/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/Microsoft.Network/azureFirewalls/<Firewall name>Du hittar den här informationen i Azure Portal.

Aktivera diagnostikloggning för alla loggar och mått med hjälp av följande PowerShell-cmdlet:

$diagSettings = @{ Name = 'toLogAnalytics' ResourceId = '/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/Microsoft.Network/azureFirewalls/<Firewall name>' WorkspaceId = '/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/microsoft.operationalinsights/workspaces/<workspace name>' } New-AzDiagnosticSetting @diagSettings

Aktivera diagnostikloggning med hjälp av Azure CLI

Aktivitetsloggning är automatiskt aktiverad för alla Resource Manager-resurser. Däremot måste du aktivera diagnostisk loggning om du vill börja samla in de data som är tillgängliga via dessa loggar.

Använd följande steg för att aktivera diagnostikloggning med Azure CLI:

Observera resurs-ID:t för Log Analytics-arbetsytan, där loggdata lagras. Det här värdet är av formuläret:

/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/microsoft.operationalinsights/workspaces/<workspace name>Du kan använda valfri arbetsyta i din prenumeration. Du hittar den här informationen i Azure Portal. Informationen finns på sidan Resursegenskaper.

Observera resurs-ID:t för brandväggen. Det här värdet är av formuläret:

/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/Microsoft.Network/azureFirewalls/<Firewall name>Du hittar den här informationen i Azure Portal.

Aktivera diagnostikloggning för alla loggar och mått med hjälp av följande Azure CLI-kommando:

az monitor diagnostic-settings create -n 'toLogAnalytics' --resource '/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/Microsoft.Network/azureFirewalls/<Firewall name>' --workspace '/subscriptions/<subscriptionId>/resourceGroups/<resource group name>/providers/microsoft.operationalinsights/workspaces/<workspace name>' --logs "[{\"category\":\"AzureFirewallApplicationRule\",\"Enabled\":true}, {\"category\":\"AzureFirewallNetworkRule\",\"Enabled\":true}, {\"category\":\"AzureFirewallDnsProxy\",\"Enabled\":true}]" --metrics "[{\"category\": \"AllMetrics\",\"enabled\": true}]"

Visa och analysera aktivitetsloggar

Du kan visa och analysera aktivitetsloggdata med någon av följande metoder:

Azure-verktyg: Hämta information från aktivitetsloggen via Azure PowerShell, Azure-CLI:t, Azure REST-API:t eller Azure Portal. Det finns stegvisa instruktioner för respektive metod i artikeln Aktivitetsåtgärder med Resource Manager.

Power BI: Om du inte redan har ett Power BI-konto kan du prova ett utan kostnad. Med innehållspaketet Azure aktivitetsloggar för Power BI kan du analysera dina data på förkonfigurerade instrumentpaneler, som du både kan anpassa och använda i befintligt skick.

Microsoft Sentinel: Du kan ansluta Azure Firewall-loggar till Microsoft Sentinel så att du kan visa loggdata i arbetsböcker, använda dem för att skapa anpassade aviseringar och införliva dem för att förbättra din undersökning. Azure Firewall-dataanslutningsappen i Microsoft Sentinel är för närvarande i offentlig förhandsversion. Mer information finns i Ansluta data från Azure Firewall.

Se följande video av Mohit Kumar för en översikt:

Visa och analysera loggar för nätverk och programregler

Azure Firewall-arbetsboken ger en flexibel arbetsyta för dataanalys i Azure Firewall. Du kan använda den för att skapa omfattande visuella rapporter i Azure-portalen. Du kan utnyttja flera brandväggar som distribuerats i Azure och kombinera dem till enhetliga interaktiva upplevelser.

Du kan också ansluta till ditt lagringskonto och hämta JSON-loggposter för åtkomst- och prestandaloggar. När du har laddat ned JSON-filerna kan du konvertera dem till CSV-format och visa dem i Excel, Power BI eller något annat verktyg för visualisering av data.

Dricks

Om du är bekant med Visual Studio och kan grunderna i att ändra värden för konstanter och variabler i C# så kan du använda verktygen för loggkonvertering från GitHub.

Visa mått

Bläddra till en Azure Firewall. Gå till Övervakning och välj Mått. Om du vill visa de tillgängliga värdena väljer du listrutan MÅTT.

Nästa steg

Nu när du har konfigurerat brandväggen för insamling av loggar kan du utforska hur du visar dina data i Azure Monitor-loggar.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för