Använda Azure Firewall för att dirigera en topologi med flera nav och ekrar

Nav- och ekertopologin är ett vanligt mönster för nätverksarkitektur i Azure. Hubben är ett virtuellt nätverk (VNet) i Azure som fungerar som en central anslutningspunkt till det lokala nätverket. Ekrarna är virtuella nätverk som peer-kopplas med hubben och som kan användas till att isolera arbetsbelastningar. Hubben kan användas för att isolera och skydda trafiken mellan ekrar. Hubben kan också användas för att dirigera trafik mellan ekrar. Hubben kan användas för att dirigera trafik mellan ekrar med hjälp av olika metoder.

Du kan till exempel använda Azure Route Server med dynamisk routning och virtuella nätverksinstallationer (NVA) för att dirigera trafik mellan ekrar. Detta kan vara en ganska komplex distribution. En mindre komplex metod använder Azure Firewall och statiska vägar för att dirigera trafik mellan ekrar.

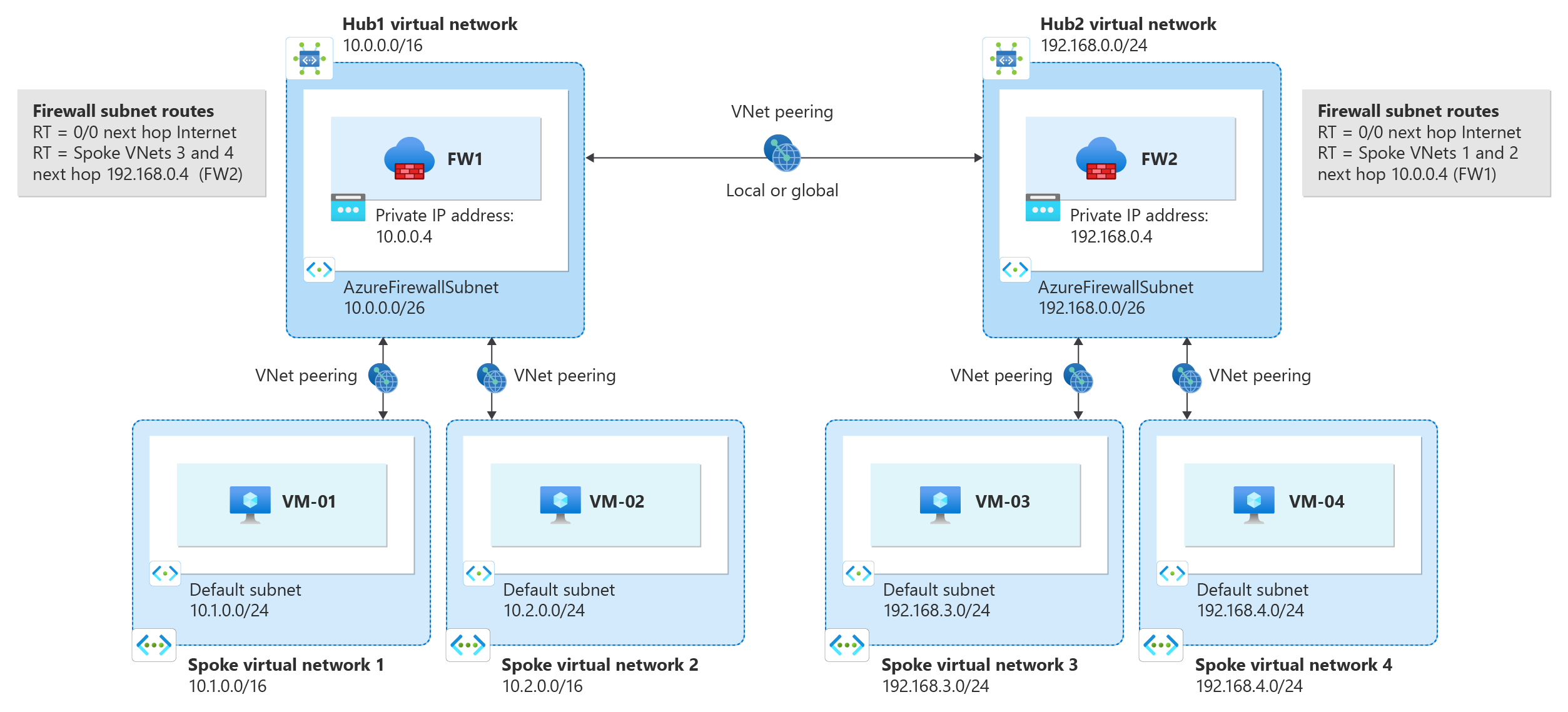

Den här artikeln visar hur du kan använda Azure Firewall med statiska användardefinierade vägar (UDR) för att dirigera en topologi med flera nav och ekrar. Följande diagram visar topologin:

Baslinjearkitektur

Azure Firewall skyddar och inspekterar nätverkstrafik, men dirigerar även trafik mellan virtuella nätverk. Det är en hanterad resurs som automatiskt skapar systemvägar till lokala ekrar, hubbar och lokala prefix som har lärts av dess lokala Virtual Network Gateway. Att placera en NVA på hubben och köra frågor mot de effektiva vägarna skulle resultera i en routningstabell som liknar det som finns i Azure Firewall.

Eftersom det här är en statisk routningsarkitektur kan den kortaste vägen till en annan hubb göras med hjälp av global VNet-peering mellan hubbarna. Hubbarna vet alltså om varandra och varje lokal brandvägg innehåller routningstabellen för varje direktansluten hubb. De lokala hubbarna känner dock bara till sina lokala ekrar. Dessutom kan dessa hubbar finnas i samma region eller i en annan region.

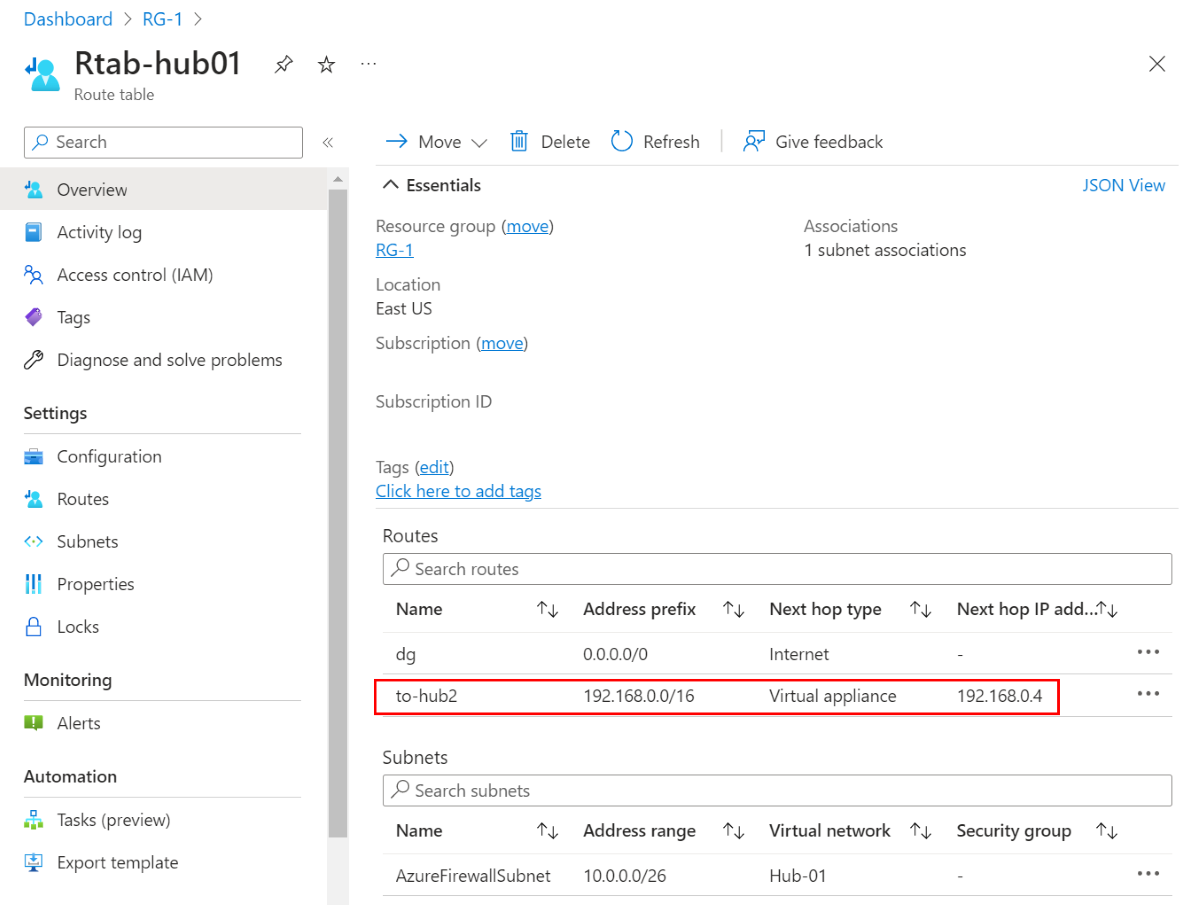

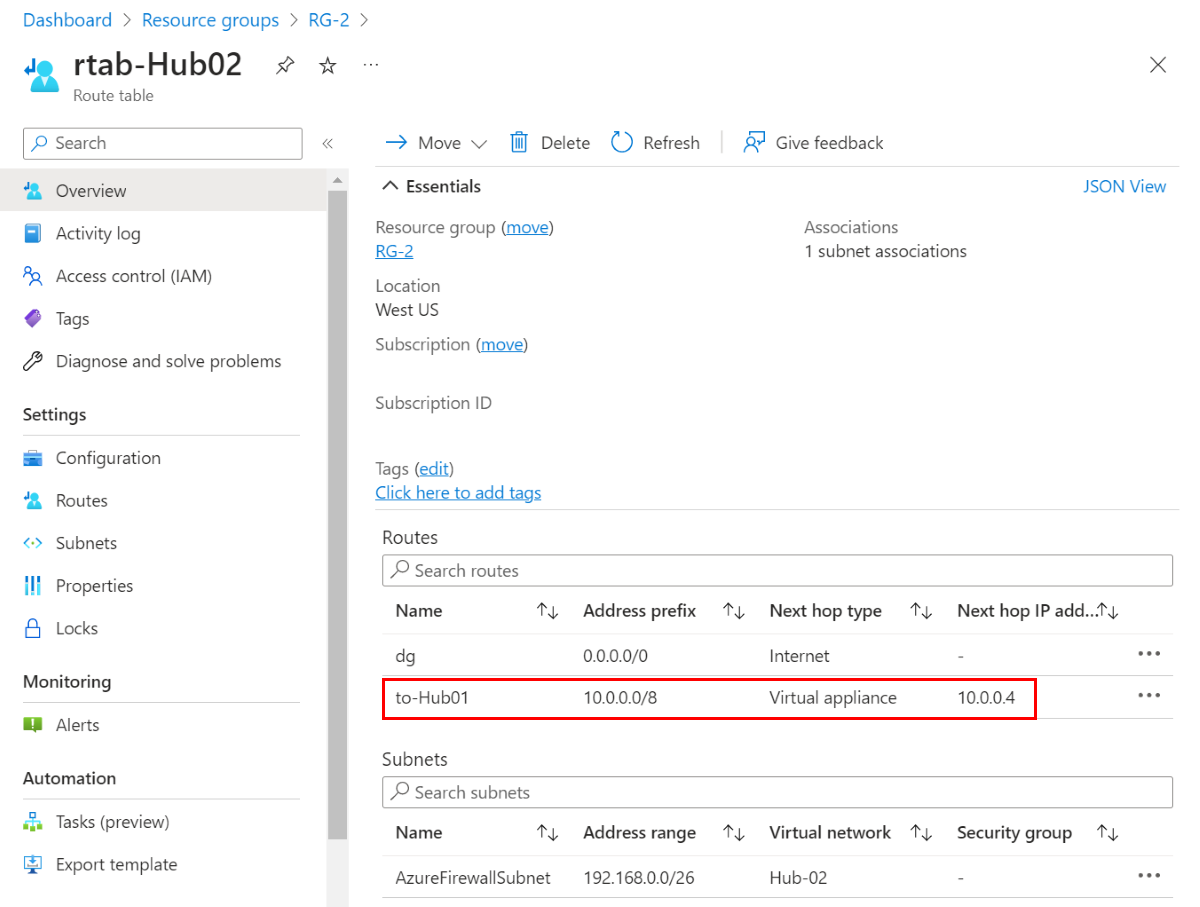

Routning i brandväggens undernät

Varje lokal brandvägg måste veta hur de ska nå de andra fjärranslutna ekrarna, så du måste skapa UDR:er i brandväggsundernäten. För att göra detta måste du först skapa en standardväg av valfri typ, som sedan gör att du kan skapa mer specifika vägar till de andra ekrarna. Följande skärmbilder visar till exempel routningstabellen för de två virtuella hubbnätverken:

Routningstabell för Hub-01

Routningstabell för Hub-02

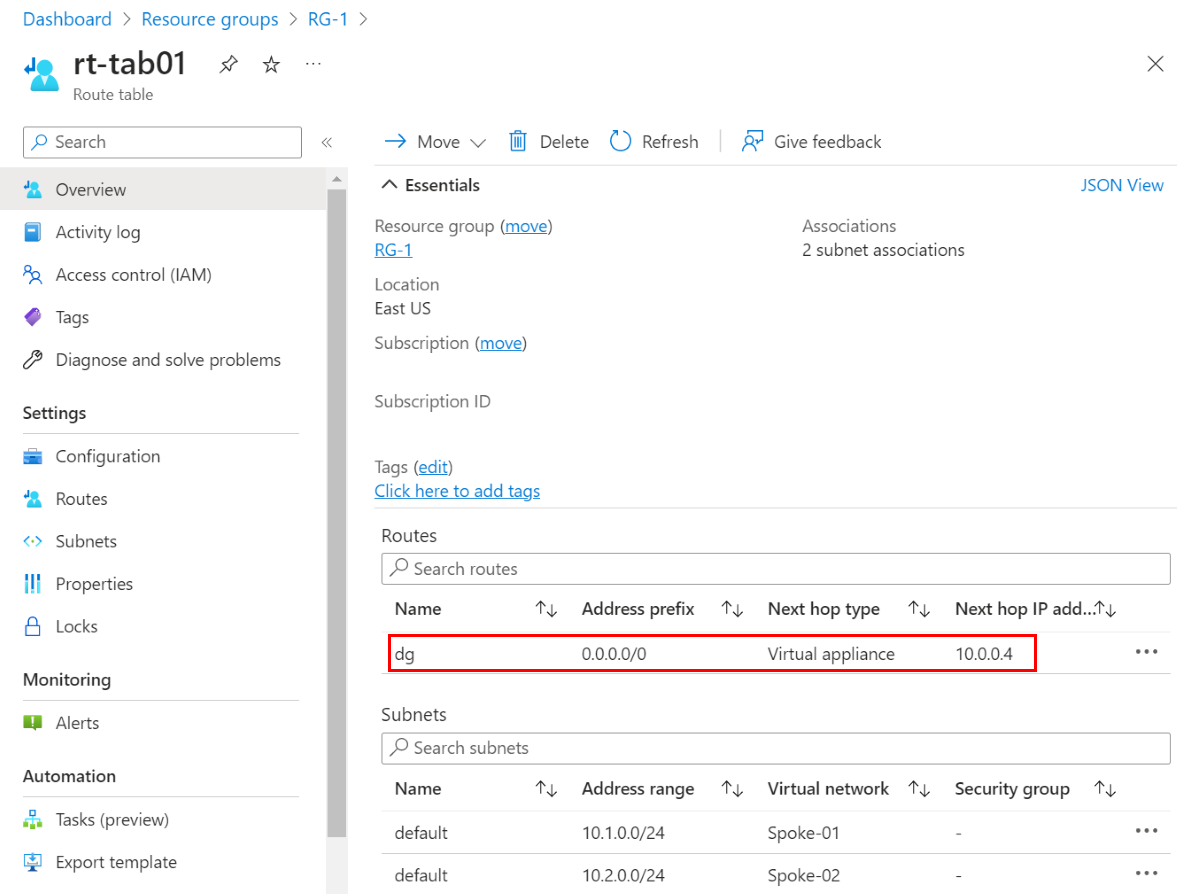

Routning på ekerundernäten

Fördelen med att implementera den här topologin är att med trafik som går från en hubb till en annan kan du nå nästa hopp som är direkt anslutet via den globala peeringen.

Som du ser i diagrammet är det bättre att placera en UDR i ekerundernäten som har en 0/0-väg (standardgateway) med den lokala brandväggen som nästa hopp. Detta låser den enda slutpunkten för nästa hopp som den lokala brandväggen. Det minskar också risken för asymmetrisk routning om den lär sig mer specifika prefix från din lokala miljö som kan göra att trafiken kringgår brandväggen. Mer information finns i Låt inte dina Azure Routes bita dig.

Här är ett exempel på en routningstabell för ekerundernät som är anslutna till Hub-01:

Nästa steg

- Lär dig hur du distribuerar och konfigurerar en Azure Firewall.