Migrera IoT Hub-resurser till en ny TLS-certifikatrot

Azure IoT Hub och Device Provisioning Service (DPS) använder TLS-certifikat som utfärdats av Baltimore CyberTrust Root, som upphör att gälla 2025. Från och med februari 2023 migreras alla IoT-hubbar i det globala Azure-molnet till ett nytt TLS-certifikat som utfärdats av DigiCert Global Root G2.

Du bör börja planera nu för effekterna av att migrera dina IoT-hubbar till det nya TLS-certifikatet:

- Alla enheter som inte har DigiCert Global Root G2 i certifikatarkivet kommer inte att kunna ansluta till Azure.

- IP-adressen för IoT-hubben ändras.

Tidslinje

IoT Hub-migreringen är klar förutom hubbar som redan har godkänts för ett tillägg. Om din IoT-hubb befinns använda Baltimore-certifikatet utan ett avtal på plats med produktteamet, migreras din hubb utan föregående meddelande.

När alla IoT-hubbar har migrerats utför DPS sin migrering mellan 15 januari och 30 september 2024.

För varje IoT-hubb med ett tilläggsavtal på plats kan du förvänta dig följande:

- En till två veckor före migreringen: Prenumerationsägarna för varje IoT-hubb får ett e-postmeddelande som informerar dem om deras migreringsdatum. Det här meddelandet gäller inte för hubbar som migreras manuellt.

- Dag för migreringen: IoT-hubben växlar sitt TLS-certifikat till DigiCert Global Root G2, vilket resulterar i ingen stilleståndstid för IoT-hubben. IoT Hub framtvingar inte enhetsåteranslutningar.

- Efter migreringen: Prenumerationsägarna får ett meddelande som bekräftar att IoT-hubben har migrerats. Enheter försöker återansluta baserat på deras enskilda omförsökslogik, då de begär och tar emot det nya servercertifikatet från IoT Hub och återansluter endast om de litar på Digicert Global Root G2.

Begära ett tillägg

Från och med augusti 2023 är processen för tilläggsbegäran stängd för IoT Hub och IoT Central. Om din IoT-hubb befinns använda Baltimore-certifikatet utan ett tilläggsavtal på plats med produktteamet migreras din hubb utan ytterligare meddelande.

Nödvändiga steg

Förbered migreringen genom att utföra följande steg:

Behåll Baltimore CyberTrust Root i dina enheters betrodda rotarkiv. Lägg till DigiCert Global Root G2 och Microsoft RSA Root Certificate Authority 2017-certifikaten på dina enheter. Du kan ladda ned alla dessa certifikat från azure-certifikatutfärdarinformationen.

Det är viktigt att ha alla tre certifikaten på dina enheter tills IoT Hub- och DPS-migreringarna har slutförts. Att behålla Baltimore CyberTrust Root säkerställer att dina enheter förblir anslutna fram till migreringen, och genom att lägga till DigiCert Global Root G2 ser du till att dina enheter sömlöst växlar över och återansluter efter migreringen. Microsoft RSA Root Certificate Authority 2017 hjälper till att förhindra framtida störningar om DigiCert Global Root G2 oväntat dras tillbaka.

Mer information om IoT Hubs rekommenderade certifikatmetoder finns i TLS-stöd.

Kontrollera att du inte fäster några mellanliggande certifikat eller lövcertifikat och använder offentliga rötter för att utföra TLS-servervalidering.

IoT Hub och DPS växlar ibland över sin mellanliggande certifikatutfärdare (CA). I dessa fall förlorar enheterna anslutningen om de uttryckligen letar efter en mellanliggande certifikatutfärdare eller lövcertifikat. Enheter som utför validering med hjälp av offentliga rötter fortsätter dock att ansluta oavsett ändringar i den mellanliggande certifikatutfärdarcertifikatutfärdarna.

Mer information om hur du testar om dina enheter är redo för TLS-certifikatmigrering finns i blogginlägget Azure IoT TLS: Viktiga ändringar finns nästan här.

Kontrollera migreringsstatusen för en IoT-hubb

Om du vill veta om en IoT-hubb har migrerats eller inte kontrollerar du den aktiva certifikatroten för hubben.

I Azure Portal, navigerar du till din IoT-hubb.

Välj Exportera mall i avsnittet Automation i navigeringsmenyn.

Vänta tills mallen har genererats och gå sedan till egenskapen resources.properties.features i JSON-mallen. Om RootCertificateV2 visas som en funktion har din hubb migrerats till DigiCert Global G2.

Vanliga frågor och svar

Mina enheter använder SAS/X.509/TPM-autentisering. Kommer den här migreringen att påverka mina enheter?

Migrering av TLS-certifikatet påverkar inte hur enheter autentiseras av IoT Hub. Den här migreringen påverkar hur enheter autentiserar IoT Hub- och DPS-slutpunkterna.

IoT Hub och DPS presenterar sitt servercertifikat för enheter och enheter autentiserar certifikatet mot roten för att kunna lita på anslutningen till slutpunkterna. Enheter måste ha den nya DigiCert Global Root G2 i sina betrodda certifikatarkiv för att kunna verifiera och ansluta till Azure efter den här migreringen.

Mina enheter använder Azure IoT SDK:er för att ansluta. Måste jag göra något för att SDK:erna ska fungera med det nya certifikatet?

Det beror på.

- Ja, om du använder Java V1-enhetsklienten. Den här klienten paketar Baltimore Cybertrust Root-certifikatet tillsammans med SDK:et. Du kan antingen uppdatera till Java V2 eller lägga till DigiCert Global Root G2-certifikatet manuellt i källkoden.

- Nej, om du använder de andra Azure IoT SDK:erna. De flesta Azure IoT SDK:er förlitar sig på det underliggande operativsystemets certifikatarkiv för att hämta betrodda rötter för serverautentisering under TLS-handskakningen.

Oavsett vilken SDK som används rekommenderar vi starkt att alla kunder verifierar sina enheter före migreringen, enligt beskrivningen i valideringsavsnittet i blogginlägget Azure IoT TLS: Viktiga ändringar finns nästan här.

Mina enheter ansluter till en nationell Azure-region. Behöver jag fortfarande uppdatera dem?

Nej, endast det globala Azure-molnet påverkas av den här ändringen. Nationella moln ingår inte i den här migreringen.

Jag använder IoT Central. Behöver jag uppdatera mina enheter?

Ja, IoT Central använder både IoT Hub och DPS i serverdelen. TLS-migreringen påverkar din lösning och du måste uppdatera dina enheter för att upprätthålla anslutningen.

Du kan migrera ditt program från Baltimore CyberTrust Root till DigiCert Global G2 Root enligt ditt eget schema. Vi rekommenderar följande process:

- Behåll Baltimore CyberTrust Root på enheten tills övergångsperioden har slutförts den 30 september 2024 (nödvändigt för att förhindra anslutningsavbrott).

- Förutom Baltimore Root kontrollerar du att DigiCert Global G2 Root läggs till i ditt betrodda rotarkiv.

- Kontrollera att du inte fäster några mellanliggande certifikat eller lövcertifikat och använder offentliga rötter för att utföra TLS-servervalidering.

- I ditt IoT Central-program hittar du rotcertifieringsinställningarna under Inställningar> Application>Baltimore Cybertrust Migration.

- Välj DigiCert Global G2 Root för att migrera till den nya certifikatroten.

- Klicka på Spara för att initiera migreringen.

- Om det behövs kan du migrera tillbaka till Baltimore-roten genom att välja Baltimore CyberTrust Root och spara ändringarna. Det här alternativet är tillgängligt fram till den 15 augusti 2023 och inaktiveras sedan.

Hur lång tid tar det för mina enheter att återansluta?

Flera faktorer kan påverka enhetens återanslutningsbeteende.

Enheter konfigureras för att återställa sin anslutning med ett visst intervall. Standardvärdet i Azure IoT SDK:er är att återställa var 45:e minut. Om du har implementerat ett annat mönster i lösningen kan upplevelsen variera.

Som en del av migreringen kan din IoT-hubb också få en ny IP-adress. Om dina enheter använder en DNS-server för att ansluta till IoT Hub kan det ta upp till en timme innan DNS-servrar uppdateras med den nya adressen. Mer information finns i IP-adresser för IoT Hub.

När kan jag ta bort Baltimore Cybertrust Root från mina enheter?

Du kan ta bort Baltimore-rotcertifikatet när alla faser av migreringen har slutförts. Om du bara använder IoT Hub kan du ta bort det gamla rotcertifikatet efter att IoT Hub-migreringen har schemalagts att slutföras den 15 oktober 2023. Om du använder Device Provisioning Service eller IoT Central måste du behålla båda rotcertifikaten på enheten tills DPS-migreringen är schemalagd att slutföras den 30 september 2024.

Felsöka

Om du har allmänna anslutningsproblem med IoT Hub kan du läsa följande felsökningsresurser:

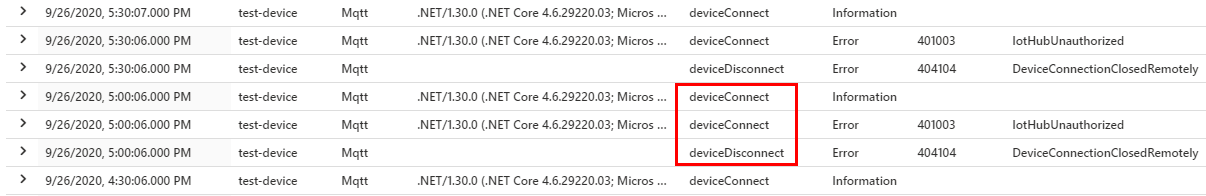

Om du tittar på Azure Monitor efter migrering av certifikat bör du leta efter en DeviceDisconnect-händelse följt av en enhet Anslut händelse, vilket visas i följande skärmbild:

Om enheten kopplas från men inte återansluts efter migreringen kan du prova följande steg:

Kontrollera att dns-matchningen och handskakningsbegäran har slutförts utan fel.

Kontrollera att enheten har både DigiCert Global Root G2-certifikatet och Baltimore-certifikatet installerat i certifikatarkivet.

Använd följande Kusto-fråga för att identifiera anslutningsaktivitet för dina enheter. Mer information finns i översikten över Kusto-frågespråk (KQL).

AzureDiagnostics | where ResourceProvider == "MICROSOFT.DEVICES" and ResourceType == "IOTHUBS" | where Category == "Connections" | extend parsed_json = parse_json(properties_s) | extend SDKVersion = tostring(parsed_json.sdkVersion), DeviceId = tostring(parsed_json.deviceId), Protocol = tostring(parsed_json.protocol) | distinct TimeGenerated, OperationName, Level, ResultType, ResultDescription, DeviceId, Protocol, SDKVersionAnvänd fliken Mått i din IoT-hubb i Azure-portalen för att spåra enhetens återanslutningsprocess. Helst bör du inte se någon ändring i dina enheter före och efter att du har slutfört migreringen. Ett rekommenderat mått att titta på är Anslut enheter, men du kan använda de diagram som du aktivt övervakar.