Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Traffic Analytics i Azure Network Watcher bearbetar och aggregerar virtuella nätverksflödesloggar för att ge insyn i nätverksflöden, trafikmönster och potentiella säkerhetsrisker. Den berikar flödesdata med hotinformation, geoplatsattribut och topologikontext för att identifiera avvikelser och utvärdera exponering i din miljö.

Traffic Analytics stöder integrering med Microsoft Sentinel. Microsoft Sentinel är en skalbar, molnbaserad SIEM-lösning (Security Information and Event Management) som ger kostnadseffektiv säkerhetsövervakning i miljöer med flera moln och flera plattformar. Microsoft Sentinel använder ASIM-baserade parsers för att normalisera inkommande data, vilket gör att Traffic Analytics-flödesdata kan omvandlas till det schema som krävs för korrelation, undersökning och hotidentifiering.

Tillsammans möjliggör Traffic Analytics och Microsoft Sentinel både proaktiv övervakning och reaktiv undersökning. Telemetri på flödesnivå visar oväntade kommunikationsvägar, ovanliga trafikvolymer och indikatorer för kompromisser, så att du kan identifiera avvikelser från baslinjebeteendet och undersöka händelser med tillförlitliga och strukturerade insikter.

Förutsättningar

Ett Azure-konto med en aktiv prenumeration. Skapa ett konto kostnadsfritt.

Traffic Analytics har aktiverats för dina flödesloggar. Mer information finns i Aktivera eller inaktivera trafikanalys.

Deltagar- eller säkerhetsadministratörsåtkomst på arbetsytan.

Rollen Microsoft Sentinel-deltagare i resursgruppen som arbetsytan tillhör.

Integrera Microsoft Sentinel med Traffic Analytics med hjälp av Azure-portalen

Du kan enkelt integrera Microsoft Sentinel med Traffic Analytics direkt från Azure-portalen.

Aktivera Microsoft Sentinel på arbetsytan

Börja med att aktivera Microsoft Sentinel på samma Log Analytics-arbetsyta som används av Traffic Analytics. Detta gör att Sentinel kan komma åt och analysera Traffic Analytics-data utan att kräva ytterligare konfiguration eller dataförflyttning.

Sök efter Microsoft Sentinel i sökrutan överst i portalen.

Välj Skapa och välj sedan den Log Analytics-arbetsyta som används av Traffic Analytics.

Välj Lägg till för att aktivera Microsoft Sentinel på arbetsytan.

Installera innehåll för nätverksanalys

Installera den nätverkslösning som krävs från Microsoft Sentinel-innehållshubben. Detta ger fördefinierade arbetsböcker, analysregler och jaktfrågor som är utformade för att analysera normaliserade nätverkstrafikdata.

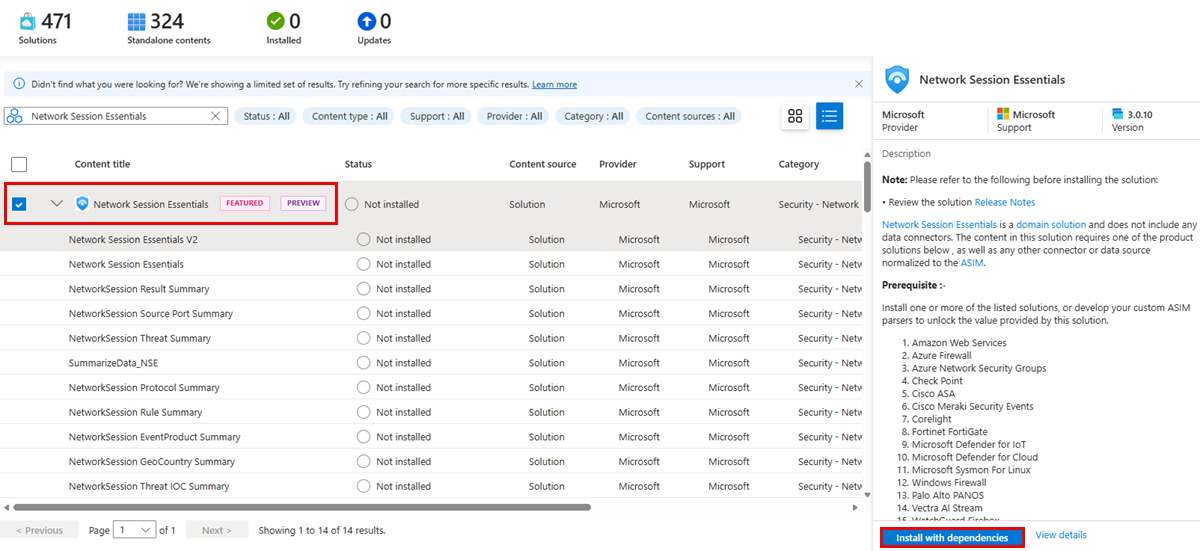

Under Innehållshantering i Microsoft Sentinel väljer du Innehållshubb.

Sök efter grundläggande nätverkssessioner.

Välj Nödvändig nätverkssession och välj sedan Installera med beroenden.

Välj Installera för att bekräfta och installera lösningen.

Aktivera analysregler

Aktivera relevanta regler för nätverksanalys för att börja generera säkerhetsaviseringar och incidenter. Dessa regler utvärderar kontinuerligt Traffic Analytics-data för att identifiera misstänkt eller avvikande nätverksbeteende.

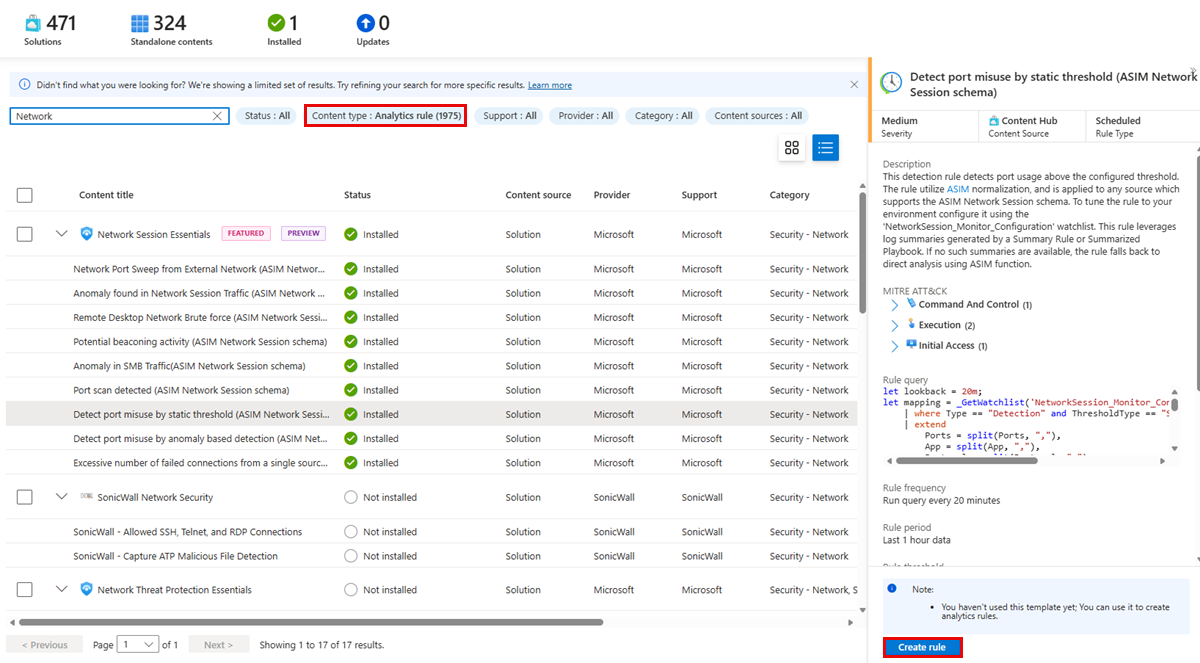

I innehållshubben filtrerar du efter innehållstyp: Analysregel.

Sök efter Nätverk för att visa alla tillgängliga nätverksrelaterade identifieringsregler som kan aktiveras på din arbetsyta.

Om du vill aktivera en Analytics-regel väljer du regeln i listan och väljer sedan Skapa regel för att skapa regeln på arbetsytan och börja generera aviseringar baserat på matchande nätverksaktivitet. Då öppnas Analyticsregel-guiden

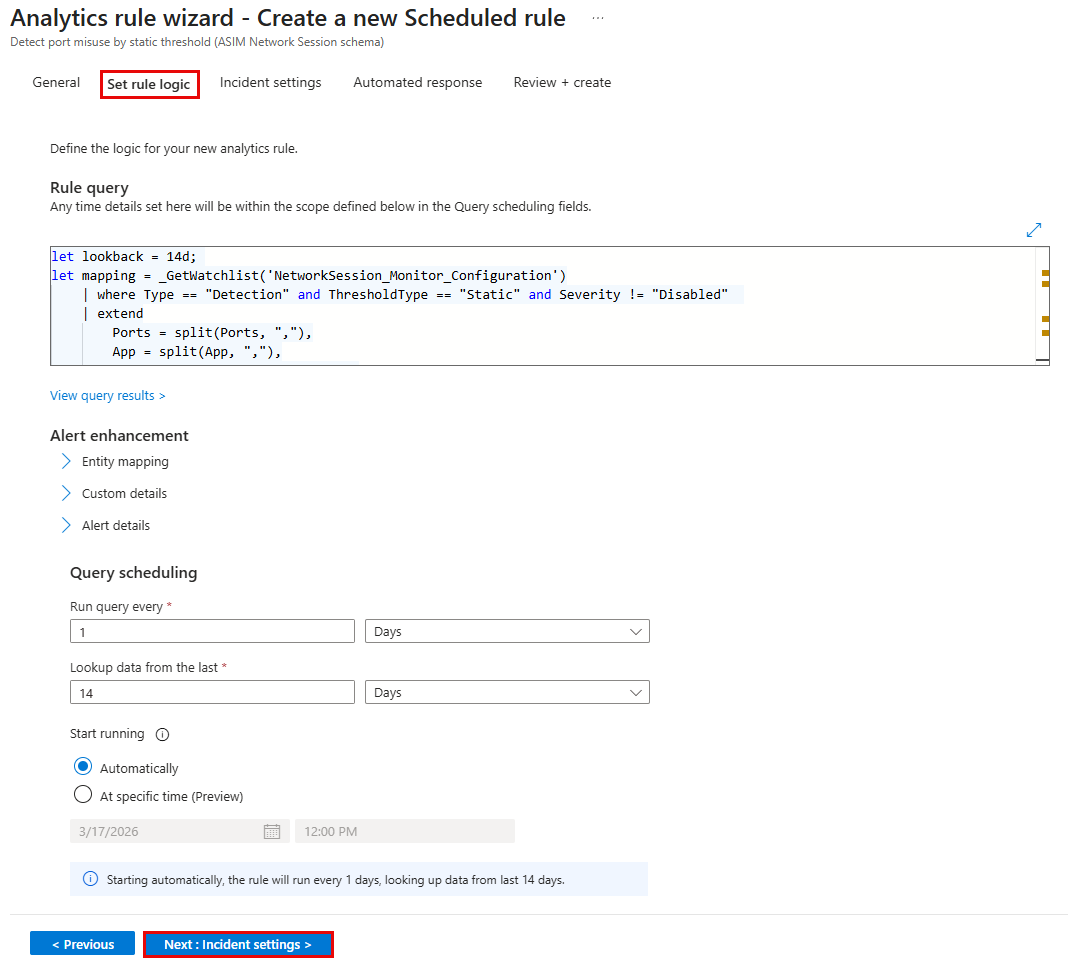

På fliken Ange regellogik i guiden Analysregel granskar du standardregelkonfigurationen, inklusive frågelogik, schemaläggningsfrekvens och återställningsperiod. Justera de här inställningarna om det behövs.

På fliken Incidentinställningar konfigurerar du hur aviseringar grupperas i incidenter.

Välj Granska + skapa och välj sedan Spara för att aktivera regeln.

När regeln är aktiverad körs den automatiskt på Traffic Analytics-data och genererar aviseringar och incidenter när matchande nätverksaktivitet identifieras.

Identifiera hot och använda AI-assisterad undersökningsfunktioner

Microsoft Sentinel använder analysregler och inbyggd intelligens för att analysera Traffic Analytics-data och identifiera misstänkt eller skadlig nätverksaktivitet. Microsoft Sentinel utvärderar normaliserade nätverksflödesdata för att identifiera vanliga hotmönster som rekognosering, lateral förflyttning, onormala trafiktoppar och kommunikation med oväntade eller högriskslutpunkter.

Microsoft Sentinel korrelerar signaler från Traffic Analytics med andra datakällor och hotinformation för att tillhandahålla högkvalitativa detekteringar. Genom att kombinera nätverkstrafikkontext med MITRE ATT&CK-tekniker, geoplats och beteendeanalys minskar Microsoft Sentinel aviseringströtthet och åtgärdsbara incidenter för säkerhetsteam.

När en incident genereras tillhandahåller Microsoft Sentinel AI-assisterad undersökningsupplevelse som hjälper analytiker att förstå aktivitetens omfattning och påverkan. Incidenter utökas med entiteter som IP-adresser, portar, protokoll och nätverksplatser som härleds från Traffic Analytics. Undersökningsdiagram och tidslinjer belyser relationer mellan nätverksentiteter och relaterade händelser.

Genom att integrera Traffic Analytics med Microsoft Sentinel aktiverar du identifiering och undersökning av hot från slutpunkt till slutpunkt, och kombinerar storskalig nätverkssynlighet med intelligent korrelation och automatiserade insikter för att påskynda svaret.

| Identifieringsregel | Vad gör den? | Vad indikerar det? |

|---|---|---|

| Portgenomsökning | Identifierar en käll-IP som försöker ansluta till flera målportar i ett eller flera virtuella nätverk baserat på Traffic Analytics-flödesdata. | Skadlig rekognoseringsaktivitet där en angripare söker efter öppna portar som kan utnyttjas för inledande åtkomst. |

| Portskanning | Identifierar en käll-IP-genomsökning av samma målport över flera mål-IP-adresser med hjälp av nätverksflödesloggar. | Riktad genomsökning efter specifika sårbara tjänster som exponeras på flera värdar i miljön. |