Användningsscenarier för trafikanalys

I den här artikeln får du lära dig hur du får insikter om din trafik när du har konfigurerat trafikanalys i olika scenarier.

Hitta trafik hotspots

Titta efter

- Vilka värdar, undernät, virtuella nätverk och vm-skalningsuppsättningar skickar eller tar emot mest trafik, passerar maximal skadlig trafik och blockerar betydande flöden?

- Kontrollera jämförelsediagrammet för värdar, undernät, virtuella nätverk och VM-skalningsuppsättningar. Att förstå vilka värdar, undernät, virtuella nätverk och vm-skalningsuppsättningar som skickar eller tar emot mest trafik kan hjälpa dig att identifiera de värdar som bearbetar mest trafik och om trafikfördelningen utförs korrekt.

- Du kan utvärdera om trafikvolymen är lämplig för en värd. Är mängden trafik normalt beteende, eller förtjänar den ytterligare undersökning?

- Hur mycket inkommande/utgående trafik finns det?

- Förväntas värden ta emot mer inkommande trafik än utgående trafik eller vice versa?

- Statistik över blockerad trafik.

- Varför blockerar en värd en betydande mängd godartad trafik? Det här beteendet kräver ytterligare undersökning och förmodligen optimering av konfigurationen

- Statistik över skadlig tillåten/blockerad trafik

Varför får en värd skadlig trafik och varför tillåts flöden från skadliga källor? Det här beteendet kräver ytterligare undersökning och förmodligen optimering av konfigurationen.

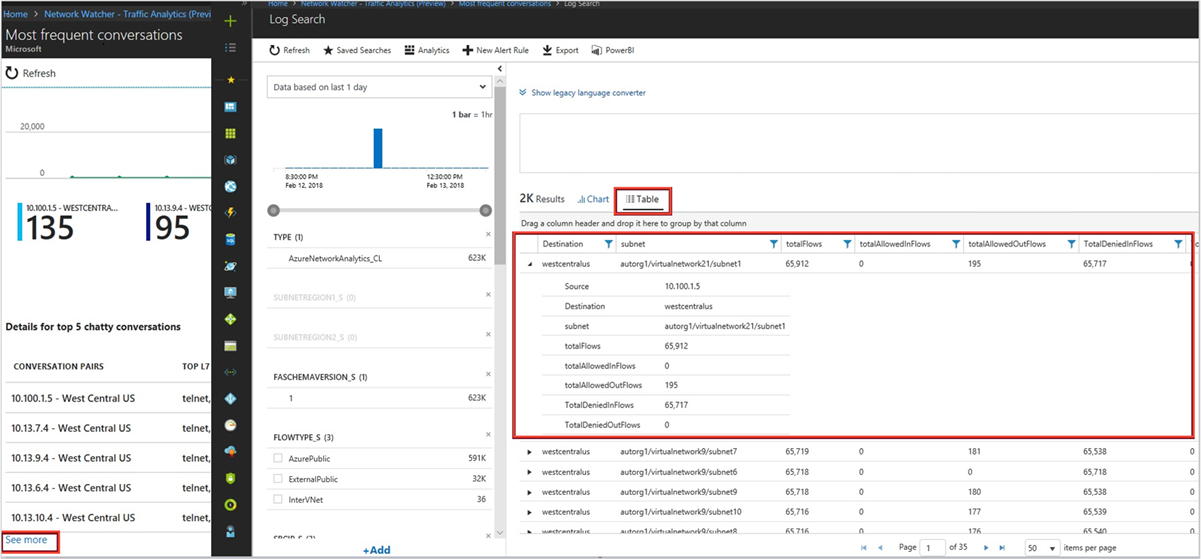

Välj Se alla under IP enligt följande bild för att se tidstrender för de fem främsta talande värdarna och flödesrelaterad information (tillåten – inkommande/utgående och nekad – inkommande/utgående flöden) för en värd:

Titta efter

Vilka är de mest konverserande värdparen?

- Förväntat beteende som klientdels- eller serverdelskommunikation eller oregelbundet beteende, till exempel internettrafik i serverdelen.

Statistik över tillåten/blockerad trafik

- Varför en värd tillåter eller blockerar betydande trafikvolymer

De vanligaste programprotokollen bland de flesta konverserande värdpar:

Följande bild visar tidstrender för de fem översta konversationerna och flödesrelaterad information, till exempel tillåtna och nekade inkommande och utgående flöden för ett konversationspar:

Titta efter

Vilket programprotokoll används mest i din miljö och vilka konverserande värdpar använder programprotokollet mest?

Är dessa program tillåtna i det här nätverket?

Är programmen korrekt konfigurerade? Använder de lämpligt protokoll för kommunikation? Förväntat beteende är vanliga portar som 80 och 443. Om några ovanliga portar visas för standardkommunikation kan de kräva en konfigurationsändring. Välj Visa alla under Programport i följande bild:

Följande bilder visar tidstrender för de fem översta L7-protokollen och flödesrelaterad information (till exempel tillåtna och nekade flöden) för ett L7-protokoll:

Titta efter

Kapacitetsutnyttjandetrender för en VPN-gateway i din miljö.

- Varje VPN-SKU tillåter en viss mängd bandbredd. Är VPN-gatewayerna underutnytttagna?

- Når dina gatewayer kapacitet? Ska du uppgradera till nästa högre SKU?

Vilka är de mest konverserande värdarna, via vilken VPN-gateway, över vilken port?

Följande bild visar tidstrender för kapacitetsutnyttjande för en Azure VPN Gateway och flödesrelaterad information (till exempel tillåtna flöden och portar):

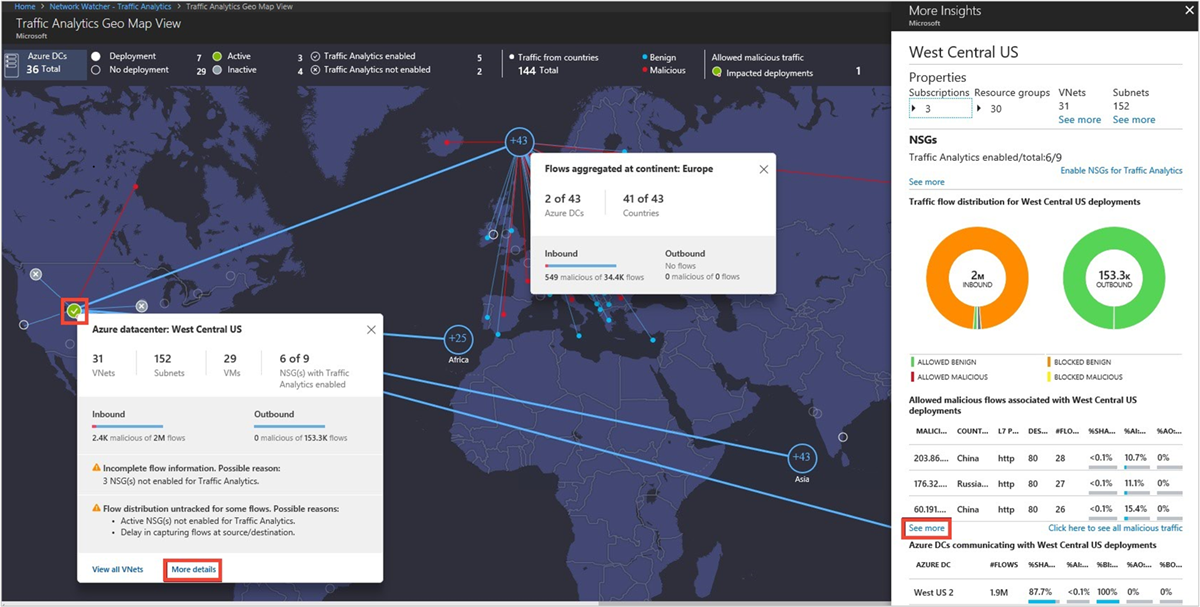

Visualisera trafikdistribution efter geografi

Titta efter

Trafikdistribution per datacenter, till exempel de vanligaste trafikkällorna till ett datacenter, de främsta oseriösa nätverken som samtalar med datacentret och de vanligaste programprotokollen.

Geo-kartan visar det översta menyfliksområdet för val av parametrar, till exempel datacenter (Distribuerad/Ingen distribution/Aktiv/Inaktiv/Trafikanalys aktiverat/Trafikanalys inte aktiverat) och länder/regioner som bidrar med godartad/skadlig trafik till den aktiva distributionen:

Geo-kartan visar trafikfördelningen till ett datacenter från länder/regioner och kontinenter som kommunicerar med det i blå (godartad trafik) och röda (skadlig trafik) färgade linjer:

Bladet Mer insikt i en Azure-region visar också den totala trafik som återstår i den regionen (det vill: källa och mål i samma region). Det ger ytterligare insikter om trafik som utbyts mellan tillgänglighetszoner i ett datacenter.

Visualisera trafikdistribution efter virtuella nätverk

Titta efter

Trafikdistribution per virtuellt nätverk, topologi, de vanligaste trafikkällorna till det virtuella nätverket, de vanligaste oseriösa nätverken som ansluter till det virtuella nätverket och de vanligaste programprotokollen.

Veta vilket virtuellt nätverk som är konververing till vilket virtuellt nätverk. Om konversationen inte förväntas kan den korrigeras.

Om oseriösa nätverk samtalar med ett virtuellt nätverk kan du korrigera regler för nätverkssäkerhetsgrupper för att blockera de oseriösa nätverken.

Välj Visa virtuella nätverk under Din miljö enligt följande bild:

Topologin för virtuellt nätverk visar det översta menyfliksområdet för val av parametrar som ett virtuellt nätverks (Inter virtual network Connections/Active/Inactive), externa anslutningar, aktiva flöden och skadliga flöden i det virtuella nätverket.

Du kan filtrera topologin för virtuellt nätverk baserat på prenumerationer, arbetsytor, resursgrupper och tidsintervall. Extra filter som hjälper dig att förstå flödet är: Flödestyp (InterVNet, IntraVNET och så vidare), flödesriktning (inkommande, utgående), flödesstatus (tillåten, blockerad), virtuella nätverk (mål och anslutna), anslutningstyp (peering eller gateway – P2S och S2S) och NSG. Använd dessa filter för att fokusera på virtuella nätverk som du vill undersöka i detalj.

Du kan zooma in och zooma ut när du visar topologi för virtuellt nätverk med hjälp av musrullningshjulet. Med vänsterklicka och flytta musen kan du dra topologin i önskad riktning. Du kan också använda kortkommandon för att uppnå dessa åtgärder: A (för att dra vänster), D (dra åt höger), W (dra uppåt), S (dra nedåt), + (för att zooma in), - (för att zooma ut), R (för att zooma återställning).

Topologin för virtuellt nätverk visar trafikfördelningen till ett virtuellt nätverk till flöden (tillåten/blockerad/inkommande/utgående/godartad/skadlig), programprotokoll och nätverkssäkerhetsgrupper, till exempel:

Titta efter

Trafikdistribution per undernät, topologi, de vanligaste trafikkällorna till undernätet, de vanligaste oseriösa nätverken som ansluter till undernätet och de vanligaste programprotokollen.

- Veta vilket undernät som anropar till vilket undernät. Om du ser oväntade konversationer kan du korrigera konfigurationen.

- Om oseriösa nätverk samtalar med ett undernät kan du korrigera det genom att konfigurera NSG-regler för att blockera de oseriösa nätverken.

Topologin undernät visar det övre menyfliksområdet för val av parametrar som Aktivt/Inaktivt undernät, Externa anslutningar, Aktiva flöden och Skadliga flöden i undernätet.

Du kan zooma in och zooma ut när du visar topologi för virtuellt nätverk med hjälp av musrullningshjulet. Med vänsterklicka och flytta musen kan du dra topologin i önskad riktning. Du kan också använda kortkommandon för att uppnå dessa åtgärder: A (för att dra vänster), D (dra åt höger), W (dra uppåt), S (dra nedåt), + (för att zooma in), - (för att zooma ut), R (för att zooma återställning).

Topologin för undernätet visar trafikdistributionen till ett virtuellt nätverk angående flöden (tillåtna/blockerade/inkommande/utgående/godartade/skadliga), programprotokoll och NSG:er, till exempel:

Titta efter

Trafikdistribution per Application Gateway & Load Balancer, topologi, de vanligaste trafikkällorna, de vanligaste oseriösa nätverken som ansluter till Application Gateway och Load Balancer och de viktigaste konvermenteringsprotokollen.

Veta vilket undernät som är anslutet till vilken Programgateway eller Lastbalanserare. Om du ser oväntade konversationer kan du korrigera konfigurationen.

Om oseriösa nätverk samtalar med en programgateway eller lastbalanserare kan du korrigera den genom att konfigurera NSG-regler för att blockera de oseriösa nätverken.

Visa portar och virtuella datorer som tar emot trafik från Internet

Titta efter

- Vilka öppna portar konverserar via Internet?

Visa information om offentliga IP-adresser som interagerar med din distribution

Titta efter

- Vilka offentliga IP-adresser kommunicerar med mitt nätverk? Vad är WHOIS-data och geografisk plats för alla offentliga IP-adresser?

- Vilka skadliga IP-adresser skickar trafik till mina distributioner? Vad är hottypen och hotbeskrivningen för skadliga IP-adresser?

Avsnittet Offentlig IP-information ger en sammanfattning av alla typer av offentliga IP-adresser som finns i nätverkstrafiken. Välj den offentliga IP-typ av intresse för att visa information. På instrumentpanelen för trafikanalys väljer du en IP-adress för att visa dess information. Mer information om de datafält som visas finns i Schemat för offentlig IP-information .

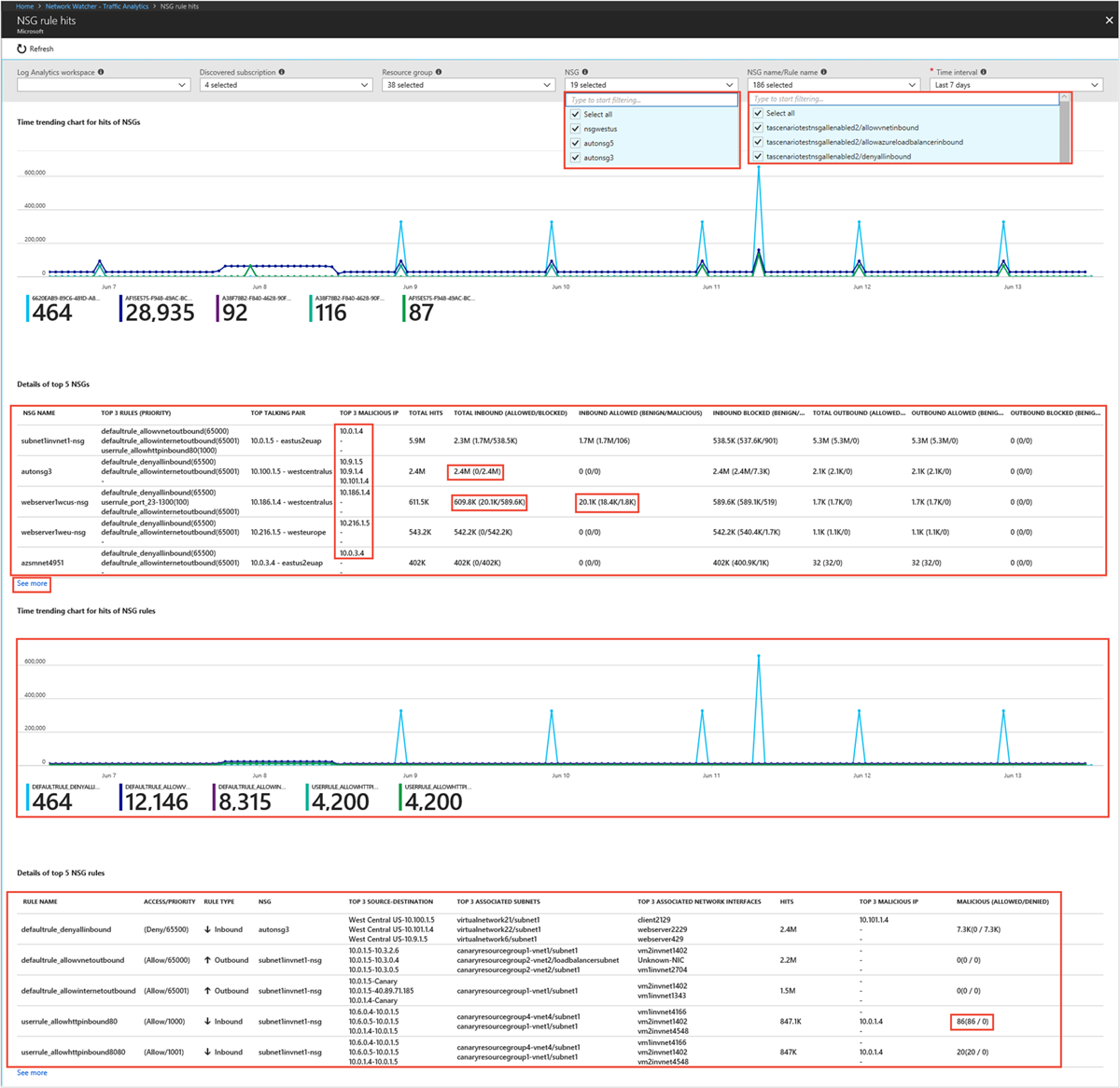

Visualisera trender i nätverkssäkerhetsgrupp (NSG)/NSG-regler träffar

Titta efter

Vilka NSG/NSG-regler har flest träffar i jämförelsediagram med flödesfördelning?

Vilka är de främsta käll- och målkonversationsparen per NSG/NSG-regler?

Följande bilder visar tidstrender för träffar av NSG-regler och källmålflödesinformation för en nätverkssäkerhetsgrupp:

Identifiera snabbt vilka NSG:er och NSG-regler som passerar skadliga flöden och vilka som är de främsta skadliga IP-adresserna som har åtkomst till din molnmiljö

Identifiera vilka NSG/NSG-regler som tillåter/blockerar betydande nätverkstrafik

Välj de översta filtren för detaljerad inspektion av en NSG- eller NSG-regler